Linux 系统是开放的, 其上安全机制、工具很多,不同的场景其安全目标和选择的工具都不相同。以下从个人角度仿ATT&CK列出一些常见的安全机制和技术。

2023-05-19 10:59:59 1938

1938

MODULE EDM COMPACT TYPE 1

2024-03-14 22:41:51

MODULE EDM COMPACT TYPE 1

2024-03-14 22:41:51

MODULE EDM COMPACT TYPE 1

2024-03-14 22:41:51

MODULE EDM COMPACT TYPE 1

2024-03-14 22:41:51

MODULE EDM COMPACT TYPE 1

2024-03-14 22:41:51

MODULE EDM COMPACT TYPE 1

2024-03-14 22:41:51

MODULE EDM COMPACT TYPE 1

2024-03-14 22:41:51

MODULE EDM COMPACT TYPE 1

2024-03-14 22:41:51

BOARD EVAL EDM TYPE1 CBL/ADAPTOR

2023-03-22 19:20:39

BOARD EVAL EDM TYPE2 CBL/ADAPTOR

2023-03-29 19:55:03

BOARD EVAL EDM TYPE2 CBL/ADAPTER

2024-03-14 22:41:52

EDM35V1D41 - Panel Meters and Controllers Panel Meter Modular - List of Unclassifed Manufacturers

2022-11-04 17:22:44

EDM450GAC0 - ED Domes and EDM Domes - ITT Industries

2022-11-04 17:22:44

EDM450GSC1 - ED Domes and EDM Domes - ITT Industries

2022-11-04 17:22:44

EDM450SAC0 - ED Domes and EDM Domes - ITT Industries

2022-11-04 17:22:44

EDM450SSC0 - ED Domes and EDM Domes - ITT Industries

2022-11-04 17:22:44

EDM453驱动器的参数及优点有哪些?LVD驱动器的参数及优点有哪些?

2021-09-23 06:30:48

EDM650SAC0 - ED Domes and EDM Domes - ITT Industries

2022-11-04 17:22:44

EDM650SAC1 - ED Domes and EDM Domes - ITT Industries

2022-11-04 17:22:44

EDM650SSC0 - ED Domes and EDM Domes - ITT Industries

2022-11-04 17:22:44

EDM809A 6位段码液晶显示器模块原理与应用

2009-12-17 10:00:53

及电动商用车。eDM电驱模块是驱动电机和 eGearDrive 系统的集成,将变速和驱动模块集成在一起,同样具备轻量化、高效率、小尺寸、低噪音等特点,已经在各大整车厂得到广泛应用。在

2021-08-26 16:32:16

Arm架构安全技术介绍中,安全core不能访问除共享memory之外的非安全memory?

2022-09-23 14:23:47

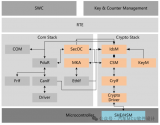

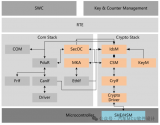

IoT设备中嵌入式微控制器的安全机制

2021-02-22 06:19:20

在现代操作系统里,同一时间可能有多个内核执行流在执行,因此内核其实象多进程多线程编程一样也需要一些同步机制来同步各执行单元对共享数据的访问。尤其是在多处理器系统上,更需要一些同步机制来同步不同处理器上的执行单元对共享的数据的访问。

2019-08-06 07:08:12

MS51保护机制有何功能呢?MS51保护机制的时效访问方式有何作用?

2022-02-11 06:41:03

实现机制38231访问控制列表38232访问控制矩阵39233访问控制能力列表39234访问控制安全标签列表4024访问控制的安全级别4125访问控制中的授权43251信任模型

2012-08-17 09:49:15

必须的特权能力。 当应用去调用特权接口时,内核态就会通过进程ID查看当前访问者是否有权限访问目标接口。安全启动安全启动是整个系统安全的基础,通过采用数字签名和完整性校验机制,从芯片内部固化的可信启动根

2020-09-16 17:34:46

1、AUTOSAR的四种功能安全机制虽然AUTOSAR不是一个完整的安全解决方案,但它提供了一些安全机制用于支持安全关键系统的开发。本文用于介绍AUTOSAR支持的四种功能安全机制:内存分区

2022-06-10 17:33:39

模块之间的身份认证,Capability则用于解决底层服务模块之间的访问控制技术。这与上层MaxCompute所提供的认证和访问控制是完全正交的安全机制,对MaxCompute用户是完全透明的。6.

2018-05-08 16:52:39

于与IT和门禁融合解决方案相关的促成因素、挑战、部署选择和结果,也介绍了使用云端应用及服务、数据访问和门禁应用时,无缝用户体验的价值所在。此外,本白皮书还解释了将集中用户身份用于多个IT安全应用和门禁

2014-08-25 15:55:07

白皮书专注于与IT和门禁融合解决方案相关的促成因素、挑战、部署选择和结果,也介绍了使用云端应用及服务、数据访问和门禁应用时,无缝用户体验的价值所在。此外,本白皮书还解释了将集中用户身份用于多个IT安全

2014-08-26 15:22:01

关于嵌入式网络接入的安全通信机制的分析

2021-06-04 06:59:01

介绍移动通信中的无线接入安全机制

2021-05-28 06:17:59

关于蓝牙安全机制的研究,不看肯定后悔

2021-05-26 06:24:05

你能给我访问 S32K3xx 安全手册吗? 我有同样的问题:我如何才能获得该 µC 的 S32K341 安全手册和 FMEA。我的公司与恩智浦签署了有效的 NDA,我被授予访问安全文件的权限。先感谢您!

2023-03-31 08:56:24

决定汽车安全系统的准确性和响应时间的来源包括哪些?如何利用分立运算放大器和比较器对汽车安全系统实现过流检测?如何调试并诊断汽车安全系统的准确电流测量和快速故障响应机制?

2021-08-03 06:17:54

采用 TLF35584 的 CAN 安全机制

2024-01-18 10:03:35

液晶显示模块EDM1079资料下载内容主要介绍了:EDM1079引脚功能EDM1079电气参数

2021-04-01 06:16:55

Chp9 物联网安全机制密码学基础(1)加密模型密码是通信双方按照约定的法则进行信息变换的一种手段。依照这些信息变换法则,变明文为密文,称为加密变换;变密文为明文,称为解密变换。信息称为明文,明文

2021-07-22 06:31:40

假设我通过 FSMC (STM32F714) 通过 16 位地址/8 位数据总线使用外部存储器。RTOS 正在运行。当我读/写 32 位宽的数据时,访问这个内存是原子的(在线程安全的意义上)吗?例如

2023-01-29 06:32:04

BLE安全机制到底是什么?

2021-06-15 06:52:56

会话初始协议(SIP)是IETF制订的多媒体通信系统框架协议之一,也是3GPP的IP多媒体子系统(IMS)的重要组成部分。面对复杂、开放的因特网环境,SIP协议自身缺乏有力的安全机制,使其

2008-11-20 15:21:12 8

8 分析802.11协议存在的主要安全隐患,对协议进行必要的改进,提出基于信誉的多令牌介质访问控制协议,通过攻击检测和通信行为监测建立网络节点的信誉机制。以此为依据进行多

2009-04-21 09:53:01 31

31 针对网络层安全隐患,IETF提出了IPSec安全规范。本文论述了IPSec体系结构和它的几种工作方式以及现方法,分析了它提供安全服务的原理与机制。关键词:IPSec;网络安全;认

2009-05-26 13:51:42 10

10 基于口令的身份认证是目前多数应用系统所采用的安全机制。动态口令是身份认证机制新的发展方向。本文详细阐述了常用的三种动态口令机制,并对它们的安全性进行了分析。

2009-05-27 15:16:38 19

19 本文基于Web 服务的典型应用的安全需求,将Web 服务安全规范协同使用设计了基于属性的Web 服务安全访问控制方案,将安全应用于SOAP 消息,为Web 服务安全提供整体的解决方案,

2009-06-19 11:25:14 18

18 访问控制是现代企业信息系统设计的核心,它控制用户行为,保护系统资源的安全。传统的访问控制模块的设计与应用系统紧密耦合,使其无法得到很好的复用。本文介绍了轻量

2009-08-13 09:07:12 28

28 在动态ERP 系统中,访问控制模型是系统安全机制的重要组成部分。针对某企业动态ERP 系统中用户数量众多、角色流动频繁和权限设置复杂等问题,利用UML 对访问控制的动态需求

2009-08-27 09:46:40 11

11 以复用为基础,通过测试访问机制(TAM, Test Access Mechanism)实现对深嵌在SOC(System On Chip)内部的IP 核(Intellectual Property, 知识产权模块)的测试,是解决SOC 测试的根本方法。本文将

2009-08-27 14:39:54 8

8 本文主要分析了Oracle 客户端通过Net8 访问数据库服务器过程,阐述了Oracle 数据库的网络访问机制以及Net8 在实现Oracle 数据库的服务器和客户端之间安全的数据通信中的重要作用。

2009-08-29 10:20:16 20

20 本文基于Diffie-Hellman 密钥协定协议和Shamir 门限体制设计了一种密钥安全备份和恢复机制。该机制不需要第三方可信机构的参与,安全地实现了硬件加密设备的密钥备份和恢复。在整

2009-09-11 15:51:33 5

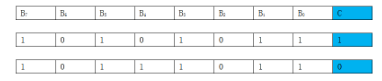

5 EDM1079是一种小型12位段码式液晶显示模块。它具有体积小、价格低、使用方便等优点。适于用作电话计费器、手提式仪器或小型自动控制、监控、测量等仪器的信息显示。文中介

2009-10-03 13:38:35 81

81 本文针对SSL 协议存在的访问控制缺陷,讨论了传统基于SSL 协议的访问控制机制及其不足。根据对属性证书和身份证书绑定方式的分析,提出了一种基于PMI 属性证书的SSL 协议,并

2009-12-22 15:08:52 12

12 安全设计是管理信息系统(MIS)开发的关键问题之一。本文研究了B/S 模式下三层体系结构的管理信息系统的安全设计问题,着重研究了Web 页面的安全访问控制和数据库的安全访问控制

2010-01-27 15:06:51 9

9 访问控制是分布式应用的一个必要组成部分。由于访问控制机制的建立要求开发人员具有丰富的访问控制专业知识,所以建立有效的访问控制机制往往成为应用系统开发中的难点问题

2010-03-01 15:43:04 16

16 四位串行段式液晶显示器EDM1190A的原理及应用摘 要:EDM1190A是大连东方公司生产的一种经济实用的四位串行段式液晶显示器(LCD)。本文主要介绍了他的特点和显示原理,并给

2010-05-10 00:11:36 87

87 EDM1190A段码式液晶显示器模块由LCD 液晶显示器、驱动电路、8位CPU接口电路构成。他具有低功耗、抗干扰性强、温度范围宽等优点;此外,EDM1190A的输入接口信号可与CMOS和TTL电

2010-05-10 00:12:19 5

5 重点分析了蓝牙的信息安全机制!对其各部分的算法及实现步骤进行了详细讨论" 并对现有蓝牙规范安全性做了一定的评估! 根据其不足提出了由DES 算法构建的一种新的安全机制!能

2010-07-22 16:18:48 28

28 实现Web应用程序的安全机制是Web应用程序的设计人员和编程人员必须面对的任务。在J2EE中,Web容器支持应用程序内置的安全机制。

Web应用程序的安全机制有二种组件:认证

2010-11-11 12:08:48 18

18 详细介绍了当前蜂窝移动通信网络和自组织(Ad Hoc)网络中采用的主要安全机制。简要地讲述蓝牙系统中的安全机制。

2010-11-19 14:55:39 23

23 蓝牙系统的安全机制分

2010-09-24 16:57:25 1416

1416 由于互联网的技术开放性及共享性的影响, 校园网 在运行过程中面临各种安全性威胁,本文章基于访问控制的安全策略、防火墙、身份验证、存取控制、系统安全升级和安全协议等方

2011-07-02 16:50:31 23

23 本文结合电子护照的多种安全机制,分析其优缺点,给出了系统安全测试验证解决方案,为电子护照产品的测试验收、逐代推出和升级改造提供参考依据。

2011-09-29 17:39:35 2851

2851

随着3G应用的快速发展,移动通信系统的安全性至关重要, 特别是针对安全敏感的应用。本文研究了第三代移动通信系统的信息安全机制, 包括第三代移动通信系统面临的信息安全威胁

2013-08-07 15:59:18 15

15 EDM电流对电动汽车电机轴承寿命的影响_朱显辉

2017-01-07 18:12:51 3

3 引 言 实时嵌入式系统与网络的结合以及高可信覆盖网络的发展使得嵌入式实时操作系统的安全性问题日益突出。提高实时嵌入式系统的安全性和可靠性是未来实时嵌入式系统发展的重要方向之一。VxWorks

2017-11-02 16:03:52 0

0 FPGA硬件平台均采用统一图形语言LabVIEW编程,仅用两个多月的时间就完成了整个系统的开发,功能强大。挑战:快速开发一种分布式的电火花放电加工EDM(Electrical Discharge

2017-11-18 10:01:58 1339

1339

在云存储服务模式中,数据存储由不可信的服务器控制,处于用户控制之外,访问控制的目标是通过对数据进行控制,确保只有被授权的用户才能访问数据,从而保证云存储中数据的保密性。 主流的访问控制模型纠有三种

2017-12-13 10:41:37 7

7 针对电子政务云跨域访问中用户资源共享访问控制细粒度不足的安全问题,提出一种基于用户等级的跨域访问控制方案。该方案采用了云计算典型访问控制机制身份和访问控制管理(IAM),实现了基于用户等级的断言属性

2017-12-23 10:49:26 0

0 对云存储中大量具有分类分级特点资源的细粒度访问控制机制,保障云存储中数据不被非法访问,是云计算技术中亟需解决的问题.对近些年来国内外学者的成果进行研究发现,现有的方案并不能有效地应对这种问题.利用强制访问控制、

2017-12-26 10:45:18 0

0 针对传统的访问控制方法不支持动态授权和文件评价、且存在恶意再分享隐患,设计了一种支持动态授权和文件评价的访问控制机制( DAFE-AC)。DAFE-AC采用的动态授权机制能够对已授权用户进行实时监控

2018-01-12 14:27:42 0

0 为了增强SoC的总线访问安全,阻止非法地址的访问行为,提出了基于AXI总线的分布式安全总线防火墙架构。针对不同的任务制定了多级可动态更新的安全策略,设计了具有较低延时的高速总线防火墙接口,增加了安全

2018-01-26 12:28:00 2639

2639

在多维数字媒体场景中,用户期望利用环境、时态等因素实现访问权限的自我约束。针对该需求,综合环境、时态、角色定义授权属性,提出面向多维数字媒体的访问控制机制,该机制定义用户一授权属性分配关系和授权

2018-03-06 14:44:56 0

0 云存储环境为海量数据的存储和共享提供方便的同时也带了安全隐患。为保证数据安全,用户将自己的隐私数据加密后存储在开放的云存储环境中,如何建立云存储环境下的密文访问控制机制是亟需

2018-03-07 14:53:49 0

0 在自身的服务中使用了许多传统的安全机制,如身份认证机制与访问控制机制等。由于服务和信息的多样性,服务供应商往往需要借助访问控制机制来实现对用户操作权限的细粒度控制。访问控制机制在传统环境中效果显著,基于属性

2018-04-24 16:04:30 1

1 本文描述了CadenceAlpRoGo和OrCAD(包括EDM)产品在172-2016版本(也被称为本文档中的17.2)的新特性和增强。

2018-08-14 18:44:40 0

0 华为美国首席安全官Andy Purdy在11月12日的美国电视访问中公开表示,为了打消美国政府对于安全的顾虑,应该建立起一套保障网络安全的有效测试机制。“我们很愿意和美国政府就如何实施这一测试机制进行探讨。”Purdy称。

2019-11-13 14:09:25 2626

2626 近日,谷歌宣布完成其内部使用的远程安全访问零信任方案BeyondCorp的产品化,并在谷歌云服务上发布销售。众所周知,Google的BeyondCorp项目是最早的零信任方案之一,早在2011年,谷歌就开始在内部部署远程访问方案BeyondCorp,向员工提供内网应用的安全访问服务。

2020-04-26 14:44:35 4598

4598 上一篇内容,我们讨论了系统层面的不同的自检技术来检测我们的潜伏失效。本篇将讨论故障度量和安全机制ASIL等级。01概念介绍1- 单点故障(SPF):一个要素中的硬件故障,直接导致安全目标的违反,并且该元件中的任何故障都不被任何安全机制所覆盖

2020-12-24 14:30:13 2433

2433 网络安全架构的最佳实践如今正在经历巨大的转变。业界人士不再将边界保护作为网络架构的主要焦点,而这一趋势似乎已经开始了。因为零信任网络访问和安全访问服务边缘这两个流行术语已经进入到网络安全专业人员的意识中。

2021-02-17 16:16:00 2450

2450 MMC设备是一种受管理的存储器,它定义了一种对存储器阵列间接访问的机制。这种间接访问通常是由分立的控制器使能的。简介存储器访问的优点是,存储器设备可以执行几种后台存储器管理任务而不牵涉主机软件。这使得主机系统的flash管理层更简单。

2021-03-26 14:43:27 12

12 当前物联网设备节点动态性强且计算能力弱,导致物联网中的传统访问控制机制存在策略判决与策略权限管理效率较低、安全性不足等问题。提出基于以太坊区块链的物联网设备访问控制机制,结合基于角色的访问控制

2021-04-29 16:33:02 12

12 根据国际计算机科学与信息安全杂志: “设备认证和访问控制机制也是物联网的一个主要安全问题。物联网中的身份验证和访问控制问题是由于物联网的大量设备和机器对机器 (M2M) 通信性质造成的。” 传统

2021-11-29 19:38:33 589

589 存储器数据的稳定可靠是MCU安全运行的基础,但环境因素和存储器本身的物理特性都可能造成存储器数据异常,本文将详细介绍RAM&ROM常用安全机制。

2022-06-13 14:48:31 3217

3217

电子发烧友网站提供《使用RFID阅读器的安全访问.zip》资料免费下载

2022-10-21 11:20:54 0

0 为了应对这些挑战,Splashtop团队站在用户的角度重新审视安全访问难题,重新考虑了最终用户和IT管理员的需求。我们的设计理念不仅仅是适应几年前制定的过时、僵化、可有可无的安全或访问范例,而是专注于现实生活中的真实使用场景。

2023-07-29 09:02:23 488

488

这个模块一定是我们工程师最先接触到的AUTOSAR信息安全机制,主要用于ECU板级的安全通信。 大家应该有印象,在以往没有该机制,CAN通信通常是使用Checksum和RollingCounter来检验是否掉帧或者漏帧,并没有一个机制来保证报文数据的有效和可信。

2024-02-22 11:44:59 358

358

电子发烧友App

电子发烧友App

评论