通过在店内安装摄像机,能给犯罪分子以威慑,有效减少犯罪率;同时为顾客增加安全感,为店铺树立良好形象。

2020-11-14 10:40:00 1055

1055 下载资料说E币减1,可是实际却减2,为什么?

2013-02-18 15:23:50

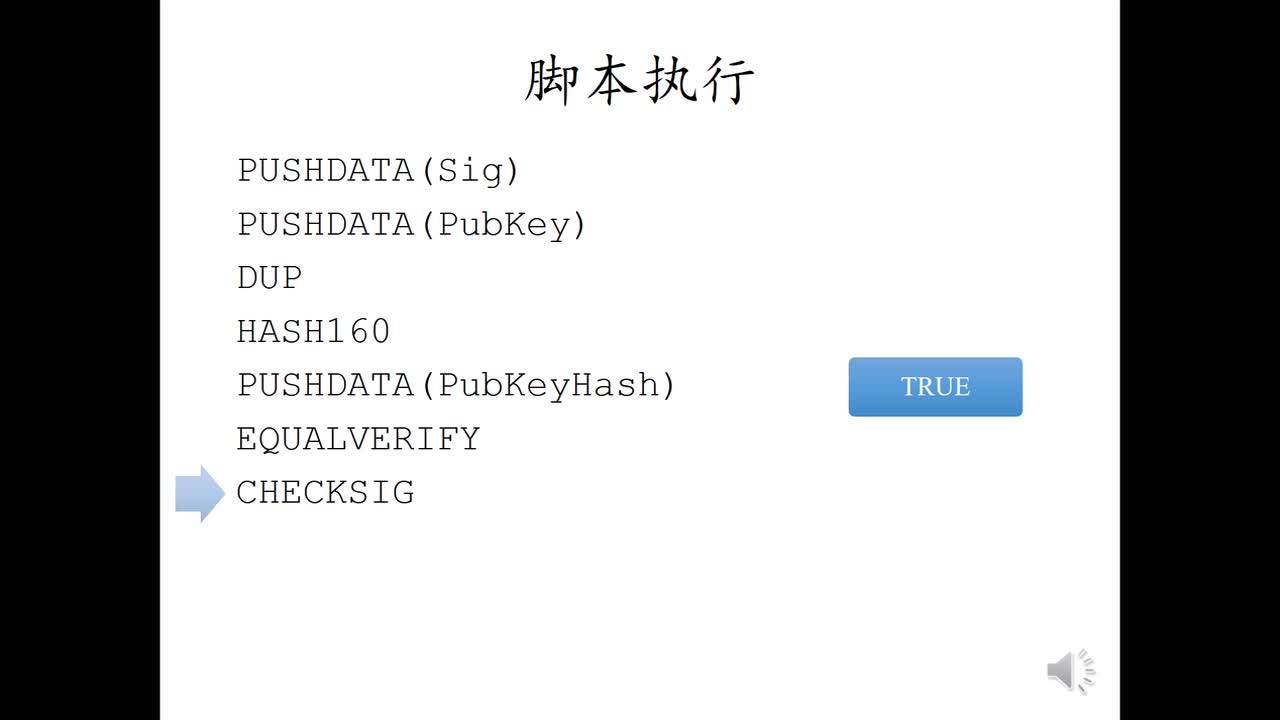

比特币交易所系统开发如何适应海外市场?近日央视携《对话》栏目帮助电视机前的观众们更好的探寻区块链是什么、会为我们的生活带来哪些改变、这项技术具体应该如何应用。目前大家对区块链的技术非常关注,之前国内

2018-05-28 14:55:02

我有一块Xilinx 的FPGA板子,两块 VLX5 LX330的v5芯片,一块VLX FF1513 的V4芯片,还有一块ARM9的芯片。带一个网口。这玩意闲置了很久,放在哪儿也是放着,能不能搞成一个比特币挖矿机呢?搞成了效率大概能达到多少?

2013-11-24 11:38:39

`在城市里,一些犯罪分子频频把魔爪伸向居民住宅、单位和商铺,进行入屋盗窃和抢劫。如何防盗防抢,成为市民们普遍关心的热点问题。目前入室盗窃极易转化为情节较严重的抢劫杀人犯罪,因此做好家庭安防措施显得

2017-02-09 15:50:45

什么是区块链?比特币跟区块链什么关系?有区块链的实例吗?

2021-05-17 06:47:04

企业主并不认为自己有成为网络犯罪分子目标的可能。为了保护自己不受网络攻击,企业应该关注以下五个方面。1. 小并不等于免疫。只要一名员工打开一封含有病毒的电子邮件,公司就会遭受网络攻击。最近,美国田纳西州

2021-09-16 14:27:58

不要在爬虫犯罪的边缘疯狂试探!

2019-04-11 16:04:40

BTC-比特币的运作与发行

2020-11-06 06:42:49

回收比特币矿机,回收虚拟币挖矿机,收购神马矿机全国回收蚂蚁矿机.电话微信:***杨.比特大陆矿机包括(蚂蚁矿机T9+ 10.5T、蚂蚁矿机S9i 13T、蚂蚁矿机S9i 13.5T、蚂蚁矿机S9i

2018-06-04 11:14:42

回收蚂蚁矿机,回收比特大陆矿机,收购比特币矿机全国上门回收蚂蚁矿机比特大陆矿机包括(蚂蚁矿机T9+ 10.5T、蚂蚁矿机S9i 13T、蚂蚁矿机S9i 13.5T、蚂蚁矿机S9i 14T、L3++

2018-06-01 10:32:38

随着虚拟货币的崛起,针对虚拟货币算法优化定制的电脑主机设备“矿机”掀起一阵热潮,2017下半年以来,比特币价格飞涨,也推高了矿机的行情。矿机生意的火爆也成就了矿机电源,特别是对1kW~3kW高效率电源的需求。

2019-07-18 06:20:31

`时代周刊:为什么比特币是自由的源泉?在边境城市库库塔,委内瑞拉难民不断涌入哥伦比亚,寻找食物来养家糊口。多年来,这个国家的通货膨胀率已经达到1000000%,玻利瓦尔成为一堆废纸。自2014年以来

2019-01-01 23:23:36

现在比特币涨的猛,有人在搞这个东东的挖矿机吗?一起交流下呀。

2013-04-20 10:01:56

,主动出击,护卫家庭财产。无论是住宅还是商铺,犯罪分子都不是凭空出现在屋里面的,犯罪分子想要行窃,渠道无非就是门窗。门上安装云智能锁,防撬防拔,一旦有人企图破门而入,传感器立即向主人手机发出报警信号和视频监控

2014-10-06 11:12:25

互联世界对安全性的需求在很长时间内都是关注的焦点,这甚至在物联网(IoT)出现之前的很长时间内就已经存在。但是在物联网中有数十亿台设备收集数据并相互通信时,足以引起人们更大的关注。简单来说,物联网的庞大规模增大了攻击面,这意味着即使是能力最差的网络犯罪分子也有较好的机会来窃取你的秘密。

2019-08-09 06:50:54

矿机电源对于比特币矿机来说至关重要,毕竟挖矿中矿机稳定运行是非常重要的,而矿机电源就是保障比特币矿机稳定运行的重要法宝。现在矿机电源应用范围那么高,说明在技术,还有设备方面都完善了很多,而且完善之后

2021-12-27 07:30:45

12月5日央行等五部委宣布禁止金融机构开展比特币业务,但表示比特币交易作为一种互联网上的商品买卖行为,普通民众在自担风险的前提下拥有参与的自由。这一度让比特币在亚洲交易时段出现高达35%的跌幅

2013-12-15 11:17:12

本帖最后由 ***是我叔 于 2014-9-17 09:03 编辑

不要以为自己用一个比特币大矿机就牛逼了,树莓派比特币矿机虽然速度不算高。但是这是树莓派DIY成功不可多得的作品!树莓派比特币

2014-09-04 17:48:24

。” 安全性还是灵活性? 然而,以太坊首先就不应该被拿来与比特币进行对比,以太坊提供了一些比特币无法提供的东西,它是一个灵活且有多用途的去中心化应用生态系统。以太坊正在为新的市场,如ICO市场,提供

2017-09-06 21:25:41

供应商都在考虑的问题。通过分析犯罪分子的作案手段和作案特征,特力康开发了一款蓄电池定位防盗器,对蓄电池主要起到防盗GPS定位追踪的作用。该系统的GPS定位追踪器用AB胶固定紧贴在蓄电池的侧面,盗贼一方面

2012-10-24 14:29:55

,是通往成功的不二法门。新型虚拟币交易平台开发,场外交易平台开发。王女士:186--1561--4062,Q:28--2030--8734 1、转战海外市场 最近时日,日本比特币交易量在短期内

2017-12-11 10:43:13

超级计算机挖比特币,趋势洞察京东方陈炎顺:细分应用场景承载物联个性化需求在2019年京东方全球创新伙伴大会上,京东方董事长陈炎顺表示,千千万万的细分应用场景承载了物联时代的个性化需求,要满足这些需求,就需要...

2021-07-28 08:38:18

尾随抢劫是在现金柜台抢劫犯罪中最常见的问题之一。(即在营业员开门后,犯罪分子跟随营业员冲入柜台进行抢劫)。一般防盗门很难起到防抢劫的作用。因此,此类场所一道防盗

2009-08-24 11:14:20 12

12 在计算机技术和网络通信技术不断发展的今天,犯罪分子作案的手段越来越呈现高科

2010-09-28 16:02:31 56

56 摘要:尾随抢劫是在现金枢台抢劫犯罪中最常见的问题之一。(即在营业员开门后,犯罪分子跟随营业员冲入柜台进行抢劫)。一般防盗门很难起到防抢劫的作用。因此,此类场所一道

2010-12-19 22:11:02 41

41 近期,剑桥大学法学院博士生候选人Markou为一家名为The Conversation的媒体写了一篇名为《即将发生的机器人犯罪,法律准备好了吗?》的文章。他在文章中探讨了一个问题:如果犯罪分子懂得如何使用机器人犯罪时,我们该怎么办?

2017-04-27 16:14:44 1237

1237 本文主要介绍了比特币产生原理,比特币的特点以及比特币为何能产生价值和弊端,最后介绍了多久挖出一个比特币和比特币目前已经挖出的数量。

2018-01-08 11:45:36 35174

35174 房地产匹敌的,也就只有比特币了。就在12月7号,网络犯罪分子从斯洛文尼亚的比特币采矿和交换服务系统NiceHash中窃取了 大约4700个比特币 (这些比特币可以用来挖掘新的比特币)

2018-01-12 14:12:01 9049

9049 今年比特币价格的惊人涨势吸引了很多新人进入加密货币领域,但其中很多人都只是想要赚个快钱,而并不想深入了解他们所接触的领域。这种情况自然吸引了犯罪分子利用加密货币从事非法活动,目前最近的一个例子就是

2018-01-14 12:00:33 665

665 以色列网络安全公司 GuardiCore 的安全团队发现,网络犯罪分子设法组建了一个庞大僵尸网络“Prowli”, 该网络由4万多台被感染的 Web 服务器、调制调解器和其它物联网(IoT)设备组成。

2018-06-11 09:44:05 3479

3479

摘要: 学友哥演唱会抓罪犯只是一个缩影,近年来,学校、医院等公众场合发生暴力事件频频发生,我们在追责的同时,如何对危险性事件再次发生做好预防是重中之重。在学校医院门口监控系统提前录入潜逃犯罪分子

2018-08-01 17:10:26 190

190 美国缉毒局(DEA)特工、网络调查工作组成员Lilita Infante发现,五年前,90%的比特币交易都涉及犯罪活动;而现在,这一比例已下降至约10%。她说,区块链实际上提供了许多能够识别、确定个人身份的工具,她反倒希望犯罪分子继续使用加密货币。

2018-08-09 09:18:51 835

835 英国情报机构政府通信总部主管警告称,包括5G网络在内的新兴技术可能很容易受到来自恐怖分子、敌对国家和犯罪分子的攻击。

2018-08-15 14:54:20 3862

3862 区块链究竟何错之有呢?区块链本身是一种技术,无所谓好与坏,可是有的人却将他带偏带变形。

2018-09-05 11:02:39 3588

3588 一位印度比特币投资者在一场骗局中失去了自己的钱。据称作为报复他绑架了一名交易员,并要求用比特币做赎金。

2018-09-22 09:00:00 2204

2204 据路透社报道, 迄今为止各国警方和安全机构之所以关注区块链技术(比特币等加密货币背后的分布式账本技术),是为了追踪犯罪分子隐匿的非法资金。

但是情况正在发生悄然变化。在解决如何保护数据,以及让数据所有者控制整个共享过程等问题方面,很多警察和军事机构开始将区块链技术视为解决问题的潜在方案。

2018-10-22 11:51:37 1099

1099 数字货币的收缴和销售,在五年前还鲜为人知,而今正快速成为普通事物。比特币长期以来深受网络罪犯喜爱,现在也越来越多地出现在刑事搜捕案件当中,它使得美国成为了加密货币市场的主要参与者。我们无法得知确切

2018-11-28 14:37:31 1601

1601 大多数物联网设备的简单性迫使网络犯罪分子重新思考他们的方法。由于物联网设备的性质,很少有物联网设备会在其上保存有大量敏感数据,从而使传统勒索软件变得没用。相反,网络犯罪分子将注意力转向了恶意软件如何用来奴役物联网设备(例如Mirai )或锁定用户,阻止它们实现预期目的。

2018-12-12 14:19:37 1509

1509 Diar的一份新报告展示了加密货币和区块链技术的一个有趣趋势:现在有更多的美国机构利用这种技术,这既是好事,也是坏事。此外,人们越来越关注比特币和其他加密货币是如何被犯罪分子利用的。因此,打击这类犯罪活动目前仍是当务之急。

2018-12-30 10:00:00 486

486 不法分子选择了旧的犯罪模式,就是在枪口下,强迫所有人用他们的数字现金。到目前为止,这种犯罪策略并不是很常见,但它却在加速发展。

2018-12-23 14:15:10 1006

1006 据SecurityToday 12月26日报道,2018年发生了史上影响人数最多的数据泄漏事件,脸书、万豪等全球各地的公司都遭到了网络犯罪分子的攻击。

2018-12-28 14:03:32 2461

2461 网络犯罪分子通过滥用谷歌合法云存储服务托管恶意程序的实体,并通过绕过安全控制破坏企业网络。

2018-12-29 09:43:24 3175

3175 这种不确定性强调了投资者每天面临的风险,当他们想要从比特币、以太币和其他加密货币中获利。关于比特币实际上是一种货币还是一种投资的争论仍在继续,因为美国证券交易委员会(简称SEC)认为它是一种证券,美国国税局将其视为财产,而金融犯罪执法网络称比特币是一种货币。

2019-01-03 17:55:40 1390

1390 人还是世界的主人。对此我是毫不担心的,我不大能够设想,一张人类用电笔焊接出来的芯片会产生统治世界的意愿,这是因为这种意愿是人的情绪的产物,而非数学的产物。

2019-03-09 11:10:20 4582

4582 黑客无孔不入,现在要对网络购物网站下手了吗?犯罪分子仅使用一行恶意代码就成功侵入了至少7家电子商务网站,并窃取了数千名顾客的银行卡数据。

2019-03-18 14:48:40 2719

2719 据当地新闻源Indian Express称,一名为Deepak的男子目前已经被警方拘留。他在累积了约六百万卢比的债务后绑架了Banur的交易员Ashu Jain。

在他购买比特币从未收到,并在股票市场建立大量债务后,Deepak 和他的一群团伙要求支付虚拟货币来换回Jain的安全。

2019-05-22 13:58:03 975

975 N8 Policing Research Partnership(N8警务合作研究组织)发布了一篇报告,报告中详述了他们为英国执法部门提供的比特币没收指南。该报告指出,不法分子更倾向于在勒索软件

2019-06-04 13:35:40 517

517 首先,比特币容易成为网络勒索分子的敛财工具。2014年,全球各地就已经出现一种网络勒索方式:电脑文件将被加密,用户必须在限制时间内向指定地址进行比特币转账。而今年上半年流行全球的勒索病毒就是利用比特币匿名性特征进行的网络勒索犯罪——人们只知道一个比特币地址,却无法查出幕后真凶。

2019-06-13 14:07:10 954

954 美国佛罗里达州向网络犯罪分子支付了价值超过110万美元的比特币

2019-07-01 11:07:22 2638

2638 总部位于新加坡的加密货币交易所Bitrue被黑客入侵,犯罪分子利用用户加密货币XRP和ADA资产获利约420万美元。

2019-07-09 17:10:23 3147

3147 如果在这个生态系统中没有设置高效的保护屏障,这可能意味着网络犯罪分子有机会侵入从工业到家庭的各个领域的不同系统。

2019-07-19 10:10:36 583

583 最近发表的几项研究表明了一个有趣的趋势:网络犯罪分子正在从勒索软件转向加密货币挖掘。有趣的是,这些“矿工”并不仅限于个人电脑,它们正在寻找进入小型物联网设备的方法。

2019-07-26 16:22:01 816

816 Crystal工具的设计考虑了两个主要用例。其中第一个是由执法部门追踪与犯罪活动有关的比特币交易。比特币通常用于勒索软件攻击,它加密用户的数据,并迫使用户支付一定数量的钱来解密它。其中的一次攻击,即臭名昭著的“WannaCry”软件在两年内就勒索了价值近2500万美元的比特币。

2019-07-30 14:17:03 872

872 比特币到底是天使还是魔鬼?这个话题一直以来,在业界都争论不休。

2019-08-05 11:34:00 663

663 比特币和其更广泛的加密货币市场在过去几年中价格的大幅上涨,意味着犯罪分子开始对加密货币产生更密切的兴趣。

2019-09-29 09:06:44 389

389 锁定手机可以防止窥探,但这也是防止黑客和网络犯罪分子窃取您的数据以及其他任何可以窃取的东西的第一道防线。

2019-11-25 10:29:32 517

517 随着网络犯罪分子和黑客不断攻击安全性脆弱的企业或个人用户,供应链上的网络攻击不断增加。

2019-12-06 14:29:35 1462

1462 近年来众多的攻击都集中在国际银行间的支付系统上,但是这对于犯罪分子而言有较多的“不便”,因为一般资金结算或者转移都会有24-48小时的延迟时间。

2019-12-06 14:41:26 800

800 在查违领域,它游走天际,防控违建;在警界,它是“轻骑兵”,空域锁定“犯罪分子”;在农田,它又变身“守护天使”,精准喷洒造福农民和农业……

2019-12-09 14:48:39 819

819 网络犯罪分子现在正利用物联网产品的薄弱安全性,并加大了创建物联网僵尸网络并从中获利的尝试。

2019-12-11 16:38:44 866

866 与区块链有关的犯罪每年都在递增,2018年和2019年的数量占比最大;从每年的案件情况来看,前面几年涉及“区块链”的犯罪主要与比特币有关,比如以出售比特币挖矿机为由进行诈骗等

2019-12-28 11:06:26 2840

2840 物联网设备容易受到网络犯罪分子的攻击。许多产品以尽可能快的速度和尽可能低的价格进入市场,而忽略安全性。

2020-03-05 08:44:09 396

396 另一种流行的区块链攻击是DNS缓存中毒攻击。网络犯罪分子会渗透并劫持任意域,然后从受害者那里转移流量。事实证明,为了反制攻击,需要领先的软件供应商来协调修复。

2020-03-05 11:05:22 358

358 自人工智能技术应用到安防领域以来,安防行业就迎来了飞速发展,安防正在从以往的被动防御向主动防御发展,近年来借助智能监控迅速抓获犯罪分子、嫌疑人的例子屡见不鲜。

2020-03-18 16:23:49 700

700 物联网设备容易受到网络犯罪分子的攻击。许多产品以尽可能快的速度和尽可能低的价格进入市场,而忽略安全性。

2020-03-24 15:34:04 616

616 他说:“尽管高通已经解决了这个问题,但这还不是故事的结局。” “数以亿计的电话面临这种安全风险。您可以被监视。您可能会丢失所有数据。我们的研究显示了移动世界中复杂的生态系统。由于每部手机都集成了很长的供应链,因此在手机中发现深层隐藏的问题并非易事,但修复这些问题也并非易事。

2020-08-09 10:05:00 1932

1932 对于那些依靠无钥匙进入系统窃取数十辆梅赛德斯-奔驰(Mercedes-Benz)的欧洲犯罪团伙的受害者来说,损失的是他们的汽车。反过来呢,对于那些轻易地盗取汽车的犯罪分子来说,代价最终可能是他们的自由。

2020-08-17 10:44:06 1898

1898 网络犯罪分子使用规避技术来逃避侦查,尤其是在脚本的上下文中,这种技术尤其普遍,因为脚本本身具有合法的用途(例如,在计算机系统上自动化进程)。不幸的是,脚本也可以用于恶意目的,恶意脚本不太可能被一般

2020-10-08 10:04:00 2182

2182 近年来,随着现代化科学技术的飞速发展,犯罪分子犯罪智能化、复杂化、隐蔽性加强,因此,促使安全防范技术手段不论在器件上还是系统的功能上都要有飞速的发展。我国的安防技术是在同犯罪分子作斗争的过程中

2020-09-11 17:27:55 1505

1505 近年来,随着现代化科学技术的飞速发展,犯罪分子犯罪智能化、复杂化、隐蔽性加强,因此,促使安全防范技术手段不论在器件上还是系统的功能上都要有飞速的发展。我国的安防技术是在同犯罪分子作斗争的过程中

2020-10-09 07:25:54 1613

1613 随着科学技术的不断发展,犯罪分子的犯罪手段也同样在不断提升。从最新的报道来看,警方在今年就曾经破获过两起盗用公民的个人信息来进行非法牟利的案例。犯罪分子利用高超的AI换脸技术,对公民照片做出了一定

2020-11-07 10:16:06 4456

4456 监狱是关押管理犯罪人员的场所,在押人员为各类犯罪分子,关押与管理难度较大,安全是首要保障的因素。安全保障既要保障社会的安全,也要保障狱警人员的安全,以及犯罪分子的合法人身安全。

2021-01-11 10:26:16 4054

4054 美联储警告称,网络犯罪分子通过绕过多因素认证(MFA),从而成功的攻击了美国多家机构的云服务。

2021-02-09 15:12:00 1348

1348 科技发展让人类的生活水平日新月异,也由此诞生了层出不穷的犯罪手段,作为国家经济活动的中枢环节,银行成为了很多犯罪分子作案的首选目标。其中,无人值守的自助银行(ATM),更是面临巨大安全考验。

2021-02-26 10:45:25 1339

1339 在犯罪分子的诱导下,慢慢坠入犯罪的深渊。为了让青少年学法懂法,壹传诚VR利用虚拟现实技术搭建沉浸式VR法治教育帮助问题少年重回正途。

2021-03-18 17:48:03 830

830 移动互联网的快速发展,带动二维码在日常生活中的应用和普及。目前,全球扫码支付90%的个人用户都在中国,我国已成为名副其实的二维码大国。“出门不带现金,手机扫码走天下。”似乎已成为大多数人的日常习惯。

2021-04-03 09:35:00 2357

2357 从受信任的渗透测试工具到LOLBIN(living-off-the-land binaries),攻击者正在通过滥用受信任的平台和协议来逃避安全检测。

2021-06-14 16:39:00 922

922 带蜂鸣器的窗户报警器非常适合用在需要防止小偷通过窗户进入的地方,如果窗户被犯罪分子破坏,报警器会发出窗口警报,以阻止警示罪犯,防止犯罪行为。

2022-07-06 08:54:30 901

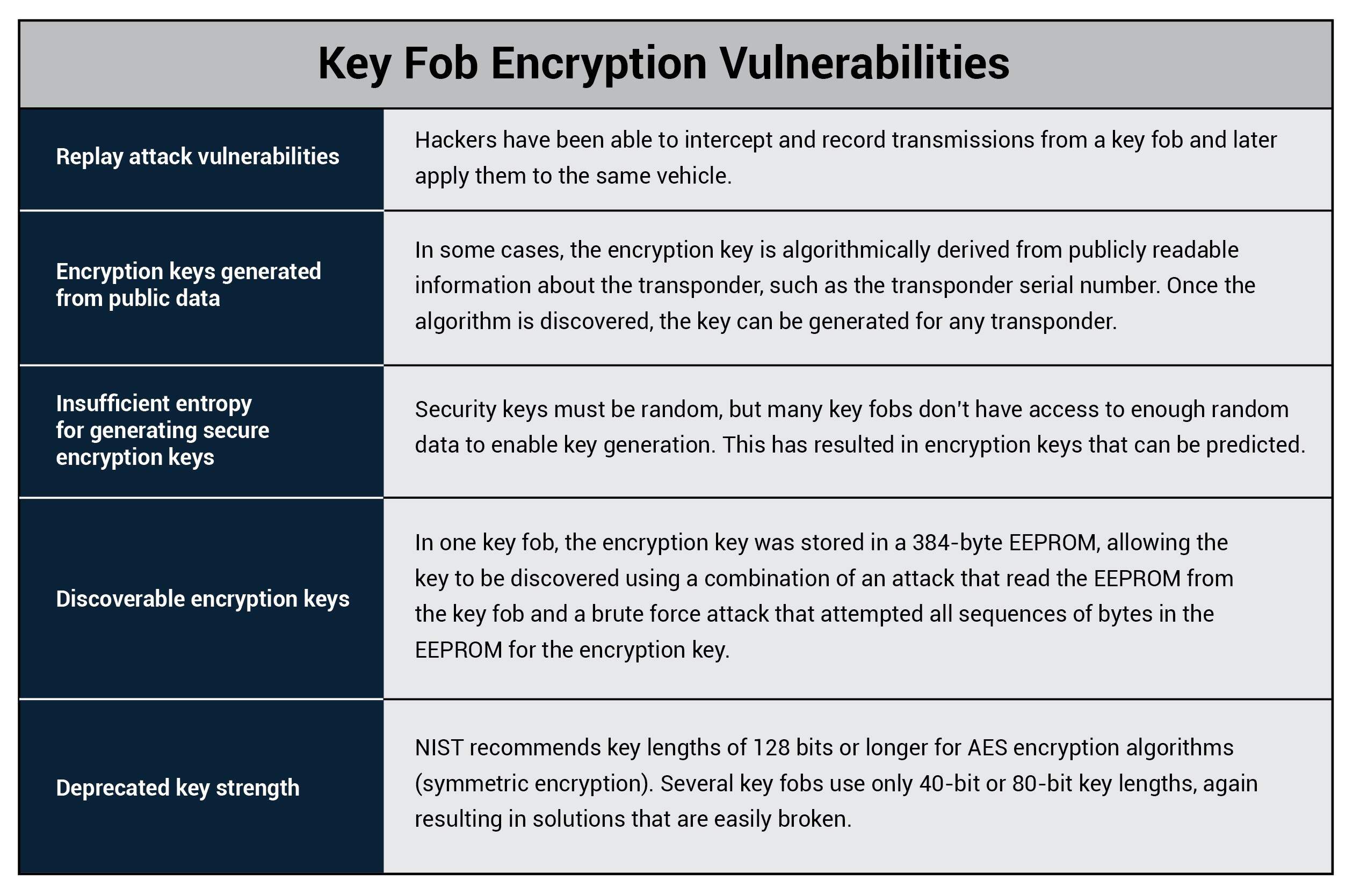

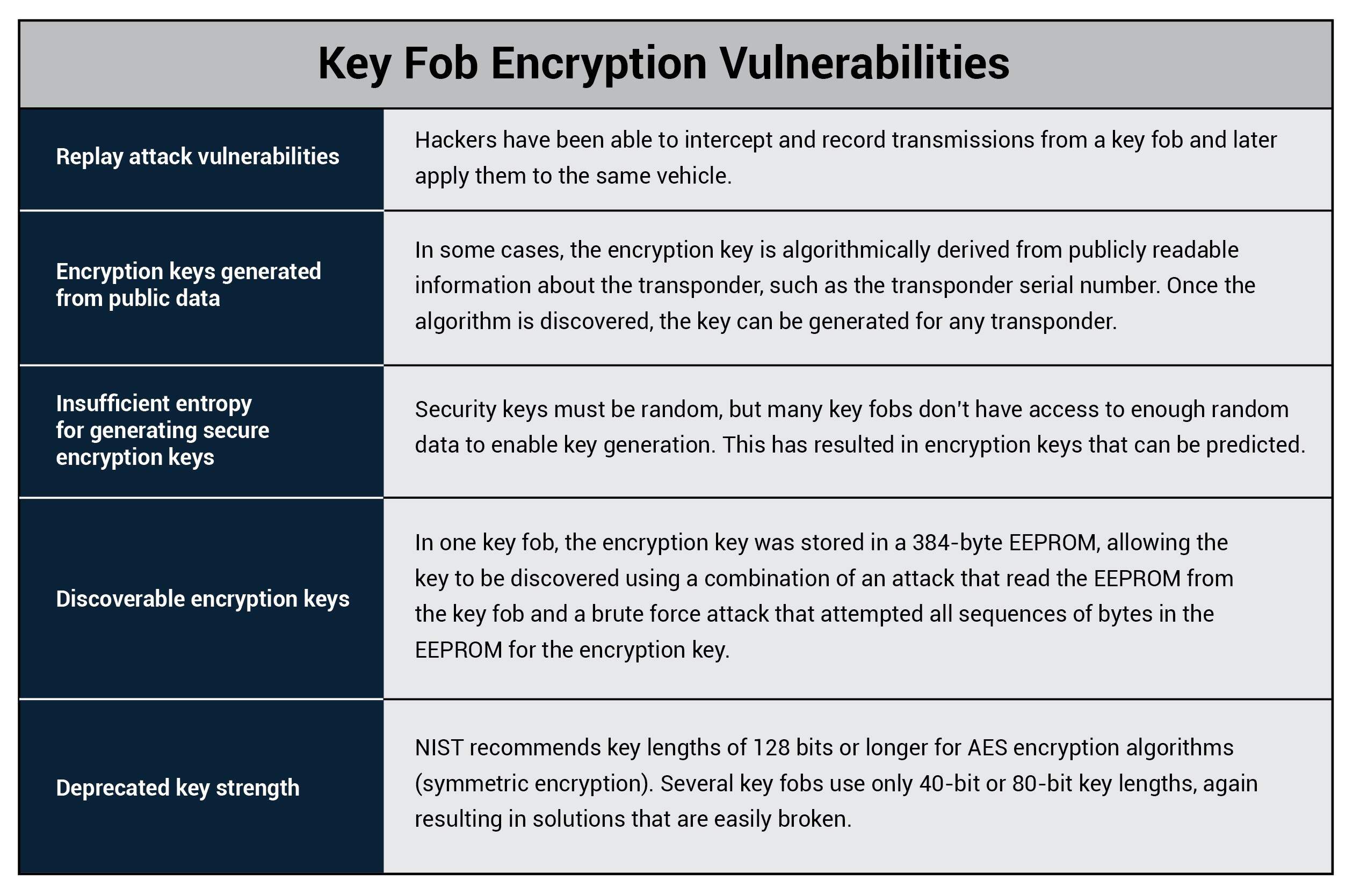

901 作者:Alan Grau,Sectigo 物联网/嵌入式解决方案副总裁 越来越多的汽车开始使用遥控钥匙来处理各种操作,从简单地解锁车辆并远程启动它到使用简单的按钮按钮让您的智能车辆自动从停放的地方行驶到您的位置正在等待。 这些汽车遥控钥匙可以很棒——而且非常方便——直到一切都变糟。也就是说,直到网络骗子设法破解您汽车的密钥卡并试图造成严重破坏,从而花费您的时间、金钱和潜在的安全性。 事实证明,汽车钥匙扣很容易成为黑客的目标。汽

2022-07-27 16:48:36 1452

1452

保持你的软件是最新的。网络犯罪分子正在不断寻找新的方法来利用软件的漏洞。保持你的软件最新,可以关闭这些潜在的攻击者的入口点。

2022-11-22 16:51:23 609

609 夜色迷雾,真相难寻?随着夜视技术的发展,夜幕已不再是犯罪分子的保护伞。相反,通过夜视装备,执法人员可以很容易地发现并惩治企图违法犯罪之人......

2023-01-06 15:46:23 813

813

电子发烧友App

电子发烧友App

评论