公司的ASIC具有不同的ID、运算法则和加密技术,从而起到对电子产品的防复制保护作用。 1.硬件的唯一性,因为从wafer开始就为每家客户定制唯一ID序列号来区别。 2.硬件与软件结合,原厂根据客户系统运行

2011-04-21 09:31:24

加密技术通常分为两大类:"对称式"和"非对称式":对称性加密算法:对称式加密就是加密和解密使用同一个密钥。信息接收双方都需事先知道密匙和加解密算法且其密匙

2021-07-19 07:04:38

加密算法(DES,AES,RSA,MD5,SHA1,Base64)比较和项目应用加密技术通常分为两大类:"对称式"和"非对称式"。对称性加密算法:对称式加密

2021-07-19 08:44:17

,使用私钥加密并对证书进行签名;接下来创建一个哈希值,用来验证证书内容是否被篡改;最后,再次使用私钥在比特币区块链上创建一个记录,证明该证书在某个时间颁发给了谁。在实际应用中,上述工作虽然能一键操作完成

2018-12-20 17:36:06

P1 Linux下Go安装 P2 搭建go-ethereum P3 搭建区块链底层技术 P4 区块链技术与应用 P5 搭建Fabric(实践中), P6 实战区块链落地(研究中)未来的发展趋势,使得

2021-06-30 06:19:19

对数据加密后,记录在区块链上。目前,源中瑞区块链BaaS平台提供企业级区块链应用服务,可一键式快速部署接入,拥有去中心化信任机制,支持私有链、联盟链的搭建,拥有私有化部署与丰富的运维管理等特色能力,可创造更多的“区块链+”模式,服务于更多的实体经济,为实体行业赋能。开发咨询袁顾问***

2019-12-23 14:32:28

,拥有去中心化信任机制,支持私有链、联盟链的搭建,拥有私有化部署与丰富的运维管理等特色能力,可创造更多的“区块链+”模式,服务于更多的实体经济,为实体行业赋能。开发咨询袁顾问***

2019-12-24 14:20:45

字加密货币中使用,但是已经有很多先进的企业正在测试区块链技术在其它领域的应用了。 区块链从诞生到现在经历了很多严峻的考验,在过去的一年中,很多商人认为区块链技术可能正在改变世界各地的交易方式,是未来

2018-12-07 14:45:24

保障等问题。区块链分布式存储、点对点传输、算法加密的技术特征,使其天然具备了防篡改、防抵赖属性。这些属性与贸易金融场景融合,很多难题迎刃而解。第四,能够降低银行风险成本。引入区块链技术有望从根本上

2019-12-23 14:34:48

以及自身风险管理、成本控制的要求,无法为中小微企业提供长期、低成本的金融服务。结合银行业在具体应用中面临的一系列发展桎梏,催生了其对于“区块链”这一类新技术的的应用需求。现在就来讲解一下区块链怎么大大

2021-03-20 14:06:00

`<span style="" >我们大家都知道比特币是基于区块链技术所诞生的加密数字货币,也正是由于比特币的诞生大家才逐渐了解但区块

2018-12-04 13:48:44

。专家们认为,区块链技术作为一种带有加密、信任、点对点、难篡改等特征的“中间件”,有望解决这个难题。 区块链的出现或许可以改变这一现象,区块链作为一种点对点、信任以及加密的技术,可以彻底杜绝个人

2018-12-10 14:17:25

现指数级的增长。因此,未来的物联网需要是一个自组织、自调节的系统。在这样的系统中进行信息和价值的转换,需要可靠的去中心化、点对点价值传输网络。另外区块链通过可靠的密码学加密技术,有效的保护物联网数据

2019-01-07 17:42:02

摘要: 区块链和人工智能,这两种常常被误解的技术,它们怎样增强数据处理能力?本文将对其进行详细介绍。点此查看原文: http://click.aliyun.com/m/42759/区块链被吹捧为一种

2018-02-27 14:01:36

今天的信息图表从HIVE区块链技术向我们展示,它让我们得以一窥区块链技术在金融世界之外的潜力。区块链将会怎样影响我们生活的方方面面虽然区块链主要与加密货币和金融行业联系在一起,但区块链技术的真正潜力还要

2019-07-10 04:20:09

) 对于合作伙伴:更好更快的提供融资服务,针对供应链中参与方情况提供定制化服务。所有监管数据都会反映到链上。 区块链 + 供应链上的主要应用解决了采购、生产、物流、销售、监管整个环节中的信息不透明、信息

2018-08-08 11:11:39

区块链技术的应用涉及到哪些算法模型?

2019-03-27 11:21:25

应用服务,可一键式快速部署接入,拥有去中心化信任机制,支持私有链、联盟链的搭建,拥有私有化部署与丰富的运维管理等特色能力,可创造更多的“区块链+”模式,服务于更多的实体经济,为实体行业赋能。开发咨询袁顾问***

2019-12-27 14:42:00

生产生活方式的改进,将成为驱动区块链行业发展的动力源泉。区块链技术发展至今已引起很多人关注,但区块链是什么呢?从技术角度解释,区块链是分布式数据存储、点对点传输、共识机制、加密算法等计算机技术的新型

2018-08-06 17:34:28

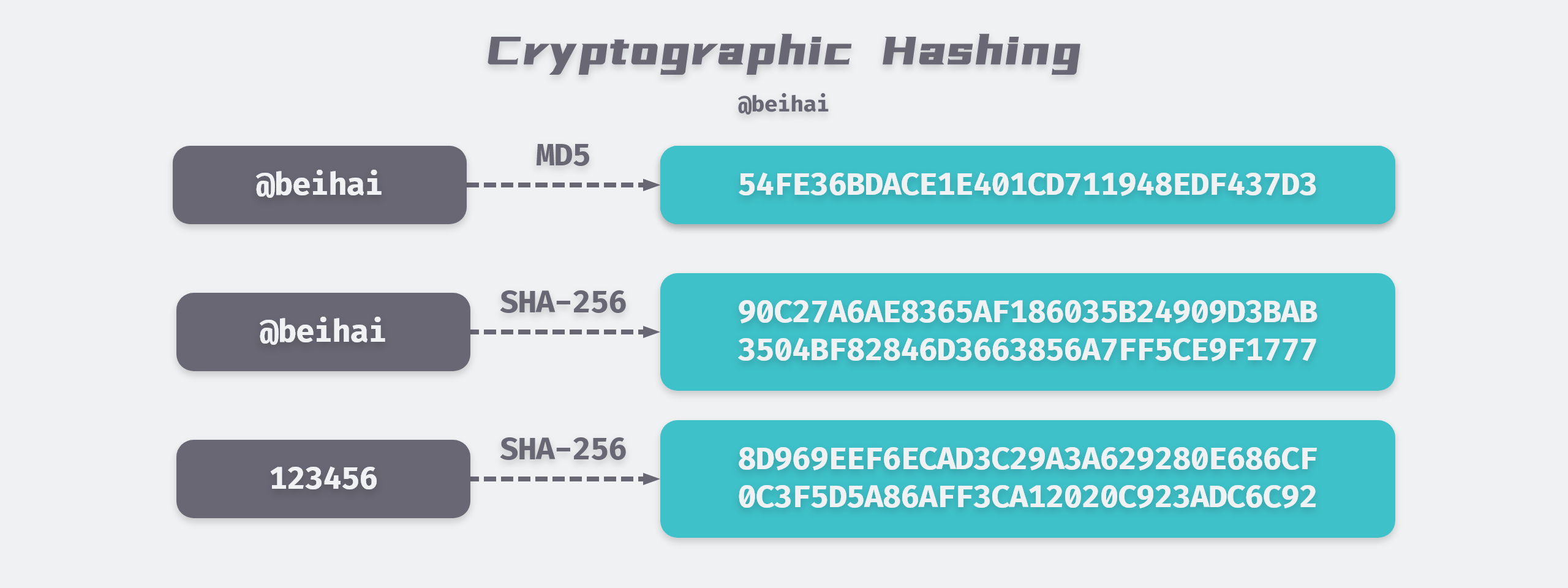

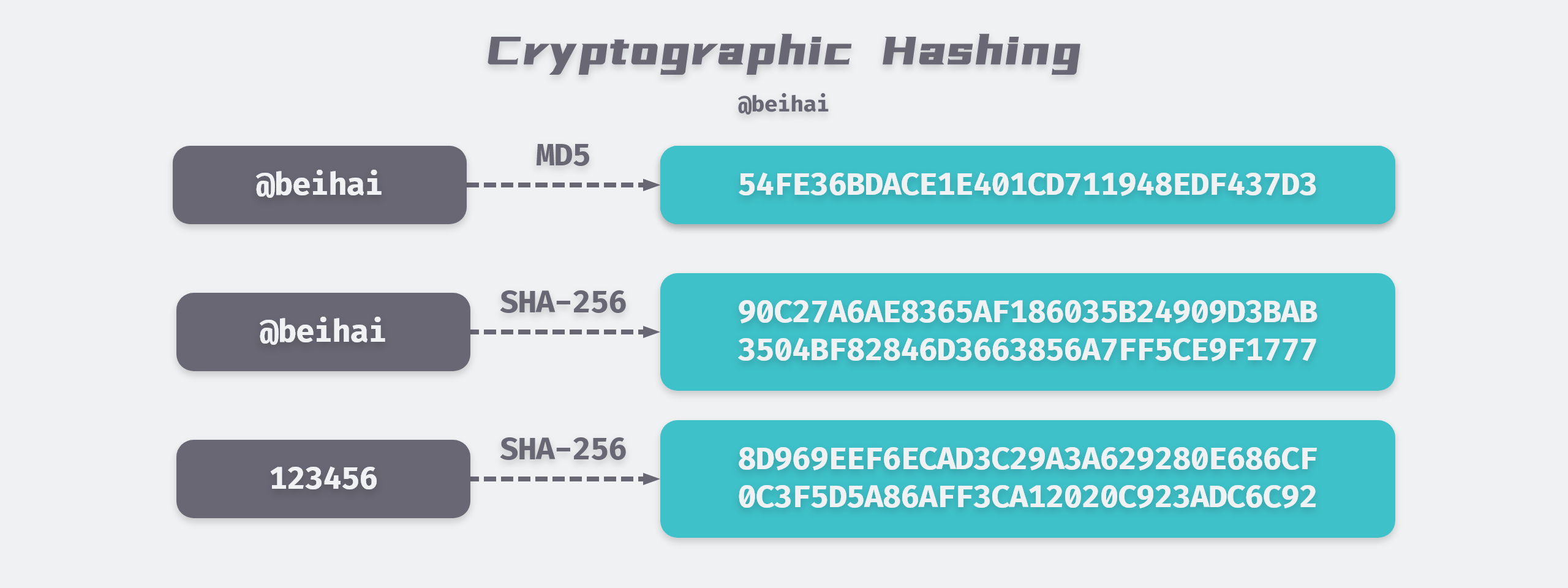

哈希与加密有什么区别

2023-10-09 06:29:39

核心技术的保护固然重要,而对封装和PCB布线等可见部分的保护也不容忽视。多数公司一般习惯于使用采纳了安全芯片和算法的版权保护系统。 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事加密

2018-11-20 10:24:36

Crypto模块提供通用的加密和哈希算法,包含对 OpenSSL 的哈希、HMAC、加密、解密、签名、以及验证功能的一整套封装。用于连接物联网云设备,例如使用ESP32上传阿里云。Crypto-0.2.0是目前最稳定的版本。

2023-09-18 07:11:27

本帖最后由 周一一一一 于 2019-7-3 15:31 编辑

已封装哈希MD5加密,调用子vi即可。

2019-07-03 12:10:56

已封装哈希MD5加密,调用子vi即可。网上下载的程序。保存在这里。

2019-11-19 14:30:09

Labview开发技术丛书--深入浅出软件加密技术

2016-09-02 18:08:25

使用SHA前面我们已经说明了区块链中如何使用Hash值,接下来我们来说一说为何要使用SHA。这与区块链的技术要求以及SHA算法的特性有直接的关系。首先,区块链本身要保证每一条都是独一无二。因为绝不能

2018-03-30 22:20:15

SRAM工艺FPGA的加密技术

2012-08-13 17:08:03

加解密,使用的是对称加解密技术。然后是应用阶段。 我们就分析一下握手阶段,来体会之前讲的那些密码学原理,算法是如何运用的。STM32的加密库资料合集本手册介绍支持以下加密算法的STM32加密库

2020-08-17 14:39:39

在一起。本文提出和实现了一种基于AES-CCM加密算法和ARM+VxWorks嵌入式系统的WiMAX无线接入设备加密技术解决方案,并给出了算法模块在设备中的应用方法。

2020-03-09 07:17:01

实现详细讲解!同时深入分析了区块链技术怎样与大数据、物联网、人工智能的结合。无论是对投资者、创业者、技术人员以及传统行业如何把区块链与自己的事业结合,都是一本难得的学习参考指导书。 【编者推荐】互联网技术

2020-03-13 00:42:59

法,是美国联邦***采用的一种区块加密标准。这个标准用来替代原先的DES,已经被多方分析且广为全世界所使用。经过五年的甄选流程,高级加密标准由美国国家标准与技术研究院 (NIST)于2001年11月26

2012-06-12 23:12:59

了解下这三种硬件加密器件,了解其对应的算法,具体的原理,以及如何用这板子才能实现这些加密方式。刚开始对这些加密算法其实还蛮忐忑的,因为基本不了解,只是实际项目中接触过AES加密,了解如何用,具体深入的都不

2016-08-24 11:37:39

能够对密钥进行安全可靠的管理,也能使用多种加密算法来对数据进行可靠的加解密运算。云密码机服务云服务器密码机是硬件密码机,采用虚拟化技术,在一台密码机中按需生成多台虚拟密码机(以下简称VSM),每台VSM

2018-11-06 14:54:09

领域的痛点难点,但有不少适用条件。 金融服务是区块链技术的第一个应用领域。运用区块链技术能解决支付、资产管理、证券等多个领域存在的痛点。以支付领域为例,金融机构特别是跨境金融机构间的对账、清算、结算

2018-03-26 11:31:53

的过于高深,他是一个分布在全球各地、能够协同运转的数据库存储系统,区别于传统数据库运作——读写权限掌握在一个公司或者一个集权手上(中心化的特征),区块链认为,任何有能力架设服务器的人都可以参与其中。来自

2018-11-22 11:59:03

什么是区块链?区块链未来的应用前景怎样?

2021-06-28 09:20:59

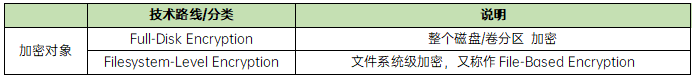

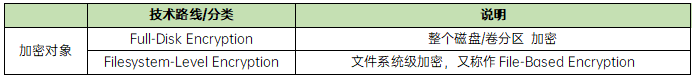

技术含量的失窃事件,反而让大众认识到为数据加密的重要性。目前已经有多家厂商致力于存储加密标准,希望让存储安全工具更容易和多种存储架构一同工作。有关加密技术的实现可根据不同厂商与产品分成三类:基于主机

2019-07-05 06:21:54

结构,还需要靠谱的数据安全加密算法。哈希算法为了确保数据不被篡改,DENC区块链使用了密码学的哈希算法技术。说起这个哈希这个名字大家可能听起来一头雾水,其实,哈希来源于英文的“Hash”,意为“散列

2018-08-30 09:46:27

有谁有labview加密技术的实例?求大神知道怎么做?

2015-05-19 21:50:15

核心技术的保护固然重要,而对封装和PCB布线等可见部分的保护也不容忽视。多数公司一般习惯于使用采纳了安全芯片和算法的版权保护系统。 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事加密

2018-11-30 10:39:54

计算机网络技术以及各种网络应用的快速发展,在给社会、企业、个人带来便利的同时,也由于目前网络无法有效防止传输信息被第三方非法窃取和修改,而产生信息安全性问题。采用信息加密技术是解决信息安全的有效手段

2019-09-05 06:07:35

如何使用加密芯片对程序加密?通常是怎样一个流程呢?AES算法,加密数据,加密芯片,这三者如何关联起来呢

2015-07-26 08:35:46

RC522与STM32F103是怎样进行通信的?如何利用DES加密算法对随机数进行加密呢?

2022-01-20 06:42:50

对称加密算法也叫私钥加密算法,其特征是收信方和发信方使用相同的密钥,即加密密钥和解密密钥是相同或等价的。非对称加密算法也叫公钥加密算法。其特征是收信方和发信方使用的密钥互不相同,而且几乎不可能从加密

2021-07-22 07:09:04

封装技术与加密技术一.4大主流封装技术半导体 封装 是指将通过测试的晶圆按照产品型号及功能需求加工得到独立芯片的过程。封装技术是一种将集成电路用绝缘的塑料或陶瓷材料打包的技术。以CPU为例,实际看到

2022-01-25 06:50:46

密码算法。芯片处理能力强、安全性高、功耗低、接口丰富,具有极高的性能价格比。应用领域: 加密移动存储 (加密U盘、加密移动硬盘和移动存储产品等) 加密key盘 加密PC 加密终端 加密服务

2013-04-27 17:17:45

数据加密技术主要应用在:数据保密、身份验证、保持数据完整性、数字签名(防抵赖)。

2021-02-25 06:25:41

是分布式数据存储、点对点传输、共识机制、加密算法等计算机技术的新型应用模式。是一个共享的分布式账本,其中交易通过附加块永久记录。2、Block——区块在比特币网络中,数据会以文件的形式被永久记录,我们称

2018-09-25 11:21:24

深入浅出软件加密技术

2012-09-11 12:04:40

深入浅出软件加密技术

2016-09-24 17:18:42

物质特征加密技术的原理是在标签的制造过程中,提取每个商品(或票据)标签材料本身隐性纤维的分布特征信息,结合商品的相关信息以及制造商独自拥有的加密密钥(私钥),采用高强度加密算法与算法芯片,进行密码运算,生成与其惟一对应的“密文”(该密文相当于该标签的数字身份证)存放于标签中,形成独一无二的标签。

2019-10-08 14:29:29

可变的交易处理方式。”区块链使用加密哈希函数来加密数据,可以比现有的计算机编程和系统提供更多的安全性。使用此数据加密的是无法更改的时间和日期信息,从而导致无法对记录进行争议。区块链技术也是分散的。数据存储在

2019-03-08 11:27:41

上的信息公开透明,区块中数据均可查询到。当然,现在很多数据上链并不是明文,区块里包含的是明文处理后的数据,这些被处理后的数据(例如数据的哈希值)公开在区块链上。本节课重点讲解数据的公开透明,对区块链

2018-01-05 14:19:26

。由于这些代码和数据在单片机端没有副本存在,因此解密者无从猜测算法或窃取数据,从而极大程度上保证了整个软件系统的安全性。深联华 特殊加密 技术保持知识产权的安全性,甚至它在 OEM 制造商或分包商手中也是

2013-12-27 14:25:36

在整个电子行业的应用技术发展史上,可以说贯穿着解密与反解密技术之间的博弈。芯片解密技术又可以美其名曰:反向设计或是逆向工程。芯片的解密主要分为开盖和不开盖的,对于早期的单片机,加密方法薄弱,利用其

2021-07-28 08:55:55

的区块链技术,是用分布式账本技术和共识算法识别、传播和记载信息的智能化对等网络,其对计算、网络、安全有着极高的要求。神龙(X-Dragon)弹性裸金属服务器内置的Intel SGX,确保加密数据(如最为

2018-06-13 15:52:15

国家标准与技术研究院(NIST)于2001年11月26日发布于FIPS PUB 197,并在2002年5月26日成为有效的标准。2006年,高级加密标准已然成为对称密钥加密中最流行的算法之一

2016-08-12 11:58:43

国家标准与技术研究院(NIST)于2001年11月26日发布于FIPS PUB 197,并在2002年5月26日成为有效的标准。2006年,高级加密标准已然成为对称密钥加密中最流行的算法之一

2016-07-09 17:24:33

软件加密技术和注册机制加密基础 本文是一篇软件加密技术的基础性文章,简要介绍了软件加密的一些基本常识和一些加密产品,适用于国内软件开发商或者个人共享软件开发者阅读参考。 1、加密技术概述 一个

2021-07-19 07:33:27

核心技术的保护固然重要,而对封装和PCB布线等可见部分的保护也不容忽视。多数公司一般习惯于使用采纳了安全芯片和算法的版权保护系统。 深圳市鼎恒创科技专注于固件保护和数据加密传输多年,相关负责人从事加密

2018-12-17 15:11:31

存储、不可篡改、点对点传输、共识机制、加密算法等综合体,其最大的特点是去中心化维护一个公认信息而爆红。对于区块链这项颠覆性技术而言,今年年初各路区块链英雄,已开始群雄逐鹿。作为全行业首个数字化生态区块

2018-08-17 16:48:51

Helix加密/鉴别算法是一种伴随消息认证码的高速流密码加密算法,它具有加密速度快、杭攻击力强的特点,特别适用于小型系统的数据加密,易于DSP实现。随着移动通信多种业务的

2009-05-09 10:47:09 13

13 密码学中的加密技术:密码学的基本概念密码编码学是密码体制的设计学,而密码分析学则是在未知密钥的情况下从密文推演出明文或密钥的技术。密码编码学与密码分析学合起

2009-06-16 23:50:46 0

0 3G终端加密技术在DSP上实现

摘要:Helix加密/鉴别算法是一种伴随消息认证码的高速流密码加密算法,它具有加密速度快、杭攻击力强的特点,特别适用于小型系统

2010-04-10 14:48:10 23

23 从整体角度给出了IC卡信息加密的安全体系结构,对IC卡安全体系结构采用的加密技术进行了全面分析与研究,用标准算法DES和KEELOQ设计了一种更安全的、用于IC卡的混合加密技术,并对

2010-11-13 17:21:35 0

0 基于FPGA的DES、3DES硬件加密技术

传统的加密工作是通过在主机上运行加密软件实现的。这种方法除占用主机资源外,运算速度较慢,安全性也较差。

2009-07-26 22:35:43 1347

1347

密钥加密方法大全

密钥加密技术用于加密和解密数据。密钥是与加密算法一起用于加密某些输入(称为明文)的值。输出称为密文。密

2010-03-20 15:54:54 2895

2895 基于图像加密的安全性目的,采用了基于AES算法的图像加密方法,分析了AES算法具有安全性高、图像加密效果好等优点,但鲁棒性方面有一定的局限性。为进一步提高加密效果,在此基础上提出了一种混合的加密方法

2015-12-24 16:05:25 22

22 网络通信加密技术,讲解了集中网络加密的方式和机制。

2016-03-10 10:57:02 11

11 对双随机相位编码系统进行了改进,提出了一种基于双混沌系统的光学单通道视频加密的方法。该方法在降低系统复杂度的同时,提高了加密效率,增强了系统的抗攻击能力和安全性能。对加密技术的仿真结果表明,该加密技术

2018-01-16 11:10:45 0

0 企业关键数据向移动终端设备延伸,使移动终端数据泄露成为企业面临的一个新的问题。针对移动终端数据泄露问题,提出了基于预解密的透明加密技术,有效解决移动终端传统透明加密技术只能保证应用层安全的缺陷,并提

2018-02-05 10:50:28 0

0 继百度莱茨狗,360区块猫,网易星球之后,小米宣布其区块链游戏“加密兔”将于今天开始内测,并对部分玩家开放,将于今天上午11点正式开领。据悉,该产品由米链团队开发。其中,加密兔是基于区块链技术的数字宠物,胡萝卜是指加密兔游戏中的积分。用户可以通过任务获得胡萝卜或加密兔,或者使用胡萝卜兑换加密兔。

2018-03-20 10:20:00 7526

7526

在区块链中还有一个重要的技术,那就是数字签名。类似在手写签名来确认直至内容,数字签名用于证实某数字内容的完整性和来源,保证签名的有效性和不可抵赖性。数字签名使用了公钥密码学。公钥密码学是非对称加密技术

2018-04-27 16:04:29 4751

4751

美国总统唐纳德·特朗普的前助手、右翼民粹主义运动的煽动者史蒂夫·班农(Steve Bannon)现在正在吹嘘加密技术和区块链技术带来的解放潜力。

2018-11-26 15:35:43 740

740 哈希是密码学的基础,理解哈希是理解数字签名和加密通信等技术的必要前提。

哈希,英文是 hash ,本来意思是”切碎并搅拌“,有一种食物就叫 Hash ,就是把食材切碎并搅拌一下做成的。哈希函数的运算结果就是哈希值,通常简称为哈希。哈希函数有时候也翻译做散列函数。

2019-01-13 09:20:07 3218

3218

现在网上的很多论坛中的朋友们都在不断的询问,数据加密技术有几种类型呢?作为新时代的你们是否也对这个问题产生好奇心呢?所谓数据加密(Data Encryption)技术是指将一个信息(或称明文

2019-01-31 11:23:00 27055

27055 类似地,在密码学方面,安全哈希算法(也称为SHA)是一种数据安全机制,它可以将数据完全转换成与原始数据。这些安全加密技术主要用于应对各种网络安全挑战和增强数字安全,最常见的应用是加密密码和传输

2019-06-25 11:04:59 4633

4633 “区块链使用公钥加密技术来保护数据安全:使用单向加密函数(哈希)为每个用户生成一个公钥和一个私钥。

2020-03-07 11:32:00 741

741 非对称加密技术在信息化系统中始终扮演着关键角色,成为构建信息化系统诸多核心功能的基础。

2020-03-03 12:26:00 4737

4737 可理解为一种消息摘要算法,将消息或数据压缩变小并拥有固定格式。由于其单向运算具有一定的不可逆性,哈希算法已成为加密算法中一个构成部分,但完整的加密机制不能仅依赖哈希算法。在一个cache系统中,需要实现一个域名白名

2022-06-23 14:57:06 6257

6257 景的不同,可将哈希算法分为加密哈希与非加密哈希。 概述 加密哈希被认为是单向函数,也就是说极难由散列函数输出的结果,回推输入的数据是什么。加密哈希函数的输入数据,通常被称为消息(message),而它的输出结果通常被称为摘要(digest)。一个理想的

2022-06-24 09:51:38 820

820

PLC加密技术,其实就是开发者的一种思路,只要明白了作者的加密思路,就能对它很快的解密。其实,在自然界中不管是PLC,还是电梯主板只要有加密的存在就会有破解它的秘籍,这二者永远都是矛和盾的结合体。

2023-03-17 18:03:59 2247

2247 PLC加密技术,其实就是开发者的一种思路,只要明白了作者的加密思路,就能对它很快的解密。其实,在自然界中不管是PLC,还是电梯主板只要有加密的存在就会有破解它的秘籍,这二者永远都是矛和盾的结合体。

2023-05-05 09:55:20 1289

1289 磁盘加密技术 如上节所述,Disk Encryption磁盘加密,目标是保护数据at Rest状态下的机密性,加密对象是整个磁盘/分区、或者文件系统,采用实时加解密技术。 磁盘加密技术从加密对象

2023-11-29 10:54:42 361

361

的管理和传递困难。 非对称加密 非对称加密算法使用一对密钥,即公钥和私钥。公钥用于加密,私钥用于解密。常见的非对称加密算法有RSA、DSA、ECC。非对称加密算法的优点是密钥的管理和传递相对容易,缺点是加密解密速度较慢。 哈希加密 哈希加密算法

2023-12-04 15:32:46 236

236

电子发烧友App

电子发烧友App

评论