P2P也就可以理解为"伙伴对伙伴"的意思,或称为对等联网。目前人们认为其在加强网络上人的交流、文件交换、分布计算等方面大有前途。

2011-11-21 15:38:28 2004

2004 目前,P2P已经作为一种流行的网络技术被越来越多地应用于互联网的文件共享、分布式计算、资源搜索等领域。P2P技术将各个用户节点互相结合成一个网络,共享其中的带宽,共同处理其中的信息。P2P网络是去

2020-03-16 07:32:39

的区块后面所链接的区块越多,修改该区块所花费的代价也就越高。区块链采用了密码协议,允许计算机(节点)的网络共同维护信息的共享分布式账本,而不需要节点之间的完全信任。

2021-03-20 08:55:29

于决策、评估和理解某些模式和数据集,最终产生自主交互。人工智能和区块链共同拥有几个特点,可以确保在不久的将来能够实现无缝互动。下面列出了三个主要特点。I.人工智能和区块链需要数据共享分布式数据库强调

2018-02-27 14:01:36

的数据。 3.分布式金融 分布式金融(Defi)是指建立在区块链网络之上的金融应用生态系统。这些应用正在迅速增长,将资产的保管从银行转移到软件。尽管具有增强全球经济活动的潜力,但Defi应用程序很

2020-06-23 10:15:13

,所以只好改成内网TCP通信了,下图是官方展示的P2P手机端app界面。本实验要求测试的手机和P2P模块两者接入的网络是同一个局域网。通常情况是,我们有一个无线路由器,手机接入该WIFI网络,并将P2P

2016-08-29 19:33:45

P2P板子设备端基本无需设置。只要将设备上电,此时设备会从网络中获得一个ip地址,然后设备就等待远程的zlvircom等软件的通信了。如果设备已经就绪此时设备的LINK灯会蓝色闪烁。如果需要更进一步

2016-09-04 10:22:56

方便开发应用。可以参考提供的单片机开发函数,这样只需要使用read、write 等接口函数就可以进行通信。以上特点是卓岚官方给出的,个人觉得P2P模块开发环境和技术生态链是比较成熟的,可以将类似P2P

2016-07-28 11:06:58

在小本本上记的流水账、银行发过来的对账单,都是典型的账本。”腾讯金融科技智库首席研究员王钧说,安全是区块链技术的一大特点,主要体现在两方面:一是分布式的存储架构,节点越多,数据存储的安全性越高;二是其

2018-03-26 11:31:53

感谢分布式资本提供研究支持,以及摩联科技等代表性企业的交流分享。基于区块链的物联网市场前景:万物互联时代,数据价值越发重要,物联网+区块链的融合创新将成为新的行业趋势。当前物联网模组厂商都在快速铺量

2021-07-22 06:25:23

,同一个文件中不同的块可以在不同的客户机之上下载,使得下载文件在 P2P 网络中动态流通,大幅提升了下载效率,如下图:去中心化的 P2P 下载基于 DHT 技术,它采用分布式全网方式来进行信息的存储

2022-11-03 19:10:16

为多个块,同一个文件中不同的块可以在不同的客户机之上下载,使得下载文件在 P2P 网络中动态流通,大幅提升了下载效率,如下图:去中心化的 P2P 下载基于 DHT 技术,它采用分布式全网方式来进行信息

2022-09-06 10:17:49

分析现有信誉模型,提出一种使用信任机制和推荐机制的P2P 信誉模型,利用决策树思想优化该模型。给出一种在分布式P2P 系统中存取全局信任值的方法,解决了单点失效问题。实验

2009-03-24 09:52:04 4

4 P2P 下载与网络蠕虫具有相似的搜索机制,导致网络蠕虫难以被检测并定位。该文提出一种融合危险理论和ID3 分类算法的检测算法D-ID3。利用熵理论分析P2P 应用、蠕虫、正常主机的属

2009-03-29 11:11:36 10

10 超级节点为其他节点提供各种服务,包括信息的收集与检索、数据传送及穿越NAT等,但P2P系统的高动态性为设计一个有超级节点的混合P2P网络带来困难。该文设计一种均衡、健壮、

2009-03-31 10:21:12 18

18 提出一种基于Skip图 P2P覆盖网模型的分布式信任证存储和发现机制。为保证索引和发现效率,采用1TRT语言作为信任证描述语言,其语义属性作为Skip图中的索引关键字,构造了基于关

2009-04-02 08:32:20 16

16 针对P2P网络的分布式特征,提出一种可扩展的分布式社区发现方法PDC,采用节点Power值度量社区结构,选择中心节点。仿真实验结果证明,与FDC和CDC方法相比,PDC的社区发现率至少提

2009-04-06 08:38:00 10

10 提出一种采用P2P的良性蠕虫传播策略,建立了数学模型,在理论上分析各项参数对其传播情况的影响,并使用SSFNET网络仿真工具对传播模型进行了仿真。仿真结果证明,P2P良性蠕虫

2009-04-06 08:45:14 11

11 实施大规模分布式可视化操纵系统的一个重要瓶颈在于节点间海量数据的传输。P2P Streaming技术逐渐成为解决该瓶颈的可行方案之一。主流P2P Streaming模型由于实时性上的缺陷并不适于

2009-04-10 09:38:35 21

21 P2P蠕虫对P2P网络和Internet构成巨大安全威胁。该文根据P2P网络报文之间的关系,提出一种P2P蠕虫检测方法,通过建立过滤规则实现对P2P蠕虫的检测与抑制。模拟实验结果表明,该方法

2009-04-11 09:34:15 10

10 结构化P2P网络具有良好的可扩展性,但难以支持多关键词查询、范围查询等复杂查询。该文分析已有复杂查询方法,提出一种基于Kademlia的P2P多维范围查询系统K-net。K-net在进行多维

2009-04-13 08:43:07 13

13 P2P对于分布式文件共享具有很好的前景,但当前的P2P系统仍然缺乏有效的信息管理机制。该文在构建超级节点叠加网络时考虑信任和语义的因素,语义相似的节点尽量分布在同一个

2009-04-13 09:14:37 21

21 结合P2P-DHT(CHORD)节点搜索算法,对SIP协议进行扩展,把基于DHT的全分布式结构化P2P网络架构引入基于SIP协议的网络电话系统,设计了一种新型的P2P-SIP网络电话系统。该方案克服了原

2009-04-13 09:15:13 27

27 P2P网络是当前网络研究的热点之一,被认为是构建下一代网络的基础。该文基于混合式结构的P2P网络提出一种事务管理策略。该策略利用P2P网络中的超级节点处理能力强的特点,由

2009-04-16 08:57:19 12

12 提出一种无结构纯P2P的副本一致性维护算法。利用副本节点发起的第一次更新消息在P2P网络中的广播,由其他收到消息的副本节点给出响应,构建副本链。副本链建立后,更新消息

2009-04-16 08:57:55 8

8 P2P网络中的搜索性能是影响P2P网络发展的关键问题。该文研究非结构化分散型P2P网络中的搜索机制,提出2个改进算法。改进算法利用节点的共享情况和查询历史发掘节点的兴趣爱好

2009-04-21 09:51:26 15

15 课题研究使用JXTA 搭建P2P 网络,完成即时通信系统。即时通信系统分为发送、中继转发和接收三部分。其中中继转发部分在启动时加入P2P 网络,并且在P2P 网络中发布提供即时通信服

2009-06-20 09:00:51 15

15 为了解决没有第三方认证的情况下,P2P 网络通信过程中对等点的授权问题,本文基于P2P 网络中对等点的信任度管理,提出了利用P2P 网络结构的特点来构造一个多态性密码的新方法

2009-06-20 09:35:10 8

8 P2P 技术是一种分布式控制网络技术,它将逐渐取代集中式的客户/服务器结构。P2P的发展非常迅速,目前研究P2P 技术流行使用的仿真器存在可仿真协议种类少等问题。文章通过分

2009-08-13 11:33:39 16

16 近年来,基于P2P 流媒体技术的网络电视已经成为网络舆论传播的重要手段之一,而P2P 技术的无中心和自组织特性将大大增加对网络电视服务进行识别和监管的难度。本文首先通过

2009-08-14 09:03:35 23

23 网格和P2P(Peer to Peer)都是分布式计算模型,它们的总体目标相似。利用P2P 与网格技术之间的协同和互补,构造了一个二层的网格和P2P 计算混合模型,上层是网格层,下层是P

2009-08-18 09:33:53 9

9 随着网页数量的快速增长,集中式的网络搜索引擎已经不能在性能上满足需求。为此提出了一种新的基于P2P网络的分布式PageRank算法。该算法引入了间接消息发送机制来降低存在

2009-08-18 10:53:26 13

13 随着计算机网络的迅速发展,新一代网络技术P2P得到了广泛应用,由于P2P技术所带来的诸多问题比如大量占用网络带宽,加重网络负担等等,因此对P2P应用流量的准确识别对于网

2009-08-28 14:36:33 21

21 数字签名技术可以提供网络身份认证等功能,具有广泛的应用。本文利用门限密码技术设计一个基于P2P 网络的分布式多重数字签名方案。本方案由P2P 网络中的可信任节点共

2009-08-31 11:47:28 5

5 P2P 蠕虫是利用P2P 机制进行传播的恶意代码。本文针对基于P2P(peer-to-peer)的大规模网络,对P2P 蠕虫的传播展开相关研究。首先介绍三个基本的蠕虫传播模型,分析了引入良性蠕

2009-09-02 17:26:18 17

17 在经典P2P 网络结构中,所有节点都处于对等地位,没有考虑节点的不同处理能力,不能够保证服务的质量。本文在P2P 网络中,引入服务质量属

2009-09-08 08:15:20 10

10 P2P 打破了传统C/S 模式服务器对网络资源的集中化管理和提供,解放了服务器响应的压力和降低了带宽负载,应用于IPTV 系统。然而P2P 技术为IPTV 业务实现带来灵活和高效率等优点的

2009-09-12 16:24:38 19

19 基于DHT 的P2P 网络很大程度地增加了网络的可扩展性和健壮性,但是它也带来了新的问题,在结构化的p2p DHT 网络中,在事先知道所要搜索资源的全部关键字的情况下,通过DHT 很容易

2009-09-16 09:47:36 6

6 本文提出一种基于 CAN 协议的P2P 网络模型的语义web 服务的发现机制,采用OWL-S对web 服务进行描述以支持基于语义的搜索能力,采用基于CAN 协议的P2P 网络节点可以直接通信,不需要

2009-09-18 10:32:51 11

11 P2P自组织性带来的挑战:【摘要】对P2P网络的工作原理和典型应用进行了介绍,分析了P2P在商业应用和业务监管带来的挑战,提出了可管控P2P的思路,指出了需要研究的内容。【关

2009-10-22 10:40:17 7

7 一种令P2P覆盖网络拓扑相关的通用方法:利用分布式哈希表,有结构的对等(peer-to-peer,简称P2P)网络具备了较短的路由长度和较好的扩展性.然而,由此产生了覆盖网络和物理网络之间的不

2009-10-31 08:59:44 10

10 由于P2P 系统可以高效地对资源进行共享而受到关注,但现在的P2P 仅支持精确查找或者通过洪泛方式进行低效率文本检索。为了解决这个问题,该文提出了一种结构化P2P 环境中的文

2009-11-20 16:41:44 6

6 本文提出一种基于兴趣的 P2P 网络架构,该架构结合了非结构化网络和兴趣网络。文章基于兴趣网络的社区结构改进搜索机制,并且基于兴趣网络提出应用于P2P 网络的基于用户和

2009-12-18 17:23:45 15

15 P2P网络中智猪博弈

2009-12-25 15:03:30 9

9 现有P2P 网络规模大、动态性高、异构性强,有效的搜索技术一直是P2P 系统研究中的核心问题。本文针对无结构P2P 网络泛洪搜索机制的盲目性所导致的查询开销大、效率低的问题,

2009-12-30 11:45:28 9

9 本文首先从P2P 的定义出发,介绍了结构化P2P 与非结构化P2P 的区别以及结构化P2P 的核心技术DHT。而后,本文深入介绍了几种主流的DHT 算法与协议并对每种协议进行了讨论。文

2010-01-16 16:32:49 11

11 随着P2P 搜索引擎的地位日益重要,如何提高其分布式性能成为近年来的研究热点之一。同时,随着其广泛地应用,对于目前使用的P2P 搜索引擎,还急需解决其检索结果中垃圾信

2010-01-22 15:04:27 10

10 基于P2P 技术的媒体电信网作者:肖遂 张欣 田洪亮融合了 P2P 技术、利用电信运营商业务平台的媒体电信网(MTN)能够提供有服务质量保证、安全诚信的数字媒体业务。与现有客

2010-02-05 08:28:06 21

21 与P2P 技术相关的信息安全问题关键词: P2P 安全 防御体系,IPSec 测试 即时通信 知识产权 网络 计算机IEEE 网络安全 局域网 VPN摘要 本文分析了和P2P 技术相关的信息安全问题,

2010-02-06 17:10:53 12

12 P2P网络是一个自组织的动态网络,对等点可以随意的加入或者离开网络,因此如何控制数据的一致性成了P2P网络平台应用扩展应用的关键点,本文引入数据一致性算法到P2P网络平台中来,

2010-02-25 16:06:20 15

15 随着P2P(Peer-to-Peer)网络规模的不断壮大以及用户种类的不断增加,网络中节点的自私行为可能导致网络产生严重的问题。因此,提出一种有效的信任机制来鼓励节点的合作行为成为一个

2010-02-26 14:03:21 9

9 提高资源搜索效率、提高网络的扩展性一直是P2P网络的关键技术问题。在分析现有的P2P网络资源搜索的算法及其存在的问题的基础上,作者提出并设计了一种基于“最近Query消息查询

2010-02-26 14:27:57 16

16 本论文首先,对研究背景进行介绍,并对P2P模式和C/S模式进行分析和对比。其次,根据P2P业务模式的特点和发展趋势,对P2P网络信息交瓦平台进行需求分析。依据分析结果,

2010-08-31 16:11:56 10

10 网络的组织与维护对于P2P流媒体直播系统的性能有着极其重要的影响。根据覆盖网络拓扑组织形式的不同,分别研究了基于单树结构、多树结构、随机拓扑结构的现有P2P流媒体直

2010-08-31 16:13:34 13

13 研究了P2P流量识别与控制技术,分析了国内某运营商现网中P2P业务流量分布情况,并实际试验验证了现网部署P2P业务识别与管控系统的实际流量控制效果,为P2P流量管控策略的制

2010-10-14 16:42:43 0

0 P2P网络具有动态性、匿名性、可扩展性等特征。由于P2P应用是一种分散的、去中心化、无控制的自发行为,并且具有匿名发布的特性,如何控制信息内容的安全已经成为一个

2010-11-26 15:33:20 20

20 随着P2P系统的发展,它在Internet上的应用越来越广泛,尤其是对分布式数据对象的查找。为此,提出一种基于对等网络系统的简单查找方法。在假设具有N个固定节点的良好状

2010-12-20 16:21:26 0

0 P2P将主导以媒体为中心的网络时代

虽然各种P2P应用占用了运营商大量的网络资源,但他们却深受广大用户

2009-06-15 09:58:00 933

933 什么是P2P下载

大家都知道下载东西会伤害电脑的硬盘,例如迅雷、电驴、比特之类的P2P软件。人人都说“P2P软件猛于虎”,

2010-02-23 14:57:08 5635

5635 P2P网络资源搜索C

2011-01-06 17:13:48 39

39 NI端到端网络(P2P)流技术使用PCI Express接口在多个设备之间直接,点对点传输,而不必通过主处理器或存储器。这可使同一个系统中的设备共享信息而不必占用其它的系统资源。NI P2P技术

2011-03-31 15:55:31 26

26 P2P技术将各个用户节点互相结合成一个网络,共享其中的带宽,共同处理其中的信息。P2P网络是去中心,自组织和从单纯意义上来说的动态的(网络),并且为传统的服务器-客户端计算模

2011-06-14 09:41:50 1805

1805 对等(P2P)计算是未来网络中的关键技术,对等网络是实现下一代互联网的重要组成部分。如何高效地搜索P2P 网络上的资源是P2P 网络实现的最为关键的问题。在讲述对等网络的基本搜

2011-06-28 17:11:28 20

20 本文设计并实现了一个适用于 电力系统 分析的新型分布式并行计算平台。该平台是应用P2P(Peer- to-Peer:对等计算)技术,以JXTA 协议为支撑,利用网络上分散的计算机作为并行计算节点,

2011-06-30 17:45:48 36

36 本文从铁路公安网络的特点出发,研究了基于JXTA平台的P2P网络传输方案,本文的研究成果对其它专用网络P2P应用程序的设计具有重要的参考价值。

2011-08-17 16:43:13 2531

2531

目前在宽带网络上实现时移电视业务主要有两种思路,即基于C/S模式的IPTV建设方案和基于P2P技术的P2P叠加网络方案。

2011-09-17 01:21:54 1562

1562

P2P网络作为一种覆盖网络,邻居节点的选择若不考虑网络层、物理层信息,将导致较低的数据传输速度和不必要的跨运营商流量,从而大大限制P2P技术的应用。位置感知策略可以解决这

2011-10-10 16:34:21 21

21 P2P流量占网络流量的50%左右。这些流量占用了大量的网络带宽,是运营商非常头痛的问题。如何对付P2P流量,无非有三种办法:堵、疏、堵疏结合。

2011-10-14 14:56:32 1407

1407 提出了一种基于CDN 网络的P2P 验证方法,有效解决了P2P 网络的用户验证问题。具体的实现方法是:首先分析了P2P 网络的系统架构,接着探讨了基于CDN 网络的P2P 验证原理,最后提炼出基

2012-04-13 15:08:14 23

23 针对P2P 网络环境下实体之间的信任关系存在模糊性的特点,以模糊推理理论为基础,给出了一种基于信任的模糊命题演算的演绎系统,建立了P2P 网络环境下的一种基于三I 模糊推理算法

2012-04-23 15:43:57 23

23 P2P网络应用快速发展,带来网络安全防护漏洞和隐患。如何有效地监控P2P流,进行相关的流识别、流筛选、流控制是流管理中的重要问题。通过分析P2P协议及签名特征,提出一种基于签

2012-05-28 17:38:16 29

29 P2P网络摄像机系统及运营

2017-01-14 02:36:10 0

0 无结构P2P网络中基于内容的图像检索方法_殷苗苗

2017-03-15 11:10:52 0

0 一种基于P2P环境的社交网络VPN模型_刘罡

2017-03-19 11:47:14 1

1 P2P网络流量分类对网络管理和网络安全有着十分重要的意义,由于目前P2P流量多样化的发展,传统单一的P2P流量分类方法很难对其准确分类。通过分析现阶段P2P流量分类方法的现状,结合现有P2P流量分类

2017-11-23 11:06:50 6

6 信息,根据用户分布特征为用户推荐隐私参数及候选用户查找半径,帮助用户快速形成匿名区。仿真结果表明,该算法通信开销小,在满足移动P2P网络移动设备节能需求的同时,匿名区生成时间平均在500ms以下,平均成功率达到92%以上。

2017-12-14 11:35:22 0

0 针对当前隐匿恶意程序多转为使用分布式架构来应对检测和反制的问题,为快速精确地检测出处于隐匿阶段的对等网络( P2P)僵尸主机,最大限度地降低其危害,提出了一种基于统计特征的隐匿P2P主机实时检测系统

2018-01-07 11:25:54 0

0 提出了一种基于价格的P2P匿名通信系统激励机制,通过对P2P系统和匿名通信系统研究中提出的激励机制进行归纳和分析,对搭便车用户给P2P匿名通信系统造成的影响进行定性和定量分析.提出在P2P匿名通信

2018-01-18 14:50:08 0

0 的覆盖网络。被控制的大量节点称为僵尸机( bot)。僵尸主人利用大量被控制的僵尸机进行网络破坏活动,比如:发送垃圾邮件、信息窃取、分布式拒绝服务袭击等。目前僵尸网络已成为Intemet最大的威胁之一。 为了有效控制自愿式P2P僵尸网络的大规模爆发,从动力学的角度研究了僵尸网络的

2018-01-19 15:15:37 1

1 区块链技术是互联网底层多种技术的集合体,包括P2P通信协议、分布式存储数据库技术、加密算法、共识算法等技术,通过这些技术的整合创造了一种按时间序列、按区块记录数据的模式。

2018-01-30 13:04:01 2564

2564 随着分布式技术的发展和互联网络的普及,P2P技术已广泛应用于协同系统、资源共享、网格计算、及时通信等环境,成为当前重要的网络应用技术。 在传统的C/S模式中,服务器是网络的核心,所有事务都离不开

2018-02-08 11:31:33 0

0 来源交换技术存在的安全隐患,讨论了导致这些安全隐患的核心因素;其次,以来源交换的安全性分析为基础,提出了一种面向半分布式P2P系统的安全节点交换机制。该机制借鉴基于信任评估的激励技术,通过给出超级节点的信任评估方案,引

2018-02-09 14:13:24 0

0 区块链是分布式数据存储、p2p传输、共识机制、加密算法等计算机技术的新型应用模式。所谓共识机制是区块链系统中实现不同节点之间建立信任、获取权益的数学算法。互联网传递的是信息,而区块链传递的是价值

2018-05-18 16:43:00 1062

1062 钱,我们首先要从去中心化技术和区块链技术的发展谈起。 去中心化是相对于分布式(Distributed)而言的,主要有两种代表性的技术,P2P和区块链技术。 P2P(peer-to-peer,对等网络

2018-08-21 18:30:01 403

403 p2p汽车共享不仅仅是一个梦想,也不仅仅是kickstarter初创公司的创意。随着越来越多的汽车制造商加入,这是一个日益增长的现实,比如通用汽车(GeneralMotors)推出的Maven P2P汽车共享平台。

2018-08-22 08:25:37 2293

2293 Credible是SmartPesa着手开发的一种新区块链网络,通过提供分布式基础设施来共享EMSMEs数据来解决资金差距。它是唯一的全球分布式账户,用于存储区块链上的身份、金融和交易数据,并为贷款活动提供全面的信用评分。

2018-11-05 10:41:16 1111

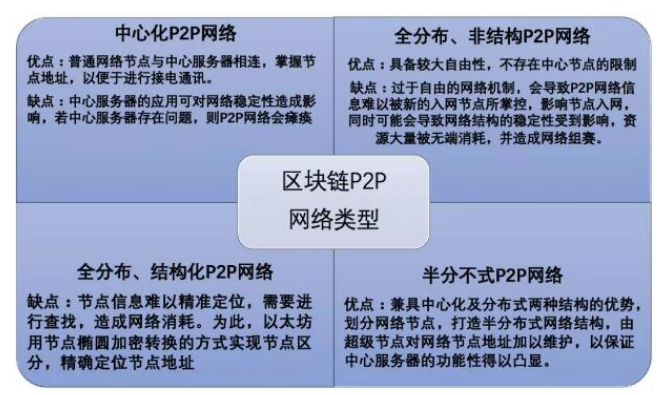

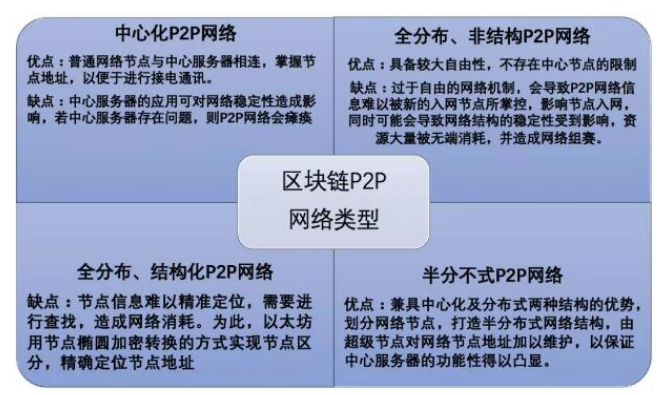

1111 P2P网络根据其路由查询结构可以分为四种类型,分别是集中式、纯分布式、混合式和结构化模型。这四种类型也代表着P2P网络技术的四个发展阶段。

2018-11-28 11:02:41 8431

8431 区块链是由多个设备(节点)组成的网络,这些设备(节点)都是同等重要的,它们通过互联网相互连接。从本质上说,区块链是一个分类帐,它以分布式p2p方式存储交易并在被所有参与节点验证后才进行记录。

2018-12-28 10:40:48 9288

9288 ,消除欺诈并简化跨机构间的学分认证。

3.微型P2P市场的基础设施。区块链技术可能是微学习,P2P全球终身学习和技能提升市场的基础设施。

4.分布式影响力。通过区块链技术,个人可以控制管理和分享他们自己的学习或知识产权资产,从而对传统的中心化机构产生影响 - 政府,大学,银行,出版商。

2019-03-11 10:07:03 2473

2473 比特币采用了基于互联网的点对点(P2P:peer-to-peer)分布式网络架构。比特币网络可以认为是按照比特币P2P协议运行的一系列节点的集合。

2019-04-23 10:58:16 6773

6773

P2P在计算机术语里表示对等网络,所谓对等,就是说网络里每一个节点(一台机器)的地位都是对等的。让我们想一想互联网的宗旨,它目的是让所有人都能连接起来,但是很早以前的方式都是我们每个人通过一台

2019-06-24 11:19:24 3472

3472 开发者对于P2P技术并不陌生,它所代表的是区别于中心化网络而存在的分布式网络。李海友在现场介绍,在典型的中心化网络中,服务器发挥非常大的作用,优势是可控,缺点是整体投入比较大。分布式系统的特点是任何

2019-07-05 10:03:40 1372

1372 区块链是P2P网络、密码算法、分布式和数据存储等传统技术的结合。

2019-07-05 15:54:02 2656

2656

区块链技术采用分布式 P2P 网络,具有数据存储的特点,也是实际生活中便于传输金钱价值的手段。关注区块链潜在能力的主要有利用分布式系统降低产品和服务费用的企业管理员哦,在日常生活中向需求方有效安全

2019-08-06 11:23:19 950

950 区块链的分布式特性增加了额外的价值,因为它消除了中央清算所或源供应商的整个概念。

2019-10-14 17:14:06 2465

2465 分布式账本是区块链的四大核心技术之一,如果说密码学是区块链的基石,那么分布式账本就是区块链的骨架。

2019-12-06 10:28:59 6106

6106 区块链技术是一种加密安全的分布式分类账,由加密激励机制来运行,允许网络节点以点对点(P2P)分散的方式进行交易,并就全球网络链中每个交易的状态达成共识。

2020-01-26 17:56:00 705

705 区块链是一个信息技术领域的术语。从本质上讲,它是一个共享数据库,存储于其中的数据或信息。 区块链的核心技术 1. P2P网络技术 实际上,在区块链出现之前,分布式的P2P对等网络已经是很成熟的技术

2022-01-30 17:57:00 27274

27274

电子发烧友App

电子发烧友App

评论