以太坊在许多领域都使用了哈希 : 如探索、阻塞网络、事务引用、寻址程序。Ethash算法适用于所有采矿作业。其主要原因是Ethash速度快、可靠性强。以太坊的大多数其他哈希技术,都使用了Keccak。

这里可能会出现各种各样的误解。在国家标准化技术公司(NIST)宣布将进行哈希值工作竞赛,以制定新的哈希值标准SHA-3之前,以太网络似乎已经启动了这一方法。后来,Keccak被选为真正的赢家。目前,经典的SHA3在以太坊地区被称为“Keccak”,尽管NIST通过的SHA3标准是“SHA-3”。使用SHA3和Keccak256函数的稳定性将会使事情变得更加复杂。

在本文中,我们将讨论最简单的Keccak实现。

几个关于Keccak的知识

正如Keccak主页文章所建议的,可以将Keccak描述为一种加密用途。它可以用于身份验证,可靠的加密,和伪随机数输出。Keccak实现了所谓的海绵或布结构。

在Keccak赢得竞争后,它被用于多种规格。许多企业最近都在为独特的事业改变这种状况。与此同时,Keccak编码器在使用这种方法的基础上还贡献了许多其他安排。

Keccak的绿皮书

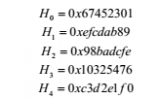

以太坊黄皮书指出了Keccak所有常见的顶部特征。到目前为止,它实际上是在以太层功能技术中获取哈希值信息的最佳来源。有几个著名的Ethash,如KEC、Keccak-256和KEC512,用于不同的应用。

基本的安全性

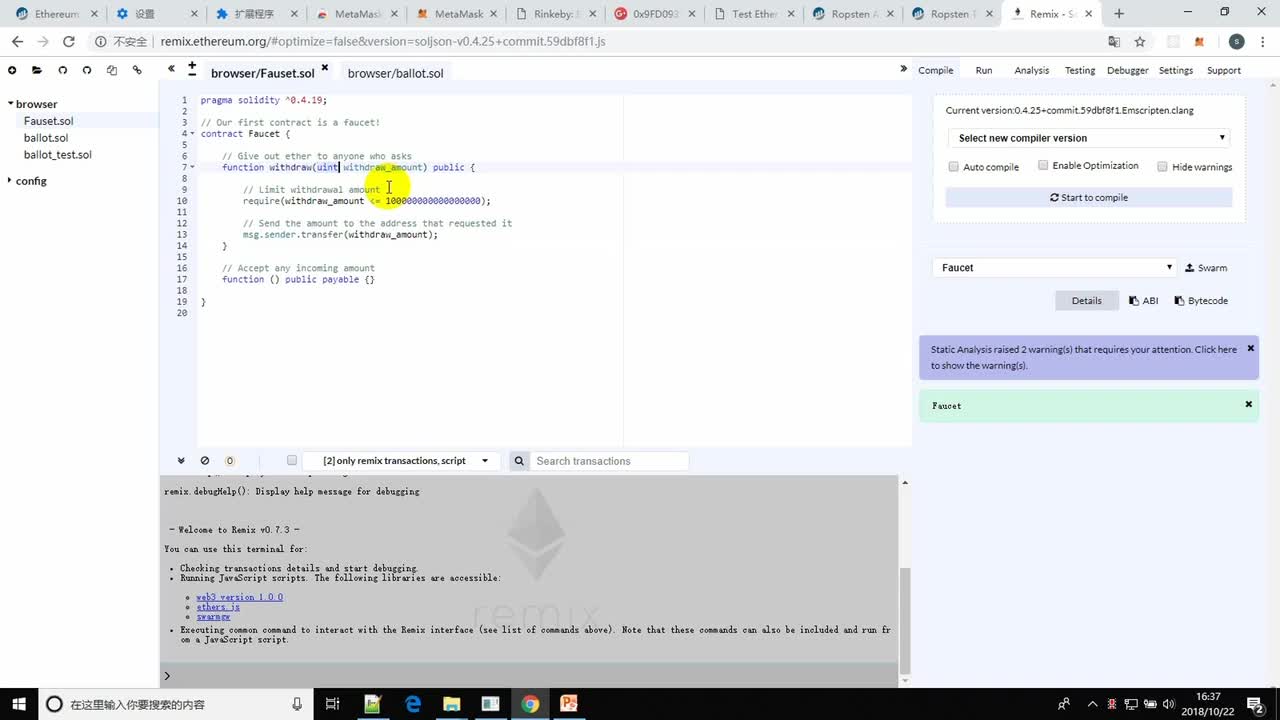

以太坊继续使用“Word state”的意义。这句话是自信的,放置在Merkle树的高级风格中。每个高级初学者元素都是由一个哈希函数引起的,仅涉及上述细节的符号。除了确认之外,符号还可以通过它的哈希值来重新建立需要讨论的结构。

说明

每个配置文件都有一些元素。其中两个通常是经过推敲的事实。第一个实际上是属于使用当前帐户关联数据硬盘驱动器的哈希值。此外,以太坊也可以通过其合理的合约理念进行介绍。并说明清楚大多数合约程序都保存在相关的环境中。第二个哈希值元素通常是位于正在处理的协议中的哈希值。这些方法除了用于寻址用途外,还允许检查系统是否存在恶意行为。

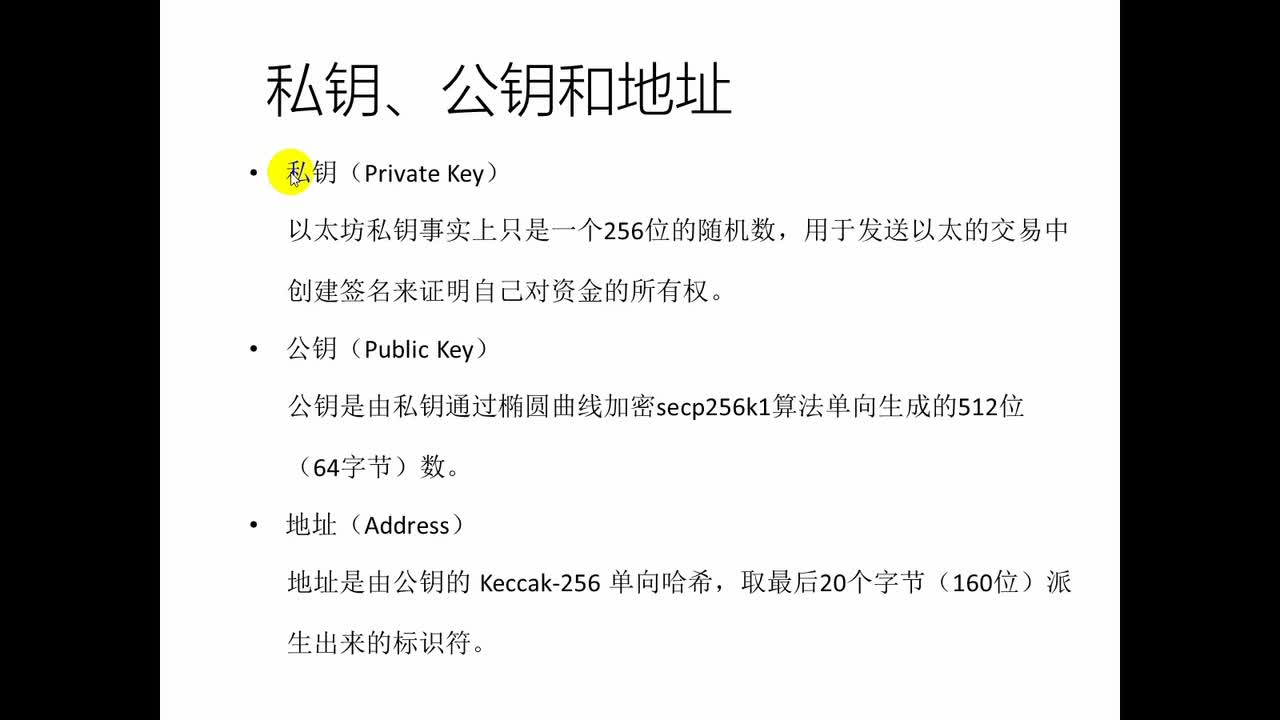

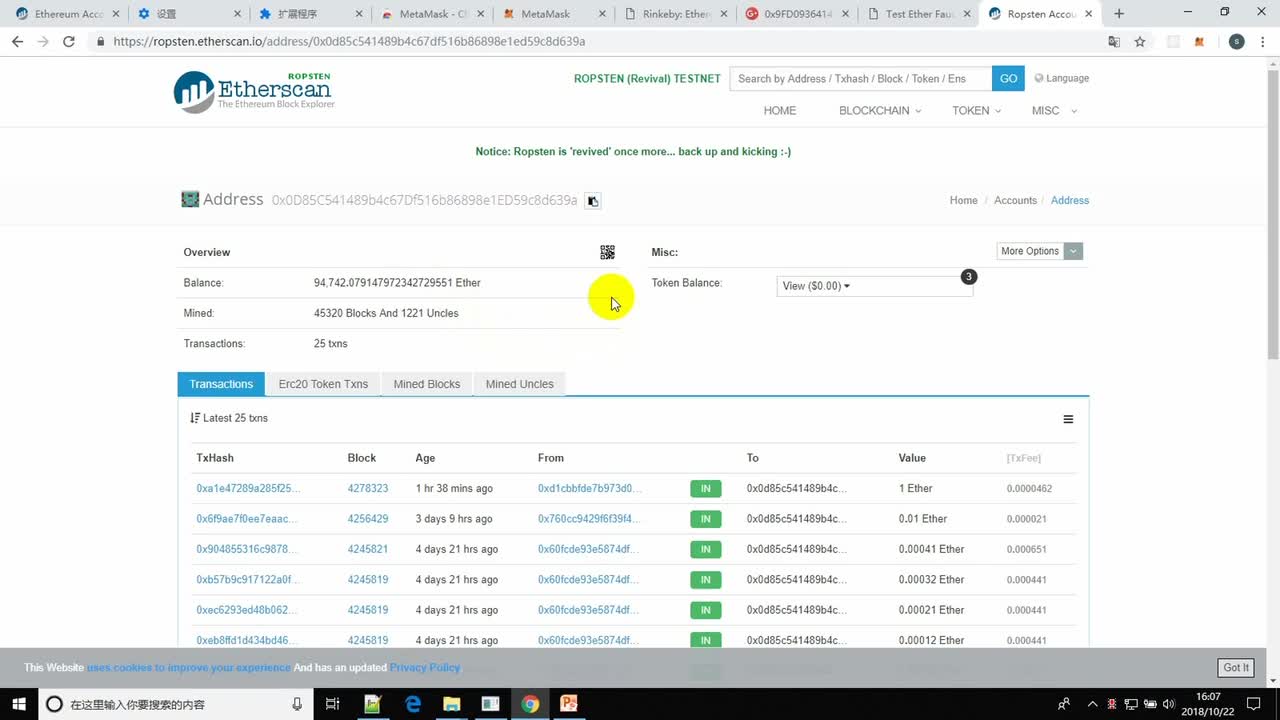

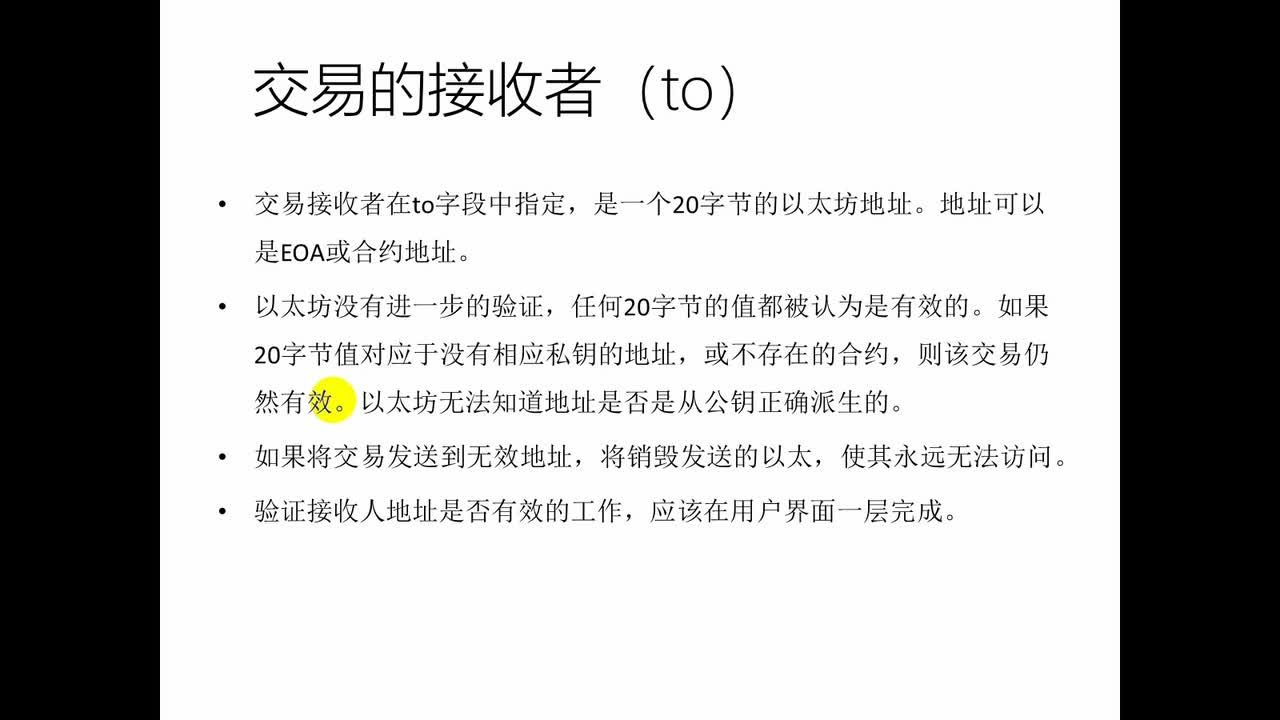

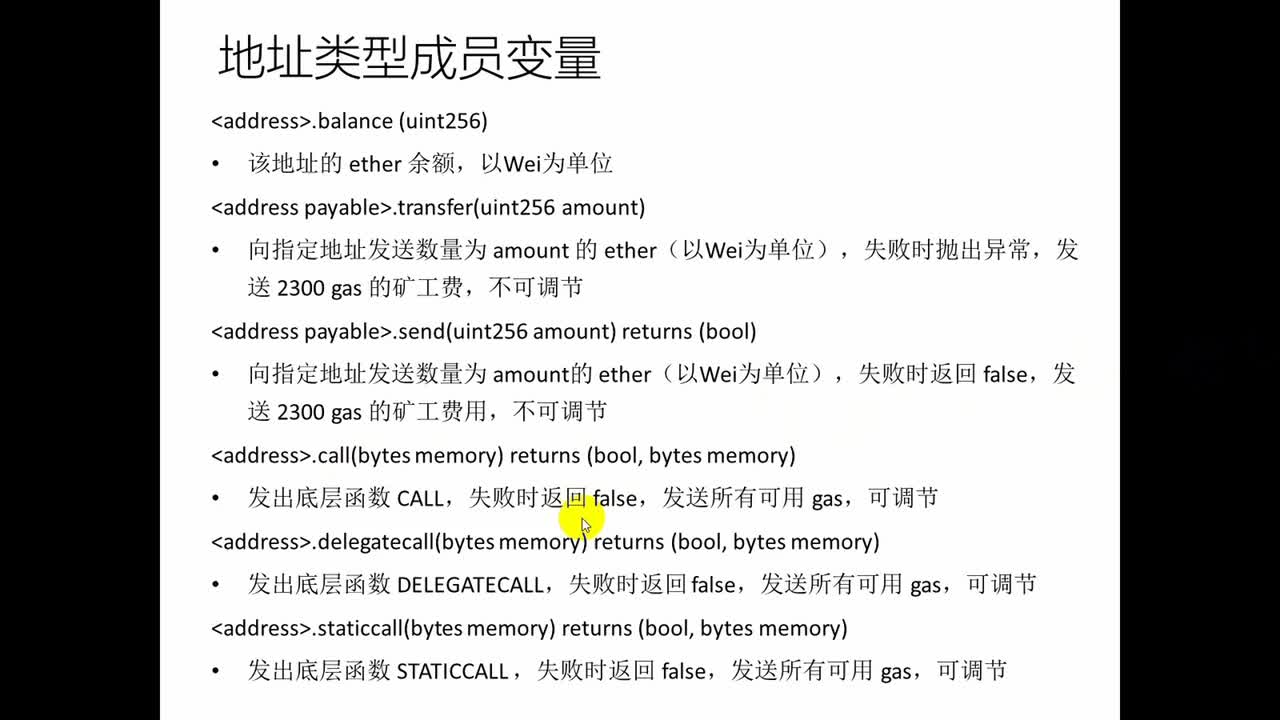

引用的地址

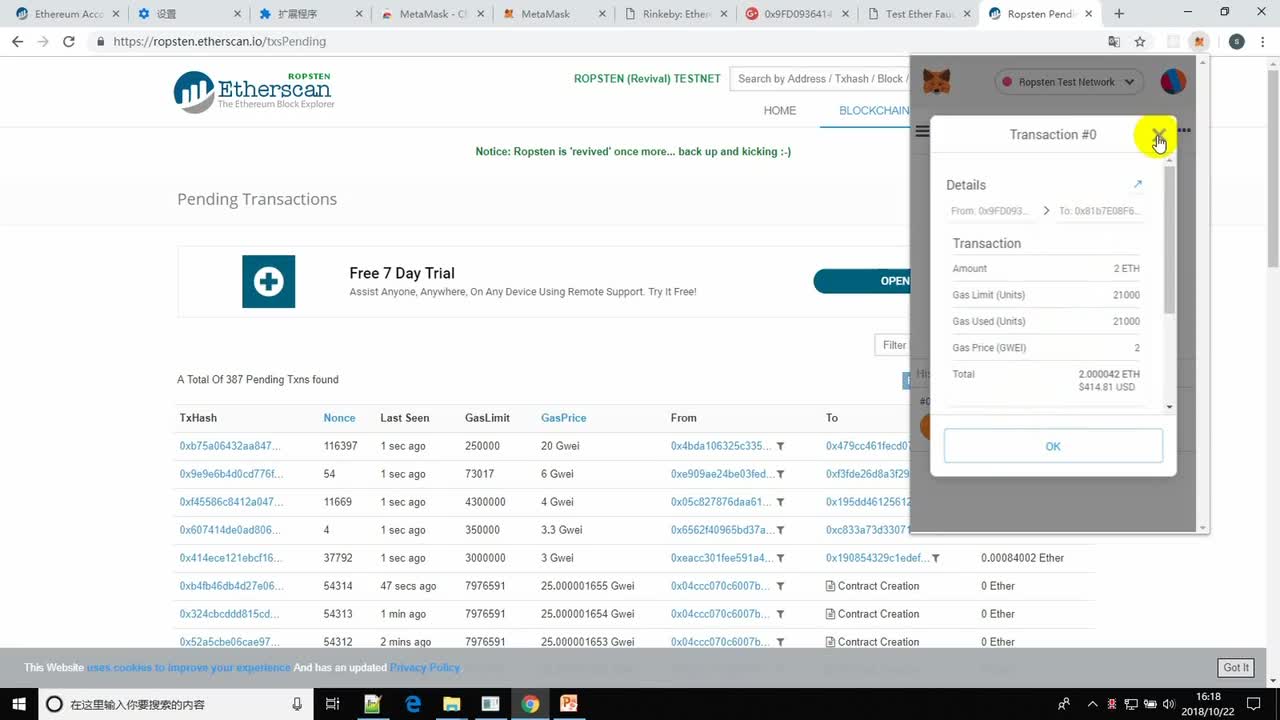

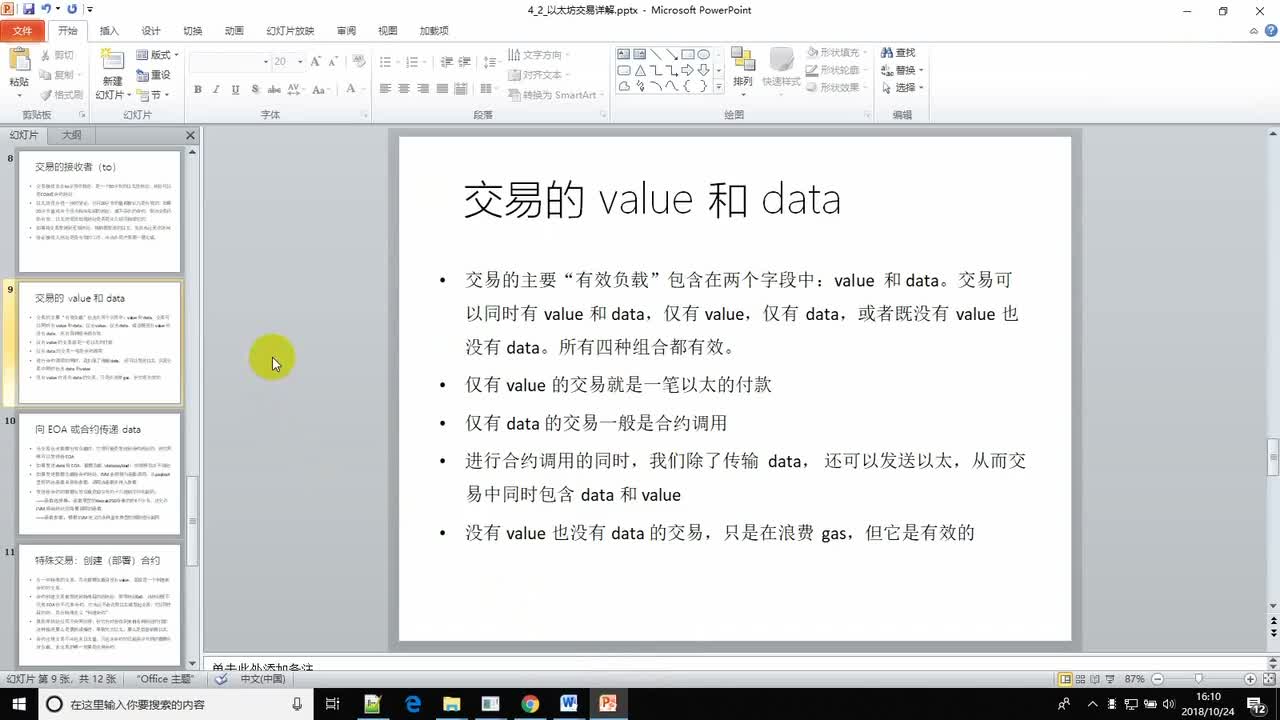

交易使用的工具伴随着160位字节。这里的每个地址实际上是从与帐户文件关联的哈希值中减去20字节。每个阻塞都包含先前禁止表标头的实际哈希值。接下来,我们得到了另一个有趣的挖掘深度,叫做Ommers过程。相对于首先在区块链上进行适当的预防,Ommers通常是事后挖掘的良好障碍。

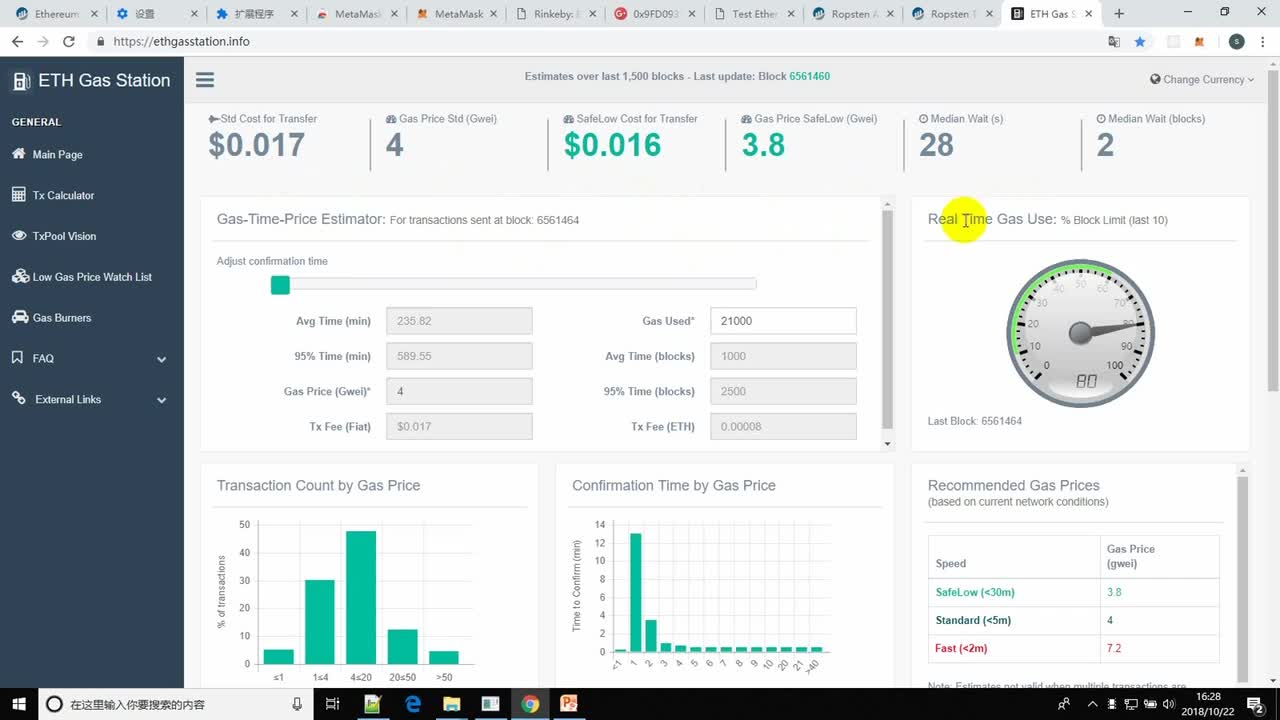

以太坊使用nonce与附加的哈希值值混合,以证明哪一个对计算数据文件摘要中使用的电量足够好。

后记

以太坊涉及使用了被操作过的哈希值进行运算。在这篇文章中,我们都将最正式而简单的方面视为其计划的一部分。对于那些想对这个复杂问题进行更精确分析的用户,建议你们将之与专门的文档一起继续使用。

电子发烧友App

电子发烧友App

评论