通过前面嵌入式启动方式的学习,再来理解嵌入式应用程序的三种加载方式是比较容易的。一般意义上,启动是为了引导OS到内存,而应用程序则是操作系统run起来后的用户选择,两者是比较相似的。先根据启动的两种

2021-12-21 07:33:48

我在生成应用程序的时候,右键点击程序生成规范,点击新建,只有源代码发布和web两项,没有应用程序,安装程序以及DLL和ZIP等,是因为我没有应用程序生成器的问题吗?那去哪可以整一个免费的LabVIEW2009 应用程序生成器?求高手教我

2012-09-04 09:19:25

我是一名技术人员,想问问程序保护的话 是不是加密算法越复杂 安全性越好呢?使用RSA或者ECC等非对称算法是不是可绝对保证安全呢?

2016-05-27 15:34:38

接触了一些加密芯片,也用了一些,但是感觉安全性不怎么好,有些根本起不到保护效果,听说程序保护类的加密芯片安全性不错,有听说过的吗?具体原理是什么,难道能在里面编写c java或者更多的语言吗?想不通

2016-07-29 14:11:15

。 安全教育培训是一个将安全知识、安全技能、实际工作现场三方面紧密结合的一个综合活动。通过安全教育培训,能综合提高员工的安全意识,增强员工的安全

2010-11-09 14:58:59

.IDKT会保护您的应用程序。这不是软件, 而是物理性实现的内置加密技术基础上防止黑客侵入使更加安全。 IDKT的所有用户都将会拥有,绝不被盗的独一无二的ID, 并具有强大的硬件保护装置.IDKT会保护您

2020-10-14 13:59:41

Arm架构安全技术介绍中,32bit的程序地址tag是放在用不完的高地址中,64bit的应用程序地址tag放在什么地方呢?

2022-09-06 11:16:42

,设计工程师可以在安全协处理器内部随意自如的实现自己的设计思路,不受第三方COS的制约,将设计思想和敏感数据完全控制在自己手中。此防复制加密芯片采用智能卡硬件平台,芯片防篡改设计,唯一序列号,可防止SEMA

2010-09-14 14:24:35

,配合凌科芯安公司的自主版权的芯片操作系统LKCOS,可以真正有效的保护单片机内程序的安全。非常适合高速数据流加密的芯片。 LKT4200是目前行业内最高性能最高安全最高速度的加密芯片。 详细情况,请咨询凌科芯安公司。谢谢

2010-11-01 13:35:45

介绍一种电子产品硬件设计的版权保护方法,LKT4200是迄今为止,嵌入式加密芯片中最高端的加密芯片,它采用了32位智能卡芯片为硬件平台,提供最安全的加密方案,即算法下载方案,客户提供自由的下载程序或

2011-09-18 20:43:59

行业内唯一的32位多接口加密芯片,其安全性远远领先于行业内的其他公司,真正意义上的安全性最高的加密产品。凌科芯安公司立足于服务于社会,回报于社会,以客户为导向、以客户为基础的发展理念,真正的把客户的安全利益放在第一位,为客户带来更加安全的加密产品。

2014-01-28 09:31:45

LabVIEW创建的PDA应用程序不是一个合法的Pocket PC应用程序通过LabVIEW 的PDA模块(Pocket PC)成功创建了一个LabVIEW VI,然后把它编译成一个PDA应用程序

2022-04-20 20:35:46

你好,我想知道我的代码是否真正安全与我的PSoC4。我读了一篇关于PSOC4关于内部安全失败的文章。这就是链接DMITRY.GR我的IP保护真的在PSoC4里面吗?谢谢 以上来自于百度翻译 以下

2018-09-20 16:35:07

应用程序提供一个可信根解决方案(包括安全启动和安全固件更新功能,在执行应用程序之前使用),还提供一组安全服务,这些服务与非安全应用程序隔离,但可由非安全应用程序在运行时使用。

2023-09-07 06:54:42

TCB可信基的规模,如何实现应用程序的权限最小化?付天福介绍了OpenHarmony系统权限及访问控制架构相关的原理。对人的认证,例如支持多模态、多因子的认证在前面的版本都已经实现了,但是作为一个

2023-04-19 15:09:02

://www.ldsafe.com/download/LeaderEIS.rar 软件介绍: 绿盾信息安全管理软件是一

2008-08-11 12:14:03

我用源程序在执行过程中没有出现任何问题,但用工控机打包成安装程序及应用程序。且在安装完环境之后打开应用程序,image out这个显示控件是没有办法用 的,全黑的。但是把程序拿来自己的笔记本进行同样操作生成安装环境及应用程序后,在笔记本上应用程序可以正常运行。

2021-04-06 08:52:09

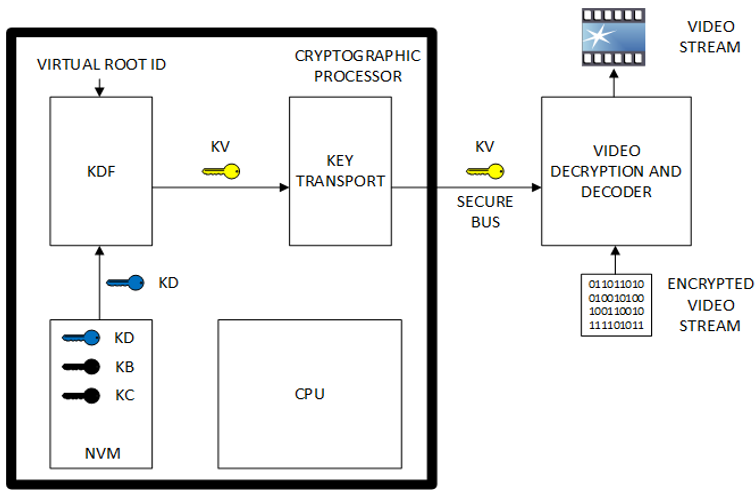

,不影响CPU的正常运行。这种情况是往往是程序设计编程人员出于安全和知识产权的保护等目的而进行的设置。常见的加密方式有三种,如图一所示。1、程序可读出,数据可修改,运行可监视,只是程序不可更改。(出于安全

2018-12-18 22:20:09

设计只是其中的一个重要部分。想要防止自己的产品被抄袭,就需要在各个环节注意安全保护。深圳市佳晔盛科技有限公司(廖先生***)能从产品设计,生产,出货管理全流程方面做到真正安全。现在公司主推的ALPU定制型防

2018-09-04 18:36:59

了巨大的损失。加密和密钥管理加密根本不是一项新技术,但在过去,加密的数据存储在服务器上,而服务器摆放在公司内部,公司直接控制着它们。由于如今许多流行的业务应用程序托管在云端,企业主管们要么需要依赖合同条文

2018-11-06 14:54:09

引言拥有特权的恶意软件或者可以实际访问安卓设备的攻击者是一个难以防范的攻击向量。 在这种情况下,你的应用程序如何保持安全性?本文将讨论 Android keystore 机制以及在尝试实现安全

2021-07-28 08:40:35

我有一个FX2配置为从FIFO(我加载固件为奴隶在应用笔记EP6737)。我试着从EP6的外部主机读取CyStand数据,一切都正常工作。现在我的问题是:在一个用户应用程序(用C++编写)中,我必须

2019-03-13 15:29:10

本教程将向您介绍创建一个简单的Hello World Linux应用程序的过程,然后将该应用程序加载到运行ARM嵌入式Linux的Cortex-A9固定虚拟平台(FVP)模型上。

Cortex-A9固定虚拟平台(FVP)模型随ARM开发工作室(ARM DS)所有版本提供。

2023-08-28 06:32:53

利用id做软件加密1,如果板子上有外部存储器,可以先编写一个程序,利用算法把id计算得到一些值存入外部存储器,然后再烧写真正的程序,真正的程序去校验外部存储器的数据是否合法即可2,利用板子上按键组合

2022-02-18 06:18:16

`区块链软件谈:去中心化原理最大基尼系数:区块链去中心化程度的粗略衡量标准我们可以把子系统去中心化的这些衡量标准样例结合,来衡量一个系统的去中心化程度吗?一种简单的途径是简单地取所有基本子系统基尼

2018-11-20 16:02:05

单片机加密方法在最近一个项目中,急急忙忙把功能完成就给了客户,完全没有安全意识,现在用烧录器把Flash里的程序一读,我就慌了,完全没有加密,随随便便就把程序读出来了,那我干了一个月的活,被人家花

2021-07-01 08:23:00

程序存储器的主流,对于MCS-51兼容芯片来说,也无须通过总线方式扩展外部程序存储器:内置了1一2个RC振荡器(作看门狗计数器时钟或系统主时钟)。为保护片内控制程序代码的安全,除了进一步强化加密

2017-09-05 14:37:13

本应用笔记介绍CMSIS和MDK中可用的功能,以利用ARMv8-M体系结构中的安全域和非安全域。它包含几个编程示例,其中包括一个RTOS应用程序,该应用程序显示了非安全线程执行与ARMv8-M系统安全域提供的库之间的交互。

2018-05-11 13:26:40

了在安卓体系里的两个相对脆弱的可信基(TCB, Trusted Computing Base),对系统造成巨大的安全风险。

另外,对于签名的不当使用也存在同类问题。当一个应用程序拥有系统平台签名后

2023-08-04 10:39:43

OpenCL应用程序由哪些部分组成?如何去使用一种OpenCL应用程序呢?

2021-11-10 06:35:02

如何去实现一种嵌入式Linux应用程序开发呢?如何去实现在ARM开发板的嵌入式linux系统上运行的QT程序呢?

2021-12-27 06:53:01

还是片外,这是个问题。通过32位双核MCU等片上解决方案升级前一代ECU的成本高昂,而在OEM要求实现真正的安全之前,标准MCU即可完全满足前一代ECU的要求。如果要求完全重新构建应用程序代码,这些片

2023-02-28 13:42:28

如何使用加密芯片对程序加密?通常是怎样一个流程呢?AES算法,加密数据,加密芯片,这三者如何关联起来呢

2015-07-26 08:35:46

我正在尝试使用 AN4235SW 来实现应用程序固件安全性。我无法理解如何使用这个例子。请指导

2023-04-06 08:09:49

应用程序提供了包含安全启动和安全固件更新功能的可信根解决方案。该解决方案在执行应用程序之前使用,提供一组安全服务,这些服务与非安全应用程序相互隔离但可以在运行时间被非安全应用程序

2023-09-06 07:52:32

创建本地应用程序。本指南介绍如何为配备AArch64处理器的设备开发简单的图形应用程序。我们用来测试这款应用程序的设备是搭载AArch64处理器的Microsoft Surface PRO X设备。我称这款设备为二合一笔记本电脑。

2023-08-02 09:57:40

引导加载程序提供安全引导,用于验证运行时映像和平台更新。非安全处理环境(NSPE)中的应用程序和库可以通过一组标准化的PSA功能API来利用这些安全服务。在ARMv8-M设备上,TF-M使用ARM

2022-03-31 11:58:59

我试图在我的BootloadDead应用程序中实例化一个UART模块,但是一旦模块放到PSoC中,它就不会进入可引导加载的应用程序,而是停留在引导加载程序中。我使用的UART Bootloader

2019-07-15 14:04:13

应用程序端,存放的是配置中心连接信息,而不带任何敏感数据。所有配置具体信息都存放在配置中心处。在应用程序侧,可选择配置信息全程走内存,而不持久化到本地硬盘中,尽最大可能保证敏感信息不外泄。与此同时

2018-05-28 19:32:45

所谓敏感配置的"最后一公里"问题。在《如何在阿里云上安全的存放您的配置》一文中,我们介绍了如何通过ACM存放您的敏感配置,并进行加密。这样做的目的有两个:在应用程序或对应生产环境

2018-06-04 20:09:48

瑞萨单片机是如何实现数据或程序的安全加密?

2015-02-04 17:01:30

我正在使用 STM32F746ZG 并编写自己的自定义引导加载程序。引导加载程序将通过最初运行并确定启动 2 个应用程序中的哪一个来工作,这两个应用程序存储在 MCU 内部闪存的不同位置。您如何将执行从引导加载程序传递给这两个应用程序之一?

2023-02-06 07:42:06

对于加密芯片的选择,我们要从三个方面考虑:芯片平台、芯片操作系统安全性、可行性加密方案。 1.芯片平台的选择 目前嵌入式加密行业内存在两大阵营,一个是传统的逻辑加密芯片,采用的IIC接口,其

2014-03-11 10:10:01

在过去几年的工作中,用过N多次加密芯片,那个时候对加密芯片的理解就是,用一个单片机芯片,两端分别放好一样的密钥,然后自己定义一个通信协议。两边通过协议交换一下数据,如果数据是想要的认为加密成功,否则

2018-07-20 16:24:42

如何编写可移植的并行程序?支持硬件加速器最直接的方法是什么?怎样去满足ADAS应用程序的特殊安全要求?

2021-07-19 06:45:42

怎样去设计一个梯形图可视化编辑与PLC程序自动生成系统?如何去实现PLC梯形图自动生成语句的算法?

2021-09-24 07:56:33

怎样去设计基于DSP/BIOS的TI DSP应用程序框架?

2021-04-27 06:10:06

怎样用vs2008去开发一种MFC应用程序?MFC应用程序有何功能?

2021-09-30 06:12:18

速率最高可达近1Mbps;用户程序存储区容量最高可达420K字节。在超高安全等级加密的同时,速度大大超越一般8位或16位加密芯片。 产品特点: 高性能、低功率32位CPU内核,指令支持标准C

2011-08-16 13:50:01

如何选择真正有效的加密芯片凌科芯安公司凭借在嵌入式加密领域多年的经验积累,对于加密芯片的选择,我们提出了要从三个方面考虑:1、芯片平台 2、芯片操作系统安全性3、可行性加密方案。下面,将会逐一对3个

2011-03-08 17:18:37

的应用程序加密,即使被抄板和读取FLASH数据,拷贝过后仍然无法执行相应的功能。【ps:没有解不开的单片机,主要看解密的经济效益】主要思路:利用每个芯片的96位唯一ID,进行一定的计算和单向加密,得到唯一的...

2021-07-19 06:30:14

的理想选择,是国内最大的一家虚拟化平台u***设备解决方案提供商,可以给您提供特别定制的云计算服务大和中小型企业的解决方案和安全模式方案。U***server硬件设备分为,7口企业版、14口1U数据中心

2014-09-23 14:14:49

的理想选择,是国内最大的一家虚拟化平台u***设备解决方案提供商,可以给您提供特别定制的云计算服务大和中小型企业的解决方案和安全模式方案。U***server硬件设备分为,7口企业版、14口1U数据中心

2014-06-30 09:56:37

的理想选择,是国内最大的一家虚拟化平台u***设备解决方案提供商,可以给您提供特别定制的云计算服务大和中小型企业的解决方案和安全模式方案。 U***server硬件设备分为,7口企业版、14口1U数据中心版、28口数据中心版等三种产品

2014-08-08 15:09:32

MC9S12DP256单片机为例,介绍Flash型单片机的加密解密方法。 BDM程序调试接口 Freescale公司的很多单片机都借用一种被称为后台调试模式(Background Debug Mode,BDM

2011-10-21 19:59:55

,8K,phy_init,data,phy,0x18000,4K,...etc我在我们的“应用程序”分区和一些包含证书的自定义数据分区上使用“加密”。“nvs”分区使用单独的 NVS 加密系统进行加密。我认为

2023-03-02 08:05:32

我在我的应用程序中实施了 OTA 更新,类似于此示例:效果很好。我的应用程序同时具有安全启动 V2 和使用手动生成密钥的闪存加密。当我处于闪存加密的开发模式时,我仍然可以进行 OTA 更新:它接受

2023-03-02 07:23:25

介绍一种电子产品硬件设计的版权保护方法,LKT4200是迄今为止,嵌入式加密芯片中最高端的加密芯片,它采用了32位智能卡芯片为硬件平台,提供最安全的加密方案,即算法下载方案,客户提供自由的下载程序或

2011-07-20 13:51:54

支持高速I2C协议,最大支持3.4Mbit/s工作电压:1.62V ~ 5.5V工作温度:-25℃ ~ 85℃懂行的人才知道这才是真正的高安全、高性能、高性价比加密芯片!管脚定义:标准窄SOP8封装

2015-12-10 12:11:41

随机数发生器,符合FIPS140-2 提供硬件唯一芯片序列号(12Bytes) 增强80X51内核,30MHz内部主频,4T指令周期 提供24Kbytes程序空间 提供8 Kbytes Flash数据空间

2015-11-30 11:26:08

笔记本电脑安全-硬盘加密技术

除了指纹辨识技术外,近来也显见厂商亟思以硬盘加密手段来防止笔记型计算机数据遭到窃取。

2010-01-21 08:36:15 744

744 如何选择真正有效的加密芯片 对于加密芯片的选择,我们要从三个方面考虑:芯片平台、芯片操作系统安全性、可行性加密方案。 1.芯片平台的选择 目前嵌入式加密行业内存在两大阵

2011-06-21 13:40:59 5109

5109 本应用笔记的目的是说明如何从应用程序写 FLASH 。在应用编程允许将FLASH用于非易失性信息的存储(例如配置参数),还可以允许采用JTAG接口之外的另一种接口(例如UART)进行在系统

2011-08-18 14:58:05 66

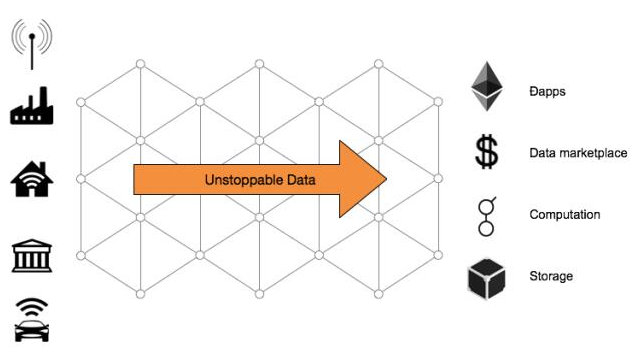

66 DApps是分散式应用程序的缩写。这些应用程序实际上不应该对最终用户进行区分。关于DApps的重要之处在于后端是如何处理数据的。

2018-09-05 14:37:19 3327

3327 基础架构与应用程序的摩擦是安全代币行业中最重要的争论之一。像Securitize公司的首席执行官卡洛斯•多明戈(Carlos Domingo)等加密安全领域最聪明的人都认同这样的观点:复杂的安全代币将成为加密安全领域基础设施的主要驱动因素。

2018-11-19 11:20:01 309

309 P2P支付技术公司Circle宣布,他们推出了最新的加密货币投资应用程序 Circle Invest,覆盖美国大部分地区。

2018-11-30 14:31:27 748

748 本文档的主要内容详细介绍的是修改电脑加密应用程序免费下载。

2018-12-06 08:00:00 1

1 如果你想用区块链来为一个自制的业余应用程序存储用户资料,你可能走错了路。即使你希望使用区块链获得一个中等大小的应用程序,你也需要权衡区块链的利润与成本。您需要为您的应用程序确定用例,并确保您的想法

2019-03-06 11:32:01 6871

6871 Blockchain Board of Derivatives (BBOD)是一个半去中心化加密货币期货交易平台,提供实时、超高速配对引擎和基于区块链技术的去中心化安全结算系统。

BBOD

2019-03-07 11:01:57 2202

2202

ABT钱包是目前全球首个集成了去中心化身份(DID))技术的加密数字钱包,让用户能够真正享受到去中心化身份(DID)带来的便利,掀开了区块链应用的新篇章:任何人都可以通过这一数字钱包对自己的身份和数据有完整的控制权,并安全、轻松地管理和使用自己的数据。

2019-05-23 10:57:05 1858

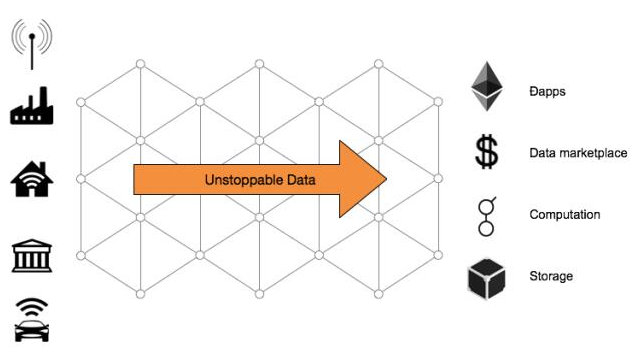

1858 Streamr将永不停息的数据提供给永不停息的应用程序。 它是全球超级计算机的实时数据骨干。它是一个由DATAcoin代币操作的,去中心化,可扩展,低延迟,数据不可篡改并可持续的网络。任何人

2019-08-22 14:22:28 1534

1534

甚至在引入基于区块链的应用程序之前,去中心化的应用程序就已经以点对点平台的形式存在,如BitTorrent和TOR。然而,在比特币等加密货币大受欢迎之后,雄心勃勃的开发人员很快意识到,这项技术还有许大空间尚未开发。

2019-08-27 10:31:29 1601

1601 Adamamant是一个加密的通信传递应用程序,它以委托权益证明为基础在区块链上运营ADM代币。该应用程序可在浏览器和Android和iOS设备中使用,并允许用户收发加密消息和存储或交易包括达世币在内的各种加密数字货币。

2019-09-02 09:57:50 509

509 本文档的主要内容详细介绍的是小型数据加密算法应用程序免费下载。

2019-10-10 16:49:00 3

3 以太坊是公认的首个去中心化应用程序的区块链平台,在这方面,它无疑是先驱。

2019-10-28 09:06:24 606

606 本文档的主要内容详细介绍的是如何才能构建ASP NET的应用程序包括了:Web Forms,ASP.NET 应用程序,Web 用程序安全性,配置与监控,从ASP迁移,Starter Kits简介。

2019-10-30 11:36:20 3

3 BeeStore,是新一代的区块链分布式应用程序商店,对标苹果应用商店和安卓市场,赋能开发者和用户,专注于构建与区块链相关的应用程序和服务,未来致力于建立一个全球范围内的以应用分发为核心的去中心化、⾼度自治的内容分发生态。

2019-11-28 15:10:16 2363

2363 在加密社区中,关于流行的加密消息应用程序的优点的争论一直很激烈。基于云平台的Telegram取得了巨大的成功,下载量达到数亿,它的目标是到2022年突破10亿门槛。

2020-03-10 09:51:34 722

722 本文档的主要内容详细介绍的是最新的十六进制AES加密算法验证工具应用程序免费下载。

2020-04-24 08:00:00 19

19 众所周知,攻击者往往会使用用户移动设备上运行的应用程序来攻击后端的系统,比如攻击者利用移动操作系统和你的应用程序中的漏洞来监视你,获取私人数据甚至窃取资金。为了应对这种情况,许多移动应用程序开发人员

2020-08-26 16:02:11 3977

3977 IBM研究人员表示,他们已经解锁了使数据免受量子计算攻击的安全密钥,并且现在已经为IBM Cloud中的密钥管理和应用程序交易提供了量子安全加密支持。

2020-12-04 10:30:29 1715

1715 批量破解VI密码、加密和移除VI面板的应用程序

2021-07-08 09:33:11 97

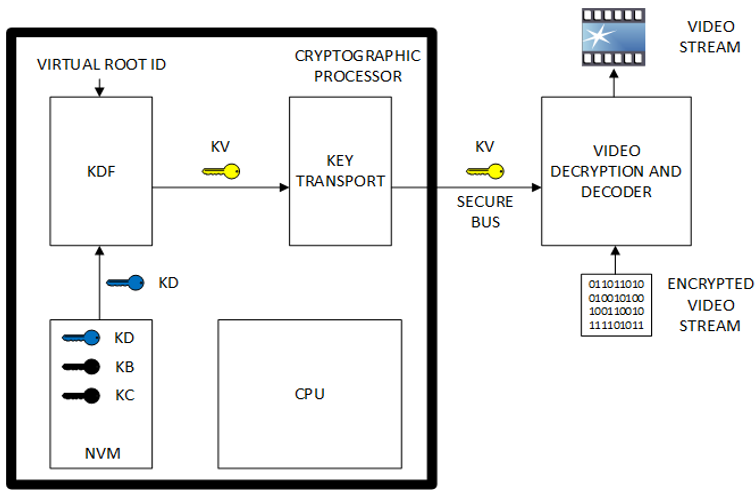

97 如果攻击者想要在安全硅 IP 上运行应用程序,他们必须能够访问虚拟根私钥。即使攻击者可以访问另一个应用程序的虚拟根私钥,他们的应用程序也无权访问原始应用程序的资产。

2022-07-28 08:02:51 614

614

安全应用程序指南 产品规格书

2022-08-25 10:29:11 0

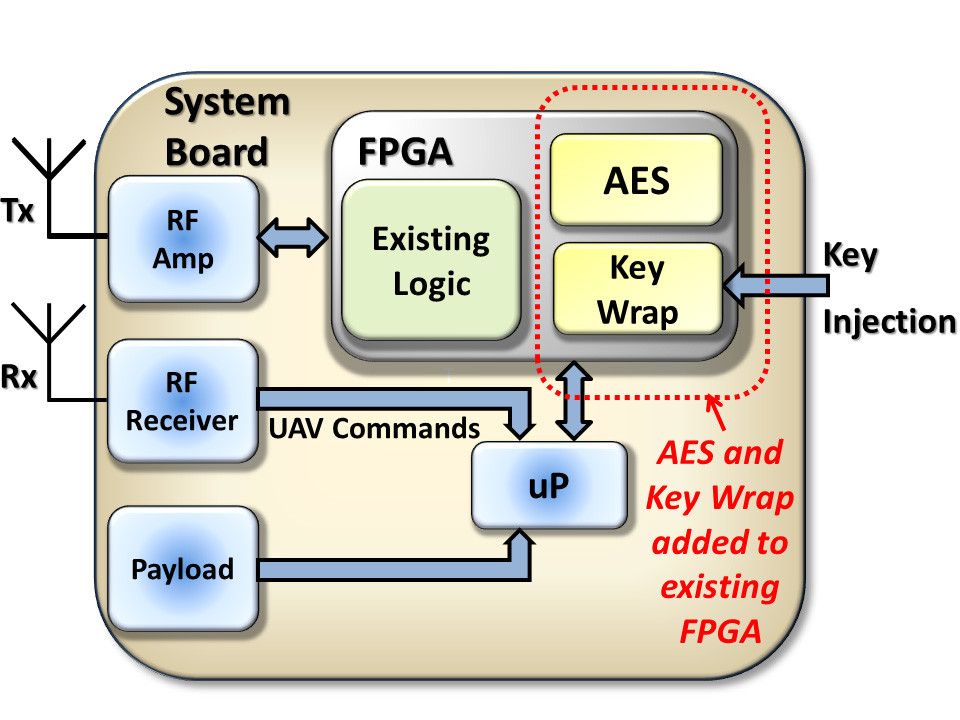

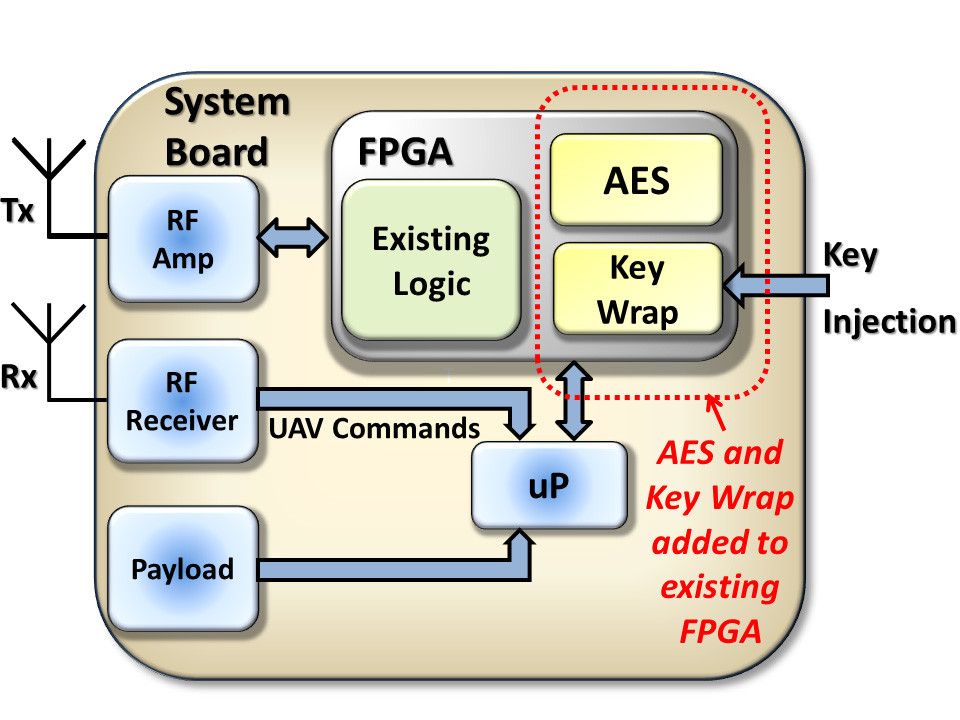

0 数据加密对于无人机以及许多其他应用程序来说都是一个明显的好处。从有效载荷(如雷达、光学或红外热像仪)下载的内容可以加密,以防止任何截获的信号对敌人有用。流数据需要高性能加密引擎,但这完全在可内置于可编程逻辑中的知识产权(IP)内核的能力范围内。上传的控制和命令信号也可以加密,以防止劫持飞机。

2022-10-20 09:27:53 480

480

使用三个关键的安全启用程序保护 IoT 应用程序

2022-12-29 10:02:46 416

416 Kiuwan是一个开发安全平台,开发人员和安全团队使用它来快速开发应用程序,同时保持总体安全性。

2023-02-28 10:35:05 361

361 车辆应用程序需要与其他设备和系统进行通信,因此必须使用安全通信协议来保护通信数据的机密性和完整性。例如,TLS(传输层安全协议)可以提供端到端的加密和认证。

2023-04-23 10:51:20 1505

1505

应用程序安全 (AppSec) 对于高效和有效的安全措施至关重要,有助于解决软件应用程序日益严重的安全威胁。在这里,我们将讨论应用程序安全 (AppSec) 的原则、实施它的最佳实践以及您应该使用的 AppSec 工具。

2023-06-12 09:37:43 546

546

电子发烧友网站提供《ASSP:OC和EQ设置笔记本电脑应用程序.pdf》资料免费下载

2023-07-24 10:45:37 0

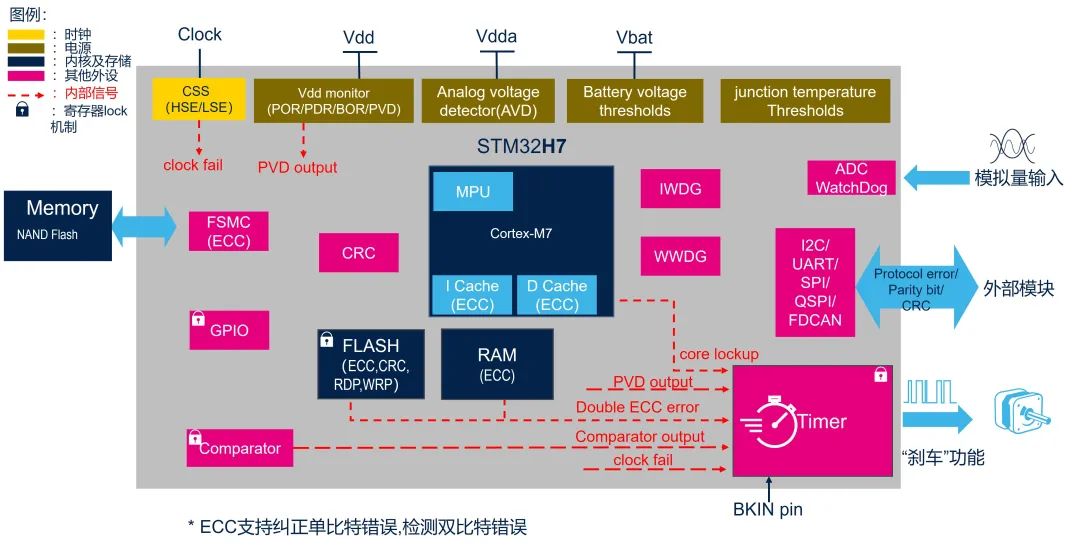

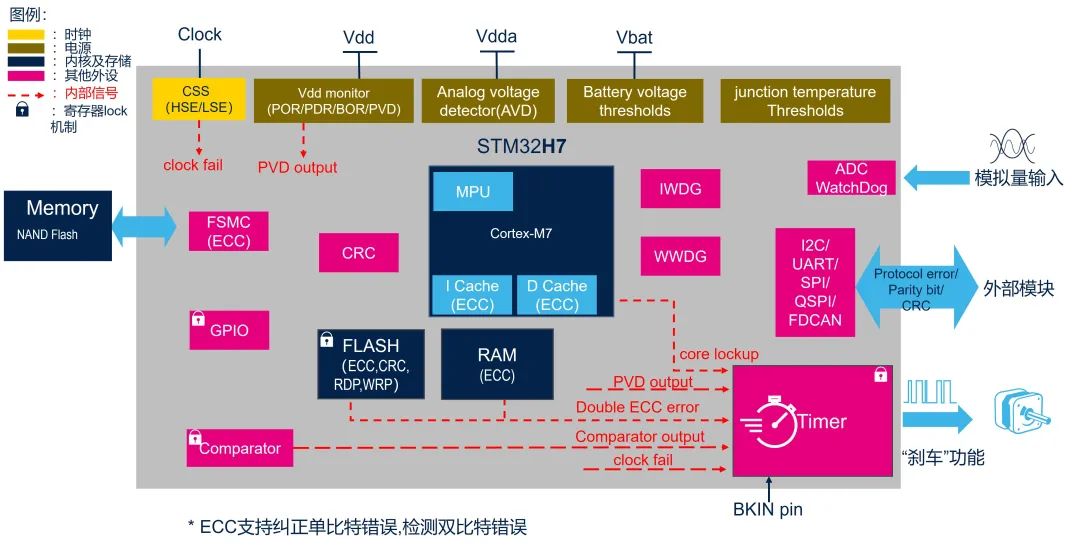

0 学习笔记|硬件安全属性介绍

2023-09-26 17:16:46 388

388

电子发烧友App

电子发烧友App

评论