北京时间8月8日早间消息,信息安全研究公司Check Point近期发现了高通处理器Android手机的4个新漏洞。通过这些漏洞,黑客可以完全控制受影响的手机。

2016-08-08 10:00:25 391

391 与系统(软件)的漏洞不同,芯片漏洞更具广泛性和普遍性。但对于芯片漏洞来说,基本是百分之百“中招”。要是高通骁龙820处理器出现了芯片级漏洞,那所有搭载这一处理器的Android手机都可能会受影响,它才不管你是三星还是LG。

2016-08-10 14:05:09 1381

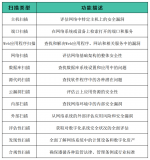

1381 的安全问题已经不仅仅是如何发现安全问题,还包括,如何对每天接收的海量漏洞提醒进行漏洞修复的优先级排序。为了帮助企业在第一时间修复最重要的漏洞,更好地保护企业网络安全,阿里云·云盾安骑士增加了基于漏洞所在

2017-12-25 15:18:01

AlphaFuzzer是一款多功能的漏洞挖掘工具,到现在为止,该程序以文件格式为主。1.0版本主要包含了:一个智能文件格式的漏洞挖掘框架。一个通用文件格式的fuzz模块。此外,他还包含了一个ftp服务器程序的fuzz模块。一个程序参数的fuzz模块。一些shellcode处理的小工具。

2019-07-15 06:44:21

CC++源程序缓冲区溢出漏洞的静态检测.

2012-08-16 00:43:38

Flash强制启动视频漏洞修补工具

2008-10-15 11:22:07

IIS: IIS是微软的组件中漏洞最多的一个,平均两三个月就要出一个漏洞,而微软的IIS默认安装又实在不敢恭维,所以IIS的配置是我们的重点,现在大家跟着我一起来:首先,把C盘那个什么Inetpub

2013-09-03 14:16:53

现如今,PCB设计的技术虽然不断提升,但不代表PCB设计工艺过程中没有问题。其实,任何领域或多或少都存在问题。本文我们就说说PCB设计中存在的那些漏洞,希望各位工程师遇到同样问题可以避免入坑!

2020-10-30 07:55:32

大约6个月前,有人发布了PSoC 4设备中明显漏洞的全面解释。该漏洞将允许攻击者将恶意代码加载到Flash中,然后将其标记为保留给监控器,从而允许代码在芯片擦除中生存,并且几乎没有被检测到运行。正如

2019-01-09 13:58:09

STM32Cube工具的log4j漏洞CVE-2021-44228和CVE-2021-45046有何影响?

2022-12-07 07:02:17

注入(CVE-2017-5715)变体3:恶意数据缓存加载(CVE-2017-5754)ARM另外识别了变体3a(CVE-2018-3640),这里也对此进行了讨论。

变体4:尽管存在依赖项,但较年轻的加载程序推测性地绕过了存储(CVE-2018-3639)注:它不是一个权威文件,但应被视为ARM提供的白皮书的支持说明,可在此处获得。

2023-08-25 08:01:49

`[资料分享]+[size=21.3333339691162px]Android软件安全审计及漏洞修复经验谈一、看威武霸气的封面作者:宋申雷 [size=21.3333339691162px]这个

2015-09-26 11:00:46

fastjson大家一定都不陌生,这是阿里巴巴的开源一个JSON解析库,通常被用于将Java Bean和JSON 字符串之间进行转换。前段时间,fastjson被爆出过多次存在漏洞,很多文章报道了

2020-11-04 06:01:21

此类大规模攻击,阿里云平台已可默认拦截,降低漏洞对用户的直接影响;如果企业希望彻底解决Hadoop安全漏洞,推荐企业使用阿里云MaxCompute (8年以上“零”安全漏洞)存储、加工企业数据;阿里云

2018-05-08 16:52:39

的安全性。 据Gartner数据,截止2022年,约有70%未执行固件升级计划的组织将由于固件漏洞而遭到入侵。而今年疫情的出现也导致了全球供应链不断增加的中短期风险。 固件漏洞正逐年增加

2020-09-07 17:16:48

导读:安全研究人员发现智能机器人存在两个安全漏洞,导致其容易受到攻击。第一个漏洞可以让黑客对设备拥有超级用户权限,可以远程控制它们在家里运动,这有点令人毛骨悚然。第二个漏洞允许黑客查看摄像机拍摄

2018-07-27 09:29:19

本帖最后由 weizhizhou 于 2017-4-30 00:06 编辑

基于树莓派2 blacktrack的系统漏洞扫描对Linux系统开发有5年了,近期在blackberry2上移植把玩

2017-04-29 09:59:05

嗨,我们如何针对服务器进行此修复。我们使用的是Win2003标准,Win2003 R2和Win2008标准64位。是否有运行和检查漏洞中的实用工具?修补错误的固件将是灾难。最好的祝福,以上来自于谷歌

2018-12-03 15:36:53

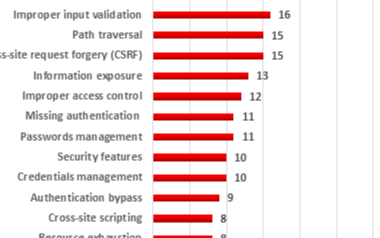

关注+星标公众号,不错过精彩内容来源 |电子伊甸园微信公众号|嵌入式专栏随着互联网的发展,嵌入式设备正分布在一个充满可以被攻击者利用的源代码级安全漏洞的环境中。因此,嵌入式软件开发...

2021-12-17 07:59:40

我有一个 NXP iMX6ULL rev 1.1,发现i.MX6ULL 的 HAB 机制中存在两个已知漏洞。但是,我所指的文档并未指定芯片版本。因此,我不确定这些漏洞是否会影响我的设备。你能帮我澄清一下吗?

2023-06-02 09:07:08

披露计划)建立,由来自世界各地的 IT 供应商、安全公司和安全研究组织组成。相关者可以通过唯一的 CVE编码在漏洞数据库或安全工具中快速地找到漏洞影响范围和修补信息,以便快速地确认系统受漏洞影响情况

2022-08-17 11:34:03

避免今后更多问题。”由于缺陷不明显或不易立即显现,我们花了几年时间才发现 glibc 代码有一个安全问题。Weimer 说“要诊断一个网络组件的漏洞,如 DNS 解析器,当遇到问题时通常要看抓到

2016-06-25 10:01:50

Web漏洞扫描原理是什么?怎么设计一款基于渗透性测试的Web漏洞扫描系统?

2021-05-10 06:07:04

网上的一篇关于编程漏洞的建议的中文版翻译。

2015-02-07 15:07:56

因而随着时间的推移,旧的系统漏洞会不断消失,新的系统漏洞会不断出现,系统漏洞问题也会长期存在,这就是为什么要及时为系统打补丁的原因。 一.使用windowsupdate 步骤01打开[控制面板

2019-12-13 10:01:28

以下信息提供了有关推测性处理器漏洞的常见问题解答。

你能用通俗易懂的话解释这个问题吗?

·这两种攻击都利用了现有的旁路技术,并可能导致通过使用恶意软件访问少量数据。

·使用这种方法并在本地运行的恶意

2023-08-25 07:15:47

对于XDA大神们找到漏洞的事情我们已经见怪不怪了。不过这次,有个名叫alephzain的用户也声称,其已在多款三星设备上发现了一个漏洞,可以访问设备全部的物理内存。这潜存着重大的隐患,攻击者们可以

2012-12-19 09:41:45

发现的漏洞都会被第一时间公布,因此也容易被攻击者利用2.开源组件的作者通常都会在发现问题后立刻修复并发布新版本,而软件的最终用户往往得不到最及时的更新。3.在软件开发和验收过程中,人们往往无法准确判断

2017-09-05 14:26:59

`matlab 给我们计算带来极大方便。但其本身也存在一些漏洞,现在我们来讨论一下,以便我们这群MATLAB爱好者能在使用MATLAB时,注意这些问题,避免犯错。如果你发现MATLB的其他漏洞

2012-04-29 12:01:10

jSQL是一款轻量级安全测试工具,可以检测SQL注入漏洞。它跨平台(Windows, Linux, Mac OS X, Solaris)、开源且免费。

2019-07-23 07:21:36

CVE-2017-5715,也称为Spectre Variant 2,是某些ARM CPU设计中的漏洞,允许攻击者控制受害者执行上下文中的推测执行流,并泄露攻击者在体系结构上无法访问的数据。

在

2023-08-25 07:36:27

硬件芯片漏洞的机理和危害:只为传递“有趣/有用”的开发者内容,点击订阅!本周热门项目GitHub推出软件包托管服务Package Registry本周,GitHub 再下一城,推出自己的软件包托管

2021-07-28 07:26:42

采用ZigBee协议的智能家居设备存在漏洞吗?

2021-05-19 06:21:15

提出一种在二进制环境下挖掘缓冲区溢出漏洞的方法。结合动态与静态挖掘技术对二进制环境下的程序作进一步的漏洞查找。静态方法主要对二进制程序中函数栈帧的特征和汇编语

2009-04-10 09:54:21 27

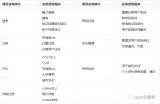

27 漏洞是网络安全事件的主要根源,漏洞的大量存在及其带来的危害使漏洞评级变得尤为重要。该文分析目前著名安全机构和生产厂商对漏洞进行评级的特点,介绍通用缺陷评估系统(C

2009-04-14 09:53:30 19

19 介绍了一种采用C/S结构的新型主动式漏洞检测系统。该系统利用了OVAL漏洞检测定义,包括检测代理和控制台两大模块。其中,检测代理是基于OVAL Schema的漏洞扫描器,能在不对本地

2009-04-16 08:59:54 16

16 软件安全漏洞问题日益严重,静态漏洞检测提供从软件结构和代码中寻找漏洞的方法。该文研究软件漏洞静态检测的两个主要方面:静态分析和程序验证,重点分析词法分析、规则

2009-04-20 09:38:37 17

17 本文分析了漏洞检测技术重要性、研究现状以及存在问题,提出了一个新的漏洞检测系统模型。关键词:网络安全;入侵检测系统;漏洞检测系统

2009-07-15 11:09:48 14

14 关于S-3PAKE协议的漏洞分析:通过分析一种基于CCDH假设的简单三方密钥交换协议(S-3PAKE 协议),指出了该协议未对攻击者可能的身份进行全面考虑,缺乏完备认证机制的缺陷,阐明了当

2009-10-21 08:22:45 19

19 针对目前众多计算机安全机构所使用的计算机漏洞信息的现状和存在问题,提出了开源漏洞库批量下载、权威漏洞库查询、信息搜索等漏洞信息自动获取方法,对获取的XML、HTML和

2010-11-25 16:59:14 21

21 IE浏览器再曝新0day漏洞

金山安全实验室10日发布橙色安全预警,微软IE浏览器再曝新0day漏洞,该漏洞可能会导致用户电脑成肉鸡。金山安全

2010-03-11 09:13:51 882

882 企业安全公司Bluebox在谷歌Android安全模式中发现一个新的安全漏洞,流氓应用可以通过这个安全漏洞获读取用户设备上的所有数据。Bluebox称,过去4年内发布的所有Android设备都受到它的影响。

2013-07-05 14:52:32 679

679 基于MSOffice漏洞利用技术的研究_王俊卿

2017-03-17 17:14:25 0

0 逻辑漏洞之越权详解

2017-09-07 09:41:26 5

5 浅谈CSRF漏洞

2017-09-07 11:00:39 15

15 笔者认为未来的软件漏洞领域主要存在以下新挑战,本文将一一介绍。 ● 移动终端漏洞 ● 云计算平台漏洞 ● 物联网漏洞 移动终端漏洞发展趋势 移动互联网时代早已到来,以智能手机为主的移动终端也逐渐被黑

2017-09-30 16:07:55 0

0 、D-Link等知名厂商。

通过厄运饼干漏洞,黑客能够监控一切通过与路由器进行连接的设备的所有数据,包括文件、电子邮件、登录信息等,在监控的同时还能在这些数据当中植入恶意软件。

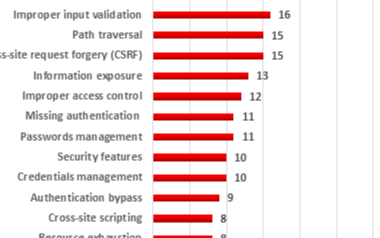

2017-10-15 10:05:04 12606

12606 不断提高和完善防御的方法和手段。针对此问题,提出了一种基于Scrapy的爬虫框架的Web应用程序漏洞检测方法。通过框架提供的便利条件对页面进行提取分析,根据不同的攻击方式生成特有的攻击向量,最后使页面注入点与攻击向量组合达到测试是否具有漏洞

2017-12-07 09:48:31 2

2 据外媒最新消息,英特尔公司日前爆出了一个处理器的严重漏洞,导致微软、苹果等公司需要修改操作系统,这一漏洞修补过程可能导致全球个人电脑性能下降,最高下降幅度高达三成。

2018-01-04 11:25:20 231

231 ARM 昨日已公布Cortex 系列处理器也未能逃过漏洞一劫,该公司已经披露了三个已知漏洞的细节,并特别表示并不是所有 ARM 芯片都受到影响。也公布了针对不同漏洞变种的 Linux 修复方案。

2018-01-05 11:46:50 1595

1595 本文是我在Ubuntu 14.04上面进行的meltdown漏洞的亲测。meltdown漏洞,使得我们可以在用户空间读到内核空间的数据,做越权访问。每天YY看技术文章,而不去亲自试验,总无法切身体会,因此我们来把它实例化,直接写代码看效果!

2018-01-10 13:42:26 6972

6972 汽车软件常常出现各种各样的安全漏洞,那么我们该如何去发现他甚至从根本上去避免。对此,黑莓推出了Jarvis服务,利用“静态分析(static analysis)”技术扫描预建应用二进制程序中所存在的漏洞。

2018-01-16 10:46:22 1317

1317 芯片漏洞是这段时间科技圈的重要关注点,近日,ARM CEO大谈芯片漏洞问题,向外表示没有绝对安全,芯片漏洞可能再次发生,不过arm公司将花更多时间研究类似的潜在漏洞。

2018-01-17 15:10:13 818

818 为了有效提高漏洞分类的准确性,针对基于二叉树多类支持向量机分类算法的分类复杂性和分类结果依赖二叉树的结构等缺点,提出了一种基于熵的二又树多类支持向量机的漏洞分类算法。根据定义最小超球体进行漏洞

2018-01-25 10:40:38 0

0 “芯片存在安全漏洞”,引发全球用户对于信息安全的担忧。英特尔因此深陷“芯片门”丑闻,芯片漏洞问题持续发酵

2018-03-12 14:27:00 4873

4873 最近安全人员发现了一个Windows Defender漏洞,这个漏洞是一个远程代码执行漏洞,通过追溯微软自己使用的开源归档工具发现的。攻击者可以利用这个漏洞在计算机上执行远程代码操作,甚至可以自己执行下载文件的操作。

2018-06-07 01:27:00 1044

1044 德国计算机杂志《c‘t》本周四报道称,研究人员在计算机CPU内找到8个新漏洞,这些漏洞与Metldown、Spectre有点相似。

2018-05-08 09:27:00 920

920 据The Verge报道,在一个主要为寻找安卓和iOS系统漏洞的手机竞赛当中,名为Richard Zhu和Amat Cama的两名黑客发现了iPhone X的一项漏洞,并获得50000美元的奖金。

2018-11-15 11:23:48 1379

1379 据悉,该漏洞允许攻击者窃取芯片内存储的机密讯息,漏洞或波及采用相关芯片的数十亿台Android设备。

2019-04-30 15:53:01 2854

2854 一位身份不明的黑客以出售Windows 零日漏洞为业,三年来不断向APT组织出售漏洞。

2019-05-05 11:08:51 2800

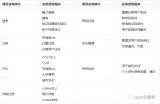

2800 2018年对处理器行业来说是个重要的年份,因为这一年爆出了多个重要漏洞,特别是Meltown熔断、Spectre幽灵及Foreshadow预兆三大漏洞及其衍生出来的多个变种,由于Intel处理器份额

2019-05-15 15:46:33 1203

1203 卡巴斯基实验室发布了2017年工业控制系统(ICS)漏洞数据。去年,ICS-CERT网站上发布的ICS漏洞为322个。

2019-06-14 17:06:20 1538

1538

漏洞编号 CVE-2019-12735,Vim 8.1.1365 和 Neovim 0.3.6 之前的版本都受到影响。

2019-08-09 17:39:28 2871

2871 这些年来,大量的数据被转移到云端,包括个人档案、照片、文件和受版权保护的内容。付费和免费云服务用户基数继续增长。根据调查公司Research 和 Markets的数据显示云存储市场每年将增长约29.73%,到2020万年将达到9250万美元。

2019-11-05 14:18:57 643

643 近日,有外媒统计了美国国家标准技术研究院国家漏洞数据库的信息,发现Windows 10的漏洞数量远低于诸多对手。

2020-03-09 11:22:02 3498

3498 的选择,以便避免由于电子组件漏洞而引起的任何问题。这里有一些关于如何做到这一点的想法。 电子组件漏洞注意事项 首先,让我们看一下电子组件存在的一些漏洞: 温度: 不同的组件将对其组件具有不同的温度限制,并且两个不同的制

2020-09-12 19:06:10 1845

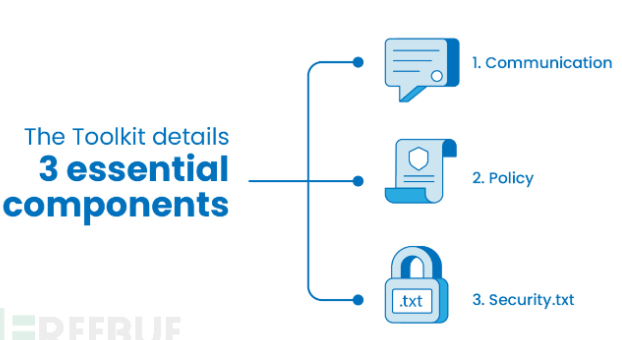

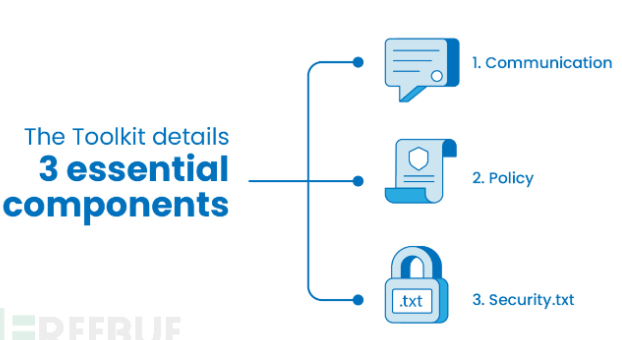

1845 英国国家网络安全中心(NCSC)发布了一项指南——“漏洞披露工具包”,以帮助公司实施漏洞披露流程或在已建立漏洞披露流程的情况下进行改进。该指南强调,各种规模的组织都需要为鼓励负责任的漏洞披露。

2020-09-16 16:44:28 1429

1429

Meltdown和Spectre分析以及CPU芯片漏洞攻击实战,教你如何破解macOS上的KASLR。 作者:蒸米,白小龙 @ 阿里移动安全 来源: https://paper.seebug.org

2020-11-26 13:47:43 2734

2734 来自谷歌信息安全团队Project Zero的研究人员伊恩·比尔(Ian Beer)开发并公布了这个漏洞。Project Zero是谷歌公司在2014年公开的一个信息安全团队,专门负责找出各种软件

2020-12-04 13:33:44 1628

1628 年10月宣布,推出了针对消费者物联网的漏洞披露平台VulnerableThings。该平台为物联网供应商制定相关安全法规做好了准备,并为安全研究人员提供了一种报告漏洞的简便方法。 很多组织使用了可用的漏洞披露报告流程和资源,例如Mitre常见漏洞和披

2020-12-05 09:24:00 1709

1709 正电科技发布了“5G独立核心安全评估”。报告讨论了用户和移动网络运营商的漏洞和威胁,这些漏洞和威胁源于新的独立5G网络核心的使用。

2020-12-23 16:09:38 2514

2514 本文将解释智能合约处理DAPP生成签名时可能存在的两种类型的漏洞。我们将通过Diligence团队在今年早些时候完成的现实例子审计结果进行分析。此外,我们将讨论如何设计智能合约,以避免这类漏洞的出现。

2020-12-25 18:46:47 532

532 据外媒消息,微软近日修复了导致强制重启的Windows 10漏洞,该漏洞此前阻止了PC的正常使用。

2021-01-11 15:09:50 1540

1540 静态漏洞检测通常只针对文本进行检测,执行效率高但是易产生误报。针对该问题,结合神经网络技术提出一种基于代码相似性的漏洞检测方法。通过对程序源代码进行敏感函数定位、程序切片和变量替换等数据预处理操作

2021-05-24 15:13:52 10

10 数据越来越多地在敌对领土上传输或存储在网络边缘。需要在工业、运营技术和物联网 (IoT) 环境中保护关键运营数据或知识产权。 以前存储在“防火墙后面”的专有系统中的信息在传输和存储在可以分析的地方时

2022-07-19 17:04:05 483

483

越权结合其他漏洞提升危害等级。越权漏洞也可以结合Authz这类burp插件来测试,不过一般都局限于查看操作的越权。

2022-07-22 11:01:59 2357

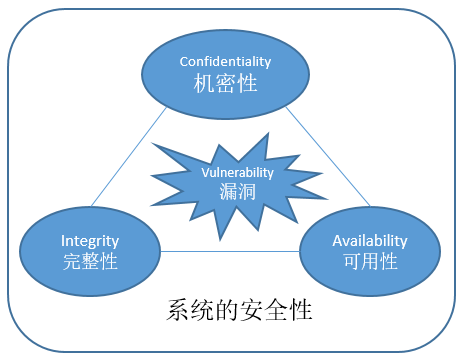

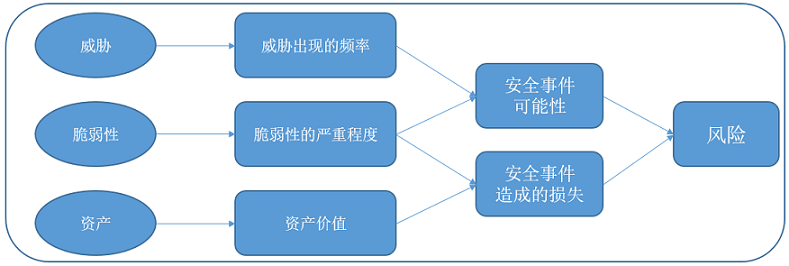

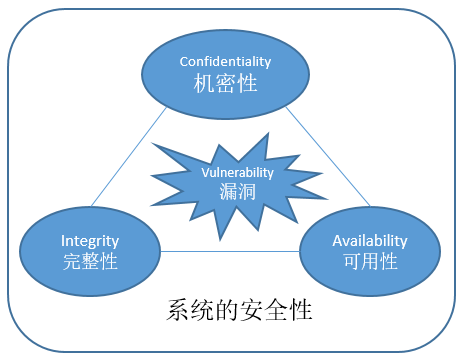

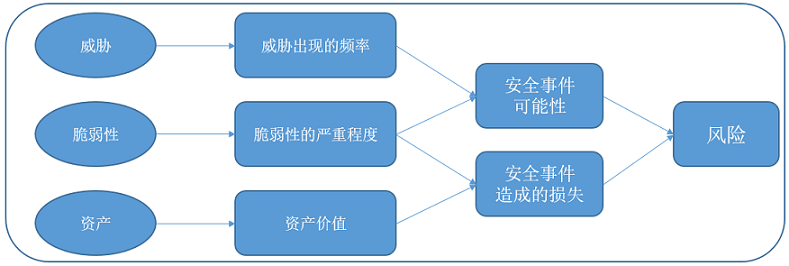

2357 5W2H 分解漏洞扫描 - WHAT WHAT 什么是漏洞扫描? 首先什么是漏洞? 国内外各种规范和标准中关于漏洞(也称脆弱性,英文对应Vulnerability)的定义很多,摘录如下:互联网工程

2022-10-12 16:38:17 943

943

5W2H 分解漏洞扫描 - WHY WHY 为什么要做漏洞扫描呢? 降低资产所面临的风险 上文提到漏洞的典型特征:系统的缺陷/弱点、可能被威胁利用于违反安全策略、可能导致系统的安全性被破坏。 从信息

2022-10-12 16:39:58 1041

1041

渗透测试切记纸上谈兵,学习渗透测试知识的过程中,我们通常需要一个包含漏洞的测试环境来进行训练。而在非授权情况下,对于网站进行渗透测试攻击,是触及法律法规的,所以我们常常需要自己搭建一个漏洞靶场,避免直接对公网非授权目标进行测试。

2022-10-13 15:35:45 749

749 渗透测试切记纸上谈兵,学习渗透测试知识的过程中,我们通常需要一个包含漏洞的测试环境来进行训练。而在非授权情况下,对于网站进行渗透测试攻击,是触及法律法规的,所以我们常常需要自己搭建一个漏洞靶场,避免直接对公网非授权目标进行测试。

2022-10-13 15:47:08 820

820 在Codasip的验证方法中使用智能随机测试,使我们既能有针对性,又能广泛地在这个新领域有效地找到更多的漏洞。这种测试方法包括调整测试,以更频繁地激活触发该漏洞的其他事件。

2022-11-01 10:08:20 399

399 一个知识库,集成了Vulhub、Peiqi、EdgeSecurity、0sec、Wooyun等开源漏洞库,涵盖OA、CMS、开发框架、网络设备、开发语言、操作系统、Web应用、Web服务器、应用服务器等多种漏洞。

2022-11-21 09:22:15 1354

1354 DongTai是一款交互式应用安全测试(IAST)产品,支持检测OWASP WEB TOP 10漏洞、多请求相关漏洞(包括逻辑漏洞、未授权访问漏洞等)、第三方组件漏洞等。目前,Java和Python的应用程序是支持漏洞检测。

2022-11-25 10:35:50 578

578 XSpear是一款基于RubyGems的的XSS漏洞扫描器。拥有常见的XSS漏洞扫描攻击测试功能。还可进行参数分析。

2023-01-17 09:28:33 1161

1161 漏洞描述:ImageMagick 在处理恶意构造的图片文件时,对于文件中的 URL 未经严格过滤,可导致命令注入漏洞。通过命令注入漏洞,黑客可以在服务器上执行任意系统命令,获取服务器权限。

2023-04-06 10:25:04 195

195 服务器漏洞会有什么问题?如何修复它?随着互联网的发展,网络攻击和服务器漏洞的安全问题越来越突出,那么服务器漏洞会有什么影响呢?我们应该如何处理这些漏洞和攻击呢?这个小编将与您一起了解个人和企业应该

2023-05-24 13:57:13 1184

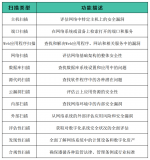

1184 NPATCH漏洞无效化解决方案 防御恶意漏洞探测 防御恶意漏洞攻击 防御利用漏洞扩散 安全挑战 未修复的漏洞如同敞开的大门,可任由黑客恶意窥探获取漏洞信息,然后发起对应的攻击。安全团队必须快 速关闭

2023-05-25 14:46:49 983

983

漏洞扫描工具是现代企业开展渗透测试服务中必不可少的工具之一,可以帮助渗透测试工程师快速发现被测应用程序、操作系统、计算设备和网络系统中存在的安全风险与漏洞,并根据这些漏洞的危害提出修复建议。常见

2023-06-28 09:42:39 1003

1003

数据库扫描技术主要用于评估数据库系统的安全性,该类型会全面查找数据库设置、访问控制和存储数据的漏洞,比如不安全的权限、漏洞注入问题或不安全的设置。这种扫描器需要经常提供用于保护数据库和保护敏感数据的信息。

2023-07-12 12:41:39 942

942

官方确认,低版本的nacos服务管理平台存在多个安全漏洞。这些漏洞可能导致配置文件中的敏感信息泄漏或系统被入侵的风险。 今天浩道跟大家分享一个python脚本,主要用于自动检测某网段内主机上可能存在

2023-08-07 09:27:49 623

623

当谈及安全测试时,逻辑漏洞挖掘一直是一个备受关注的话题,它与传统的安全漏洞(如SQL注入、XSS、CSRF)不同,无法通过WAF、杀软等安全系统的简单扫描来检测和解决。这类漏洞往往涉及到权限控制和校验方面的设计问题,通常在系统开发阶段未充分考虑相关功能的安全性。

2023-09-20 17:14:06 302

302

在做网站渗透之前除了关注一些通用漏洞,这些漏洞通常能很容易的利用扫描器扫出,被WAF所防护,然而有一些逻辑漏洞WAF和扫描器就无法发现了,就需要人工来测试。

2023-10-16 09:10:49 394

394

在上一部分中,我们重点讨论了在组件上设置形式验证的最佳实践。那么现在设置已经准备就绪,协议检查器可以避免不切实际的情况(这也有助于发现一个新漏洞),基本抽象也可以提高性能。现在的任务便是如何处理重现

2023-11-02 09:17:16 199

199

“MSL 可以消除内存安全漏洞。因此,过渡到 MSL 可能会大大降低投资于旨在减少这些漏洞或将其影响降至最低的活动的必要性。

2023-12-12 10:29:45 150

150

电子发烧友App

电子发烧友App

评论