新德里:不可否认,苹果作为一家公司在科技界有着巨大的影响,而且它似乎最近也成为了网络罪犯的热门选择。 根据CheckPoint Research2020年第一季度的最新品牌钓鱼报告,这家总部位于库比蒂诺的科技巨头已经成为最容易受到攻击的品牌。

根据这份报告,在最后一个季度-2019年第四季度-苹果处于第七位,在这一季度跃成为最模仿的品牌,用来欺骗客户放弃敏感信息。

该报告称,苹果公司的地位之所以跃升,是因为“罪犯利用网上的嗡嗡声发起了几次盗窃证书的尝试”,其中包括“罪犯利用网上的嗡嗡声”。对于那些不知情的人来说,网络钓鱼是网络罪犯的不道德做法,他们假装来自一个熟悉而受欢迎的品牌,使用一个非常相似的域名或URL,带有非常相似的外观电子邮件、网页、移动应用程序等,并在这些假平台上,受害者通常被要求填写一份需要个人信息和卡片细节的表格。

根据这份报告,在2020年第一季度全世界发生的所有品牌钓鱼尝试中,10%与苹果有关。 该公司也是网络钓鱼尝试中使用最多的公司。 这份报告还揭示了其他流行品牌,出现在2020年第一季度十大网络钓鱼品牌中,其中包括亚马逊等。

在用于网络钓鱼攻击的三个基本平台-电子邮件、网络和移动-中,网络钓鱼最突出,占59%,其次是移动钓鱼,是第二大攻击平台。 报告称:“这是因为人们在大流行期间花更多时间在手机上,而网络分子正在利用这一现象。

-

网络

+关注

关注

14文章

7583浏览量

88974 -

苹果公司

+关注

关注

2文章

447浏览量

22605

发布评论请先 登录

相关推荐

蔚来或将支持苹果钱包数字车钥匙功能

ChatGPT新模型o1被曝具备“欺骗”能力

苹果利用AWS定制AI芯片提升服务

激增400%!GPS欺骗成全球大患,此题何解?

SiRider S1芯擎工业开发板测评+1.防止黑客入侵通信监控系统(PSA)

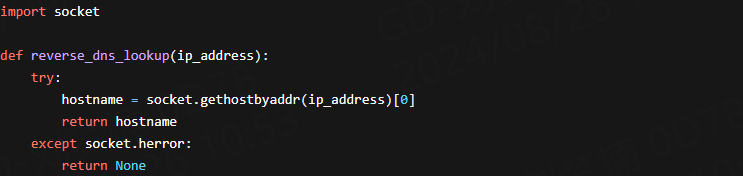

IP 地址欺骗:原理、类型与防范措施

黑客是如何利用苹果来欺骗用户的

黑客是如何利用苹果来欺骗用户的

评论