近日,谷歌宣布完成其内部使用的远程安全访问零信任方案BeyondCorp的产品化,并在谷歌云服务上发布销售。众所周知,Google的BeyondCorp项目是最早的零信任方案之一,早在2011年,谷歌就开始在内部部署远程访问方案BeyondCorp,向员工提供内网应用的安全访问服务。

谷歌举了一个零信任应用在谷歌的用例:外包人力资源招聘人员在家中使用自己的笔记本电脑工作时,可以使用我们基于Web的文档管理系统(除其他外),但前提是他们使用的是最新版本操作系统,并且正在使用诸如安全密钥之类的防网络钓鱼身份验证。

谷歌决定在全球新冠疫情肆虐的时候“火线推出”BeyondCorp,是因为谷歌认为全球远程办公人员激增已经超出了企业VPN资源的承受范围,而且谷歌强调BeyondCorp的部署也比VPN快得多。

谷歌云安全总经理Sunil Patti指出:借助BeyondCorp远程访问,我们可以在几天之内帮助您完成此工作,而部署传统VPN解决方案可能要花费数月的时间。使用BeyondCorp远程访问,您可以减轻现有VPN部署的压力,为已经拥有访问权限和最需要访问权限的用户节省关键容量。

目前,BeyondCorp只能对Web应用程序实施访问控制,但可以在本地或包括谷歌自己的云中实施访问控制。

谷歌并未透露BeyondCorp的价格,但谷歌已经列出了首批客户名单(包括Airbnb),这些客户已经在生产中使用BeyondCorp来访问G-Cloud。

在这个高度不确定性笼罩的年代,零信任是企业数字化安全转型和打造可持续数字化竞争力的最关键的一次“范型转移”和“免疫博弈”,也是网络安全和“安全优先”倒逼IT改革和业务创新的决定性战役。本期《牛人访谈》我们邀请到了国内较早实施零信任的企业——完美世界的高级安全总监何艺,与大家分享零信任之路的风雨与彩虹,以下是访谈内容:

何艺,现任完美世界高级安全总监,负责完美集团安全工作,从事甲方安全工作十六年,主要专注在企业安全建设、安全架构、零信任、安全分析和响应、APT对抗和数据安全上,在企业安全上有较多深入体会。

一、开始话题之前,能否给我们的读者介绍下什么是零信任?

何艺:好的,安全的本质我的理解是信任,零信任其实也是在试图解决信任问题。

说到零信任前,我们先回顾下传统的边界安全模型,在传统边界安全模型中信任其实是来自你的网络地址,可以理解为基于IP的信任,IP可信你就是可信的,你的环境是否安全并不是它考虑对象,这种架构在早期蠕虫时代是能解决问题的,但随着攻击方式和威胁多样化,已经远远不能满足安全需求了。

在新的零信任模型下,信任关系是来自人、设备、应用(资源)的关系,通过这三者建立起信任链以及在信任传递过程中进行持续校验,一旦信任链失效,权限也就被迅速回收,如下图:

在零信任架构下,传统的边界已经不再重要,即便你在内网同样也是处于“不可信”状态,每一次对资源的访问,都会要经过信任关系的校验和建立,即内外是一致的策略。

同时安全是建立在信任链之上,如果信任链被打破,那么对资源的访问权限则被自动取消。这点是零信任和传统安全最大的区别,也是比传统安全更安全的地方。

二、看过您的公众号文章,你们似乎很早就开始做零信任了,这是基于什么考虑,为什么这么早就敢“吃螃蟹”?

何艺:我们启动零信任项目是2015年的时候,其实当时并没有叫零信任架构,因为我是在2015年对google beyondcorp进行了调研和分析,当时零信任概念虽然有了,但并不热门,google的白皮书里面也没有类似的说法,所以内部我们一直叫beyondcorp项目,直到最近两年零信任概念火了后,才统一了叫法。

当时做这个项目主要考虑是下面几个原因:

1防黑客入侵需求

我们公司主营业务是在线游戏,游戏行业内的黑客入侵比绝大多数互联网公司要来的严峻的多,原因是游戏行业内可获利的资产很多,这个是远超一般行业的。很多行业可能最有价值的就是用户数据了,而这类数据多数情况下不需要用到过多的资源即可弄到,比如暗网交易,而游戏行业内可兑现的数据非常多,不管是代码还是系统权限都可以获取暴利。

结果就是会遇到很多高水准的APT攻击事件,进行长期渗透与潜伏,给整个行业带了极大的损失。那么对抗难度不一样,仅仅通过检测方式来对抗已经不能满足我们的防护需求了,所以这个是我们首要考虑因素。

2IT基础环境整固

我们之前的IT基础环境并不是特别好,存在很多技术债,对安全的影响也比较大。比如不清楚有多少资产、不清楚攻击暴露面、不清楚管理员、离职账号权限不回收等等问题。这些问题看似都比较琐碎也比较低层次,但实际会对安全工作造成比较大的负面影响,比如说:

·不清楚多少资产:资产不清楚导致往往被攻击很久后都得不到响应,或是成为长期的渗透入口;

·不清楚攻击暴露面:比如失效的防火墙策略,内网业务对公网暴露等等,这些都是攻击面,并且因为是未知的暴露,往往安全性都很差,很容易被攻击成功;

·不清楚管理员:导致即便检测到安全事件,由于不清楚管理员会让响应时间过慢,错失很多时机,不能及时止损;

·离职账号权限不回收:公司有成百上千个系统,这些系统的权限大多数在离职后都难以得到回收,并且又存在大量的弱口令等问题,这些都会成为以后的攻击跳板。

上面这些问题急需有统一的方式来进行规整,梳理,这点也是我考虑做零信任的一个重要因素,通过零信任将IT基础环境进行改造。

3安全投入成本考虑

我们是个不算很小的公司,也没有到巨头的体量,这种情况如果只是单纯去买商业解决方案,从投入产出比上来看并非很合适,主要有几下几点:

·2015年的时候,乙方安全产品大都不能满足我们需求,不能解决我们的实际问题;

·通过商业产品进行定制开发的成本过高,后期的维护代价也很高,很容易被乙方绑架,不利于自主控制;

·业务发展的过程,商业解决方案会导致总成本不断增加,并且每隔几年存在换代问题,不利于长久的投入;

·通过自建方式可以比较好解决信任问题,不管是老板对安全的信任,还是业务对安全的信任,以及内在的信任。

三、能否介绍下你们的零信任项目的实施过程?有哪些可被借鉴的地方?

何艺:项目刚启动的时候,我们的资源非常有限,所以在做规划的时候并没有想做一步到位的方案,而是将整个体系拆解成不同的模块,分阶段来实施,并且在实施的过程中不断试错,引入了类似敏捷开发的思路。

零信任的核心思想之一是用户+设备+应用的信任链,基于这个核心思想,我们进行了拆分系统,分步骤实施,最后进行闭环,总体上我们分了三个阶段:

1基础系统阶段

这个阶段我们主要是解决了一些核心的基础系统的开发和部署,比如集中化的统一认证架构解决了OTP认证问题,以及集中化鉴权问题。另外还有一个核心系统是应用网关的开发和部署,通过它解决了业务的接入和集中管控问题,很好的收拢了攻击面。这两个基础系统部署完后,账号基本也就同步梳理完了,实现了统一账号、统一认证、统一鉴权的目标。

2扩展系统阶段

这个阶段我们主要做了扩展工作,包括零信任APP中的工作台,安全资产库、SOC等系统,通过这些系统可以实现资产管控,告警分析,移动办公集成等功能,大幅扩展了架构能力。

3架构闭环

第三个阶段我们windows、mac端的agent,网络准入系统等模块全部开发完毕,实现了零信任中最重要的一环,用户+设备+应用的信任连建立,可以对特定业务启用高强度的防护策略,以及设备的网络准入等控制,实现了全端、全链路的防护。

四、从过来人的角度,你怎么看待零信任架构给企业带来的价值?

何艺:我觉得任何事情都有正负两方面的效果,安全方案也是这样,一个安全方案的实施除了带了正面效果外,一定会引入新的问题,带来一些负面效果,零信任架构也是如此,它并不是银弹,同样有正负价值:

1正面价值

正面价值上,通过零信任我们把IT基础架构进行了大幅改造,涉及用户账号、网络、终端、业务应用、认证授权、资产管控等等,通过安全的推动将IT基础环境的能力往前推进了一大步,变得更像一个现代化的互联网公司架构了,安全在某些方面甚至带来了效率的提升。

2负面价值

但另外一方面来说,通过零信任也大大将风险集中了,不管是单点风险带来的隐患,安全运营和管理能力带来的挑战也大幅增强,安全的责任也变得更加重大,并且存在因为安全管理不善导致业务中断的风险,这些都是零信任架构带来的新挑战。

五、零信任的实施成本如何,投入大吗,采用何种方式实施较好?

何艺:因为我们实施的时候并没有现成的商业解决方案,所以主要靠自研的方式,采用的是以时间换空间的做法,所以耗时很长,投入还是比较大的。

所以从我们的过去经验来看,如果是要完全自研的方式来做,涉及的系统和组件还是不少,包括踩坑这些会导致时间周期很长,如果你希望尽快见效,自研未必是一个特别好的选择。

这两年尤其是今年也多了很多商业解决方案,这部分我了解并不是很多,不好过多评估,但需要留意的是很多商业方案并未经过大规模的实践,所以可能会变成小白鼠,并且零信任上去容易下来难,这点可能要适当注意下。

六、你们在实施的过程中,有遇到一些坑吗?

何艺:坑还是挺多的,基本上每个系统,每个实施环境都会遇到坑,有些是提前可以预料的,有些是完全预料不到的,比如核心业务程序假死、网络存储只读、用户小白看不懂手册,这些都是坑。

所以遇到是坑是一定的,重要的是对遇到的坑要有快速解决的能力以及一定的抗压能力和公司领导层的信任和支持,这些是能否把坑踏平踩过去的关键因素。

七、你是怎么看待最近两年零信任突然火了起来,它会给安全行业带来哪些影响?

何艺:我想零信任的火爆,既有外部因素也有内在内涵,从外部因素来说,越来越多的业务入网,外部环境对抗加强,这些都是现实因素。从内在内涵上来看,传统安全架构的失效,合规安全的流于表面,企业内在安全需求增强,这些因素都导致了对安全的要求越来越高。

这样也推动安全不能再停留在救火队长或是边缘部门的角色上,而零信任在google等大型互联网企业中的落地,这些无疑给企业安全建设提供了新的思想,势必会导致一些有能力的团队追随,同时安全市场也会受到刺激,催生出更多的乙方来提供服务,给不具备能力的团队使用。

我想零信任在未来应该会长期发展下去,不会只是昙花一现,但需要注意的是,零信任架构也是一个强运营的安全架构,企业是否能够控制好架构自身的风险,是否具备能力或是由行业提供能力来支持,也是值得观察的事情。

责任编辑:gt

-

谷歌

+关注

关注

27文章

6260浏览量

112031 -

笔记本电脑

+关注

关注

9文章

1493浏览量

52547 -

应用程序

+关注

关注

38文章

3346浏览量

60442

发布评论请先 登录

什么是 SASE?| 安全访问服务边缘

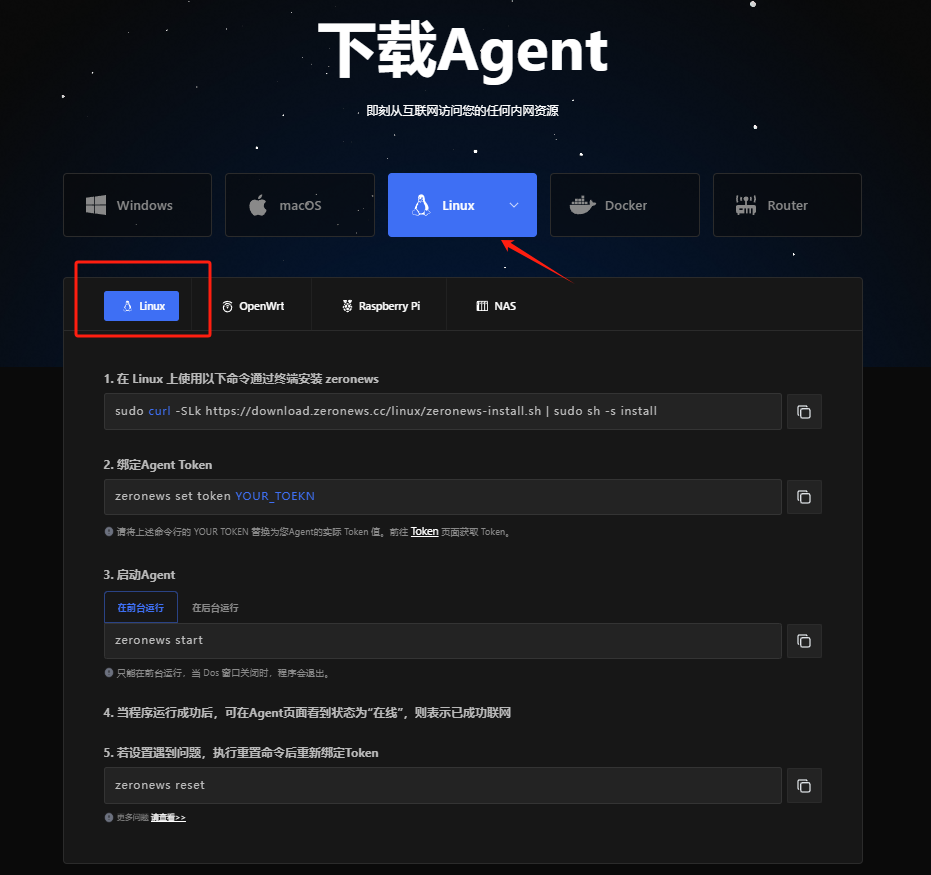

企业安全访问网关:ZeroNews反向代理

华为入选IDC中国智能安全访问服务边缘领导者类别

远程访问内网MySQL数据库?这个方案更简单

谷歌发布远程安全访问零信任方案,向员工提供内网的安全访问服务

谷歌发布远程安全访问零信任方案,向员工提供内网的安全访问服务

评论