勒索病毒

勒索病毒一般情况下,到达客户现场先与其进行沟通,本人的亲身经历来说,遇到过几次可能是销售的沟通问题,到现场处理完溯源之后,客户还在问,我们没有备份,那数据能恢复吗,作为一个乙方服务人员,我只能告诉他,如果你不准备给钱,那么这个数据基本没法恢复,因此那次应急结束的并不是很愉快,所以后面的应急过程中,我都会先和客户沟通好,明确了需求在进行应急。

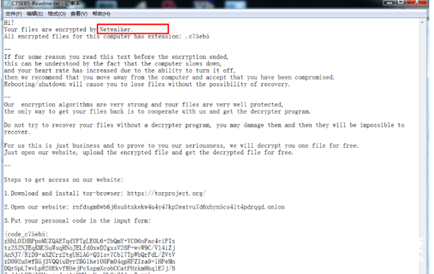

勒索病毒特征一般很明显,都会在加密后附上一个贴心的readme.txt

并且还能在readme中找到他们这波勒索给自己起的名字。虽然文件大概率无法恢复,但是总要相关的依据,可以在https://lesuobingdu.qianxin.com进行查询,根据文件信息,我们找到netwalker,确认无法进行恢复。

勒索病毒的处理还是以溯源为主,目的为防止主机再次受到感染以及避免感染更多的主机,因此到现场第一时间应对目标主机进行断网操作(拔网线)。

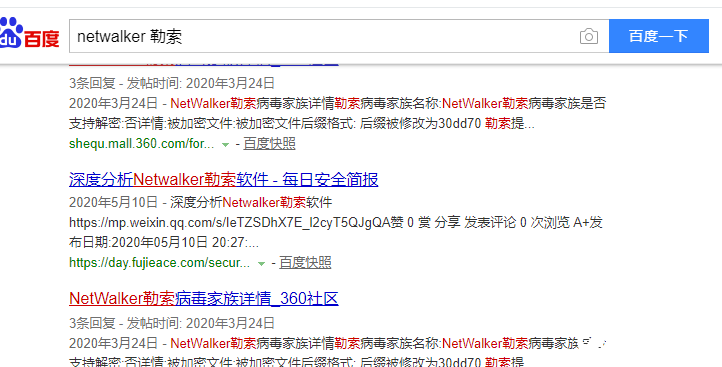

其实从概率论来说,目标客户不可能是唯一一家中招的,因此网上一定会有一些相关的分析资料,一般通过搜索引擎搜索类似如下关键字

很容易就能找到对应的分析,根据分析我们在进行对应的处置。

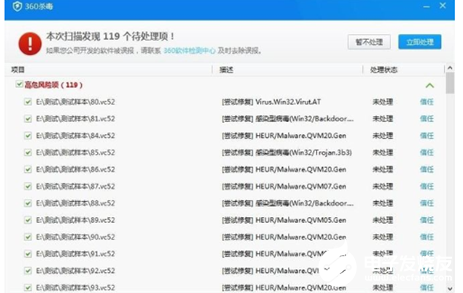

考虑到网上无法找到相关分析文章的情况下,通常可以先通过360杀毒和火绒这些安全软件来定位到木马

然后将其丢入自动化沙箱进行分析,这边推荐微步云沙箱

因为本人对逆向二进制实在不熟悉,只能依赖这类沙箱进行分析,如果有逆向动手能力较强的大佬可以忽略这步。

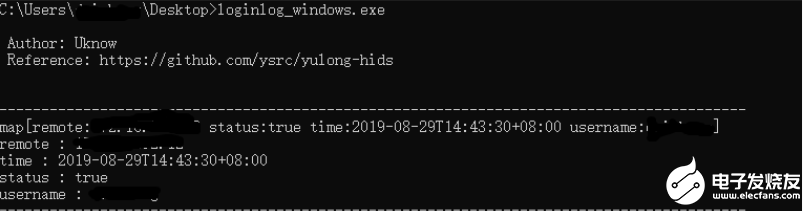

根据沙箱运行结果,我们可以做出相应防范措施,至此为简单的分析流程,处理完一台机器后一般还会需要我们进行溯源,这一步直接查看系统日志的登录记录,排查可疑记录,需要说明一下,勒索病毒一般都是通过系统弱口令或远程代码执行漏洞来进行入侵,因此需要一个执行shell命令的权限,而且获取权限执行命令的过程必定会有相对的登录记录,因此需要查看日志的4625和4624记录,人工一条条看太过费时,推荐uknow大佬写的工具,一键查看登录记录,很方便。

找到可疑目标IP然后再重复以上的处理步骤,找到源头的目标主机,根据经验来说,遇到过的80%以上都是因为源头那台主机存在弱口令,例如Pass1234 和Admin@123这类看似安全的密码。

因此对于勒索病毒的防御,应当以修改复杂密码并及时更新补丁为主,有条件的可以使用vpn或acl。

-

电脑

+关注

关注

15文章

1694浏览量

68791 -

网络安全

+关注

关注

10文章

3155浏览量

59704 -

勒索病毒

+关注

关注

1文章

69浏览量

9455

发布评论请先 登录

相关推荐

BGA焊接产生不饱满焊点的原因和解决方法

变压器输出波形失真的原因和解决方法

电源时序器跳闸的原因和解决方法

高鸿信安推出可信“AI+”勒索病毒解决方案

变压器跳闸原因和解决方法

SMT加工中锡膏不充分熔化的原因和解决方法?

常见的CAN总线故障及原因和解决方法

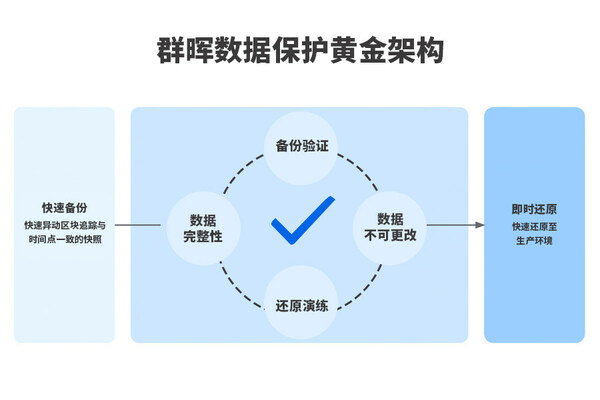

应对勒索病毒,群晖数据保护黄金架构,多维度保护企业安全

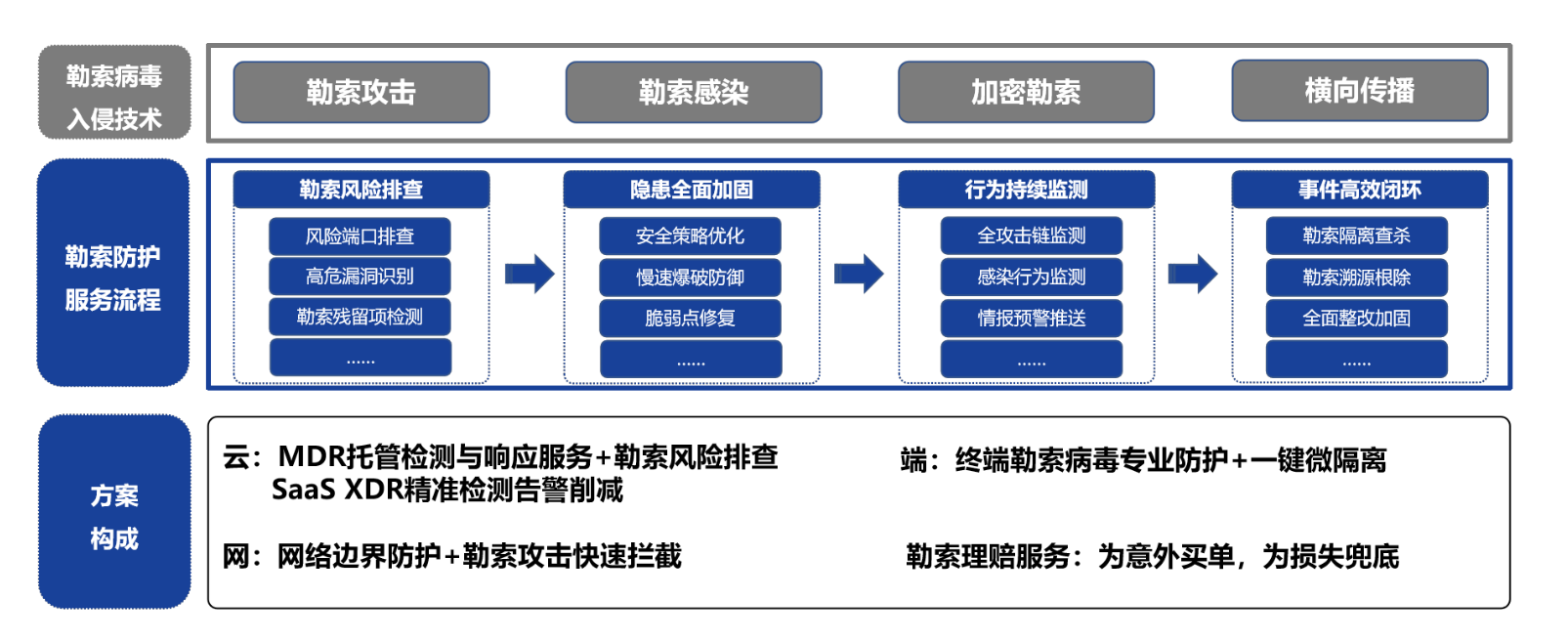

勒索病毒防护解决方案---预防、监测、处置、理赔,实现全面网络安全

勒索病毒的特征和解决方法

勒索病毒的特征和解决方法

评论