如果没有政策和可见的物联网技术库存,组织将其网络和数据置于未经授权访问固有不安全设备的风险之中。

组织领导者每年都会部署数百万台设备来构建其物联网部署,但他们并不是唯一连接到组织网络的设备。员工还在工作场所中部署了数量惊人的智能设备,其中许多未经许可使用。这种趋势称为影子物联网,并可能使组织面临风险。

影子物联网就像影子IT一样,由于没有IT团队和IT安全部门对设备的可见性,并且无法监视或保护看不见的东西,因此会带来安全风险。

技术市场咨询机构ABI Research公司的数字安全研究主管Michela Menting表示:“它给组织构成了严重威胁,因为它提供了一种可以很容易地检测到恶意流量的载体。”

对于未经批准的技术的使用对于IT和安全主管来说已经不是什么新鲜事了,他们数十年来一直与影子IT作斗争。专家将影子IT定义为未经技术部门授权或批准,也未经安全团队审查的硬件和软件的实现和使用。

影子物联网扩展了IT和安全领导者面临的挑战。他们必须在对技术的支持之间取得平衡,该技术使工人的工作更轻松,并且可以防御网络安全威胁。

全球网络安全组织Kudelski Security公司首席执行官Andrew Howard说,“对于个人来说,在不知情或未经批准的情况下,将互联网连接设备或设备网络添加到公司网络中通常是相当容易的。通常,用户添加这些设备是为了个人方便或帮助他们完成工作,而不知道它们可能会给企业环境增加风险。通常情况下,用户在添加这些设备是出于个人方便或帮助他们完成工作,而不了解他们是这些设备中的绝大多数都不是设计安全的。”

在IT自动化和安全厂商Infoblox公司发布的名为《潜伏在网络上的是什么:暴露影子设备的威胁》的报告中,最常见的影子物联网设备类型是健身追踪器、数字助理(如亚马逊的Alexa)、智能电视、智能厨房设备(如互联微波炉)和游戏机,比如Xbox和PlayStation。

其他影子物联网设备可能包括无线打印机、无线恒温器和监控摄像头,而无需IT或安全专业人员,设施部门或工作人员便可以轻松安装它们。

一些组织还发现员工可以连接智能音箱、连接的灯光和RaspberryPi硬件。Infoblox产品营销副总裁AnthonyJames表示,RaspberryPi是一款小型单板计算机,用户可以对其进行配置以执行许多任务。

James补充说:“这更多地归结为人们正在连接的个人物品——不需要太多技术知识的设备。所有这些设备都有IP地址,它们已经成为许多组织的一大盲点。”

影子物联网如何威胁组织

智能手表和连接的设备看似无害,但专家强调,影子物联网给组织带来了重大风险。最令人担忧的是设备本身经常缺乏嵌入式安全性。

Menting说:“由于容量低、计算资源不足或电池有限,许多物联网设备都缺乏基本的安全功能,无论是嵌入式硬件安全还是安全软件。这意味着它们很容易被颠覆或拦截。”

黑客可以将缺乏嵌入式安全性作为进入组织网络的入口,在这种情况下,权限升级使他们更受限制地访问更敏感的信息。

Menting说,该漏洞和物联网设备数量的整体增加进一步诱使不良行为者为僵尸网络和拒绝服务或分布式拒绝服务攻击而入侵或定位设备。

这不是一个假设的场景;这样的攻击已经发生。在通过互联网连接的鱼缸访问北美一家赌场的网络后,黑客于2017年窃取了10GB的数据。

专家预计,针对物联网的攻击数量以及这些攻击的复杂性会随着连接设备数量的增加而增加。云安全组织Zscaler公司研究部门Threat LabZ在其有关企业物联网的2020年报告中,详细介绍了影子物联网的兴起以及攻击风险。到2020年初,受阻止的恶意软件尝试次数为每月14,000次,高于2019年5月的2,000件基于物联网的恶意软件,而不到一年的时间增加了7倍。

防范影子物联网的威胁

对于影子物联网或针对连接设备的黑客来说,IT和安全领导者并非无能为力。专家建议组织通过未遵循的人员、流程和技术政策来控制未经批准的设备带来的风险。

Howard说:“可见性是预防或补救影子物联网问题的第一步。组织必须了解什么设备已连接到其网络,然后才能有效应对挑战。”

企业IT和安全主管必须确定应使用哪些策略来管理连接到组织网络的设备。他们还应使用IP地址管理工具等技术来创建连接到网络的设备清单。然后,他们可以使用自动化和威胁情报来执行策略并防御黑客。

组织必须从一开始就建立安全性和有效的管理。Howard表示,市场上有以物联网为重点的工具,它们可以提供可视性,并提供有关特定物联网设备带来的风险的场景。

组织可以开发和应用基于策略的方法来隔离或阻止试图连接到公司网络的未知IT和物联网设备。这样,许多组织可以批准未知的设备连接,但只能批准到专门针对无法访问组织资源的不受信任设备的网段。

责编AJX

-

数据

+关注

关注

8文章

7349浏览量

95025 -

物联网

+关注

关注

2950文章

48131浏览量

418519 -

网络安全

+关注

关注

11文章

3516浏览量

63572

发布评论请先 登录

汽车网络安全合规全流程深度解析——从法规门槛到落地实践

汽车网络安全 ISO/SAE 21434是什么?(一)

飞利浦荣获DEKRA德凯无线电联网产品DTA Seal网络安全认证证书

工业互联网架构的安全层是如何保障网络安全的

国产“芯”防线!工控机如何筑牢网络安全屏障

华为亮相2025国家网络安全宣传周

IPv6 与零信任架构重塑网络安全新格局

DEKRA德凯在网络安全测试与认证领域实现新突破

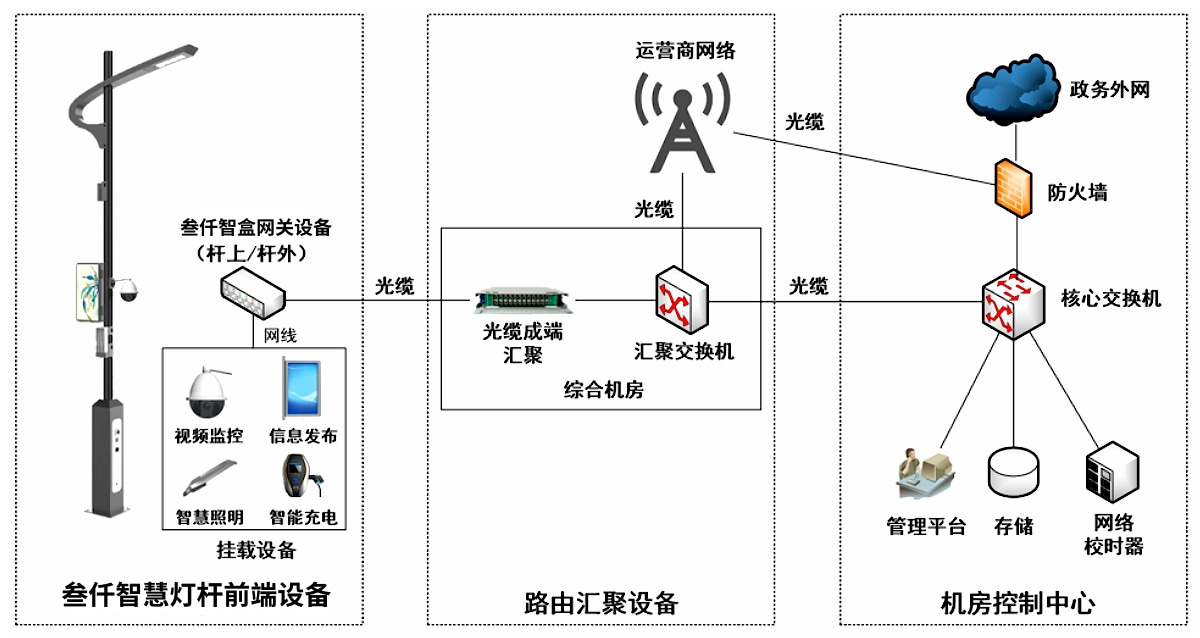

筑牢智慧路灯杆的网络安全防线

影子物联网对网络安全的危害和预防手段

影子物联网对网络安全的危害和预防手段

评论