普渡大学的工程师展示了一种通过用称为黑磷(black phosphorus)的片状材料制成晶体管来掩饰晶体管的方法。这种内置的安全措施将防止黑客获得有关电路的相关信息以对其进行反向工程。

反向工程芯片是一种常见的做法-对于黑客和调查知识产权侵权的公司而言都是如此。研究人员还正在开发X射线成像技术,该技术实际上不需要触摸芯片即可对其进行反向工程。

普渡大学研究人员展示的方法将在更基本的层面上提高安全性。芯片制造商如何选择使该晶体管设计与其工艺兼容,将决定这种安全级别的可用性。

如何欺骗黑客?

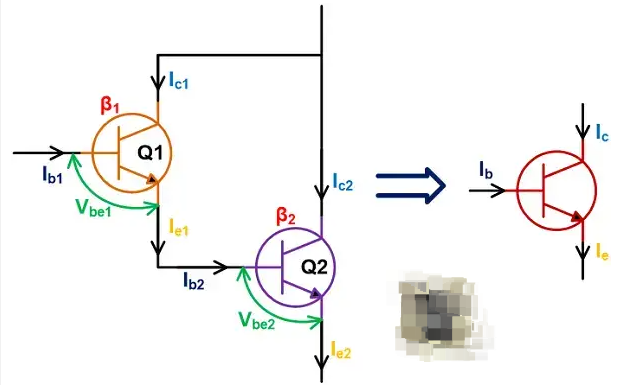

芯片使用数百万个晶体管进行计算。当施加电压时,两种不同类型的晶体管(N型和P型)执行计算。复制芯片将从识别这些晶体管开始。

“这两种晶体管类型是关键,因为它们在电路中做不同的事情。它们是所有芯片上发生的一切事情的核心。”普渡大学的Barry M.和Patricia L. Epstein电气与计算机工程教授Joerg Appenzeller说。

“但是,由于它们截然不同,因此正确的工具可以清楚地识别它们-允许反向研究,找出每个电路组件的功能,然后复制芯片。”

如果这两种晶体管类型在检查时看起来完全相同,则黑客将无法通过对电路进行反向工程来复制芯片。

Appenzeller的团队在他们的研究中表明,通过用黑磷等材料制造晶体管来伪装晶体管使得无法知道晶体管的具体信息。当电压触发晶体管的类型时,对黑客来说,它们看起来完全一样。

在晶体管中构建安全密钥

虽然伪装已经是芯片制造商使用的一种安全措施,但通常是在电路级完成的,并且不会试图掩盖单个晶体管的功能-使得芯片可能容易受到使用正确工具进行反向工程的攻击。

Appenzeller团队演示的伪装方法是在晶体管中构建安全密钥。

“我们的方法将使N和P型晶体管在基本水平上看起来相同。你不能真正区分它们”,吴鹏说,他是一名电气和计算机工程专业博士生,他在普渡大学发现园的伯克纳米技术中心用黑磷基晶体管制造并测试了原型芯片。

芯片生产后,甚至芯片制造商都无法提取此密钥。

Appenzeller说:“您可以窃取芯片,但没有钥匙。”

当前的伪装技术总是需要更多的晶体管,以隐藏电路中发生的事情。研究人员说,但是使用像黑磷这样的材料隐藏起来的晶体管类型(一种像原子一样薄的材料)需要更少的晶体管,占用更少的空间和功率,而且可以更好地掩盖伪装。

掩盖晶体管类型以保护芯片知识产权的想法最初是由圣母大学教授Sharon Hu和她的合作者提出的一种理论。

是什么让N和P型晶体管脱颖而出?

通常,让N型和P型晶体管消失的原因是它们如何承载电流。N型晶体管通过传输电子来承载电流,而P型晶体管使用不存在电子的空穴(称为空穴)。

Appenzeller的团队意识到,黑磷是如此之细,以至于它可以在相似的电流水平下实现电子和空穴的传输,这使得两种类型的晶体管在本质上看起来都与Hu的提议相同。

然后,Appenzeller的团队通过实验证明了黑磷基晶体管的伪装能力。这些晶体管还因其较小的电子传输死区(称为小“带隙”)而在室温下以计算机芯片的低电压工作。

但是,尽管黑磷具有很多优势,但芯片制造业更可能会使用其他材料来实现这种伪装效果。

业界开始考虑使用超薄的2D材料,因为它们将允许更多的晶体管安装在芯片上,从而使其功能更强大。黑磷的挥发性太强,无法与当前的处理技术兼容,通过实验证明2D材料的工作方式是朝着确定如何实施此安全措施迈出的一步。” Appenzeller说。

责任编辑:haq

-

芯片

+关注

关注

453文章

50360浏览量

421635 -

晶体管

+关注

关注

77文章

9629浏览量

137808

发布评论请先 登录

相关推荐

NMOS晶体管和PMOS晶体管的区别

CMOS晶体管和MOSFET晶体管的区别

晶体管计算机的诞生和特点

BFR840L3RHESD晶体管是否可以用来放大nA级电流?

芯片晶体管的深度和宽度有关系吗

芯片中的晶体管是怎么工作的

降压开关稳压器如何使用串联晶体管

晶体管的分类与作用

苹果M3芯片的晶体管数量

M3芯片有多少晶体管

晶体管放大时,各级电位状态是什么

什么是达林顿晶体管?达林顿晶体管的基本电路

如何走向万亿级晶体管之路?

使用晶体管作为开关

晶体管级伪装技术诞生,芯片反向工程遇克星

晶体管级伪装技术诞生,芯片反向工程遇克星

评论