虚拟安全研究人员通过发现大型公司使用的开源程序中的一个简单漏洞,已经取得了相当大的成就。根据BleepingComputer的说法,Alex Birsan入侵了大约35个组织,包括苹果,特斯拉,贝宝,微软,Shopify,Netflix,Yelp和Uber等巨头。最令人印象深刻?与采用社会工程技术的其他类型的攻击不同,他的方法不需要受影响公司的员工进行任何疏忽。

许多人使用公共存储库来执行公司操作,例如PyPI,npm和RubyGems,而这正是他用来构造入侵的依据,因为实现是为内部应用程序自动分发的。

根据他的分析,该科学家发送了恶意代码,这些恶意代码得以传播,并且该行为揭示了开源生态系统设计中的一个缺陷,称为依赖混淆。

Birsan说,这个想法是在他与另一位专家Justin Gardner合作时产生的,Justin Gardner与他共享了一个清单文件package.json,该清单文件来自PayPal使用的npm软件包。在检查文档时,他注意到公共存储库中不存在某些元素,但认为除私有NodeJS存储库外,还应存在其他具有相同名称的元素。

简单上传具有相同名称的伪造软件包就足以破坏流程。Birsan指出,在某些情况下,他必须添加更高的版本号才能实现自己想要的功能,仅此而已。

幸运的是,在这种情况下,插入的恶意软件是无害的,因为Alex的目标只是警告公司。入侵得到确认后,这位科学家因发现错误而获得了13万多美元的奖励-苹果公司已经保证将补充该奖项。

责任编辑:lq

-

应用程序

+关注

关注

37文章

3283浏览量

57748 -

软件包

+关注

关注

0文章

104浏览量

11613

发布评论请先 登录

相关推荐

【「具身智能机器人系统」阅读体验】+初品的体验

【书籍评测活动NO.51】具身智能机器人系统 | 了解AI的下一个浪潮!

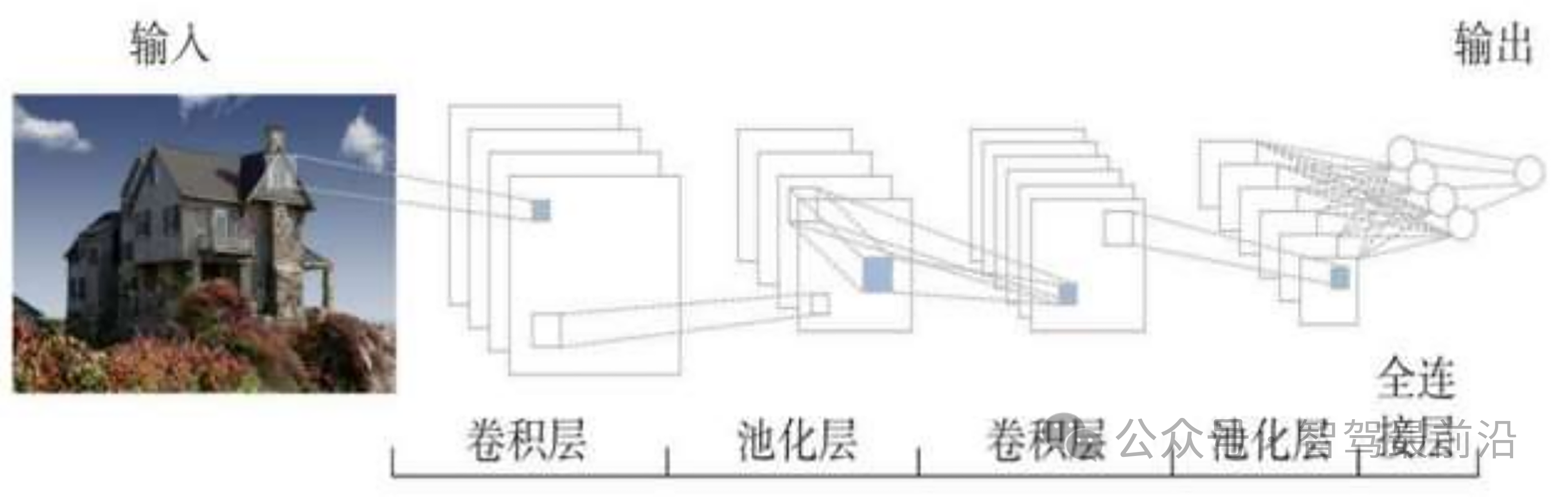

基于CNN的网络入侵检测系统设计

研究人员:微生物电池可能会对远程应用产生巨大影响

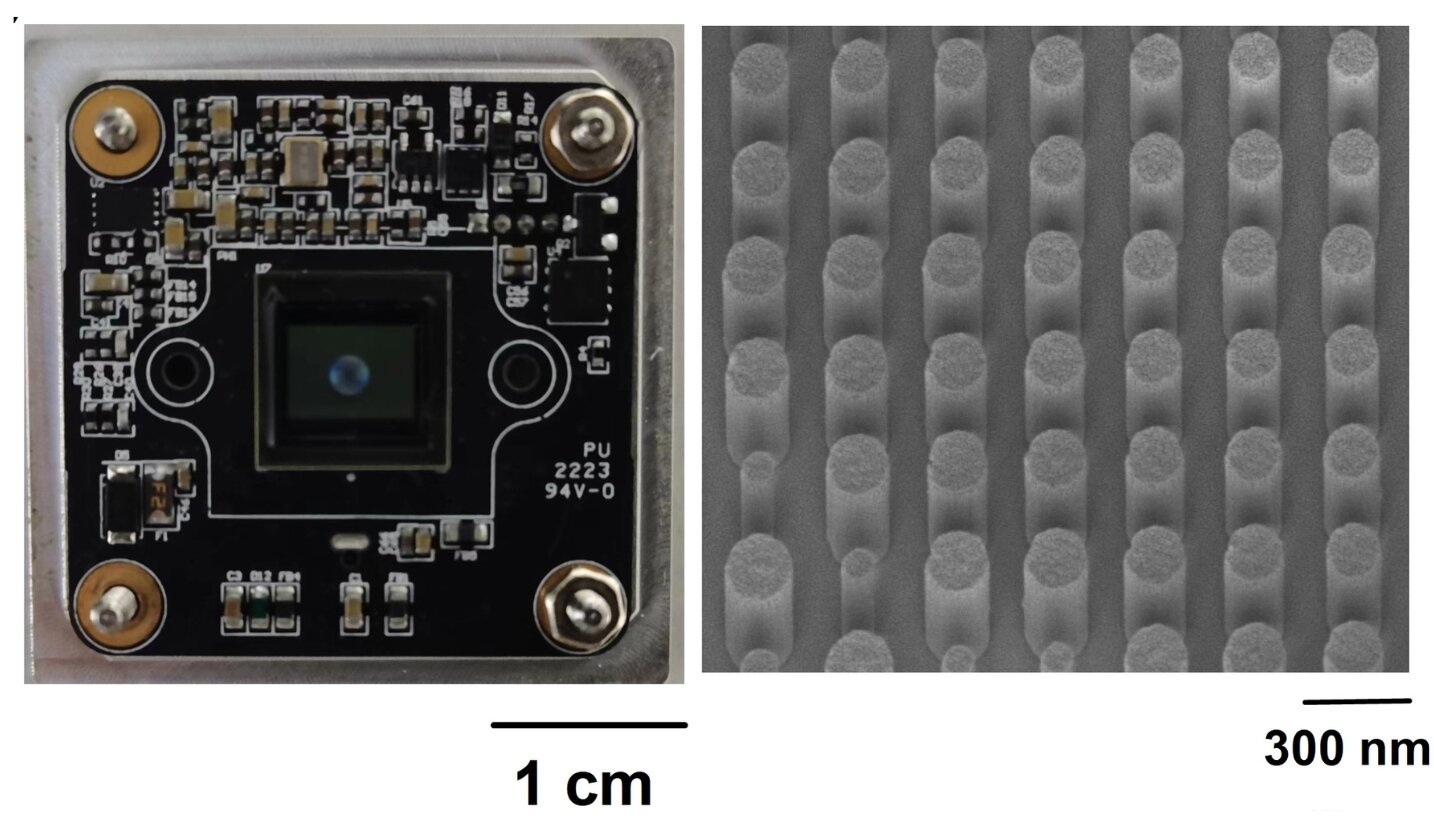

研究人员利用人工智能提升超透镜相机的图像质量

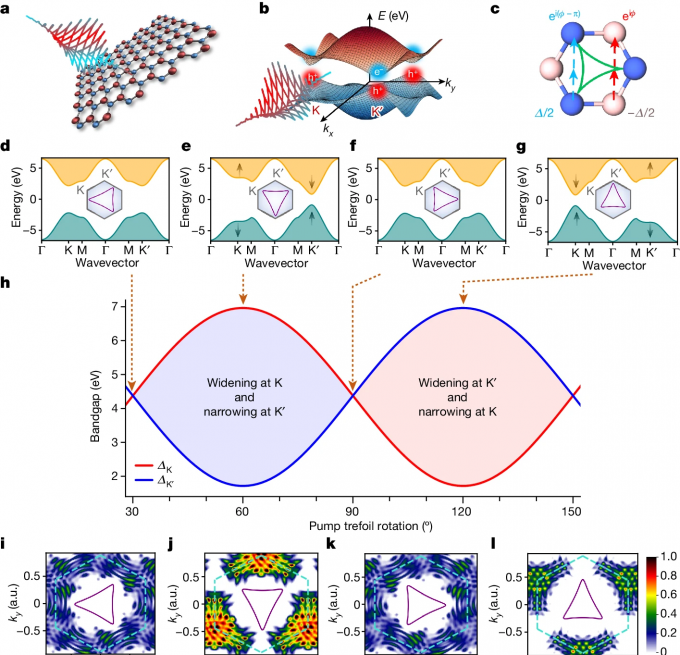

研究人员利用定制光控制二维材料的量子特性

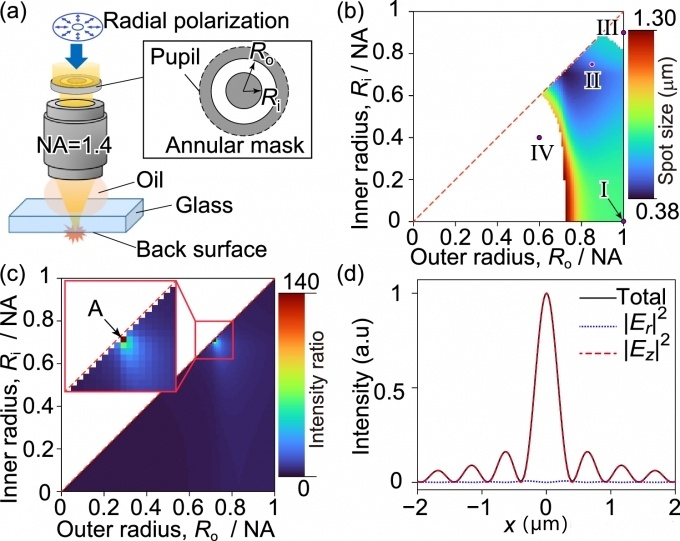

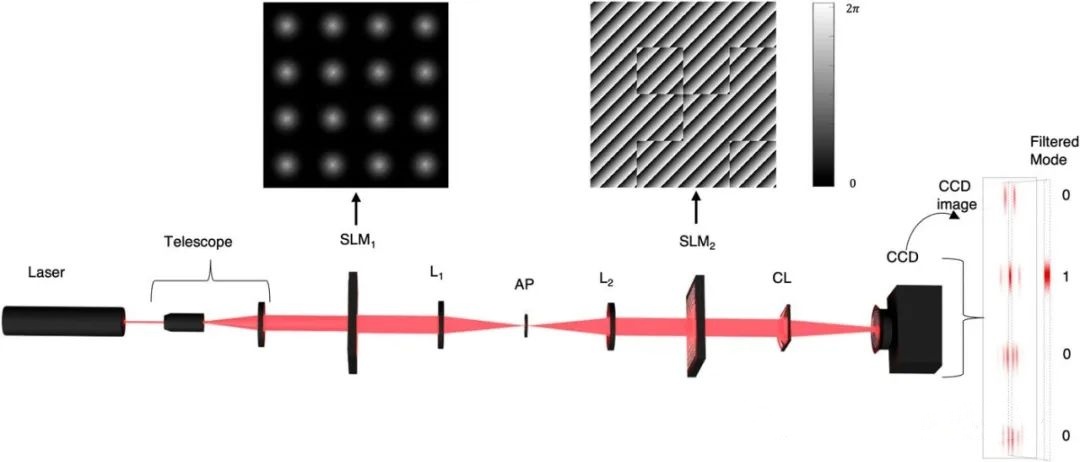

研究人员发现提高激光加工分辨率的新方法

苹果Mac设备易成为企业环境黑客攻击目标

黑客利用苹果密码重置功能缺陷实施钓鱼攻击

特斯拉汽车遭安全研究人员黑客工具窃取,仅需数分钟

随机通信下多智能体系统的干扰攻击影响研究

研究人员通过智能攻击入侵了苹果,特斯拉等

研究人员通过智能攻击入侵了苹果,特斯拉等

评论