网络研究人员在一个验证罗克韦尔自动化PLC和工程软件之间通信的机制中发现了一个“严重”的漏洞。利用此漏洞,攻击者可以远程连接到罗克韦尔几乎所有的Logix PLC可编程控制器上,使用Logix技术的驱动器和安全控制器,上传恶意代码、从PLC下载信息或安装新固件。

美国政府网络安全和基础设施安全局(Cisa)警告称,攻击者可能会远程利用该漏洞。使用CVSS(通用漏洞评分系统)评级方案,Cisa将漏洞评分定为10分:最高登记。

2019年,韩国克拉洛蒂大学、卡巴斯基大学和宋春阳大学的网络研究人员共同独立发现了这一漏洞。通常在这种情况下,他们警告罗克韦尔自动化方面的相关漏洞,让它采取适当的补救行动。这一发现已通过Cisa发布的ICS Cert公告发布。

该漏洞影响罗克韦尔的Studio 5000 Logix Designer(版本21及更高版本)和RSLogix 5000(版本16-20)工程软件,以及许多Logix控制器,包括CompactLogix、ControlLogix、DriveLogix、GuardLogix和SoftLogix型号。

该漏洞的存在是因为软件使用密钥验证与Logix控制器的通信。未经验证的远程攻击者可以绕过此验证机制,直接连接到控制器上。

提取密钥的攻击者可以登陆任何Rockwell Logix控制器进行身份验证。这些密钥对所有与PLC的通信进行数字签名,PLC验证签名并授权与软件的通信。使用该键的攻击者可以模拟工作站,从而操纵PLC上运行的配置或代码,结果可能影响制造过程。

作为对这一发现的回应,罗克韦尔自动化公司发布了一份安全建议,描述了该漏洞如何影响Studio 5000 Logix Designer软件和相关控制器。

最新发现的漏洞涉及罗克韦尔自动化公司的Studio 5000软件与其Logix控制器之间的通信

它推荐了几种可能的缓解措施,包括将控制器的模式切换到“运行”模式,以及为Logix设计器连接部署CIP安全性。正确部署后,可以防止未经授权的连接。如果无法实现运行模式,罗克韦尔建议根据受影响的Logix控制器的型号采取其他措施。

罗克韦尔还建议采取几种通用的缓解措施,以减轻漏洞的影响,首先是网络分割和安全控制,如尽量减少控制系统对网络或互联网的暴露。它说,控制系统应该在防火墙后面,在可行的情况下与其他网络隔离。

ICS Cert咨询包括罗克韦尔的所有缓解建议,包括针对每个产品系列和版本的建议。它还推荐了几种检测方法,如果用户怀疑其配置已被修改,可以应用这些方法。

该公告称,到目前为止,还没有已知的针对该漏洞的公开攻击事件。

编辑:lyn

-

plc

+关注

关注

5020文章

13416浏览量

466633 -

自动化

+关注

关注

29文章

5671浏览量

79953 -

工程软件

+关注

关注

0文章

5浏览量

6822

发布评论请先 登录

相关推荐

罗克韦尔自动化MES系统助力企业提高生产力(下)

Profinet转EtherNet/IP:驱动西门子1500与罗克韦尔PLC高效通讯

罗克韦尔自动化发布2024可持续发展报告

罗克韦尔自动化发布《可持续发展 2024 年度报告》

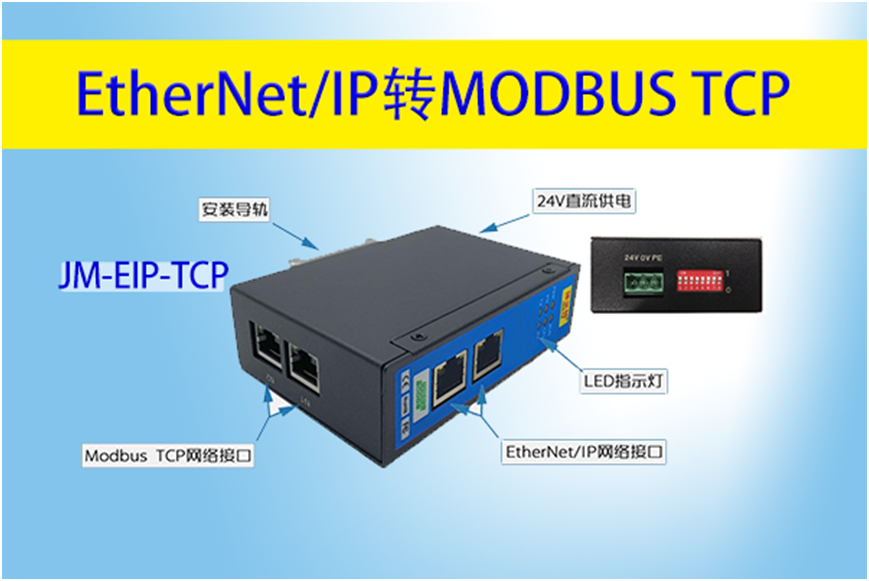

EtherNet/IP转MODBUS(将上位机接入罗克韦尔PLC)技术文档

EtherNet/IP转MODBUS将上位机接入罗克韦尔PLC配置案例

罗克韦尔自动化与微软携手推进工业转型

罗克韦尔Ethernet/IP协议转CCLINK IEFB三菱PLC通讯

罗克韦尔PLC发现严重漏洞,及其后果与应对措施

罗克韦尔PLC发现严重漏洞,及其后果与应对措施

评论