存储,总是憨憨地、默默地为业务系统服务,保护用户的数据。最近,IBM 给 FlashSystem 装上了一个小“耳朵”,这是怎么回事呢?

后疫情时代,随着数字化转型的加速,勒索软件和敲诈勒索软件攻击已经成为企业业务连续性的主要网络威胁,而且这些攻击的复杂性在不断增加。勒索软件攻击是一场持久的全球危机。尽管在网络安全方面投入了大量资金,各组织仍在努力保护自己免受攻击。当一个组织的数据被恶意加密时,它只有两个选择:支付赎金或恢复数据。这两种选择都不理想。波尼蒙研究所(Ponemon Institute)最近将单个网络攻击的估计成本从 440 万美元提高到 520 万美元。支付赎金的替代方案是从备份和归档中重建数据。不幸的是,重建数据的传统备份/恢复方案需要数周才能完成;如今,运营数据的平均恢复时间为 23 天。想象一下,一次为期三周的停机对收入的影响和声誉的损害可能会更大。显然,需要采取一些措施来改进组织如何预测勒索软件攻击并从中恢复。

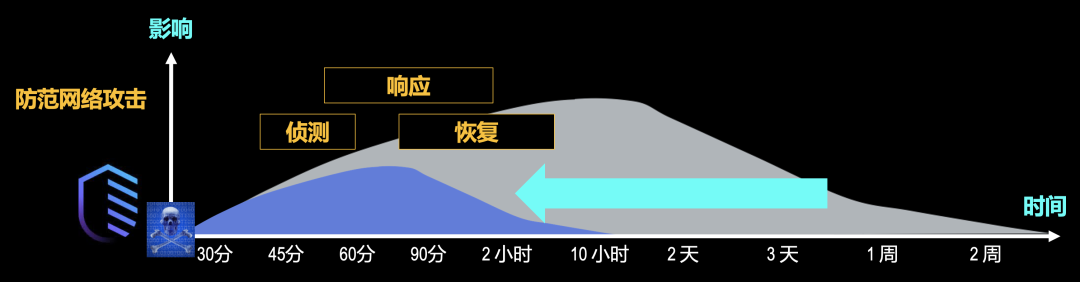

IBM 的 Cyber Vault 方案应运而生,它大大缩短了恢复时间,如下所示,生产恢复时间从原先的数周/数月(图中暗灰色大三角形)缩短到小时,甚至分钟级(图中蓝色小三角形),最大限度降低网络攻击造成的影响,把 Data Resilience 的能力发挥到极致。

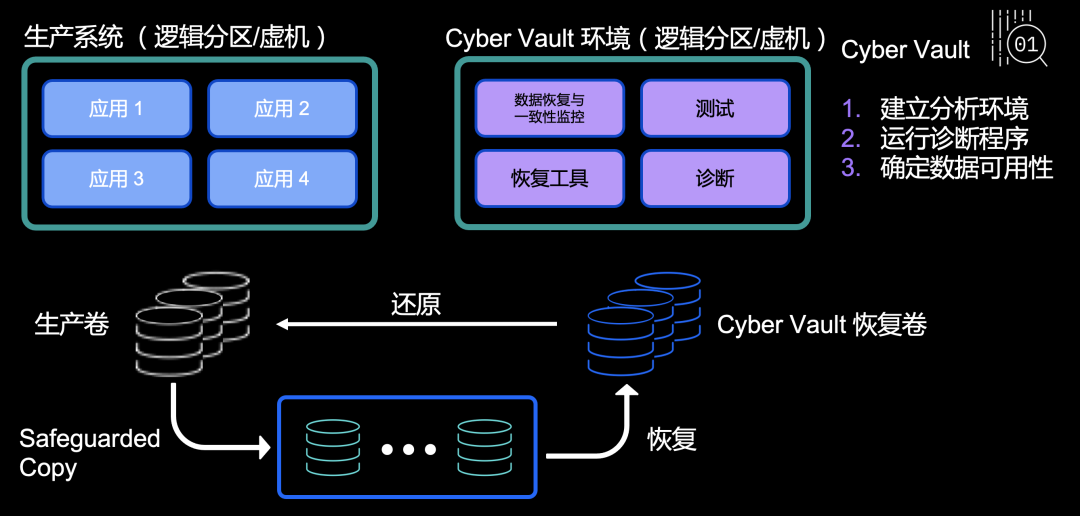

IBM 的 Cyber Vault 解决方案建立在Safeguarded Copy 功能的基础上,该功能可在主存储阵列上提供不可变的数据副本,通过空气隔离可以防止勒索软件传播导致备份数据被污染,并且可以超快速地恢复。通过创建一个专用且隔离的 Cyber Vault 环境(可以是 VMware的VM虚拟机或逻辑分区LPAR),在此环境中可以进行自动化的恢复测试、验证和分析,因此不会对生产系统产生影响。当发生攻击时,在需要时获得授权人员的批准,以确保恢复既简单方便又安全可靠。

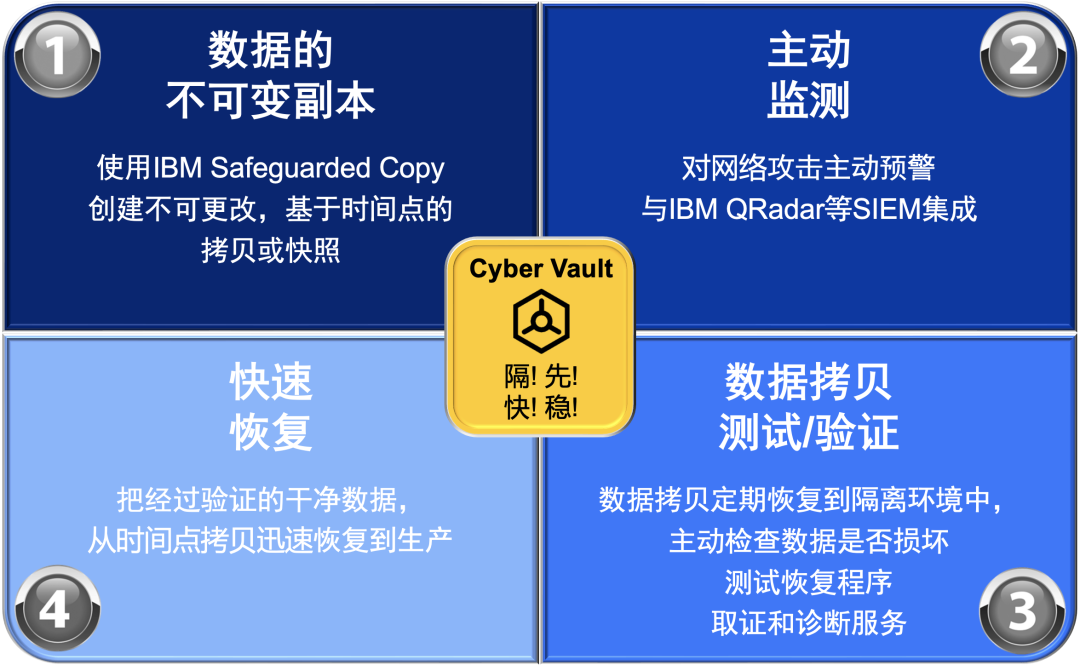

IBM Cyber Vault 方案如何运作呢?这里有4大法宝:不可变副本,主动监测,数据拷贝测试与验证,快速恢复。四个字总结:隔!先!稳!快!

法宝一「隔」

不可变副本

不可变副本,即与生产数据隔离。IBM存储的Safeguarded Copy创建不可更改的,基于时间点的拷贝或快照,这些受保护的快照在独立于生产环境的隔离存储池中被创建,并且只能由Cyber Vault恢复系统访问。Cyber Vault将应用涉及的所有卷之间创建一致性组(CG),以保证应用数据恢复时的可用性。

法宝二「先」

主动监测

主动检测可能的风险,并自动采取行动。主动威胁检测和响应模块(能力由IBM QRadar提供)先进的日志分析,深度检测和威胁实时监控功能已经集成到Cyber Vault中,结合IBM存储管理访问日志,应用程序日志、网络或服务器日志等,为企业数据提供全方位保护。当法宝二监测到可能的威胁后,Cyber Vault可以主动触发法宝一的Safeguarded Copy,以便在第一次出现威胁时,创建受保护的生产卷快照,以保护生产数据。此外,一旦发生攻击,Cyber Vault可以使用的最佳时间点的快照副本,并可以自动执行将数据还原到生产。由于快照恢复的即时性特点,几乎可以立即完成恢复。

法宝三「稳」

拷贝测试与验证

为了保证日常数据的拷贝可以平稳恢复,Cyber Vault将定期对受保护的快照进行验证,主动检测数据是否损坏,在恢复之前确保快照是没被污染的。这里运维人员可以利用几种不同的实用程序和工具来进行主动数据验证,如:Oracle的DBVerify,DB2的Inspect,MongoDB的Validate以及其他数据扫描工具。此外,Cyber Vault还可以结合Ansible自动化脚本,检索受保护的快照,恢复受保护的快照并通过执行数据验证工具,获得干净的快照,然后将干净的快照恢复到生产环境。

法宝四「快」

快速恢复

前面三个法宝的目的,都是为了祭出“快速恢复”,毕竟时间就是金钱。下面我们就来看看 Cyber Vault 是如何实现快速恢复的吧。

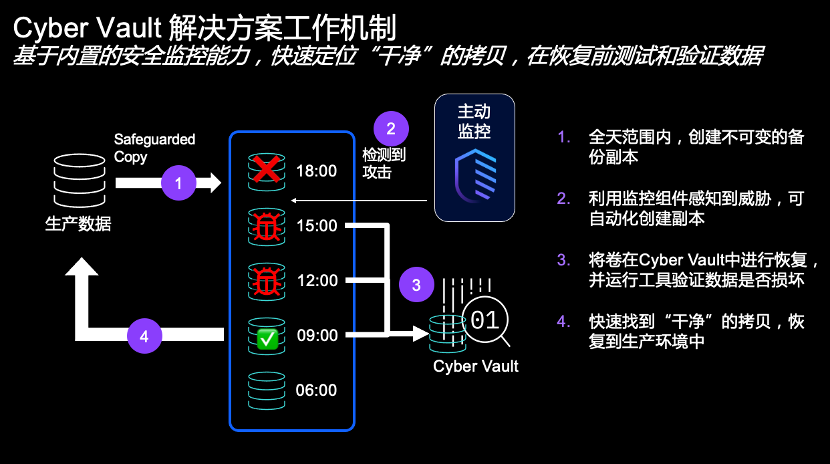

Cyber Vault 首先在一天中的不同时间点在主存储阵列上获取不可变的数据副本,目的是使其恢复点尽可能短,以最大程度地减少数据丢失。该方案中用于主动监控的威胁检测与响应模块通过对存储系统日志进行关联性分析,发现存储系统出现的异常活动,如:登录异常、系统操作异常,或者是文件正在被加密,典型的勒索软件行为。也可与企业中现有的安全平台安全工具对接,接收其发送的安全事件。假定此时是 17:00,威胁检测与响应模块模块发现系统出现异常,首先会自动创建备份副本,目的是,即使某个系统受到攻击,数据被污染或破坏,但其它系统的数据还是完整的,安全。当存储管理员意识到问题时,很显然 18:00 的数据是被破坏或污染了,无需尝试进行恢复。可以从 17:00 的快照开始回滚,将数据交给 Cyber Vault 环境,并使用工具对数据进行校验,如果发现数据一致性有问题,再回滚到之前的时间点,如:15:00, 12:00,直到恢复到9:00时,发现这个时间点的数据是可用的,将其恢复到生产环境中。威胁检测与响应模块为存储环境注入了智能化安全威胁分析的能力,第一时间主动发现问题,并可以自动化采取响应动作,可助力实现更优的 RTO 和 RPO 目标。

实施 Cyber Vault 的关键价值在于,通过主动监控、测试、记录的步骤来响应此类攻击,以及快速测试和恢复数据的能力,客户现在可以在数小时内恢复生产数据,而不是数周。应对网络安全危机只是时间问题,没有如果。因此,当 Flash System 装上了小“耳朵”,就可以更好地保护您的数据了。

原文标题:给 FlashSystem 装上“耳朵”

文章出处:【微信公众号:IBM中国】欢迎添加关注!文章转载请注明出处。

审核编辑:汤梓红

-

IBM

+关注

关注

3文章

1776浏览量

74927 -

存储

+关注

关注

13文章

4373浏览量

86271 -

FlashSystem

+关注

关注

0文章

3浏览量

7236

原文标题:给 FlashSystem 装上“耳朵”

文章出处:【微信号:IBMGCG,微信公众号:IBM中国】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

意法半导体新能源功率器件解决方案

详细了解骁龙8至尊版强大的AI能力

IBM TechXchange 2024精彩前瞻

IBM亮相2024年世界互联网大会乌镇峰会

雷曼康硕展LED创意显示解决方案助力文旅产业发展

IBM拟购Accelalpha,强化甲骨文云应用服务

TDK最新xEV解决方案,一文全知道!

一文详细了解IBM Cyber Vault解决方案

一文详细了解IBM Cyber Vault解决方案

评论