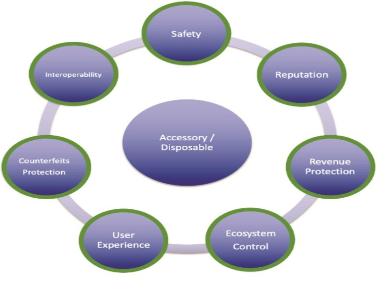

嵌入式电子认证确保与设备一起使用或在设备内部使用的子系统、附件和外围设备不是伪造的。此外,通过使用电子认证,制造商可以更全面地控制其产品的使用和性能。

给我一个可以在哪里使用的例子

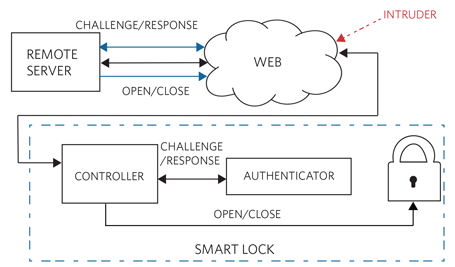

当然。考虑图 2 中的物联网 (IoT) 远程锁打开/关闭应用程序。您希望从远程服务器向联网的远程“智能”锁发送“打开”指令。(显然,这必须有一个支持网络的控制器才能使其“智能”。)为了防止入侵者打开锁,您需要确保来自服务器的指令被锁验证为真实的。您还需要确保锁本身是真实的(这样您就知道它没有被伪造品替换)。您可以通过在锁本身内放置一个电子认证设备来做到这一点。然后锁和您的服务器相互发送挑战(问题)。如果他们正确回答彼此的挑战,他们都被认为是真实的。因此,可以向控制器发送“通过”信号,然后执行所需的操作 - 即打开锁。到现在为止还挺好…

图 2. 远程打开智能锁。

所以有什么问题?

这个设置有一个弱点。您的控制器最终负责打开和关闭锁的操作。如果它不安全,它很容易受到入侵者的攻击,入侵者可以控制它并将其配置为忽略来自您的身份验证设备的通过/失败结果。然后入侵者将能够随意打开或关闭锁。

这不好。我怎样才能阻止这种情况发生?

谢天谢地,这并不难。不要使用不安全的控制器来打开和关闭您的锁,而是使用您的安全身份验证设备来执行此操作。

我可以获得真正可以做到这一点的身份验证器吗?

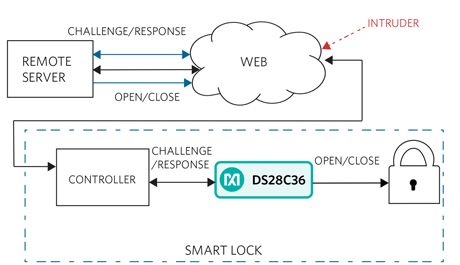

直到现在,没有。但是 Maxim 的DS28C36是第一款具有安全通用 I/O (GPIO) 的电子认证设备,使这成为可能。它仍然执行我们之前讨论过的身份验证功能,但它还具有两个专用的 GPIO 引脚(具有安全状态控制和状态感应),可确保使用强大的加密协议处理从远程服务器到锁的所有指令。让我们看一下图 3,看看它是如何工作的。

图 3. 使用 DS28C36 打开/关闭智能锁。

在这里,远程服务器和 DS28C36 之间进行身份验证,然后 DS28C36 可以打开或关闭锁。但是,如果入侵者发起攻击,DS28C36 可以禁用其 GPIO 引脚,从而防止失去对锁定机制的控制。它不仅是唯一具有安全 GPIO 功能的电子认证设备,而且 DS28C36 还可以检测和防止入侵者的重放攻击。

它还能做其他事情吗?

好吧,既然你问。..

DS28C36 包含多种功能,例如使用非对称 ECDSA 和基于对称 SHA-256 的 HMAC 的双向安全认证;通过 ECDSA 或 SHA-256 身份验证对用户可编程内存进行可选的安全保护;通过加密的主机到设备和设备到主机传输以及基于 ECDH 的密钥建立来安全存储敏感数据;具有状态控制和状态感应的 GPIO,具有可选的安全认证;和系统安全启动/下载验证,带有可选的 GPIO 通过/失败指示。

审核编辑:郭婷

-

控制器

+关注

关注

112文章

16185浏览量

177337 -

物联网

+关注

关注

2903文章

44240浏览量

371027 -

服务器

+关注

关注

12文章

9010浏览量

85162

发布评论请先 登录

相关推荐

Klocwork 2024.3新特性速览

智能IC卡测试设备的技术原理和应用场景

深度识别人脸识别有什么重要作用吗

二代身份证识别仪身份证阅读器读卡器

ESP8266使用命令AT CWJAP_CUR连接wifi,如何增加身份验证时间?

生物识别验证在哪里开启

芯科科技领先提供CBAP解决方案支持基于证书的身份验证和配对

求助,关于TRAVEO™ II MCU安全调试的几个问题求解

OpenAI启用多重身份验证,ChatGPT用户可自行开启

30%企业对AI驱动的深度伪造攻击质疑身份认证和验证方案有效性

Azentio Software 和 Regula 合作强化数字化入职的身份验证

Ventana推出全新数据中心处理器设计——Ventana Veyron V2

如何实现加密身份验证(案例分析)

使用身份验证器的智能锁的使用和性能

使用身份验证器的智能锁的使用和性能

评论