对关键电气系统的网络攻击不再是科幻小说的主题;它们是一种真实且日益严重的危险。正如互联网加速了许多行业的产品开发一样,它也使设计恶意软件变得更容易、更便宜。在最近由 McAfee 委托并由战略与国际研究中心进行的一项调查中,200 名负责公用事业安全的 IT 高管中有 80% 的人表示他们的组织经历过大规模的网络攻击威胁,70% 的人表示他们经常发现恶意软件旨在破坏他们的系统。

通过根据既定的网络安全最佳实践构建和运营通信基础设施,并与经过验证的网络运营商和蜂窝供应商合作,可以保护通信基础设施的各个方面,从锁定无线端点到实施实时、全网络监控和威胁防御。

将管理迁移到云端

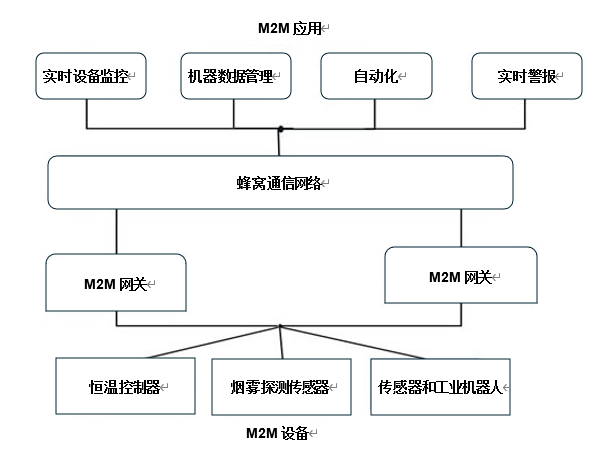

虽然顶级安全性是首要考虑因素,但问题仍然在于如何最好地部署、服务和维护大量远程机器对机器 (M2M) 设备。现场技术人员只能做这么多,任何行业的产品召回都可能造成严重后果。

二十年前,IT 部门在管理 PC 时遇到了类似的困难。当需要安装新的操作系统或更新应用软件时,训练有素的技术人员必须亲自访问每台 PC 并执行更新。这既费时又费钱,需要数名人员,并且打乱了正常的工作程序。但没过多久,IT 专业人员就找到了一种更好的方法——使用位于中心的数据中心并从云端远程管理一切。无论更新涉及整个公司还是仅涉及分支机构,都可以使用云快速安全地处理一切。这是一种安全、可扩展且省时的方法,可降低运营成本。今天,同样的基于云的管理理念也被用于 M2M 应用程序。

基于无线更新的概念,这已经可以在一对一的基础上进行,下一步是将其扩展到可以同时配置数千台设备的地步。虽然起初这似乎很简单,但安全问题浮出水面,使得手头的任务比最初设想的要复杂得多。一次更新数千台设备需要多个元素的复杂交互,包括服务器和其他不受无线供应商直接控制的网络组件。因此,扩展到数千台设备需要消除安全风险。

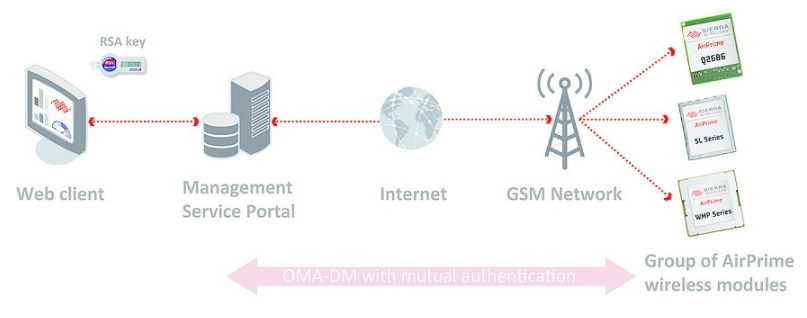

进一步的工作导致了端到端系统的开发,例如 Sierra Wireless 的 AirPrime 管理服务。通过拥有门户硬件和专有的嵌入式软件代理,可以确保整个过程的安全性(参见图 1)。

图 1:基于云的无线设备管理可确保整个通信基础设施的安全性。

保护、监控和管理通信

通过空中传输的材料通常代表公司的知识产权,并且可能包括必须保密的消费者数据。维护安全的第一步是利用基于行业标准的经过现场验证的技术,例如完整的 IP 架构和开放移动联盟设备管理 (OMA-DM) 协议。为防止未经授权访问该帐户,需要一次性密码(RSA 密钥)。相互身份验证确保涉及正确的组件,确认系统正在与正确的服务器、设备和软件进行通信。

算法确保新软件代码符合所有必需的安全元素并提供正确的软件签名。系统还内置了传输监控功能,因此如果由于网络状况不佳导致下载中断,系统稍后会自动重试下载。作为附加保护,如果更新导致客户应用程序出现问题,回退和恢复机制可以将软件恢复到以前的版本。

端到端系统允许使用功能类别、地理区域或任何其他用户定义的标准将设备分成组。这些服务提供了一种远程监控和诊断设备、实施固件和软件升级以及无线传输 AT 命令的方法。

通过无线发送 AT 命令的能力允许配置一个设备或一组设备、设置一个配置或执行一个类似重置的命令,而无需派遣技术人员进入现场。在与管理服务服务器的会话期间,嵌入式模块在其接收处处理 AT 命令。一旦命令被执行,结果就会被发送回服务器,并且可以从那里进行操作。

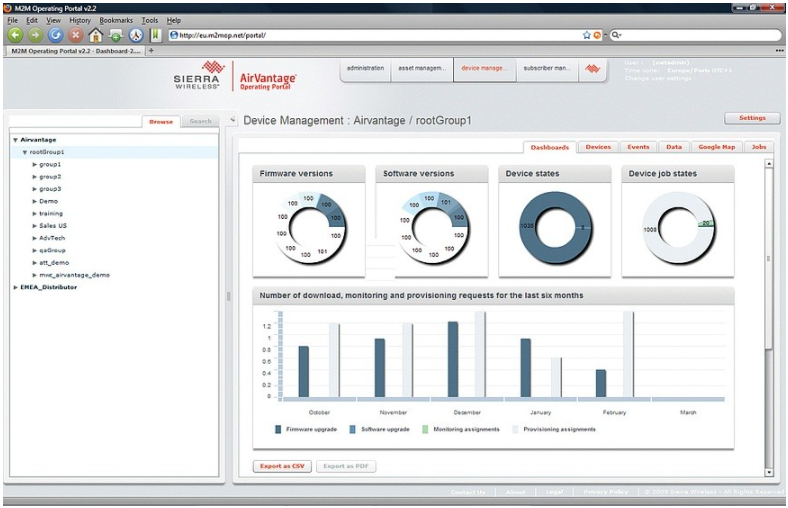

门户内的仪表板(图 2)显示有关设备状态、配置和操作的信息,提供设备活动和状态的清晰视图,并监控参数,例如发送和接收的 SMS 数量。可以跟踪和监控与设备操作相关的 70 多个参数。

图 2:使用 AirPrime 管理服务仪表板,用户可以监控通信流量、配置设备和远程发送 AT 命令。

实施门户的另一个好处是可用于管理订阅(例如激活和计费)或资产。根据应用的不同,这种增长机会可以为 M2M 部署增加价值。

成本更低,安全性更高

端到端 M2M 管理服务为具有 M2M 部署的公司提供了一种可行的、经过验证的解决方案,该解决方案可降低蜂窝 M2M 开发和部署的成本,以及在延长的生命周期内维护和升级设备的成本。系统构建时考虑到与管理大型设施相关的风险,有助于确保敏感企业资产的安全。

审核编辑:郭婷

-

嵌入式

+关注

关注

5103文章

19268浏览量

310012 -

服务器

+关注

关注

12文章

9425浏览量

86490 -

M2M

+关注

关注

10文章

210浏览量

82578

发布评论请先 登录

相关推荐

笙泉完善的MCU生态系统(ECO System),赋能高效开发、提升竞争优势

助力东南亚:解读 415V 变 380V 变压器的竞争优势

云终端系列上新!杰和科技推出云终端YBOX-M1、YBOX-M2

轩展科技 相比MP1010M-VC,腾龙MP3010M-EV有哪些优势?

串口服务器NE2-T1M接入阿里云教程

英国汽车产业或聚焦高端汽车制造更显竞争优势

工业物联网和M2M通信及其在工业自动化与控制系统中的作用

基于云的M2M管理的竞争优势

基于云的M2M管理的竞争优势

评论