FDA 认识到医疗设备需要更强大的安全性,于 2014 年发布了关于管理网络安全的指南。无线、网络和互联网连接设备的增长意味着医疗设备比以往任何时候都面临更大的风险。此外,与其他类别的设备不同,医疗设备涉及患者的安全和隐私。风险管理(包括安全加固和漏洞管理)是医疗器械软件开发的基石,而静态分析在此过程中起着关键作用。

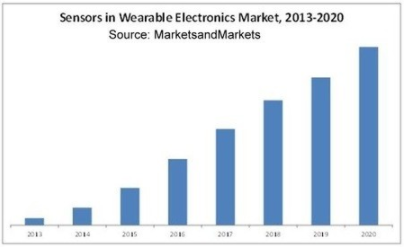

家庭保健和医疗可穿戴设备呈指数级增长,只是医疗设备的增长领域之一。与其他医疗和物联网机会一样,这种增长也存在安全、安保和隐私问题。图 1 显示了增长预测水平。

【图1 | 可穿戴设备已为未来几年的巨大增长做好了准备。这些只是与安全有关的医疗设备的一部分。]

FDA 发布的指南非常广泛,为管理安全性提供了高级指导。它包括基于以下准则的自动化工具的有力论据:

· 制造商应在医疗器械的设计和开发过程中解决网络安全问题。正如 GrammaTech 一段时间以来一直在交流的那样,从一开始就建立安全性(而不是在开发后期添加)是关键。

· 设计和开发方法应该适当地解决资产、威胁和漏洞的识别。静态分析与良好的软件开发流程无缝集成,特别有助于检测和识别代码和二进制文件中的安全漏洞。

· 制造商应评估威胁和漏洞对设备功能和最终用户/患者的影响,以及威胁和漏洞被利用的可能性。使用受污染的数据分析,供应商的工具可以跟踪整个软件的数据源,以指示来自外部来源的潜在漏洞。

· 在上市前提交时,制造商应提供与其设备网络安全相关的文件。静态分析工具提供报告以协助过程文档、测试完成和软件准备。

静态分析是安全第一设计和开发方法的重要组成部分。我推荐四个步骤来改进现有的开发过程,优先考虑安全性并将其作为顶级要求:

1. 以“安全第一”的理念进行设计。对于高度连接的医疗设备,安全性必须是所有开发阶段的首要考虑因素。智能开发团队将安全需求、开发和测试构建到风险管理计划、进度和预算中。为了解决设备安全方面的潜在未知数和风险,自动化软件工具是安全保障的一大福音。

2. 进行全系统的威胁评估和分析。您的医疗设备是更大临床环境的一部分。了解系统级别的潜在安全问题至关重要。评估设备的已知和理论上的攻击向量对于识别纳入风险管理计划的安全风险至关重要。

3. 尽可能利用自动化工具。安全性给开发团队增加了负担,并且通常超出了开发人员的专业知识范围。例如,自动静态分析可以发现传统手动和自动技术遗漏的代码中的缺陷和安全威胁。静态分析现在是安全保障工具集中的重要组成部分。

4. 使用二进制分析来保证第三方代码的质量和安全性。依赖第三方软件以及质量和安全性未知的软件是有风险的。二进制静态分析(以及源代码和二进制分析的组合)为分析第三方软件提供了一种自动化技术,确保它符合整个系统的质量和安全标准。

软件安全标准强烈推荐静态分析工具,这是有充分理由的。大部分软件开发成本来自修复代码中的问题,因此在开发周期的早期发现缺陷可以显着节省成本。静态分析通过以下方式帮助降低风险、成本、时间和金钱:

· 在单元测试之前发现缺陷。静态分析工具可以在开发人员的桌面环境中使用,并且可以在缺陷进入构建系统和开发的单元测试阶段之前进行预防。

· 它发现测试遗漏的缺陷。单元测试,即使是对代码覆盖率要求很高的项目,仍然可能会漏掉重要的缺陷。

· 它首先防止了缺陷。执行严格的编码标准,例如 MISRA C,可以帮助从一开始就防止代码中的许多类别的缺陷。在编码中实施良好的纪律并为小的代码更改创建一个开发-分析-测试的微循环可以从一开始就防止许多缺陷的产生。

· 对未知系谱软件(SOUP)进行分析。在医疗设备软件开发中,使用第三方代码(例如商用现货软件 (COTS) 和开源软件)很常见。SOUP 在包含在设备中之前,必须仔细管理以确保安全。静态分析工具可以分析第三方源代码和二进制文件,以发现软件中可能无法测试的缺陷和安全漏洞。

· 加快上市前提交。静态分析(以及许多其他测试和生命周期管理工具)提供自动化文档以支持测试、编码标准和质量/稳健性证据。用于满足安全认证的大部分人力是文件和证据的制作。自动化(特别是静态分析)显着减少了这种负担。

静态分析和应用程序生命周期管理工具非常符合 FDA 发布的关于管理医疗设备网络安全的指南。遵循“安全第一”的心态和流程,制造商可以构建安全性,而不是将其作为附加组件。静态分析工具在开发过程中提供切实的好处,以降低风险、成本和时间。

审核编辑:郭婷

-

物联网

+关注

关注

2909文章

44713浏览量

374279 -

可穿戴设备

+关注

关注

55文章

3816浏览量

167113

发布评论请先 登录

相关推荐

常见的网络硬件设备有哪些?国产网络安全主板提供稳定的硬件支持

如何利用IP查询技术保护网络安全?

IP风险画像如何维护网络安全

网络安全技术商CrowdStrike与英伟达合作

虹软科技获ISO/SAE 21434 网络安全管理体系认证

IBM和微软加强在网络安全领域的合作

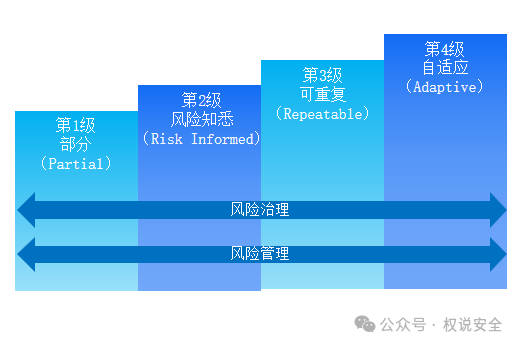

专家解读 | NIST网络安全框架(3):层级配置

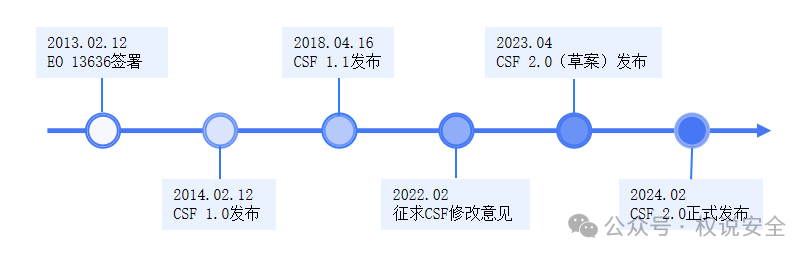

专家解读 | NIST网络安全框架(1):框架概览

艾体宝观察 | 2024,如何开展网络安全风险分析

企业网络安全的全方位解决方案

危机四伏,2024如何开展网络安全风险分析

普华基础软件荣获ISO/SAE 21434汽车网络安全管理体系认证证书

家用路由器:简化网络设置和管理,保护家庭网络安全

工业发展不可忽视的安全问题——OT网络安全

使用静态分析来管理医疗设备网络安全

使用静态分析来管理医疗设备网络安全

评论