根据麦肯锡的一项研究,安全和隐私被视为未来物联网发展的关键挑战。一个重点关注领域是最终用户可访问的物联网设备的安全性。这些设备的应用范围从商业联网 HVAC 系统和无线基站到工业电力线通信 (PLC)、航空电子网络和网络网关系统,以及发电站的关键能源基础设施。

威胁向量既是真实的,也是假设的。仅软件安全性已被证明不足以防御已知威胁,但如今的 FPGA SoC 可用于实现一直延伸到 IC 级别的可扩展安全方案。它们有助于提供全方位的可扩展安全性,同时在小空间内保持低功耗系统运行。

几乎任何连接到其他设备并可供最终用户访问的设备都存在危险。

例如,在汽车领域,发送到互连的车对车或车对基础设施(统称为 V2X)系统的虚假高级驾驶员辅助系统 (ADAS) 消息可能会通过提供有关速度的虚假数据而导致事故和迎面而来的交通方向。或者,恶意数据操纵可能会导致整个城市的交通中断和相关混乱。

在工业环境中,最有可能为恶意攻击打开大门的用户可访问设备包括智能电网现场控制器和公用设施流量监视器。越来越多的这些远程产品正在联网,并且由于它们通常距离较远,这些产品对恶意黑客具有吸引力。医疗保健行业的攻击媒介是与患者监测相关的用户可访问设备。在通信基础设施中,用于 4G/LTE 网络的无线小型蜂窝系统同样容易受到攻击,因为它们通常安装在户外部署的街道上,并且通常通过安全性不如大型运营商严格的第三方接入提供商网络。这些设备很容易成为黑客和破坏者的猎物,

与用户可访问的网络设备相关的最新、备受瞩目的威胁示例之一是据称黑客控制了商业航空公司的航班。根据法庭文件,联邦调查局正在调查一名乘客是否通过将他的笔记本电脑插入安装在座位下方的电子盒中访问机上娱乐 (IFE) 系统,然后访问其他系统,包括喷气式飞机的推力管理计算机。负责为飞机的发动机提供动力。

除了上述威胁之外,任何用户可访问的设备也容易受到知识产权 (IP) 盗窃和产品逆向工程的攻击。保护这些设备免受 IP 盗窃、逆向工程、篡改和克隆,同时防止它们被用于网络攻击,需要从设备级别开始的端到端、分层安全性。今天的 FPGA 通过结合设计安全(芯片级保护,包括防篡改措施)、硬件安全(板级和供应链)和数据安全(跨越设备之间的所有通信)来支持这一策略。

当最终用户入侵没有足够硬件安全性的联网设备时,可能会发生设计的 IP 盗窃。保护 IP 是设计安全的一个例子。设计安全性还包括防止某人对产品进行逆向工程的能力。如果没有基于硬件的安全性,用户可访问的产品的 IP 可能会被盗。2012 年,美国超导公司 (AMSC) 的价值在一天内下跌了 40%,在五个月内下跌了 84%,这主要是由于该公司在其风力涡轮机周围缺乏安全保障。算法。

为了保护设计,配置比特流应该被加密和保护。具有篡改保护、归零和安全密钥存储的设备可以显着降低成功攻击的机会。硬件应该能够识别未经授权的访问和篡改,并在检测到篡改时归零。更好的是,硬件安全设备应该能够抵抗差分功率分析 (DPA) 攻击。DPA 是一种使用廉价的电磁探头和简单的示波器就可以检测到加密密钥的技术。寻求使用具有 DPA 许可对策的硬件设备,以确保您具有足够的设计安全性。

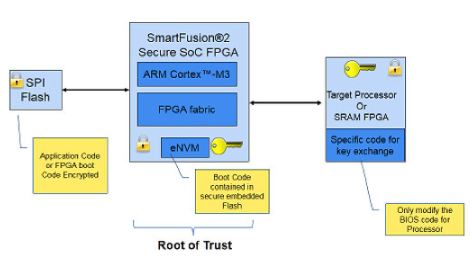

保护可访问产品的另一个原因是硬件安全。硬件安全的例子包括确保电路板运行的代码是真实的,以及构建产品的供应链是安全的。信任根是硬件安全的起点。信任根是您从中构建的硬件设备。它应该具有前面提到的设计安全性的所有功能。有了已建立的硬件信任根,就可以真正安全地使用更高级别的安全功能。例如,硬件信任根设备可用于存储密钥并加密处理器将从中启动的数据。安全启动对于保护启动代码免受攻击非常重要。如果黑客要访问这样的产品,他们将无法覆盖引导代码,他们也不能安装任何恶意软件供处理器运行。图 1 显示了如何使用这种方法保护处理器的示例。

图 1:在此示例中,Microsemi 的 SmartFusion2 安全 SoC FPGA 用作信任根,可以存储密钥并加密数据,处理器可以从中启动。

供应链安全是硬件安全中经常被忽视的组成部分。当公司拥有自己的制造工厂时,他们本质上可以确保不会克隆或过度构建他们的产品。然而,绝大多数电子产品并非如此。大多数由第三方分包商建造,许多在国外。为了保护公司的产品免于过度构建,可以利用硬件信任根设备中的功能。例如,如果设备具有密钥存储,则可以利用它来加密产品的比特流或固件,因此只能对具有特定密钥的设备进行编程。这是有效的,但只有在具有密钥的设备具有内置的许可 DPA 对策时才真正安全。

网络硬件的最后一种安全类型是数据安全。数据安全确保进出产品的通信是真实和安全的。在过去的几年里,联邦调查局一直在警告公众注意正在蔓延的智能电表黑客行为。这些黑客需要物理访问仪表。黑客可以从仪表中收集安全代码,并访问其他连接的设备。根据 FBI 的说法,安装不安全智能电表造成的攻击在一年内使一些美国电力公司损失了数亿美元。

有价值的数据在存储和传输过程中都需要保护。必须确保它们具有安全的设计和信任根,这样才能建立安全的数据通信。用于安全数据通信的最常用方法之一是使用公钥/私钥交换。简单来说,这是一项服务,其中两个设备都知道一个公钥,但每个设备都有自己的私钥。最安全的私钥类型是人类甚至不必生成的。如果硬件设备具有物理上不可克隆功能 (PUF),则可以这样做。基于 PUF 的设备会根据每片硅的独特属性生成密钥。它使用每个骰子中的微小差异来生成唯一的密钥。使用基于 PUF 的设备进行数据安全可以防止有权访问密钥的内部人员入侵产品。

在生成私钥和公钥后,启动通信,并且具有公钥的云服务器向每个设备发送质询问题。如果响应是正确的,则采取下一步骤以基于用私钥加密信息来保护通信。请选择拥有公钥基础架构(PKI)和PUF的供应商,以获得最高级别的数据安全性。

随着物联网设备的数量继续呈指数级增长,对硬件和嵌入式系统的安全威胁日益受到关注。重要的是要认识到仅靠软件安全是不够的,尤其是当用户可以访问联网产品时,会使整个系统易受攻击。过去发生过许多安全漏洞,未来可能会发生在任何系统上,威胁到安全以及国土和国家安全。还存在可能因被盗数据或复制 IP 导致数百万美元损失的违规风险。防御这些威胁需要确保硬件安全、设计安全和数据安全的组件。具有加密比特流、多个密钥存储元素、许可 DPA 对策、安全闪存、

审核编辑:郭婷

-

FPGA

+关注

关注

1625文章

21663浏览量

601670 -

soc

+关注

关注

38文章

4115浏览量

217897

发布评论请先 登录

相关推荐

物联网中的硬件安全

物联网中的硬件安全

评论