安卓逆向

大佬们怼网站已经怼的很凶了,实在无从下手的时候,可以从app上测测,除了平时的APP抓包,我们还可以逆向app从而找到一些没人怼过api或者服务器。

首先关于app的逆向方面,我推荐两个工具

apktools和Android逆向助手

我们之间用apktools逆向app即可

apktool d app-release.apk

在逆向之后会发现文件夹里有smali_classes文件夹,这里存放了一些后缀为.smali文件,

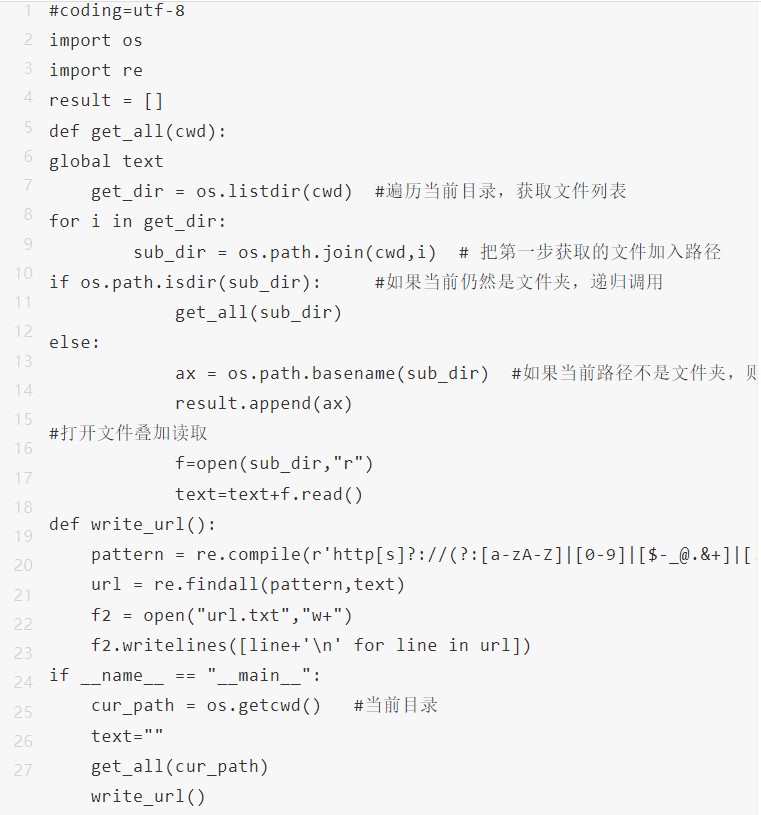

在这里可以找到一些url,但是由于内容太多,一个个点开很麻烦,我写了个小python脚本,把里面的url提取出来

!!不过注意我这个脚本跑的挺慢的,例如smali_classes1 smali_classes2,脚本放在这种里面的文件夹内,不然要跑多久我也不知道!!

get_url.py python2

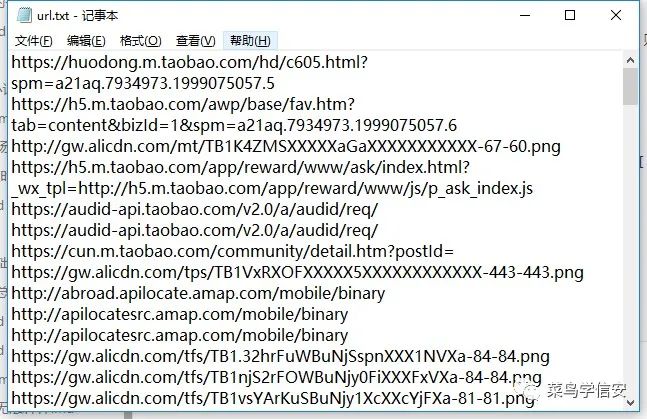

然后会得到一个都是url的文件,对其测试或许可以找到一些漏洞

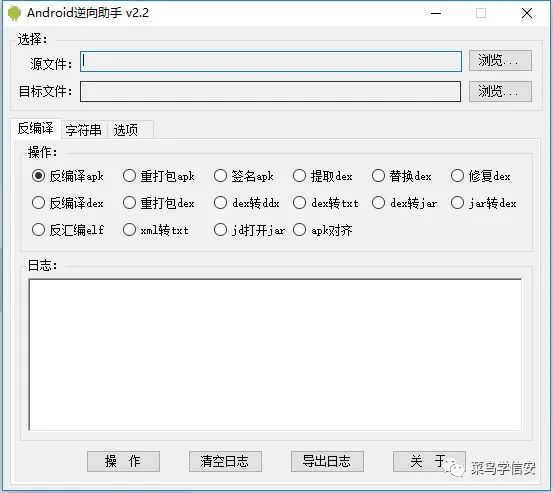

当然在这里测的时候,找到了一些api访问要带参数,关于参数可以用一款叫Android逆向助手,先点击提取dex然后再dex转jar

然后ctrl+shift+s就可以全局搜索url,然后读他源码来看看需要传入什么参数

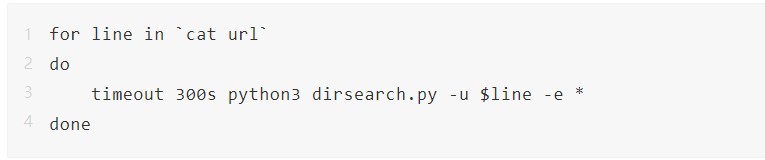

关于目录爆破的一点小脚本

在查找到一些子域名之后,不妨之间爆破一些他的目录,有时候可能会有意外发现

我会在我的服务器上运行一个小shell脚本来对这些子域名进行目录扫描,我用的是dirsearch

dir.sh

目录下有url这个文件,他存放着一些我们的url,可以是平时的子域名,也可以是上面的逆向出来的一些url,dirsearch一般不用太长时间就可以跑完,扫崩了的情况可以用timeout来限制他跑一次的时间,这样就不怕卡死了。

dirsearch扫描结果在reports文件夹下,可以切换进去

然后用个类似上面的脚本来把这些扫描结果整合在一起

reports.py

然后得到扫描结果rs,txt 这样就可以直接查看所有扫描结果了

小弟不才,不会太多自动化的东西,只能用点小脚本来代替重复劳动,第一次发帖,大佬们多多包涵。

审核编辑:刘清

-

API

+关注

关注

2文章

1502浏览量

62070 -

Android系统

+关注

关注

0文章

56浏览量

13506 -

python

+关注

关注

56文章

4797浏览量

84720

原文标题:关于SRC挖掘的一点小脚本

文章出处:【微信号:菜鸟学信安,微信公众号:菜鸟学信安】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

华为云 Flexus X 实例下的场景体验——小企业使用 Python 语言——超迅速搭建简单公网 API 接口服务

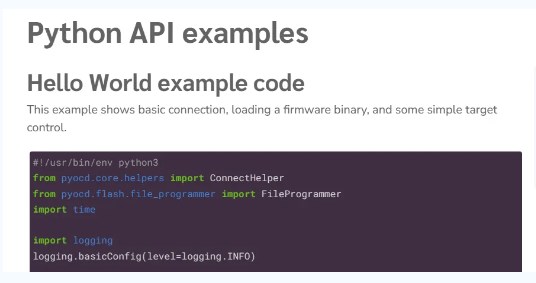

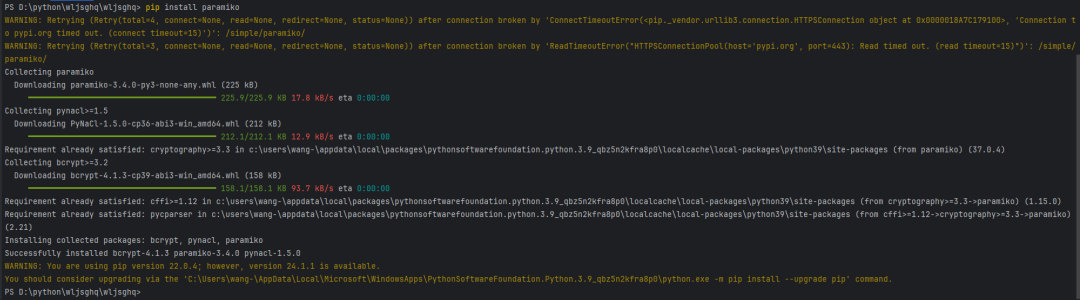

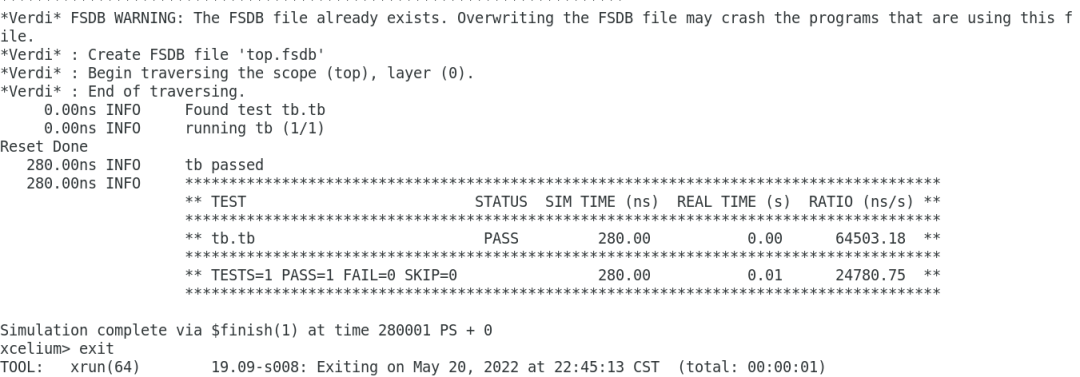

APM32F411板的python+pyocd命令行操作

使用Python脚本备份华为交换机的配置信息

ubuntu下(python ver 2.7.6)运行python demo_server.py后无反应怎么解决?

欢创播报 支付宝“碰一下”正式发布

ESP32下如何加自定义Python库?

用离线安装器安装的idf,其创建的Python虚拟环境无激活脚本是怎么回事?

行车记录仪和应急启动电源?“超级电容”了解一下

超级电容了解一下行车记录仪和应急启动电源?

记录一下小python脚本的挖掘过程

记录一下小python脚本的挖掘过程

评论