确定站点

如果首先通过前期的信息收集得到了站点目标

目标站点长这样,还是熟悉的登录框,此时我的思路是,爆破管理员的用户名和密码,但这里登录的方式很明显是通过手机号来登录的,也就是说还得知道管理员的手机号码才能进行爆破,难度有点大,先放弃这种方法。

常规的话如果知道了管理员的用户名,还能去测一下找回密码处,是否有逻辑漏洞,因为本人信息收集能力不信,收集不到管理员的手机号码,所以爆破和找回密码这个点先放弃。

开始测试

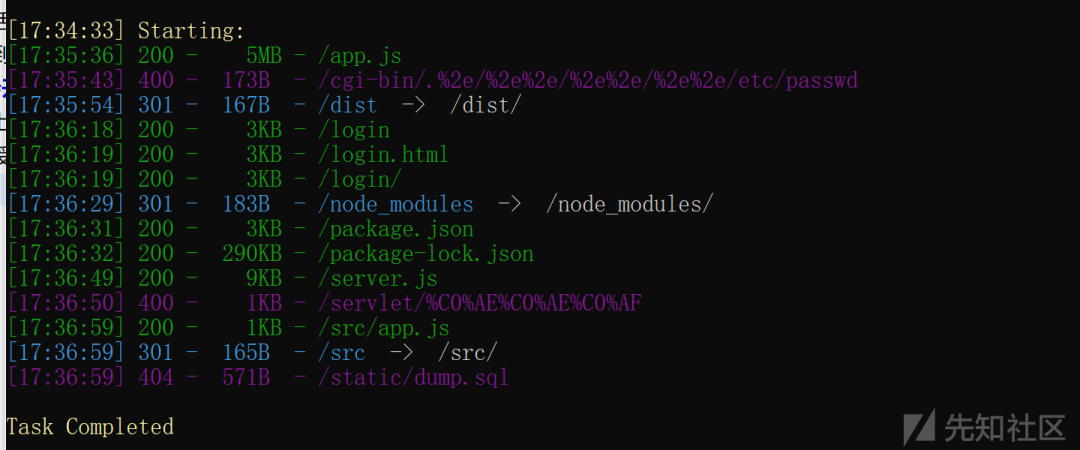

上述的两个点都没法测试,此时我就可以试试目录扫描,利用目录扫描工具,看看是否有备份的源码,或者一些未授权的目录

扫描一波过后也并没有发现可利用的点,然后我就想着去找一下js里面是否有未授权的接口,直接使用F12大法来分析一波,然后这里找了半天找到了一个似乎是获取用户列表的一个接口

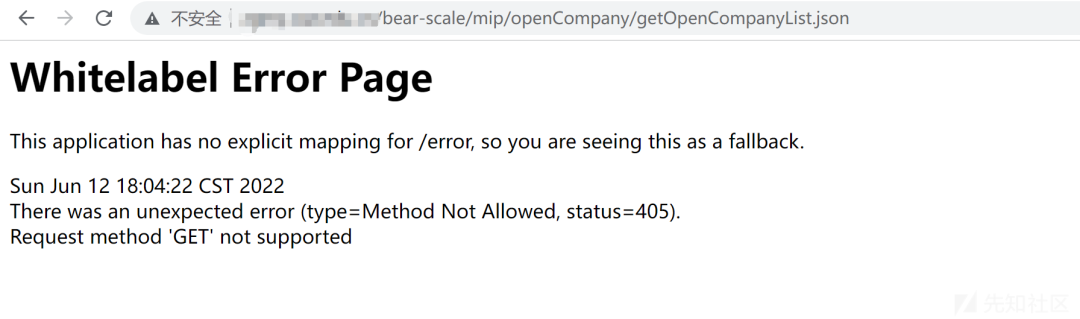

然后这里直接拼接访问一下

这里出现了提示,说不允许get方法进行请求,那我改成post的方法试试

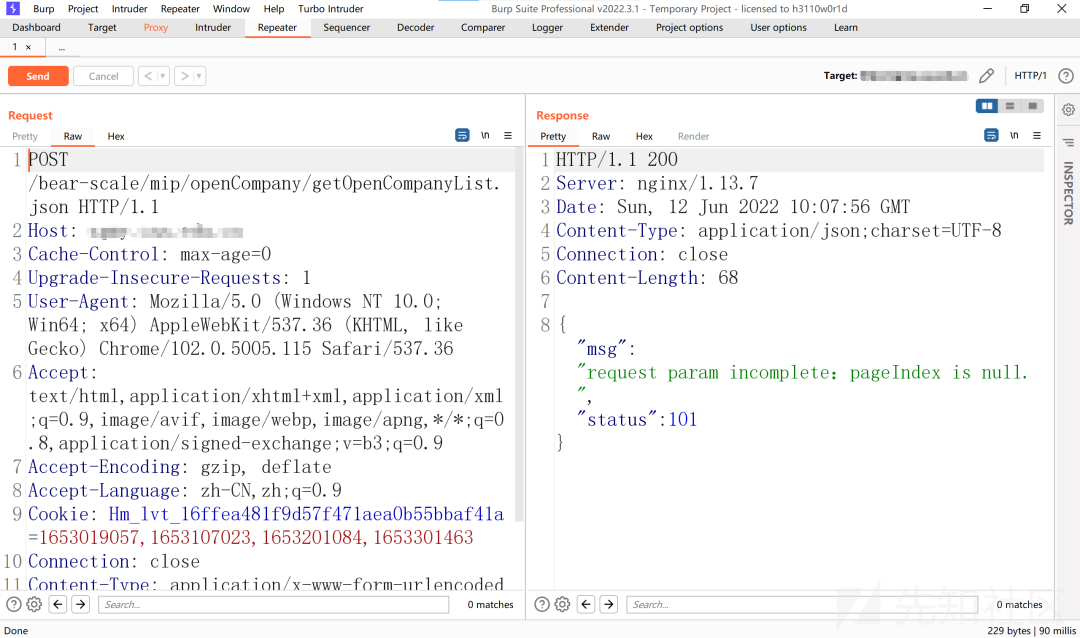

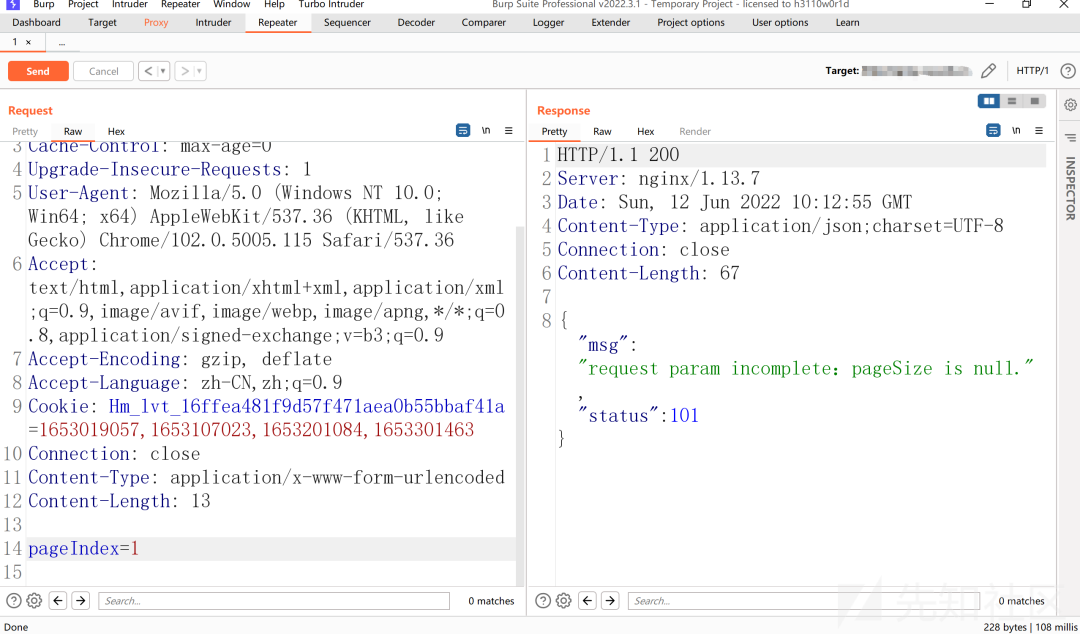

看到回显的返回包,我心中窃喜,大概率是有戏的,这里提示我们的是请求参数缺失,pageIndex参数为空,那么我们可以直接构造一个pageIndex参数传过去看看

接着提示我们pageSize为空,说明之前的传参是成功的了,接下来继续构造pageSize参数,然后提示我pageSize为空,继续构造后,发包

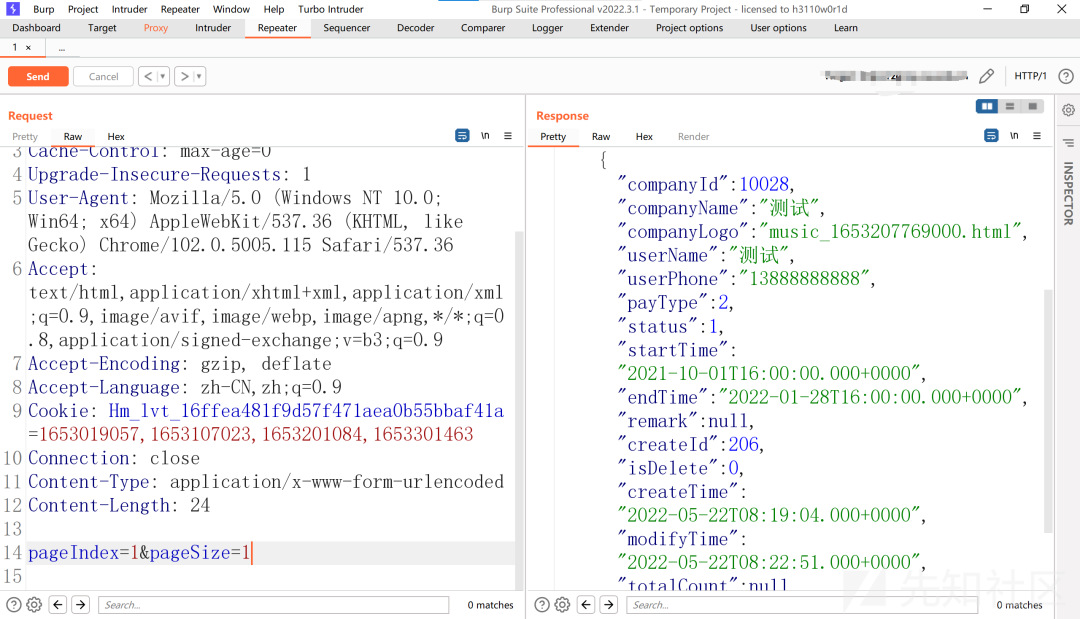

这里成功的返回了数据,返回了一个测试的账号,那么此时我们就有了账号了,可以对该测试账号进行爆破,但我想的是,既然一个接口出现了未授权,那很大概率这个系统的所有接口基本上也都是未授权。

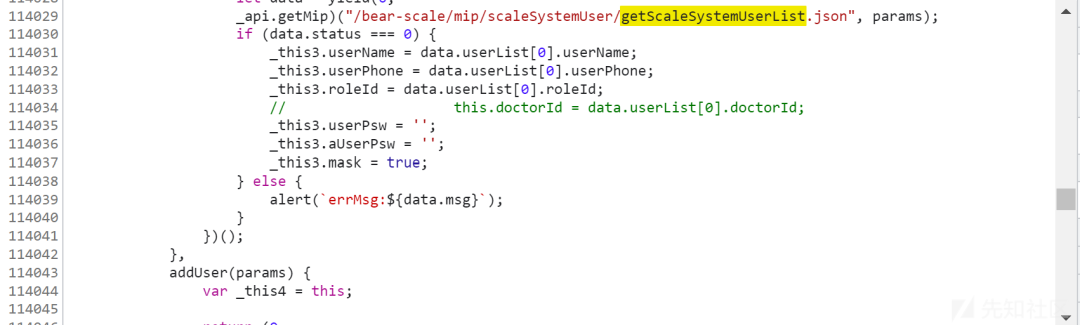

接下来,我继续从JS里面寻找接口,找到了一个/bear-scale/mip/scaleSystemUser/getScaleSystemUserList.json的接口,按照之前的方法构造参数请求

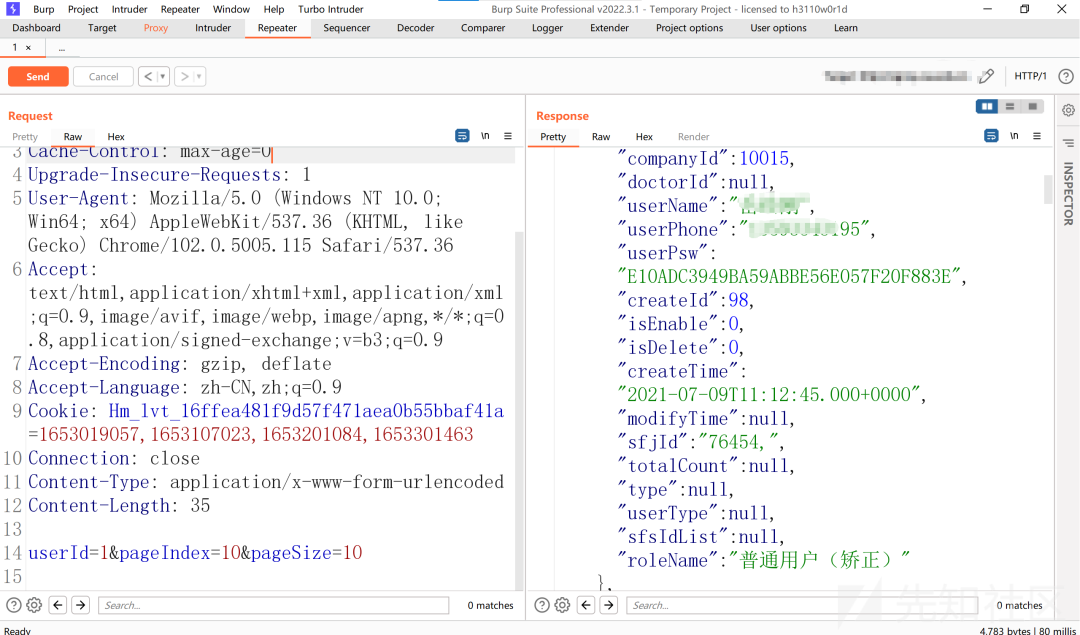

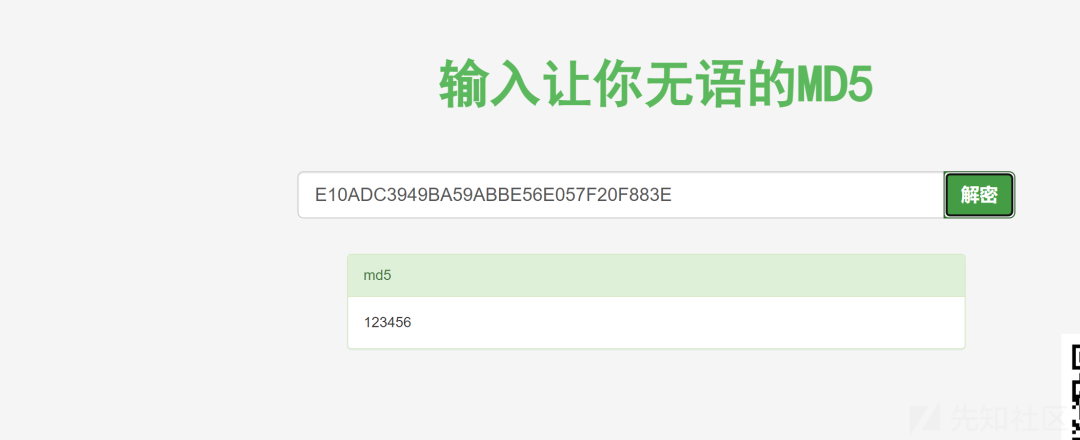

该接口返回了全站用户的手机号码和MD5加密的密码,密文解密为123456

发现全站用户的默认密码为123456,但可惜的是,该接口只能获取到普通用户的用户名和密码,并没有返回管理员的。

于是又继续找接口,在一个接口中,成功返回了管理员的手机号码,但是没有返回加密的MD5密码,但前面已经知道了,全站的默认密码为123456,于是就试了一下成功登录。

后续看了下上传接口,白名单限制太死,没法上传shell

结束

本次测试结束,各位师傅一定要遵纪守法,不对没有授权的站点进行测试 。

审核编辑:刘清

-

接口

+关注

关注

33文章

8770浏览量

152381 -

Shell

+关注

关注

1文章

368浏览量

23540

原文标题:实战|一次JS接口泄露引起的渗透测试

文章出处:【微信号:菜鸟学信安,微信公众号:菜鸟学信安】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

2025年未授权的LPWA物联网连接数将增长到4亿

高通将未授权频谱导入5G网络技术

Mscommon控件加载时,出现类未授权使用,怎样正确加载?

请问AM1808是否有SCSI接口?

Labview添加Active控件时(MSWINSCK.OCX),出现 类未授权使用错误。

JS应用开发框架组件

请问JS api有获取文件列表的接口么?

node.js的js要点总结

一分钟了解U技术为LTE未授权频谱技术发展大贡献

HarmonyOS JS应用开发需要关注哪些线程?官方解析来啦~

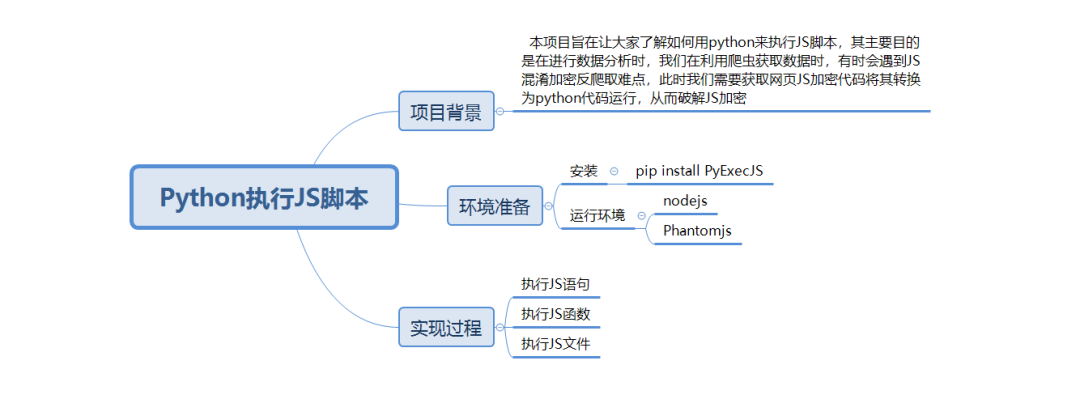

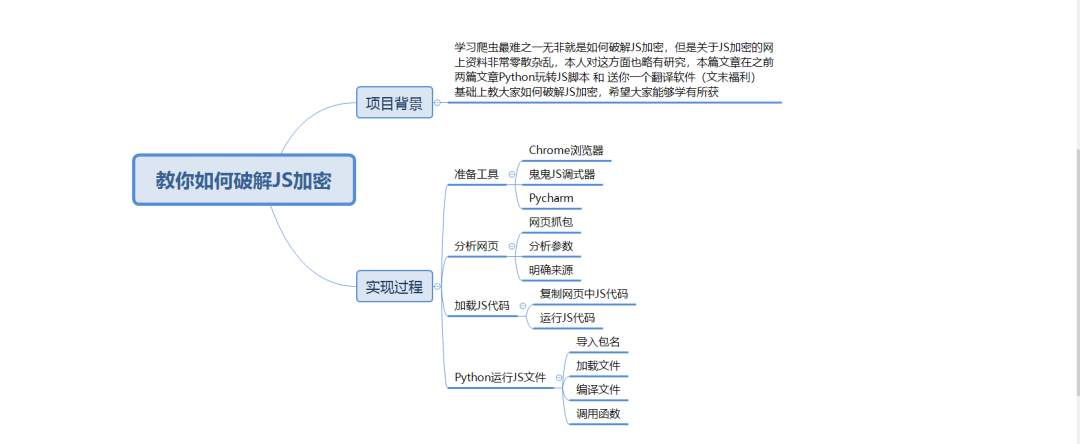

Python怎么玩转JS脚本

JS里面是否有未授权的接口

JS里面是否有未授权的接口

评论