Citadel 的研究人员最近开发了一种深度神经网络(DNNs),可以检测一种称为分布式拒绝服务(DDoS)DNS 放大的网络攻击,然后使用两种不同的算法生成可以欺骗 DNN 的对抗性示例。

近年来,深度学习已证明自己是网络安全中非常有价值的工具,因为它可以帮助网络入侵检测系统对攻击进行分类并检测新攻击。对抗性学习是利用机器学习生成一组受扰动的输入,然后馈送到神经网络以对其进行错误分类的过程。目前对抗性学习领域的大部分工作都是在图像处理和自然语言处理中使用各种算法进行的。

Citadel 的研究人员最近开发了一种深度神经网络(DNNs),可以检测一种称为分布式拒绝服务(DDoS)DNS 放大的网络攻击,然后使用两种不同的算法生成可以欺骗 DNN 的对抗性示例。

该研究以「A Deep Learning Approach to Create DNS Amplification Attacks」为题,于 2022 年 6 月 29 日发布在 arXiv 预印平台。

现代网络入侵检测系统(NIDS)一直在发展,以利用人工智能和机器学习的当前进步,即深度学习。深度学习是通过神经网络的实现嵌入的。深度学习技术的引入使 NIDS 能够检测大范围的网络威胁。虽然在分类网络攻击的范围内神经网络的实现相对较新,但围绕机器学习分类在图像处理和自然语言处理 ( NLP ) 等其他领域的使用已经进行了广泛的研究。研究人员发现,神经网络特别容易受到对抗性攻击,其中要分类的数据受到干扰,以欺骗神经网络接收不正确的分类。然而,对抗性攻击已成为对神经网络的真正威胁。虽然这些攻击可能会产生重大后果,但这些在网络安全领域被放大了。依赖配备神经网络的 NIDS 的公司和组织可能容易受到严重渗透。这些 NIDS 的实现可能容易受到这些攻击,并将有价值的信息暴露给恶意行为者。

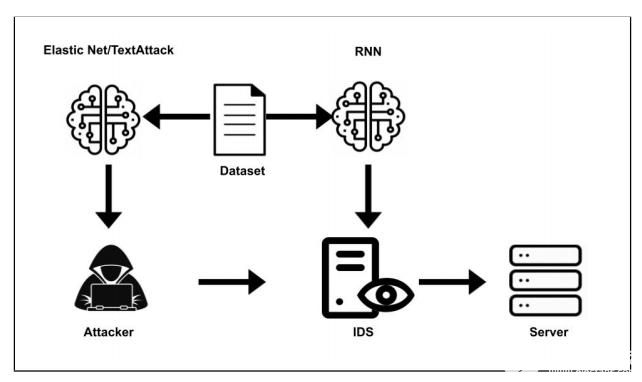

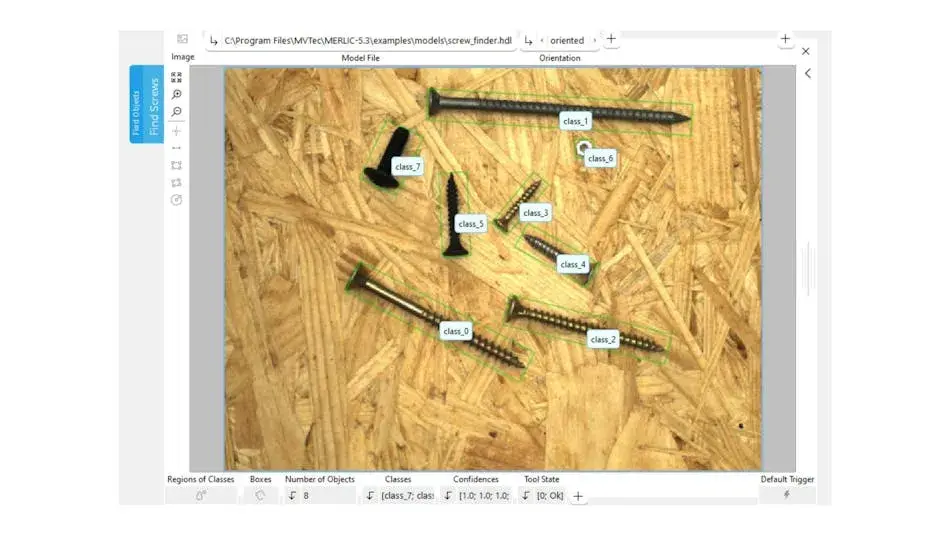

图示:实验结构图。(来源:论文)已经开发了许多攻击算法来实现图像处理中的这一目标,例如 Carlini & Wagner Attack、Deepfool 和快速梯度符号法 ( FGSM ) 。在这些工作中表现出卓越的一种算法是对深度神经网络(EAD)的弹性网络攻击。EAD 算法已与当前的深度神经网络(DNN)对抗性攻击算法进行了比较,并且在扰动最小的情况下优于其他算法。这些算法突出了现代 DNN 的脆弱性。图像分类器可以通过对图像的少量扰动有效地被愚弄。

NLP 领域的对抗性算法研究也产生了许多好的算法。这些算法是为 NLP 量身定制的,因此它们与图像处理算法有很大不同。NLP 数据是离散的,而图像更连续,因此需要非常专门的算法来保留被扰动的文本的语法结构,而对于图像,像素可以沿着色谱连续扰动。由 提出的 TextAttack 算法越来越受欢迎。TextAttack 接收文本数据并通过替换字典中的单词、删除单词中的字符甚至向单词添加字符来扰乱它。就像在图像分类中一样,NLP 分类器被对其输入的最小扰动所愚弄。

NIDS 利用神经网络的范围为恶意行为者破坏网络提供了新的攻击向量。这对在网络入侵环境中实现的神经网络的实际弹性以及这些算法的适用性提出了质疑。

这项研究和实验构建了一个神经网络,可以有效地检测 DNS 放大攻击,并利用 EAD 算法和 TextAttack 生成将被错误分类的对抗性示例(AE)。使用来自 KDD DDoS-2019 数据集的数据创建并训练了一个模型,该数据集包含多种类型的 DDoS 攻击,其中使用了 DNS 放大数据。

图示:DNS 放大示意图。(来源:论文)上图突出显示了共享数据集的实验的白盒性质。攻击者和 IDS 为他们的模型使用相同的数据集。在 IDS 方面,受害者使用数据集创建神经网络来对 DNS 放大攻击进行分类,而攻击者利用相同的数据根据受害者的模型创建 AE。

在这个项目中,研究人员比较了图像处理和 NLP 对抗算法如何处理网络数据,形成了一个神经网络来训练 KDD DNS 数据并将这些算法中的每一个应用于它。

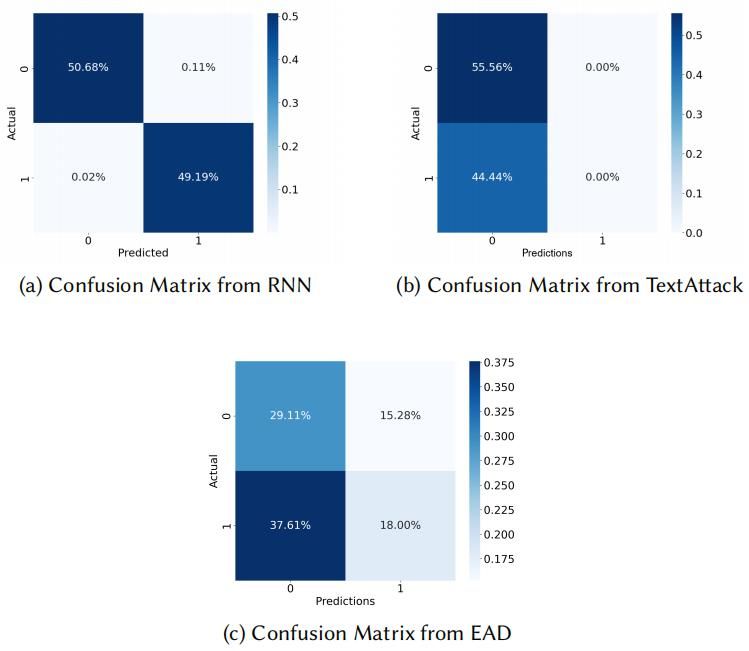

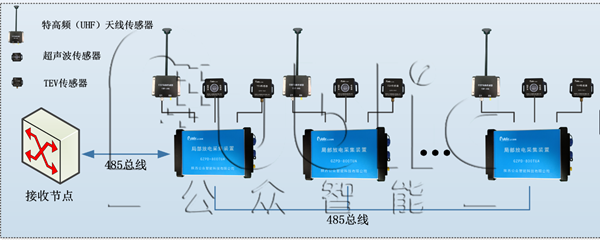

为了评估 EAD 和 TextAttack 实验的结果,研究人员使用了两个指标:平均扰动和攻击成功率。如下图所示,在进行攻击之前获取了模型的基线。

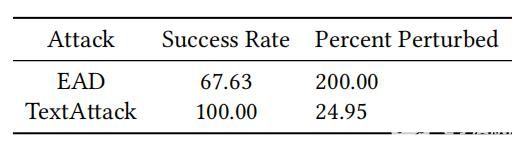

图示:仿真结果。(来源:论文)为了计算由每种算法创建的 AE 的平均扰动,采用了未扰动数据包和扰动数据包之间的距离。为了计算每对数据包的百分比,评估了数据包中每个特征的百分比差异,然后按相应算法进行平均。结果如下图所示。

图示:EAD vs TextAttack Perturbation Percentage and Success Rate。(来源:论文)两种算法在平均扰动百分比方面存在巨大差异。EADs 高扰动率的原因是因为它作为优化的一部分始终将数据包特征全部扰动为 0,从而导致 200% 的距离。TextAttack 创建了一个更正常的距离,因为每个单独的数据包特征单独受到单个字符插入或删除的轻微干扰。

借助 TextAttack,AE 能够成功地在攻击方面欺骗分类器,同时还允许良性数据包流保持良性。EAD 混淆矩阵也显示出类似的结果,但方差略大。两次攻击都有很高的误报率,这是攻击的目标。它们也有很高的真阳性率,这表明它们可以保留良性数据包而不会将它们转化为可分类的攻击。被归类为良性的攻击的百分比用于计算攻击成功率。结果表明,这两种算法都能够产生能够欺骗 DNS 放大分类器的高质量 AE。

结语

在这项研究中,研究人员提出了一个 RNN 来训练 DNS 放大数据。EAD 和 TextAttack 算法被应用于这个模型来欺骗它。根据它们与网络流量数据的性能以及它们保存数据性质的程度,对这两种算法进行了评估和比较。结果表明,欺骗机器学习 NIDS 是可能且相对容易的,这再次证实了这些深度学习算法很容易受到对抗性学习的影响。可以使为图像处理或 NLP 创建的对抗算法适应网络分类器。

虽然这些算法能够扰乱网络流量数据,但它们不一定能制作出真实的数据包,从而导致未来开发一种纯粹用于网络流量分类器的新对抗算法。研究人员发现 TextAttack 算法可以产生 100% 几率欺骗模型的 AE。EAD 算法的 AE 有 67.63% 的机会欺骗模型。TextAttack 算法的扰动率为 24.95%,EAD 算法对数据包的扰动率为 200%。

未来的目标是创建一种新的对抗性攻击,专门针对网络流量分类器的攻击而设计,并通过对抗性学习和训练蒸馏来实施防御。

该团队未来的下一个目标是将在 DNS 放大分类器上所做的工作应用于 IoT DDoS 攻击。特别是针对许多物联网设备使用的受限应用协议(CoAP)的 DDoS 攻击。这将包括创建一个类似于来自 CoAP 流量(包括恶意数据包)的 KDD 的数据集。然后,这将应用于使用 NIDS 对 IoT 环境进行的真实世界模拟。

审核编辑 黄昊宇

-

深度学习

+关注

关注

73文章

5613浏览量

124723 -

nlp

+关注

关注

1文章

491浏览量

23355 -

DSN

+关注

关注

0文章

8浏览量

4980

发布评论请先 登录

深度学习为什么还是无法处理边缘场景?

人工智能-Python深度学习进阶与应用技术:工程师高培解读

【智能检测】基于AI深度学习与飞拍技术的影像测量系统:实现高效精准的全自动光学检测与智能制造数据闭环

深度剖析LM2904:一款高性能双运算放大器

穿孔机顶头检测仪 机器视觉深度学习

【团购】独家全套珍藏!龙哥LabVIEW视觉深度学习实战课(11大系列课程,共5000+分钟)

【团购】独家全套珍藏!龙哥LabVIEW视觉深度学习实战课程(11大系列课程,共5000+分钟)

攻击逃逸测试:深度验证网络安全设备的真实防护能力

负电压的产生方法和应用场景

如何在机器视觉中部署深度学习神经网络

深度学习对工业物联网有哪些帮助

自动驾驶中Transformer大模型会取代深度学习吗?

一种高效智能的光伏电站管理平台

一种实现开关柜局放监测的有效技术架构

一种产生DSN放大攻击的深度学习技术

一种产生DSN放大攻击的深度学习技术

评论