2021年5月7日,美国最大成品油管道运营商Colonial Pipeline遭到Darkside(黑暗面组织)勒索软件的网络攻击,该起攻击导致美国东部沿海主要城市输送油气的管道系统被迫下线,对经济和民生都产生了巨大的影响后果。这次攻击其实并没有利用到0DAY漏洞,甚至也没有利用到任何已知漏洞。如何检测和防范类似的或更加隐蔽的网络安全攻击事件值得我们深思。

根据安天CERT对勒索攻击的分类,包含既有 传统非定向勒索的大规模传播->加密->收取赎金->解密模式 ,也有定向攻击->数据窃取->加密->收取赎金解密->不交赎金->曝光数据模式的新型作业链条两种。相对来说非定向勒索更多的是通过广撒网的方式来碰运气,这种方式的攻击力相对弱一些,主要攻击安全基线做的不够好而导致系统存在明显的薄弱环节,而定向勒索的攻击力就强很多,可以和APT攻击相提并论,同时也针对一些高价值的目标系统。

基于立体防御“ 事前、事中、事后 ”的思路,下面分别从这3个层次分别来讲述安全检测能做哪些事情来防范;

从检测角度来看,“事前”如何尽可能的提前感知到系统的薄弱位置进行加固,防范于未然是最好的;另外加强人的安全防范意识也是非常重要的,这次能攻击成功的一个前置条件就是需要有admin权限的人来运行该勒索软件,因此不要运行来路不明的应用是大家平时工作中特别需要强调和注意,针对利用漏洞的攻击行为,系统安全就更为关键和重要了。

对 非定向勒索攻击 ,更多的是做好 系统安全基线的评估 ,其中关键点是补丁和系统安全加固的检测和风险评估。

能实现这两种检测的黑盒工具:

· 动态检测商用工具有Nessus、Nexpose、RSAS、GSM、openVAS等

· 静态已知漏洞检测商用工具有appcheck、cybellum等。

另外针对漏洞等级和漏洞修复优先顺序的评估和关键资产的补丁修复跟踪系统这块也是需要加强和重视。

对 定向勒索攻击 ,同APT检测一样,需要更多的威胁情报和入侵检测和纵深防御与检测能力,而不仅仅只依赖单一的动静态检测工具就能做到的。

既然无法完全防御住“事前”,那么针对“事中”的监控和“事后”的确认,从检测角度看也是很有必要的。基于Darkside勒索软件样本的分析结果,针对勒索软件的 特有行为特征 ,可以开发一些针对性的方法和检测工具,实现该勒索软件 行为的实时监测 ,从而能实现及时的触发报警系统,减轻或避免勒索软件的横向渗透导致感染面积的扩散。

下面就这个勒索软件的表现出来的异常行为特征我想到的一些检测方法,给大家起到一个抛砖引玉作用。

软件行为1 :Darkside勒索软件会有系统语言判定行为。

检测方法1 :监测软件获取系统语言的API,从而发现那些调用该API获取系统语言的软件并触发报警,再由人工来判断是否遭受到Darkside勒索软件的攻击。

软件行为2 :为了避免影响勒索软件的运行,会结束下列服务backup、sql、sophos、svc$、vss、memtas、mepocs、veeam、GxBlr、GxCVD、GxClMgr、GxFWD、GxVss。的行为。

检测方法2 :可以在一些机器上部署这些假冒的服务,并时刻监视这些服务是否在运行状态中,如果这些服务运行状态异常,那么就可以触发报警系统,再由人工来确认是否遭受到Darkside勒索软件的攻击。这种方法类似常见的蜜罐检测方法。

软件行为3 :Darkside勒索软件会有获取用户名、计算机名、机器首选语言、Netbios名等信息的行为。

检测方法3 :可以参考软件行为1的类似检测方法。

软件行为4 :打开Firefox/80.0应用程序句柄,通过443端口连接到C2服务器的行为。

检测方法4 :检测异常的网络连接端口和网络连接行为。

软件行为5 :递归函数查找全盘特定文件和文件夹,并将其删除的行为。

检测方法5 :可以参考软件行为1的类似检测方法。

审核编辑 黄昊宇

-

检测

+关注

关注

5文章

4970浏览量

94385 -

网络攻击

+关注

关注

0文章

332浏览量

24712

发布评论请先 登录

美能测试集团:精密检测领域的“技术母舰”

产品介绍:湖南泰德航空脉冲试验台打造航空级可靠性验证新标杆

攻击逃逸测试:深度验证网络安全设备的真实防护能力

美信检测荣获柳州五菱新能源汽车实验室认可证书

激光焊接技术在焊接汽车油管工艺中的应用

航空发动机燃油管路系统多物理场耦合传热机理与与温度控制方法研究

高压高效:湖南泰德航空解析航空燃油泵的流量-压力特性与优化方案

燃油喷嘴试验台日常运维全指南:从参数校准到过滤器更换的标准化流程

从技术封锁到自主创新:中国航空燃油供油系统的突破之路

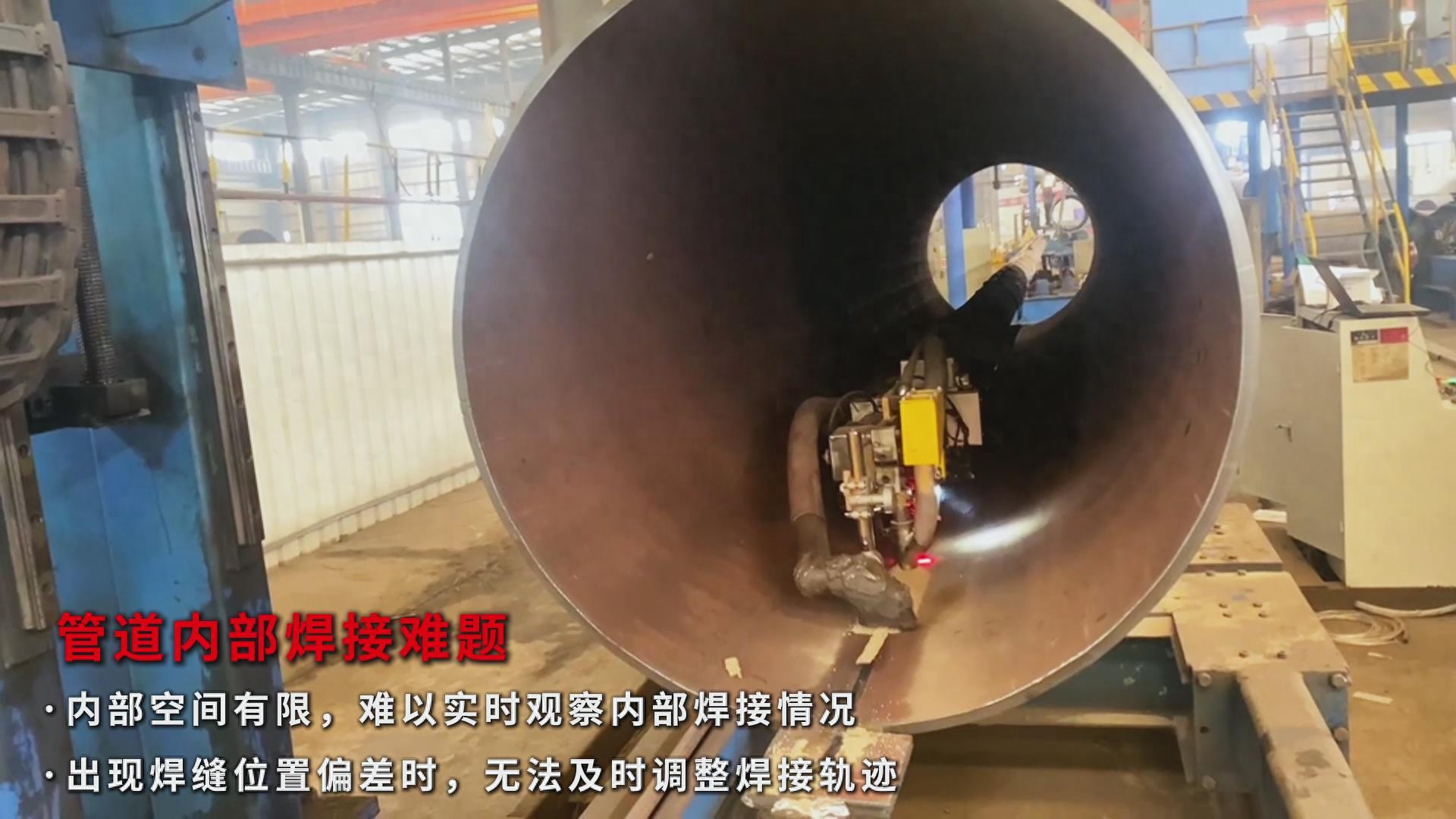

激光焊缝跟踪传感器助力石油管道焊接自动化,实现高效精准升级

华为星河AI融合SASE解决方案如何防御勒索攻击

从检测角度思考美燃油管道商遭勒索攻击事件

从检测角度思考美燃油管道商遭勒索攻击事件

评论