围绕物联网(IoT)设备的安全问题范围从微小的半导体到全球供应链。PUFsecurity是一家有助于加强芯片级安全性的知识产权(IP)提供商,它主办了一个物联网专家论坛,讨论行业面临的挑战和未来前景。

我们需要为每个物联网设备建立信任

广泛的安全挑战可能会减缓物联网行业的采用和增长。地缘政治和数据主权挑战推动了亚洲、欧洲和美洲可信供应链生态系统生态系统的创建,GSA可信物联网生态系统安全(TIES)董事会主席Tom Katsioulas表示。如今,越来越多的物联网设备需要信任根(RoT)来实现安全启动,安全存储,安全数据访问以及与此类数据相关联的身份。COVID大流行导致数字化转型加速,芯片需求以及供应链短缺,随着越来越多的人在家工作,增加了假冒的风险。

“我们需要信任供应链在服务设计和采购方面的方方面面,”Katsioulas说。“供应链的数字化转型提供了一个机会,可以发展现有的基础设施,从而实现流程和产品的可信可追溯性,从而最大限度地提高安全水平。

许多问题都与运行物联网设备的半导体有关,根据PUF安全顾问Albert Jeng的说法。

“芯片安全的三个关键是建立对每个设备的信任,在设计阶段验证其安全性,并在芯片的整个生命周期内维护芯片上的记录。这些步骤对于维护半导体供应链安全至关重要,“Jeng说。

如果没有足够的安全保护,安全部署物联网和其他连接到互联网的设备变得越来越困难。随着更广泛的设备受到攻击,为每个设备提供安全性和身份变得越来越重要。此外,家庭网络越来越多地通过更广泛地使用个人和其他边缘设备而受到攻击。由于大流行,人们留下了安全的参数,并越来越多地使用黑客容易渗透的设备和网络。

“使用的更多物联网设备等于覆盖更多的漏洞,”内存芯片制造商美光(Micron)的物联网解决方案总监Luis Ancajas说。最好的防御是假设总会有入侵。问题是如何跟踪违规行为并确定违规行为发生的位置。到目前为止,基于软件的保护一直是最常用的方法。不幸的是,这种方法的强度取决于设备操作系统。此类电子设备通常将其对系统安全至关重要的密钥存储在容易受到侵入性攻击的可见eFuse设备中。

在芯片内部建立信任根的理想解决方案:PUF

另一种密钥解决方案是物理不可克隆功能(PUF)技术,该技术可用作芯片的天生指纹,并提供其他与安全相关的优势。PUF 技术是一种新兴解决方案,可用作硬件信任根 (HRoT)。理想的PUF应生成高度随机,真正相互独立且在所有操作条件下可靠的密钥。

“PUF可以为每个芯片创建一个唯一的身份(UID)或一个天生的指纹,”PUFSecurity研发总监吴梦仪说。“因此,它提供了一个不可变的秘密,为供应链和现场使用中的许多应用程序派生公钥 - 私钥。HRoT 可实现安全启动、芯片生命周期数据的安全存储以及芯片的安全访问,从而实现安全的读/写数据。

根据Wu的说法,PUF还可以帮助修复芯片制造过程中的漏洞。PUF可以帮助防止制造中的过度生产或逆向工程后制造,当与适当的软件基础设施相结合时。未经授权的过度生产或假冒芯片可能会增加成本,增加风险,并损害品牌和声誉

根据Wu的说法,芯片的原生ID和密钥生成比注入随机数更安全,而且成本要低得多,因为它不需要安全的设施或复杂的基础设施。

芯片ID的注册可以在“芯片诞生”期间自动发生,这是探头测试期间的第一次上电。当测试过程与芯片制造商的制造执行软件(MES)集成时,计算合格芯片的数量或利用标志工具进一步激活合法设备,这可以防止过度生产。当UID与芯片封装标记相结合时,它可以帮助防止供应链中的假冒产品。

有两种类型的RoT - 可注射RoT,它需要一个可信和安全的设施来创建它 - 和固有的RoT,一种较新的解决方案,为实施零信任和更高的自动化创造了机会。

芯片HRoT可以通过两种方式创建:受信任的制造商可以注入它,或者芯片内的PUF可以生成随机,唯一,不可克隆和不可预测的密钥。

“第一个也是最关键的部分是出处,”安卡哈斯说。“信任需要从某个地方开始。

“当你注册PUF时,必须有东西证明它是由正确的公司注册的。

HRoT 可以提供一个安全的环境,代表在 CPU 上运行的客户端应用程序在芯片中创建、存储和使用密钥。HRoT 必须通过设计进行保护,才能执行数据加密、证书验证和基本密钥管理等安全功能,以支持安全启动和安全身份验证。

这项工作是IP供应商,芯片制造商和供应链中其他公司之间在生态系统中的协作活动。

RoT作为基础将成为AIoT的未来

最终,电子设备的无线设备载入、管理和更新基于 RoT。

“我们现在谈论的是车队应用,”卡西乌拉斯说。“我们将拥有安全的运营中心,与数百万台设备和数十亿个芯片进行通信。芯片将出现在工厂、飞机、火车、汽车和智能基础设施中,生成您想要历史或实时分析的数据。这些数据最好是可信的,实现这一目标的唯一方法是在供应链中创建一个与硬件RoT相关的数字线程。

根据eMemory高级营销经理Sean Wang的说法,一个真正可靠且天生的PUF,不需要额外的校准,例如NeoPUF,是密钥来源的最佳候选者。从芯片制造过程中获得的先天随机性是安全性的核心,因为它是不可预测的。

使用PUF技术有很多优点。特别是对于固有的PUF,从设计阶段到现场使用阶段的数万亿AIoT设备的硅生命周期管理(SLM)可以比以往任何时候都更具成本效益和安全。

审核编辑:郭婷

-

芯片

+关注

关注

453文章

50373浏览量

421666 -

物联网

+关注

关注

2903文章

44251浏览量

371060

发布评论请先 登录

相关推荐

蓝牙AES+RNG如何保障物联网信息安全

物联网系统的安全漏洞分析

如何实现物联网安全

什么是物联网技术?

浅谈PUF技术如何保护知识产权

IP地址与物联网安全

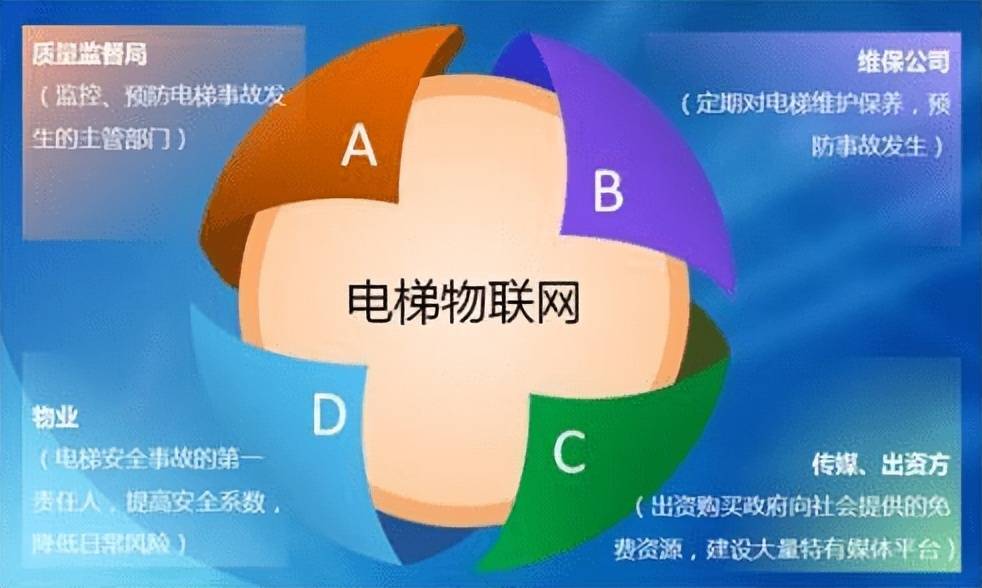

公众场所全面安装安全监测系统:电梯物联网的利好时代

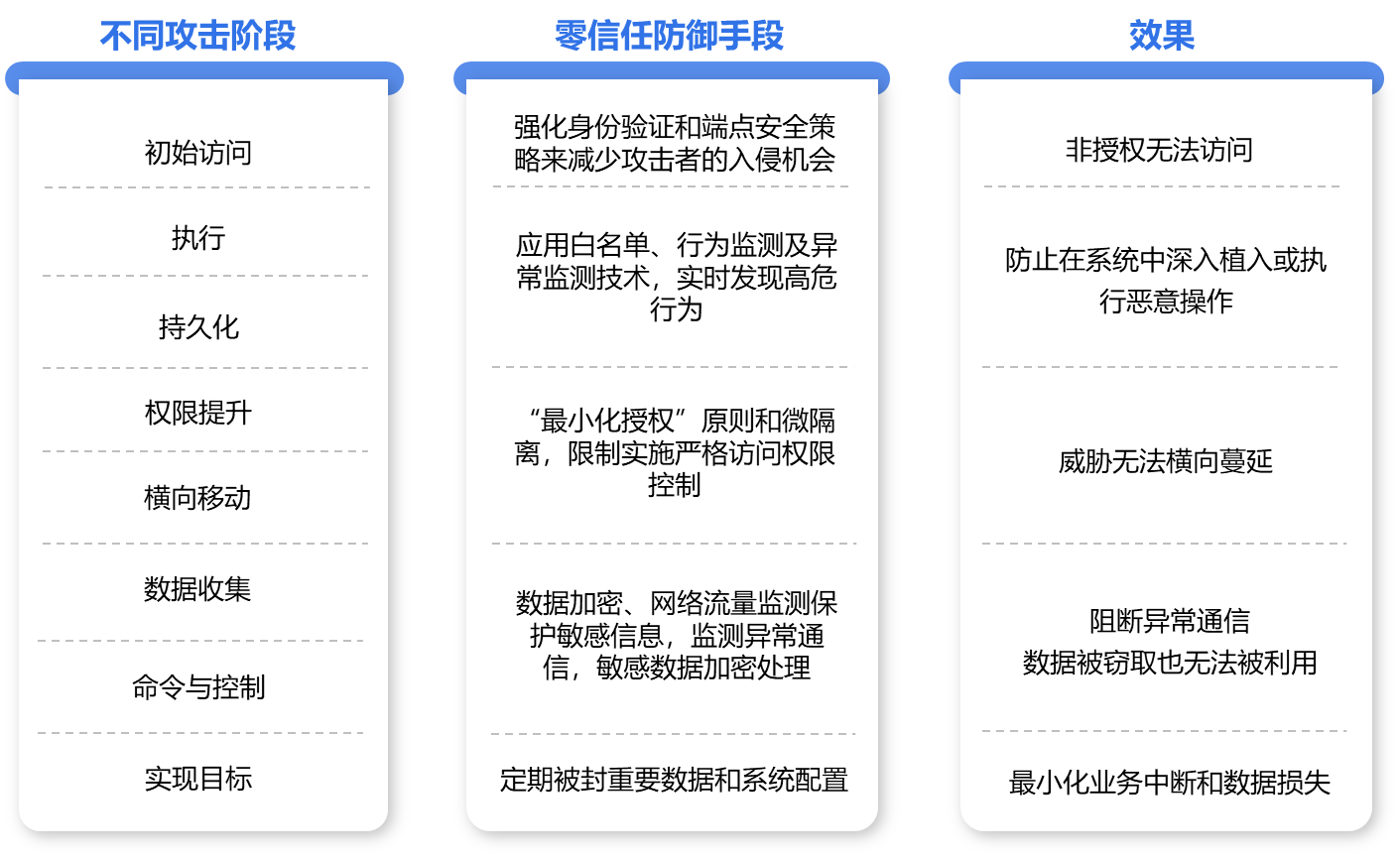

以守为攻,零信任安全防护能力的新范式

上海发布PUF团体标准,推进物联网安全高质量发展

工业路由器的安全问题及应对策略

电梯物联网对电梯安全的贡献有哪些?

MCU如何安全启动以及安全启动的信任链如何建立

利用基于PUF的信任根解决物联网安全问题

利用基于PUF的信任根解决物联网安全问题

评论