想象一下汽车劫持。电网故障。财务安全漏洞。医疗保健黑客攻击。后果是严重的。虽然物联网生态系统中成功的安全措施将加速其许多市场的爆炸式增长,但实施不当的安全性将成为物联网增长的重大障碍。

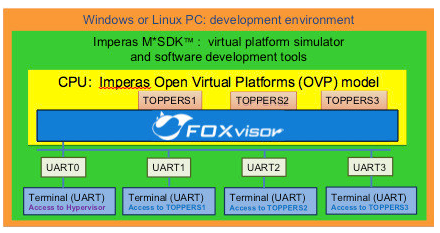

安全性是一个包含硬件和软件的多级挑战。需要一种务实的跨职能方法来实现嵌入式设备和系统的安全性。在用于安全性的方法中,虚拟机管理程序显示出出色的初始结果。虚拟机管理程序是位于处理器和操作系统 (OS) 和应用程序之间的软件层。虚拟机管理程序允许在硬件上配置来宾虚拟机 (VM),每个 VM 与其他 VM 隔离(图 1)。此隔离使一个或多个来宾 VM 能够运行安全的操作系统或安全的应用程序。

虚拟机管理程序在军事航空、工厂自动化、汽车、人工智能和物联网中变得越来越普遍。面对更多样化和更复杂的硬件,嵌入式虚拟机管理程序面临着对隔离、稳健性和安全性的不断变化的需求,同时最大限度地降低任何功耗和性能开销。

[图1 |Seltech FOXvisor虚拟机管理程序在Imperas虚拟平台上运行,有三个来宾虚拟机,每个虚拟机都有一个单独的Toppers操作系统实例。

使用虚拟机管理程序、安全应用程序、安全通信或任何安全方法,您不仅必须开发该方法,还必须对其进行测试。您如何断言系统没有受到不属于预期设计一部分的功能的影响?如何保护系统中的数据?

虽然虚拟平台有助于安全系统开发,但验证和确认是基于虚拟平台的工具真正发挥作用的地方。虚拟 平台 是 测试 解决 方案 的 一个 关键 部分, 它 包含 用于 系统 验证 方法 的 硬件 和 软件, 并 对 相关 的 硬件 和 软件 效果 进行 全面 测试。

对于开发人员来说,虚拟平台可以加速将安全实践移植到各种处理器内核和设备。虚拟平台包括启动操作系统或运行裸机应用程序所需的处理器和外围设备型号。此类平台可用于在新的虚拟硬件上移植和启动安全的软件堆栈,以实现安全的嵌入式系统。

与基于硬件的测试相比,虚拟平台通常具有优势,包括可控性、可观察性、可重复性以及包括硬件和软件在内的仿真自动化。例如,Imperas利用其滑流技术来构建非侵入式工具,这些工具不需要对操作系统或应用程序进行检测或修改。这些工具包括虚拟机管理程序和操作系统感知工具,以及其他测试工具,如代码覆盖率和故障模拟。

审核编辑:郭婷

-

处理器

+关注

关注

68文章

20327浏览量

254743 -

嵌入式

+关注

关注

5209文章

20629浏览量

336796 -

操作系统

+关注

关注

37文章

7432浏览量

129599

发布评论请先 登录

Microchip ATSHA204A:高安全性硬件认证设备的深度解析

探索 ATECC608B:高安全性加密认证设备的卓越之选

探索ATECC608B:高安全性加密认证设备的卓越之选

从 M0 到 M3丨笙泉32 位 MCU:高效能、安全性与多元应用兼具

请问VisionFive 2 的热安全性如何?

关于无线光通信物理层安全性的技术方案

车规级与消费级芯片的可靠性、安全性与成本差异

实施动态校准与补偿策略时,如何保证数据的安全性?

有哪些技术可以提高边缘计算设备的安全性?

如何利用硬件加速提升通信协议的安全性?

宏集分享 | 集中告警管理如何提升设施安全性?

SD-WAN供应商在安全性方面有哪些差异?服务商安全性排行

使用虚拟平台维护安全性

使用虚拟平台维护安全性

评论