受信任的平台模块 (TPM) 芯片用于所有类型的计算机,从个人笔记本电脑到商用计算机,再到工业平板电脑,再到医疗计算机。TPM 使用集成到计算机硬件中的算法来保护数据。它提供了比单独软件更高的安全性,并保护您的数据免受黑客,恶意软件和窃贼的侵害。这对于工业、医疗和企业计算机尤其重要,因为它们可以存储大量公司数据或敏感的患者信息。TPM 被广泛认为是保护存储在计算机上的信息的最安全方法。此博客概述了 TPM 及其在工业和医疗计算机中的使用方式。

谁创建了 TPM?

受信任的计算组 (TCG) 于 2003 年创建了 TPM。当前版本是 TPM 2.0,它是根据 ISO/IEC 11889 标准化的。

什么是热塑性弹性体检?

有五种类型的 TPM:离散、集成、固件、软件和虚拟。本博客将重点介绍离散 TPM,因为它是最常见和最安全的形式。

分立式 TPM 采用表面贴装集成电路的形式,与计算机的主板配接。默认情况下,许多计算机(包括 Teguar 的几条产品线)都附带 TPM 芯片,但在 BIOS 中启用 TPM 之前,TPM 处于非活动状态。无论如何它都不会影响计算机,芯片将处于休眠状态,直到激活。激活后,用户可能会注意到操作系统的启动过程较慢。

三通检测是做什么的?

TPM 芯片可保护计算机上的数据。它确保没有非预期用户通过窃取您的计算机或硬盘驱动器或通过软件攻击或暴力攻击来访问您的数据。

TCG解释说,离散TPM可以保护您的设备免受黑客攻击,“甚至通过复杂的方法。为了实现这一目标,设计,制造和评估了一个离散芯片,以实现最高级别的安全性,可以抵抗对芯片的篡改,包括通过各种复杂的攻击对其进行探测和冻结。

TPM 如何工作?

启动计算机时,TPM 会检查计算机的状态和计算机环境的状态。如果计算机处于可信状态(即未被篡改),它将正常运行。如果计算机不处于可信状态,则无法启动,这意味着无法从计算机访问或提取任何数据。

TPM 的工作原理是创建加密代码。加密密钥的一半存储在 TPM 芯片上,另一半存储在计算机硬盘驱动器上,因此,如果删除 TPM 芯片,计算机将无法启动。固件(如微软的位锁定器)需要 TPM。

审核编辑:郭婷

-

芯片

+关注

关注

456文章

50935浏览量

424634 -

笔记本电脑

+关注

关注

9文章

1411浏览量

48296 -

计算机

+关注

关注

19文章

7518浏览量

88188

发布评论请先 登录

相关推荐

RPMB原理介绍

意法半导体推FIPS 140-3认证TPM加密模块

HPM6750evkmini如何实现可信的执行环境?

高鸿信安与澜起科技联合打造新型可信安全解决方案

澜起科技发布全新数据保护与可信计算加速芯片M88STAR5(N)

澜起科技发布数据保护和可信计算加速芯片

澜起科技发布数据保护和可信计算加速芯片

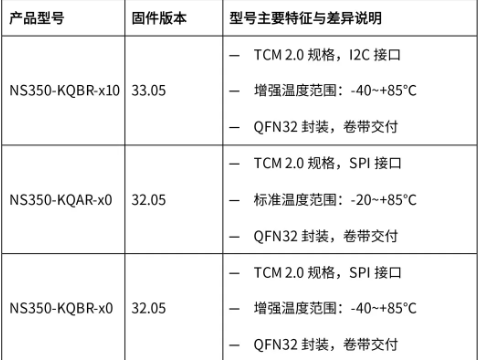

AMEYA360代理国民技术第四代可信计算芯片NS350正式投入量产

国民技术第四代可信计算芯片NS350正式投入量产

国民技术第四代可信计算芯片NS350正式投入量产!

新品发布!国民技术第四代可信计算芯片NS350正式投入量产

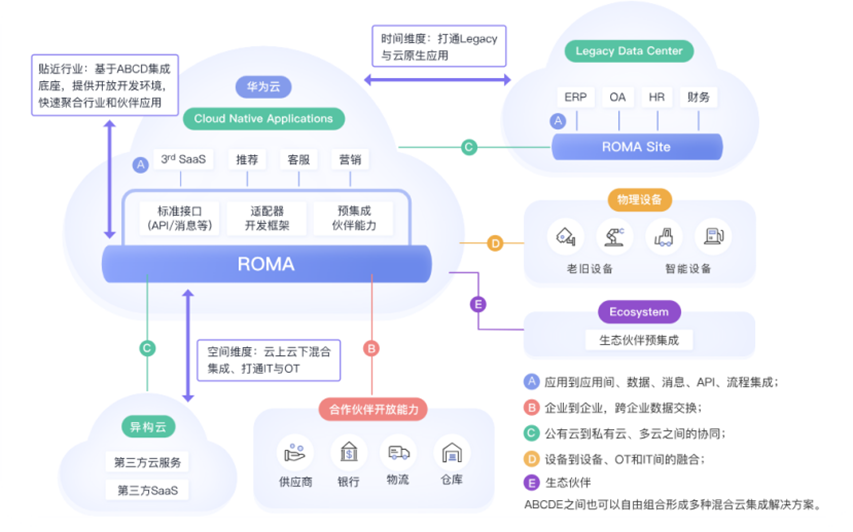

铸就安全可信的数字化「信息枢纽」—华为云 ROMA Connect 荣膺软件产品可信【卓越级】认证

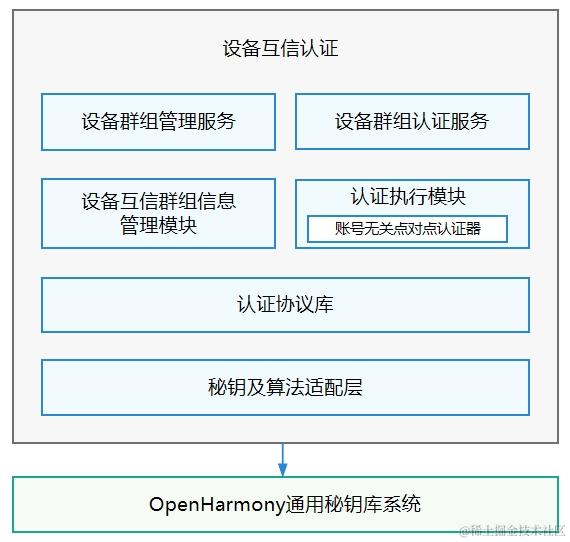

鸿蒙OpenHarmony技术:【设备互信认证】

什么是可信平台模块

什么是可信平台模块

评论