多年来,已经出现了大量的安全技术,为物联网(IoT)和其他嵌入式系统设计提供服务。可信平台模块 (TPM) 是基于 IEEE 802.1x 身份验证框架的最突出的安全平台之一,可以轻松集成到低功耗边缘计算设计中。

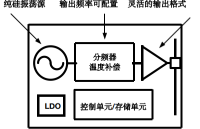

但是,在深入研究为什么边缘计算机专门将 TPM 集成到其硬件中之前,了解此安全技术的工作原理非常重要。TPM通过将安全芯片焊接到PCB上或将TPM功能集成到芯片组中来实现,提供基于硬件的安全性,通过刻录到芯片中的唯一,不可更改的根密钥来强制执行设备身份验证。它支持加密密钥的安全生成和存储,以保护资源受限的物联网设备中的信息。

在 TPM 解决方案中,根密钥通过加密文件、文件夹和驱动器,对其他应用程序生成的其他加密密钥以及来自额外保护层的这些密钥进行加密。这使得嵌入式系统设计人员能够在数据隐私控件数量成倍增加时创建强大的数据保护。

GDPR、HIPAA 和 PCI-DSS 等数据隐私控制措施涵盖个人身份信息 (PII) 和受保护的健康信息 (PHI),以防止对连接设备中的信息处理不当。仅GDPR就对一些最大的公司造成了5亿美元的罚款。

在嵌入式设计(尤其是低功耗边缘计算机)中广泛使用 TPM 的另一个原因是 TPM 2.0 解决方案的可用性,这些解决方案可解决嵌入式系统中的现代安全威胁。

TPM 2.0 安全功能

2009 年首次标准化的安全模块已从原始 TPM 1.2 版本演变而来,以适应计算处理的最新进展。TPM 2.0 标准实现了多项新功能,包括算法可互换性(而不是依赖于单个哈希算法)、SHA-1 和增强的签名数据,以允许对 PIN、生物识别和 GPS 数据的验证支持。

接下来,添加密码身份验证绕过了在需要较低保护级别的应用程序中实现身份验证软件,并且此功能的灵活性在资源受限的物联网设计中大有裨益。密钥管理方面也有改进,以便可以将身份验证密钥委派用于有限或有条件的使用。

这些安全功能在现在面临黑客攻击企图的蛮力的边缘设备中至关重要。例如,需要保护远程位置的未受监视设备免受未经授权方安装恶意软件的侵害。这可能会损坏或泄露数据,或者可以用来操作系统。

以连接的监控系统为例,其中除了视频和图像之外,还有很多伴随的信息在缺乏充分加密的情况下可能会被泄露或破坏。同样,来自面部识别扫描仪的生物识别数据或与销售点(PoS)信息亭或银行监控服务相关的财务数据可能会受到损害,从而导致对公共和私人组织的严厉处罚。

TPM 2.0 在坚固的边缘上

上面的示例演示了 TPM 技术的必要性,以确保从连接的设备到边缘再到云的数据都是加密的。在工业和任务关键型基础设施中,数据泄露和未经授权的系统访问可能会产生灾难性的后果,这一点更为重要。

从边缘设备泄露或泄露的数据可能导致违反GDPR,CCPA和HIPAA等隐私控制,导致严重的经济处罚,消耗诉讼并损害公司声誉。对于制造业和关键基础设施,STUXNET 蠕虫演示了成功安装的恶意软件可能对运营技术 (OT) 和网络物理系统造成的物理损失。TPM技术可以阻止能够操纵机械,阀门和传感器的几行流氓代码,这些代码可能对人造成伤害,并对设备造成广泛损坏和灾难性环境破坏。

Premio 的坚固耐用的边缘计算机在主板上集成了 TPM 2.0 模块,以采用关键的硬件安全加密。此安全保护可在计算机的 BIOS 中轻松启用,并且可以针对远程边缘部署打开。Premio坚固耐用的边缘计算机提供的另一个显着特征是可扩展的GigE网络模块,可提供多达x18以太网连接(x2板载/ x4四端口模块)。这些即插即用模块基于两个英特尔以太网控制器 i210 和 i350,这是英特尔的通用网络控制器,也可用于经历冲击和振动的 m12 锁定连接器应用。这两个以太网控制器都有助于在紧凑型加固型边缘计算机中为多个标准 1000Base-T 接口(IEEE 802.3ab 标准)提供基本构建块。

这些可升级的网络模块同时支持 LAN 和以太网供电 (PoE) 设备,但 i350 芯片组版本专门支持安全检查,以显示入站和出站流量上发生的情况。PoE 连接允许监控摄像机、门禁系统和安全报警系统战略性地放置,而不受任何可用资源的限制,因为它具有单电缆设计,用于电源和连接。

这种基于 TPM 的解决方案的另一个优点是,在作为硬件安全锚点的同时,它探索了在操作系统 (OS) 级别构建的安全功能,以增强边缘计算机的信任链。

TPM 的基础安全性

最后,当嵌入式系统设计人员迁移到操作系统层时,微软Windows 10物联网具有一整套安全功能,这些功能可以构建在支持安全的硬件和固件之上。Windows 10 IoT通过在操作系统之上创建大量功能,在安全领域做出了重大推动,这些功能被考虑在TPM模块中。

这也显示了边缘计算机中内置的 TPM 如何提供安全基础,从而提供许多关键功能。特别是对于经常部署在不定期监视的区域的坚固耐用的边缘计算机,因此它们由于远程部署而容易受到篡改。TPM 提供的基础安全性可确保这些坚固耐用的边缘计算机以某种方式运行,或者它们根本不行为。

审核编辑:郭婷

-

嵌入式

+关注

关注

5082文章

19118浏览量

305087 -

gps

+关注

关注

22文章

2895浏览量

166221 -

计算机

+关注

关注

19文章

7493浏览量

87928

发布评论请先 登录

相关推荐

计算机存储系统的构成

初创公司SEA.AI利用NVIDIA边缘AI和计算机视觉技术变革航海安全系统

计算机中总线的作用是什么

边沿触发器在计算机中的应用

三态缓冲器在计算机中的应用

DRAM在计算机中的应用

工业控制计算机的特点 工业控制计算机的应用领域

工业计算机与普通计算机的区别

工业计算机是什么?如何在不同行业中使用?

TPM 2.0如何在加固型边缘计算机中实现基础安全性

TPM 2.0如何在加固型边缘计算机中实现基础安全性

评论