面对不断增长的网络使用量,国防部可以寻求深度数据包检测,以更深层次地区分授权、未经授权和娱乐流量,以实现更好的安全性、带宽管理和整体信息保障。

现代战争对网络通信基础设施提出了非常特殊的要求。随着国防部(DoD)不断发展以支持以网络为中心的环境,该机构的网络对于维持安全协作和信息共享至关重要,这是战场和任务行动的共同作战图景所必需的。

然而,国防部网络还支持非关键任务的各种流量。随着VoIP和流媒体等下一代融合应用程序池的不断增长,未经授权和娱乐性使用网络越来越多地占用重要任务操作所需的带宽。除了给防御网络带来沉重压力外,这种大量未经授权的网络流量还隐藏了安全工具中的恶意内容。

更大的用户群以及对关键任务信息的更大需求所带来的固有威胁意味着国防部需要充分了解和管理谁在网络上,用户在做什么以及他们有权访问的资源。国防部网络管理员必须超越传统的网络分析方法,实施深度数据包检测 (DPI) 技术,以保持机构网络可靠、及时和安全。

国防部国内外威胁

根据非正式估计,70%的国防部网络流量被认为是“非官方的”。这意味着与国防部业务无关的流量在很大程度上主导了该机构的可用带宽,降低了可用于执行和支持任务的吞吐量,并损害了网络安全。

例如,像YouTube这样的流媒体网站对国防部网络来说尤其麻烦。这些文件通常非常大,可能会创建导致带宽问题的不对称流量。对国防部网络流量的独立分析发现,此类流媒体网站的使用在NCAA疯狂三月锦标赛和奥运会等备受瞩目的活动中达到顶峰。

毋庸置疑,这种娱乐性使用带宽对国家安全构成了非常现实的威胁。事实上,国防部最近向参议院军事委员会提交的一份关于国防部人员访问互联网的报告强调,如果不加以检查,未经授权和娱乐性地使用国防部网络可能会减少可用于关键任务数据传输的带宽,甚至阻碍关键任务数据传输。此外,坦率地说,更成问题的是,通过创造更高的流量,娱乐用途可能会伪装并允许入侵者、病毒和其他恶意威胁伪装成良性流量。根据向国会提交的一份关于国防部人员访问互联网的报告[1],点对点(P2P)流量,如来自Kazaa的音乐文件共享,可能特别危险,因为它经常将损坏的文件引入网络,并且可以避开传统的安全工具。

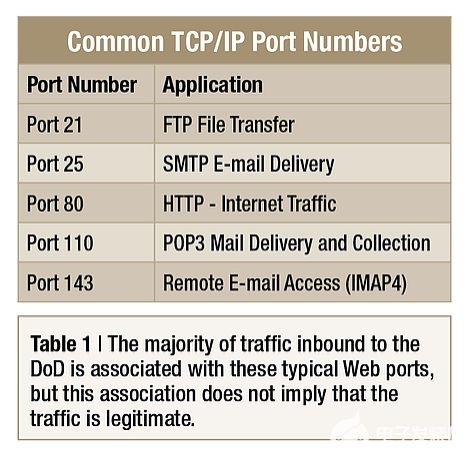

最近对国防部入站网络流量的观察表明,绝大多数与通常与 Web 流量相关的端口相关联,如表 1 所示。就其本身而言,这种关联并不意味着流量是合法的。

表 1:大多数入站到 DoD 的流量都与这些典型的 Web 端口相关联,但这种关联并不意味着流量是合法的。

实际上,此流量通常代表恶意活动,只是将自己“伪装”为合法的Web流量。根据国土安全部(DHS)的数据,2007年对机构网络的网络相关攻击增加了158%,而变相流量可能是造成这种急剧上升的部分原因。考虑到这一非常真实且不断增长的威胁,国防部必须消除娱乐网络使用导致潜在安全漏洞的可能性。

作为应对网络安全和带宽挑战的一个例子,国防信息系统局 (DISA) 实施了全球信息网格 - 带宽扩展 (GIG-BE) 计划,以增加带宽并使对美国大陆约 87 个关键站点的物理访问多样化。国防部还阻止在战场上的官方军用计算机上访问流行的娱乐网站,如YouTube,MySpace和Photobucket。

虽然这些主动努力有助于提高网络可靠性,但有些方法充其量是有限的。我们需要的是支持 DPI 的应用程序,这些应用程序可以更丰富地了解通过网络的流量。

DPI:以策略为中心的方法应对以网络为中心的挑战

为了保护 DoD 网络的完整性并确保为基本操作提供足够的带宽,管理员必须确定消耗网络带宽的流量的确切性质,并通过网络范围的策略实施来阻止流量或确定流量的优先级。更重要的是,检测和分析必须在不影响网络速度或增加延迟的情况下进行。

通过标准的传输控制协议(TCP)/互联网协议(IP)网络,数据使用小数据包在系统之间发送,这些小数据包快速遍历网络,并在各自的端点重新组装以重新创建原始信息。当前流量监控和管理技术的目的是扫描单个数据包以检测特定模式,发出有关攻击或未经授权使用的警报,并阻止有害活动。

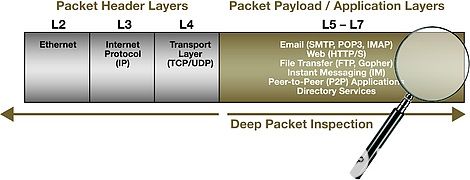

例如,常见的安全应用程序包括入侵检测系统 (IDS)、入侵防御系统 (IPS) 和防火墙。防火墙通常用于阻止互联网端口或可疑 IP 地址上的有害流量。许多现代防火墙还可以识别和阻止有害协议。虽然防火墙会同时检查入站和出站流量,但它们仅在部署站点提供保护,不保护开放系统互连 (OSI) 模型的第四到第七级网络,也不阐明用于确定访问权限的策略。图 1 说明了支持 DPI 的技术提供的额外可见性。

图1:DPI 超越了 OSI 模型的表层,以查看每个数据包的实际内容。

另一方面,支持 DPI 的设备允许以线速传输大量数据,同时提供对更深层次网络流量的前所未有的可见性,以识别和补救安全漏洞和未经授权的使用。

在 OSI 模型的第 2 层到第 7 层运行,支持 DPI 的应用程序可以通过在数据的“DNA”中搜索定义的特定于协议的特征(如 http 的 URL 或 SMTP 的电子邮件地址)来指导、过滤和记录基于 IP 的应用程序和 Web 通信,而不考虑协议或应用程序类型。这些变量由网络管理员在规则或策略引擎中配置,该规则或策略引擎根据基于签名的比较实现这些策略;启发式、统计或基于异常的技术;或这些的某种组合。例如,许多DPI设备可以识别数据包流(除了进行逐个数据包分析),从而允许根据累积的流信息实施控制操作。

从本质上讲,DPI 应用程序需要定义每个适用的协议才能运行。存在数以千计的以太网协议,每种协议都有自己独特的会话格式。此外,由于标准组的修改或新协议的引入,这些协议定义经常变化。虽然许多 L4 安全设备在做出数据包处理决策之前仅检查数据包的 IP 标头以识别 IP 和端口信息,但由于对数据协议和特性进行更全面的检查,DPI 系统可以解决更大的数据包处理挑战。

专门构建的 DPI 平台可以结合 IDS、IPS 和防火墙以及任何其他基于 DPI 的应用程序(即用于合法拦截和数据泄漏预防的应用程序)的功能,从而提供重要的附加功能和保护,使网络管理员能够简化和保护流量。标记为“高优先级”的消息(如任务关键型通信)可以在娱乐活动(如观看体育集锦或收听流媒体广播)中涉及的低优先级消息或数据包之前路由到其目的地。更深层次的可见性还意味着可以识别与未经授权的使用相关的恶意数据并采取行动。这种能力对于应对娱乐性或未经授权使用军事网络带来的挑战至关重要。

用于网络管理的通用操作平台

支持 DPI 的设备增强了传统安全、流量管理以及网络监控和分析解决方案的功能。理想情况下,国防部应该考虑在一个通用的操作平台上部署这些技术,利用内部开发的政府现货(GOTS)应用程序和商业现货(COTS)应用程序。网络设备必须跟上千兆位线速的步伐,并支持实时深度数据包处理。

若要满足 DPI 的要求,平台必须:

基于 Linux,因为大多数前瞻性的安全和网络监控应用程序都是开源和基于 Linux 的

可定制以适应不断变化的网络解决方案要求

经济高效,因为物理空间、设施和电力成本迫使国防部做出注重预算的高性能决策

可编程,因此 DoD 可以快速开发、部署和管理任务关键型操作、新服务和应用程序

以策略为中心,允许国防部为网络流量定义自己的策略

支持IPv6,因为政府已授权今年采用互联网协议版本6(IPv6)

要实现国防部关于支持所有信息分类级别和协作的安全而强大的网络的愿景,需要独特的网络分析和控制功能。在灵活的平台和全面的策略的支持下,支持 DPI 的应用程序超越了传统的安全工具,为声音带宽和安全控制提供了前所未有的可见性。最终,这项技术可以帮助国防部在鼓励通信和创新之间找到适当的平衡,同时保护国防部数据的安全性和完整性。

审核编辑:郭婷

-

互联网

+关注

关注

55文章

11357浏览量

110673 -

TCP

+关注

关注

8文章

1436浏览量

83859

发布评论请先 登录

MIMXRT1189奇数长度UDP数据包的最后一个字节出现问题,为什么?如何解决?

PI7C9X2G304EV:PCI Express Gen 2 数据包交换机的深度解析

CW32R030可以兼容BLE及XN297L数据包,请问这个XN297L数据包是什么?

攻击逃逸测试:深度验证网络安全设备的真实防护能力

华为举办第六届创新和知识产权论坛

SNN加速器内部神经元数据连接方式

【新启航】深度学习在玻璃晶圆 TTV 厚度数据智能分析中的应用

串口DMA接收数据包丢失怎么解决?

ECN如何在HPC和数据中心中应对网络拥塞

领导调研|刘非在临平区调研传统产业转型升级:全面推进科技创新和产业创新深度融合 加快传统产业高端化

深度数据包检测鼓励创新和信息共享同时保护DoD网络

深度数据包检测鼓励创新和信息共享同时保护DoD网络

评论