连接到云并相互连接的联网设备本质上容易受到网络攻击。为了确保内置防御系统尽可能强大,这些系统必须从制造到退役都受到保护。这包括允许 IoT 设备通过 PKI 基础结构进行身份验证的唯一标识。

英飞凌的OPTIGA Trust M Express取得了成就,但方式可能与您想象的有所不同。通用标准 EAL 6+ 认证的 OPTIGA™ Trust M Express 器件的加密身份基于安全、经过认证的英飞凌晶圆厂配置的信任锚,而不是在制造过程中将私钥注入硅中,从而简化了生产流程并缩短了上市时间。

OPTIGA Trust M Express 设备的其他亮点包括:

支持 ECC NIST 曲线 P-256/P-384/P-521 和 Brainpool r1 曲线(最多 512)、ECDSA、ECDHE、SHA256、TLS v1.2 PRF 和 HKDF 高达 SHA512

算法包括 RSA 1024/2048 密钥生成、en/解密和签名/验证

对称算法支持包括高达 256 个 AES 密钥、最高 SHA-512 的 HMAC 和链接支持

这些设备还通过保护受保护数据存储中的数据对象、密钥和相关元数据来保护生命周期和运行时状态。

为了完善解决方案,OPTIGA Trust M Express 与 CIRRENT Cloud ID 服务相结合,该服务可完全自动化 AWS 和 Azure IoT Hub 的零接触证书注册和预置,以便可以大规模部署 IoT 设备机群。

用户可以跟踪所有本地或基于云的设备证书白名单云服务预注册服务。

OPTIGA Trust M Express 在行动

当然,一旦在现场部署了OPTIGA Trust M Express设备,它必须能够与部署它的系统的其余部分进行安全通信。这种本地通信通过英飞凌专有的I2C屏蔽连接进行,可确保通过单线实现安全连接。

在本地系统之外,DTLS/TLS 服务器/客户端工具箱还堆叠着第三方库。

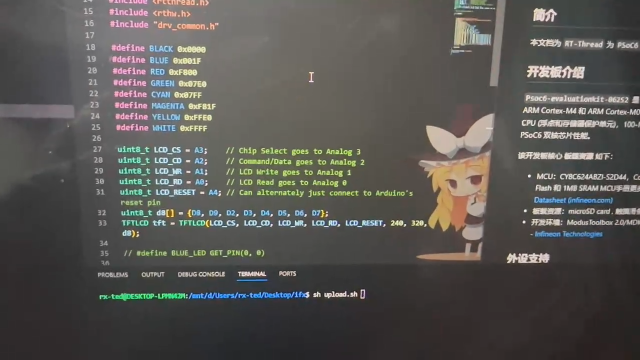

我们鼓励希望评估 OPTIGA Trust M Express 的工程师试用同名的 IoT 安全开发工具包,其中包括基于 OPTIGA Trust M 的设备以及如何在 AWS 和 CIRRENT Cloud ID 之间通过 MQTT 执行安全通信的示例。该工具包继续演示如何使用这些组件预预配 X.509 证书并将其部署到零接触云预配工作流中。

整个套件随附旨在帮助物联网设备设计人员对安全应用程序进行原型设计的 SDK,包括:

基于 Arm Cortex-M4/M0+ 的PSoC 6 微控制器

AIROC CYW43012双频2.4和5.0 GHz Wi-Fi和低功耗蓝牙5.0组合芯片

模组工具箱支持

审核编辑:郭婷

-

英飞凌

+关注

关注

66文章

2174浏览量

138618 -

晶圆

+关注

关注

52文章

4884浏览量

127918

发布评论请先 登录

相关推荐

英飞凌TLE9877实现EEPROM仿真

英飞凌OPTIGA Trust M MTR扩展板用于评估OPTIGA Trust M安全解决方案

KeyStone设备的PCI Express (PCle)常见问题

2024英飞凌生态创新论坛分享:基于英飞凌安全MCU和Trust M构筑安全OTA业务

贸泽电子开售适用于物联网应用的 英飞凌OPTIGA Trust M MTR安全解决方案

免费测评 | 英飞凌XMC7200系列MCU在RT-Thread上的移植经验大公开!

英飞凌宣布与ThistleTechnologies技术整合

新品 | 英飞凌模块化应用设计套件MADK兼容的控制板

英飞凌科技OPTIGA Trust M Express

英飞凌科技OPTIGA Trust M Express

评论