尽管 COVID-19 大流行刺激了根本性的颠覆,但边缘计算的采用仍在增加。边缘计算支持边缘的实时数据处理,减少发送到云的流量和医疗保健中关键应用的处理时间,例如患者的远程健康监测,其中实时数据通信至关重要。

虽然边缘计算解决了物联网生态系统中巨大的数据流量问题,但它受到其安全漏洞的影响。边缘设备通常是入侵者和攻击者的目标,因为这些边缘设备是数据在传感器、连接的数据中心或云网络之间流动的入口/出口点。因此,管理边缘设备的数量是一场安全噩梦。

边缘设备的常见安全挑战

典型的 IoT Edge 设备面临来自不同前沿的攻击:软件 IP 盗窃、存储密钥盗窃、故障注入、恶意应用程序、来自外围设备的攻击等。

它们通过访问有线和无线标准接口来执行。边缘设备,无论是由最终用户还是企业管理员维护,都面临着这样的安全挑战。导致可利用漏洞的一些常见问题包括:

默认配置设置:默认情况下,某些无线接入点可能启用了过时或不安全的WEP或WPS无线安全服务。此类标准可能允许设备范围内的攻击者访问网络

过时的固件:如果制造商或用户长时间未更新固件,则可能缺少当前的安全功能,例如分布式拒绝服务(DDoS)缓解,这可能有助于阻止常见攻击

扩展部署的挑战:大中型企业在扩展到大型网络基础架构时难以管理这些类型的设备

为了克服这些挑战,OEM 和企业需要了解如何保护 IoT 边缘设备。保护边缘工作负载和数据免受可能的攻击的最佳实践是什么?

管理边缘设备的安全风险

尽管许多边缘设备包含本机安全功能,例如旨在阻止恶意用户或设备连接的无线 AP 或虚拟专用网络 (VPN) 服务器。组织必须考虑如何最好地实现这些安全功能和其他安全方法,例如设备配置和管理、加密、加密、系统可见性、持续监视和访问控制,以防止设备被利用。

修补所有边缘设备

攻击者不断在现有设备及其嵌入式软件中发现新的缺陷。一旦发现漏洞,必须尽快修补它,以防止攻击者使用它来未经授权访问设备。

确保多个边缘设备之间的加密

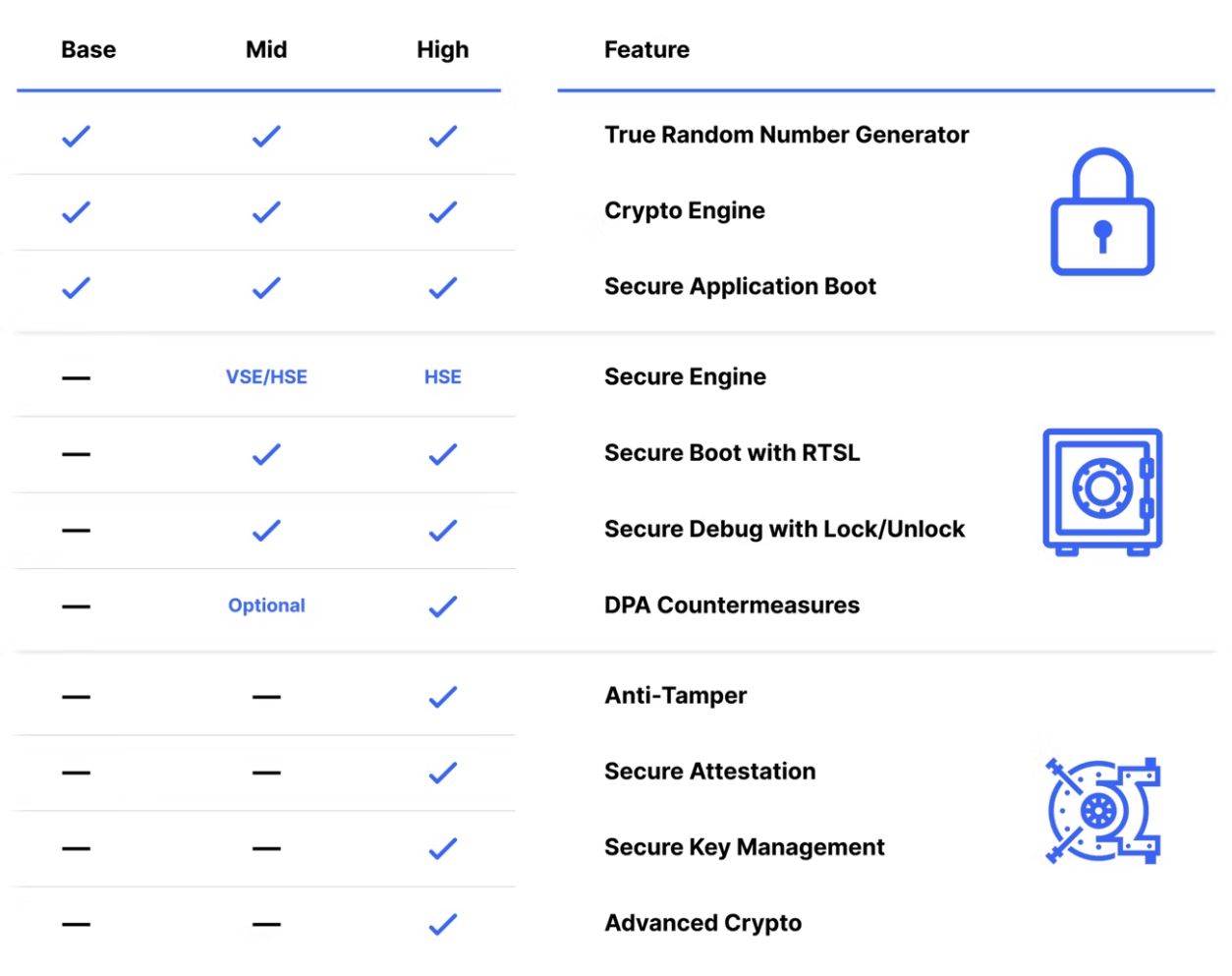

设备之间的同步可能包括有价值的信息,例如加密密钥和凭据,但默认情况下,此通信通常未加密。在加密密钥创建期间对熵源使用真正的随机机制。

通信安全算法

RSA(Rivest-Shamir-Adleman)算法:RSA的用户基于两个大质数创建然后发布公钥。质数必须保密。任何人都可以使用公钥来加密消息,但只有知道私钥的人才能解密消息。

太子实时加密/解密

PRINCE算法用于片上闪存的实时加解密。与AES相比,PRINCE速度很快,因为它可以在不增加额外延迟的情况下进行解密和加密。

实施多重身份验证 (MFA)

MFA 既可以用于控制对边缘设备的管理访问的系统,也可以用于 VPN 连接。MFA 的替代方法(如身份验证器应用程序、软件令牌和电话呼叫验证)更安全,可以保护设备。

可见性和自动监控

自动监控可以提供详细和全面的系统可见性,其中软件用于扫描网络并分析日志中的异常行为。例如,人工智能算法在这些设备上运行,生成的数据有助于了解网络的行为,监控、分析和报告网络事件的异常和可能的恶意活动。另一种方法是在安全摄像头内进行分析以分析某些情况(未知的人、物体等)。与边缘设备相关的数据隐私和安全问题可以通过在设备上本地使用数据来保持不变。

存取控制

物理保护所有网络设备,使设备远离未经授权的人员。应禁用物理根登录,并且网络设备应只能通过安全控制台访问。确保在安装过程中更新所有默认密码。在边缘计算中,对边缘设备的强大安全功能的要求很高。通过限制访问,可以避免有意或意外操纵资源和数据的风险。

边缘安全和物联网

鉴于边缘设备部署在物联网网络中的重要作用,它们仍将是攻击者的目标。上述基本要素是组织确保其边缘设备安全且对减少系统和数据泄露至关重要的关键。要获得边缘计算的全部优势,我们必须实现边缘设备的安全需求。

审核编辑:郭婷

-

物联网

+关注

关注

2915文章

45215浏览量

379785 -

人工智能

+关注

关注

1800文章

48062浏览量

242008

发布评论请先 登录

相关推荐

克服物联网边缘设备安全的挑战

克服物联网边缘设备安全的挑战

评论