QingScan 是一款聚合扫描器,本身不生产安全扫描功能,但会作为一个安全扫描工具的搬运工;当添加一个目标后,QingScan会自动调用各种扫描器对目标进行扫描,并将扫描结果录入到QingScan平台中进行聚合展示

-

GitHub:https://github.com/78778443/QingScan

-

码云地址:https://gitee.com/songboy/QingScan

-

详细文档:http://wiki.qingscan.site

-

哔哩哔哩:https://space.bilibili.com/437273065

-

官网地址:http://qingscan.site/

在线演示

在线体验地址:http://demo.qingscan.site/用户名:admin 密码:admin

注:在线体验地址为功能演示,不会对目标实际扫描~

安装教程

1. 需要安装docker、docker-compose 安装方法(http://get.daocloud.io/)

2.下载代码后,启动容器cd QingScan/docker/latest && docker-compose up -d

3.首次启动需要更新容器内代码docker exec qingscan sh -c 'cd /root/qingscan && git fetch && git reset --hard origin/main && rm code/public/install/install.lock'

4.依次执行命令创建MySQL数据库docker exec -it mysqlser bash,进入数据库交互mysql -uroot -p123 ,执行创建数据库 CREATE DATABASE IF NOT EXISTS QingScan;

5.浏览器访问 http://127.0.0.1:8000/ 自动进入安装界面

6.安装中出现任何问题,请查看视频安装教程//www.bilibili.com/video/BV1rF411i7Gx

审核编辑 :李倩

-

漏洞

+关注

关注

0文章

204浏览量

15368 -

扫描器

+关注

关注

0文章

164浏览量

11908

原文标题:一个批量漏洞挖掘工具

文章出处:【微信号:菜鸟学信安,微信公众号:菜鸟学信安】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

SOLIDWORKS高级BOM及属性批量导入工具

分享一个keil MDK编译信息增强工具

漏洞扫描的主要功能是什么

请问怎样批量下载设备key到ROM?

微软五月补丁修复61个安全漏洞,含3个零日漏洞

PuTTY等工具曝严重安全漏洞:可还原私钥和伪造签名

特斯拉修补黑客竞赛发现的漏洞,Pwn2Own助其领先安全领域

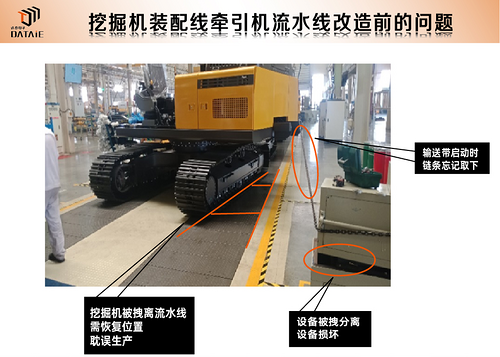

挖掘机生产装配线无线通讯应用

一个集成的BurpSuite漏洞探测插件

一个批量漏洞挖掘工具

一个批量漏洞挖掘工具

评论