在所有行业和技术中,没有一个行业和技术的规模增长速度能像物联网 (IoT) 一样快,2000 年代初最初只是少数几个支持互联网的实验性微控制器,如今已发展到全球超过 210 亿台设备。以太网允许设备连接到互联网,而 Wi-Fi ®真正推动了物联网行业,因为它使非常小的设备无论身在何处都可以连接互联网。

第一批设备用于琐碎的应用,例如无线温度计或湿度传感器——有趣的小玩意而不是实用的产品。由于用途有限且市场极小,这些看似低风险的设备几乎没有采取任何安全措施。但是,随着微控制器变得更加先进,这些简单的物联网产品开始做更多的事情,并最终可以用于流式传输视频和音频。尽管这些设备变得越来越先进,但安全性严重缺乏,许多物联网设备不使用密码,使用不安全的连接,甚至存储未加密的私人数据。

快进到 2022 年:全球数十亿台设备可能容易受到网络攻击,黑客经常将物联网设备作为目标,以获取其私人数据和执行拒绝服务攻击的能力。用强大的安全措施保护这些设备从未如此重要。

什么是边缘计算?

由于第一代物联网设备基于极其简单且功能有限的微控制器,任何繁重的数据处理都必须在服务器上远程完成(即云计算)。虽然从能源角度来看这是有利的,但它也带来了一些重大挑战:提交数据和接收响应之间的延迟,以及潜在的私人数据必须在可能被拦截的互联网上传输的事实。

然而,对于边缘计算,部分或大部分繁重的计算是在物联网设备或物联网设备本地计算机上完成的。这样的系统不仅可以减少延迟,还可以最大限度地降低与通过远程网络发送私人数据相关的风险。边缘计算甚至可以用于预处理数据(例如,摄像机馈送),以便发送到远程连接的任何数据都将隐藏或删除私人信息。

设备是如何被攻击的?

即使使用边缘计算,物联网设备仍然容易受到范围广泛的攻击,工程师必须了解这些攻击方法才能防御它们。

数据漏洞

要理解的最重要的概念是数据的三种状态:存储中、传输中和处理中。在所有这三种状态下,数据都容易受到攻击,但在这些状态之间转换期间,数据尤其容易受到攻击。例如,可以访问存储在内存中的数据,可以查看在中央处理器 (CPU) 和内存之间传输的数据,还可以通过边信道攻击访问 CPU 内部的数据。

协议执行不力

糟糕的协议实施通常是一个令人担忧的问题。例如,虽然 OpenSSL 背后的理论完全足以保护数据,但它的实施揭示了一个名为 Heartbleed 的主要错误,该错误允许缓冲区溢出攻击返回服务器内存中的私有数据。

市场上的许多设备在制造过程中都需要一个用于闪存程序只读存储器的编程端口,但黑客可以访问该端口以访问主微控制器(图 1)。从那里,可以转储程序内存、窃取 IP 并获取密钥。

操作系统使用不当

一些设备使用能够运行 Linux 等操作系统的复杂安全运营中心。虽然这允许设计人员创建复杂的应用程序,但这些操作系统可能会暴露默认情况下未关闭的端口,使用众所周知的根密码,集成不需要但包含错误的软件包,并且不会保持最新状态。

缺乏设备认证

需要使用远程服务器进行数据存储和通信的物联网设计很少包含证书系统来验证物联网设备。任何伪装成真实物联网设备的设备都可能访问物联网服务器。更糟糕的是,设备可能会被内置恶意软件克隆并感染远程服务器。

如何保护设备?

不幸的是,由于存在如此多的攻击媒介,因此不存在保护设备的万能解决方案。但是,常识和硬件安全措施的使用可以显着提高设备的安全性。

第一道防线是尽可能使用加密,因为没有密钥就无法读取加密数据。加密可以应用于内存、系统组件之间传输的数据以及通过 Internet 发送的数据。第二道防线是使用强大的安全算法和例行程序(例如,真正的随机数生成器和加密算法),这些算法和程序的实现不会很差。

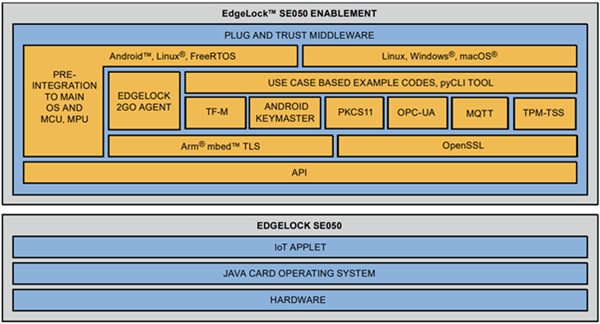

当然,这两种防御方法都要求加密密钥不受黑客攻击,并且算法是不可变的。幸运的是,硬件安全协处理器的存在就是为了这个目的,恩智浦的 EdgeLock SE050就是此类设备的一个很好的例子。该协处理器集成真随机数生成,依赖AES、RSA、DES等多种加密算法,可用于存储密钥,支持可信平台模块能力(图2)。

图 2:EdgeLock SE050 提供多层攻击保护。(来源:恩智浦数据表)

结论

随着针对物联网设备的网络攻击不断增加,使用强大的安全实践来保护这些设备的需求变得前所未有的重要。软件安全措施只能到此为止,如果不保持更新,尝试使用软件实施进行加密可能会导致灾难。NXP EdgeLock SE050 等硬件安全解决方案是保护设备安全的理想选择。

审核编辑黄昊宇

-

边缘计算

+关注

关注

22文章

3128浏览量

49638

发布评论请先 登录

相关推荐

AI赋能边缘网关:开启智能时代的新蓝海

Impero:革新安全远程访问方案

对称加密技术有哪些常见的安全漏洞?

SFTP协议的安全性分析

P2Link——高效保障企业数据安全

边缘计算网关五大核心特点

海康威视应急指挥解决方案助力企业拧紧生产“安全阀”

新能源汽车不安全?新能源汽车测试之方案篇——充电桩综合测试

边缘AI需求大爆发,恩智浦在安全连接和模拟电源方面有怎样的思考?

STM32启动文件中栈大小根据什么设置的呢?

边缘计算网关的工作原理及其在工业领域的应用价值

在不安全的世界中保护边缘

在不安全的世界中保护边缘

评论