AV-TEST 是一个独立的测试机构,他们会根据各种标准对操作系统的防病毒和安全软件进行评估和评级,并将测试结果免费提供给用户,帮助用户选择最适合自己的产品。近日,AV-TEST 联合旗下的威胁情报平台 AV-ATLAS 发布了一份报告,让用户可以了解到 2022 年恶意软件和互联网安全的整体状况。

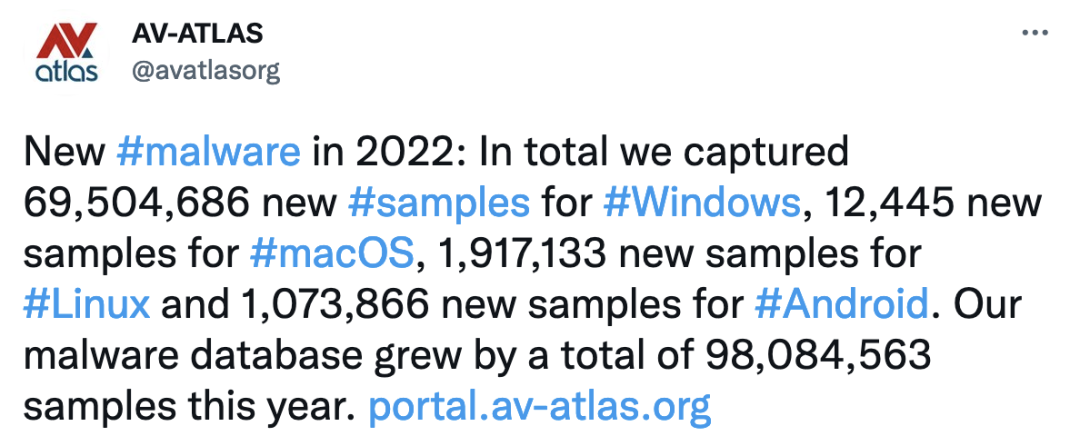

首先根据他们发布的推文,我们可以了解到这几大操作系统目前的恶意软件数量:

2022 年新的恶意软件:我们总共捕获了 69504686 个 Windows 的新样本,12445 个 macOS 的新样本,1917133 个 Linux 的新样本和 1073866 个 Android 的新样本。我们的恶意软件数据库今年总共增加了 98084563 个样本。

根据 AV-TEST 提供的数据显示,在 2022,他们在 Windows 平台上发现了近 7000 万个新的恶意软件样本;macOS 上只有大约 1.2 万个恶意软件,相比之下 macOS 上的恶意软件数量只有 Windows 的零头,两个平台的恶意软件数量竟然有 5600 多倍的差距;Linux 上的恶意软件则是接近 200 万个,在三大桌面系统中排名第二,虽然高于 Mac,但与 Windows 相比的仍然有 36 倍的差距。 而在移动端,由于 AV-TEST 仅提供了 Android 平台的数据,所以无法与 iOS 进行横向比较。

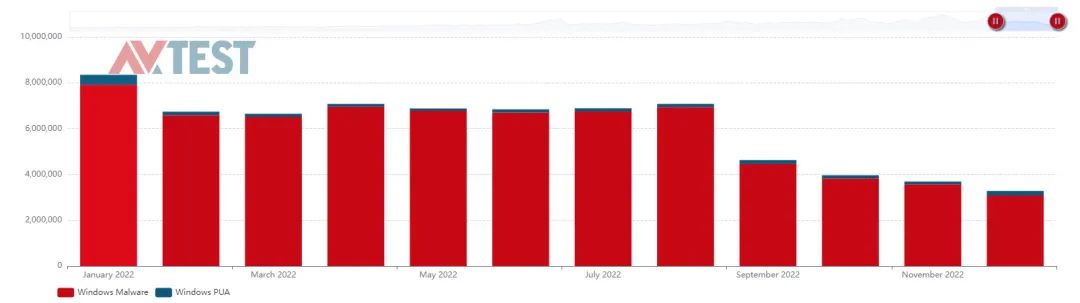

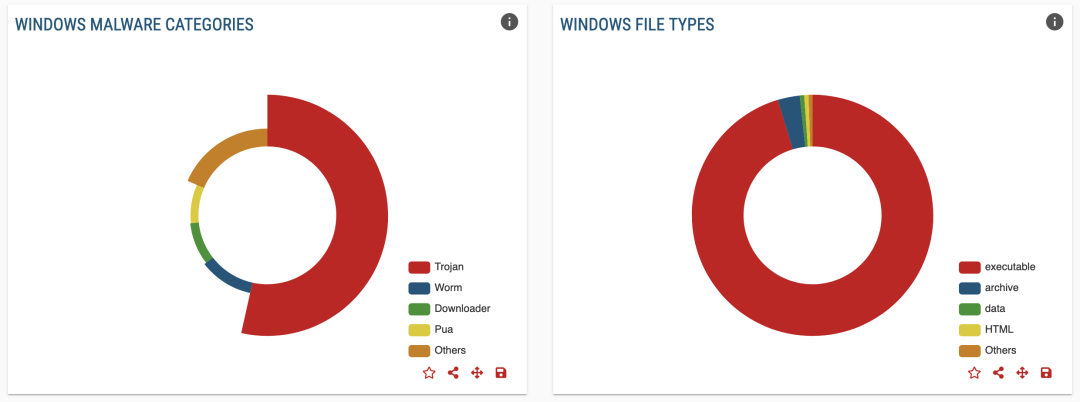

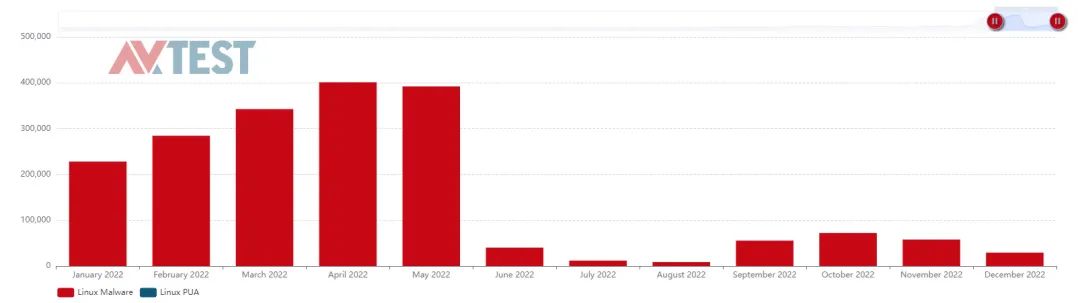

如果我们单独查看每个操作系统的恶意软件在过去一年的增长情况的话,你就会发现虽然 Windows 的恶意软件总数很高,但该平台的恶意软件数量自 9 月以来,增长率一直在稳步下降(上图 1)。 虽然 2022 年 Windows 新发现的恶意软件绝对数量不低,但考虑到 Windows 本来就容易被针对,以及放到 Windows 历年的所有恶意软件数量中去看,2022 年总体增长还是比较稳定的。Windows 恶意软件的主要类型是可执行文件,占所有恶意软件的 90% 以上(上图 2)。

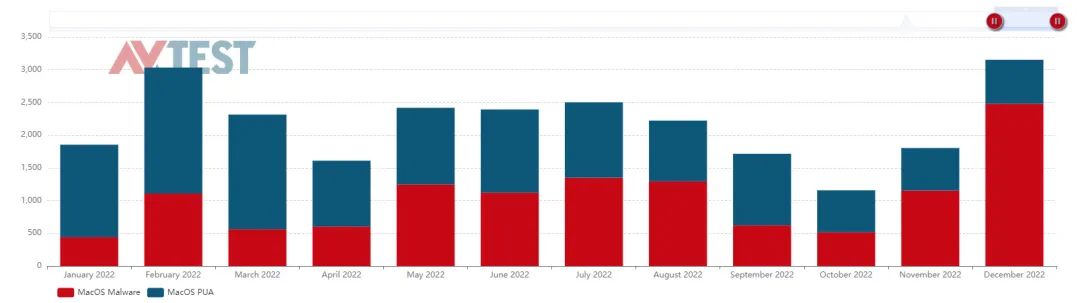

在表现最好的 macOS 平台上,虽然总的恶意软件数量相对较低,但增长率在 2 月和 12 月出现了大幅上升。不过 macOS 有一个十分不同的地方,那就是 macOS 的 PUA(Potentially unwanted application,潜在有害应用)的占比特别高(上图中的蓝色部分),而 Windows 和 Linux 中蓝色部分的比例在整体的占比几乎可以忽略不计。

Linux 的恶意软件数量虽然排名第二,但自 6 月以来,其增长率一直保持在很低的一个水平。 此次报告的完整数据可以查看 AV-ATLAS官方网站:https://portal.av-atlas.org/malware/statistics

审核编辑 :李倩

-

WINDOWS

+关注

关注

3文章

3545浏览量

88694 -

软件

+关注

关注

69文章

4944浏览量

87491 -

互联网安全

+关注

关注

0文章

12浏览量

8760

原文标题:超过macOS 5000多倍!Windows成恶意软件主要攻击对象

文章出处:【微信号:OSC开源社区,微信公众号:OSC开源社区】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

国联易安:“三个绝招”,让恶意代码辅助检测“稳准快全”

IP 地址在 SQL 注入攻击中的作用及防范策略

CISA紧急公告:需尽快修补微软Windows漏洞以应对黑客攻击

DDoS有哪些攻击手段?

高防CDN是如何应对DDoS和CC攻击的

Sentinel One数据:今年1-5月针对苹果macOS系统的恶意软件数量占比

微软Windows快捷助手被黑客滥用,远程管理软件或成攻击突破口

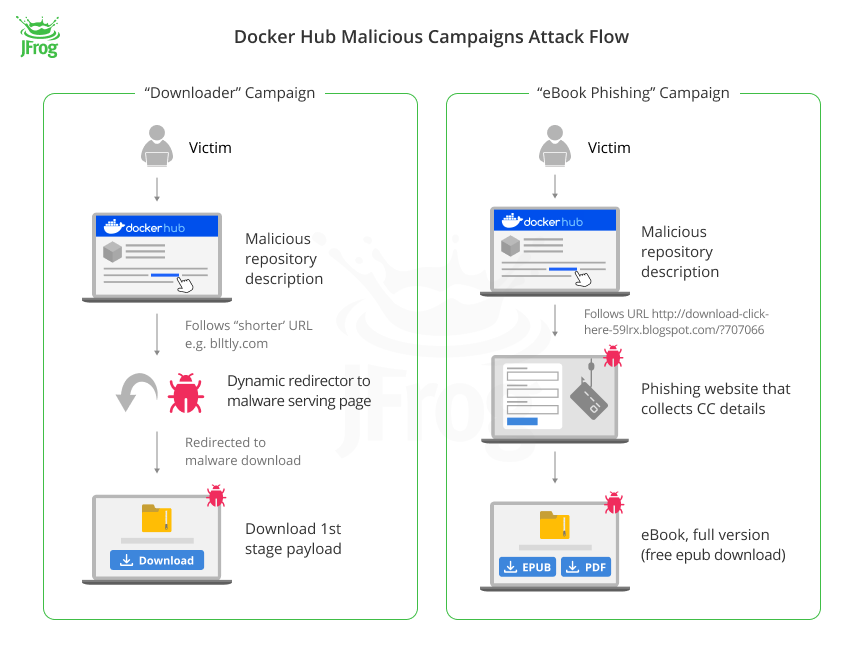

JFrog安全研究表明:Docker Hub遭受协同攻击,植入数百万恶意存储库

微软提醒:Windows 10将于2025年10月14日停止支持

全球数千台路由器及物联网设备遭"TheMoon"恶意软件感染

趋势科技报告揭示黑客利用Windows Defender SmartScreen漏洞进行恶意软件分发

随机通信下多智能体系统的干扰攻击影响研究

Windows成恶意软件主要攻击对象

Windows成恶意软件主要攻击对象

评论