本文翻译转载于:Cadence blog

作者:ANIKA SUNDA

验证和调试占用了大量时间,并可以说是芯片开发中最具挑战性的环节。仿真器性能一直高居榜首,是验证过程中的关键组成部分。尽管如此,我们仍希望进一步突破仿真器速度的限制,实现最大的验证吞吐量和效率。

人工智能(AI)无处不在。机器学习(ML)及其推理能力有望彻底改变从驾驶汽车到制作早餐的一切。虽然机器学习不是万能灵药,但将其带入验证过程可以显著提高验证效率。

设计发现的所有漏洞中,仿真器找到的约占 70%。我们来谈谈每位设计与验证工程师今天面临的最大挑战:

1任何时间发生任何 RTL 或代码更改时都需要运行回归,如果回归需要数百万个周期,将是很耗时的。

2达到覆盖率收敛的时间。

3难以发现一些场景中的漏洞。

4调试/归类失败。

将智能引入回归计算,可以通过检查回归并识别输入激励与设计或功能覆盖之间的关系来解读需要关注的状态,从而提高验证效率。

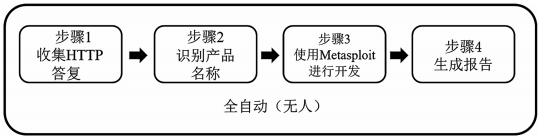

机器学习 ML 增强的应用程序可以生成随机向量以更有效地触达上述状态。在确定需要关注的状态时,机器学习(ML)将覆盖率作为正在运行的功能行为的替代指标。除了提供激励分布诊断和根本原因分析,Xcelium ML 技术还有助于提高对一些参数的击中率。大家知道,长延迟漏洞的追踪非常耗时,任何能够将延迟从数百万个周期减少到几个或更少的方法都是非常优秀的。

那么,当你用五分之一的时间达到相同的覆盖率时,剩下的时间在做什么?答案很简单——你将花 80% 的时间在设计中寻找新的漏洞。这对验证工程师来说是个好消息,在流片前找到漏洞是验证的主要目的。

正如其在其他领域的应用,机器学习(ML)现在也开始为验证所用,并几乎影响到验证的方方面面——从静态到形式验证到仿真再到调试。Cadence 一直致力于将 AI/ML 应用于验证的最前沿。Xcelium ML App 可以帮助实现回归压缩且只执行有意义的仿真运行,找出隐藏的漏洞,并提高对罕见参数的覆盖率。如果你的环境对机器学习 ML 友好(也就是输入状态空间具有高度的随机化),验证效率甚至可以得到最高达 10 倍的提升。

关于 Cadence

Cadence 在计算系统领域拥有超过 30 年的专业经验,是电子系统设计产业的关键领导者。基于公司的智能系统设计战略,Cadence 致力于提供软件、硬件和 IP 产品,助力电子设计概念成为现实。Cadence 的客户遍布全球,皆为最具创新能力的企业,他们向超大规模计算、5G 通讯、汽车、移动、航空、消费电子、工业和医疗等最具活力的应用市场交付从芯片、电路板到完整系统的卓越电子产品。Cadence 已连续九年名列美国财富杂志评选的 100 家最适合工作的公司。

审核编辑:汤梓红

-

Cadence

+关注

关注

65文章

921浏览量

142073 -

仿真器

+关注

关注

14文章

1017浏览量

83721 -

AI

+关注

关注

87文章

30728浏览量

268886 -

人工智能

+关注

关注

1791文章

47183浏览量

238245 -

机器学习

+关注

关注

66文章

8406浏览量

132558

原文标题:利用机器学习快速识别漏洞

文章出处:【微信号:gh_fca7f1c2678a,微信公众号:Cadence楷登】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

利用机器学习快速识别漏洞

利用机器学习快速识别漏洞

评论