上一期内容为大家讲解了遇到勒索软件时支付或不支付赎金的利弊,以及如何利用Datalocker的产品来防止基于USB的威胁进入你的网络。本期小编将带大家了解当今最新的3个勒索软件,以及Datalocker是如何在这之中起到作用的。了解更多内容,敬请阅读全文。

勒索软件设法创造出无可比拟的极具破坏性的”后遗症”,随之而来的是无数的受害者、一团糟的 IT 环境以及数十亿美元的损失。更糟糕的是,这一全球现象并没有放缓的迹象。

那么,是什么让勒索软件如此难以阻止呢? 答案很简单——进化。

每当安全专家似乎掌握了关于勒索软件窍门的时候,一种利用整个 IT 环境中新漏洞的新威胁出现了。 这种扩散在很大程度上是通过勒索软件即服务 (RaaS) 实现的,它借鉴了云的基于订阅的模型,使有想法的黑客能够使用现有工具执行强大的攻击。

勒索软件有多种形式,没有两种变体是相同的。这篇文章将通过探索一些最新威胁,让您了解我们面临的挑战。

Part.1

Conti

Conti 于 2020 年 5 月首次被发现,通常通过链接到受感染的 Google Drive 文件的网络钓鱼电子邮件来攻击系统。单击链接后,收件人会被告知无法在浏览器中预览该文件,建议下载该文件。热衷于已建立的恶意软件实践,此操作会将恶意可执行文件布置到用户的系统中。执行后,Conti安装一个后门,该后门与控制和命令 (C2) 服务器联系,然后安装其他恶意软件工具。

可能是 Ryuk 变种的一个分支,Conti 通过与其他各种合法且恶意的工具协同工作而从勒索软件包中脱颖而出。例如,Windows 重新启动管理器可用于关闭原本会阻止文件被加密的程序,从而使恶意软件能够扩大其在此过程中的范围。众所周知,Conti 还使用臭名昭著的 TrickBot 木马在初次感染后造成进一步的损害。

Part.2

Hive

勒索软件命名约定通常受到部署它们组的启发。 一个经典的例子可以在 Hive 中看到,这是一个对医疗保健行业造成严重破坏的相对较新的变体。据报道,所谓的“Hive Gang”是 2021 年 8 月针对纪念健康系统的勒索软件攻击的幕后黑手,它破坏了大量敏感的患者数据,包括他们的姓名、社会保险号、家庭住址和病史。虽然 2.4 亿美元的初始赎金似乎不太可能,但 Memorial 首席执行官确实支付了解锁数据的费用。

Hive 是另一个勒索软件的例子,它使用久经考验的网络钓鱼策略来攻击目标系统。为了规避现有的防御机制,该恶意软件禁用了防病毒软件以及文件复制、备份和恢复功能。赎金记录被放置在每个受感染的目录中,用来参考受害者如何购买解密密钥并收回他们的信息。 如果没有支付赎金,Hive 就会在 HiveLeaks(一个黑客社区可以轻松访问的基于 TOR 的网站)上发布被盗数据。

Part.3

Yanluowang

一些黑客采用更哲学的方法来标记他们的勒索软件攻击。 以Yanluowang为例。受中国宗教传说神祇阎罗王的启发,这一特殊变体于 2021 年 10 月被发现,此后与美国几家大公司的袭击有关。尽管它似乎“喜爱”金融部门,但该勒索软件也涉及针对咨询、工程和 IT 服务行业的攻击。经过进一步分析,网络安全研究人员确定Yanluowang的文件经过数字签名,这是威胁行为者最近采用的一种以绕过防病毒扫描程序和内置防御机制的趋势。 一旦执行,它就会终止各种系统进程,使勒索软件能够解锁对虚拟机、数据库和备份文件的访问。 最后,它会在提供赎金票据之前在加密文件中附加一个“yanluowang”扩展名,警告受害者在进行付款安排之前不要联系当局。

随着勒索软件攻击列表的不断增加,这些破坏性威胁的能力肯定会随之发展。 虽然每个变体都存在独特的挑战,但您可以遵循一些基本准则来降低风险和潜在影响。

采用端点安全策略:网络犯罪分子将试图利用每一个可能的入口点。 通过将强大的安全技术从 USB 端口和系统登录应用到应用程序和移动设备来保护您的网络。

使系统保持最新:运行过时的软件类似于让您的设施大门敞开。 确保您的核心系统和应用程序稳定地接收更新以解决已知漏洞,并配置安全工具以检测最新威胁。

制定应急计划:通过几十个大量勒索软件的恐怖故事时,一个共同的主题脱颖而出——为最坏的情况做好准备的受害者,更有能力从攻击中恢复过来。备份您的系统数据,在多个位置保存多个副本,并定期测试这些备份,以确保它们可以在危机情况下恢复。

保持警惕:无论好坏,勒索软件都嵌入了数字社会的结构中。花点时间确保您的员工接受了有关如何识别、避免和减轻潜在的严重攻击的教育。 有大量资源可帮助您提高对既定威胁和新出现威胁的认识。

Data Locker 的加密 USB 驱动器可以增强您抵御任何勒索软件攻击的能力。

Datalocker 数据加密解决方案

DataLocker 是高级加密解决方案的领先供应商。凭借一整套硬件加密产品、加密虚拟驱动器和中央管理平台,DataLocker 为政府、军队和 70% 的财富 100 强公司保护敏感数据和知识产权。

DataLocker 产品将卓越的便利性和可用性与最先进的安全性相结合。从加密的外部驱动器和光学媒体到托管 DLP 解决方案,DataLocker 产品使控制、传输和共享敏感数据变得容易。

加密硬盘驱动器

H300是一款经济实惠的加密硬盘,也可以远程管理。

DataLocker(IronKey)H300硬盘可保护数据、文件和目录,因此您可以放心地保护敏感数据。提供用于独立实施的基本版或允许远程管理的企业版。

特点:简单安全,强大的密码保护,多语言支持,USB 3.0 性能,多种容量选项,坚固耐用……

加密USB驱动器

K350是一款受密码保护、经过FIPS 140-2 3级认证的加密USB驱动器,其屏幕可简化设置和操作。满足最严格的要求,在任何有USB大容量存储的地方轻松工作。

K350是DataLocker完整的安全管理解决方案组合中轻薄而强大的补充,此外,它还拥有3年有限保修支持。

特点:FIPS 140-2 3 级认证,管理策略和数据恢复,无需安装,完全可管理的设备,暴力破解密码保护,防尘,防水,防震,抗震。

-

软件

+关注

关注

69文章

5034浏览量

88184

发布评论请先 登录

相关推荐

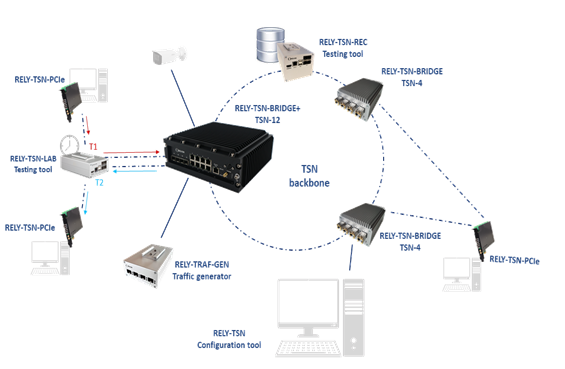

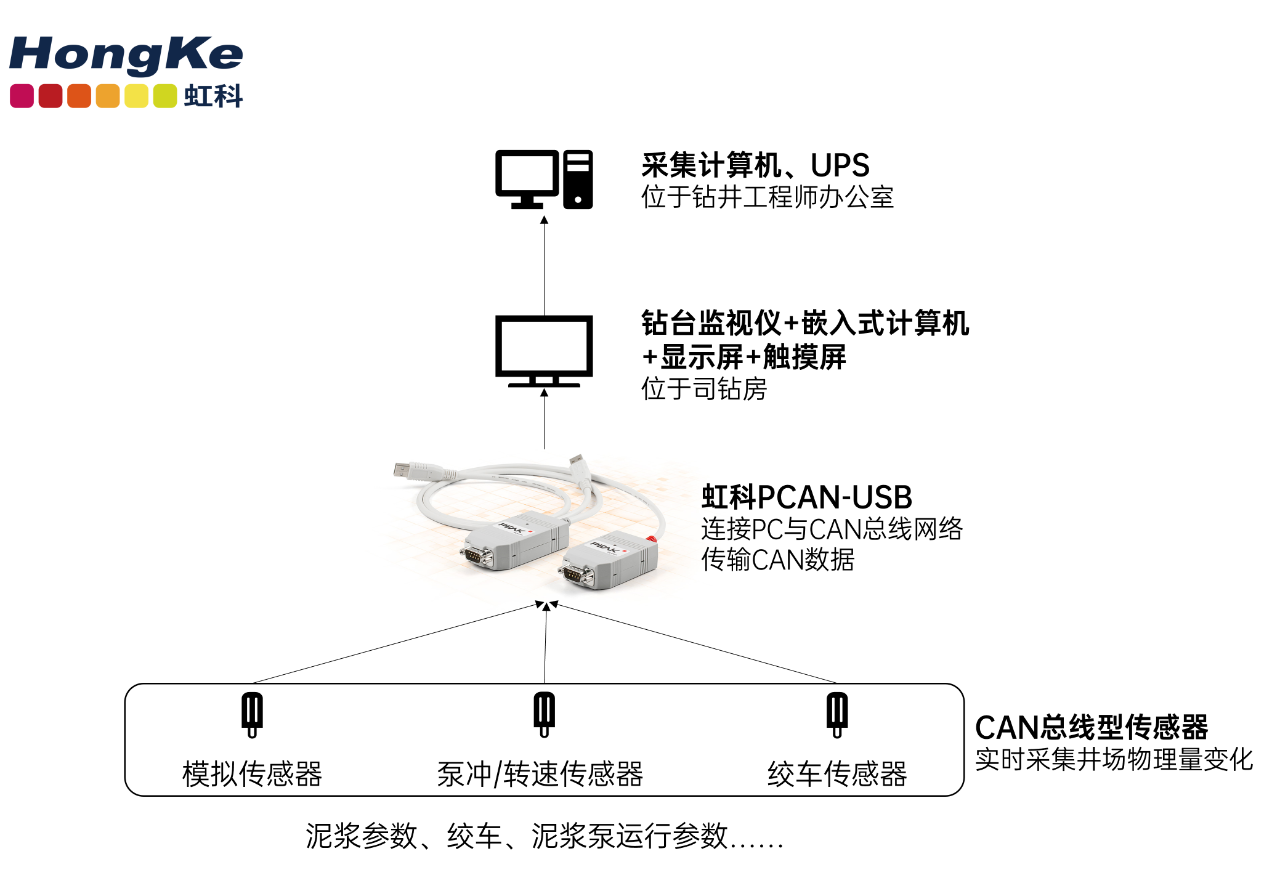

虹科方案 仅需4个步骤!轻松高效搭建虹科TSN测试网络

虹科电子12月事件回顾

虹科应用 为什么虹科PCAN方案能成为石油工程通讯的首选?

宜科电子亮相2024华南国际工业博览会

虹科方案 领航智能交通革新:虹科PEAK智行定位车控系统Demo版亮相

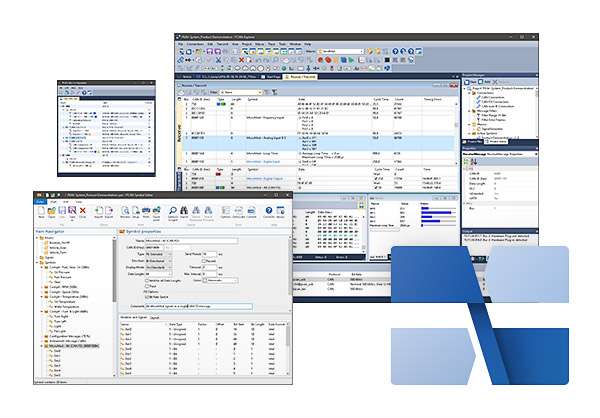

虹科应用 当CANoe不是唯一选择:发现虹科PCAN-Explorer 6

LMP91300 工业用感应式近距离传感器模拟前端 (AFE) 数据表

CY8CMBR3102无法更改灵敏度怎么解决?

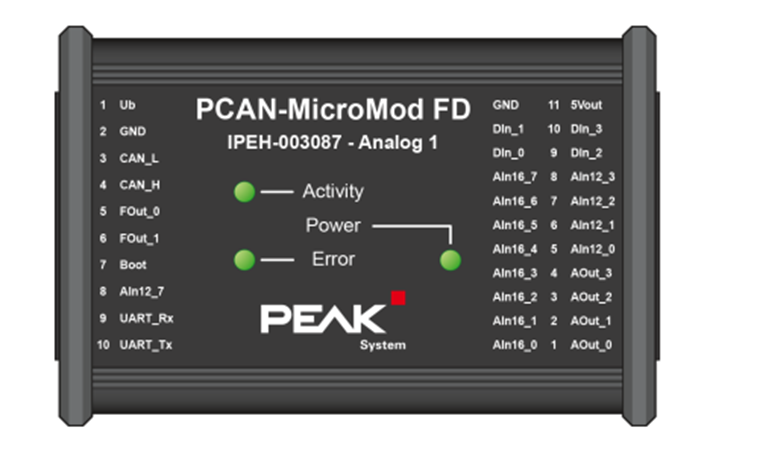

虹科案例|为什么PCAN MicroMod FD是数模信号转换的首选方案?

虹科培训 | CiA协会CAN总线实训开班,新一代CAN网络CAN XL

波音遭遇勒索软件攻击,拒付2亿美元赎金

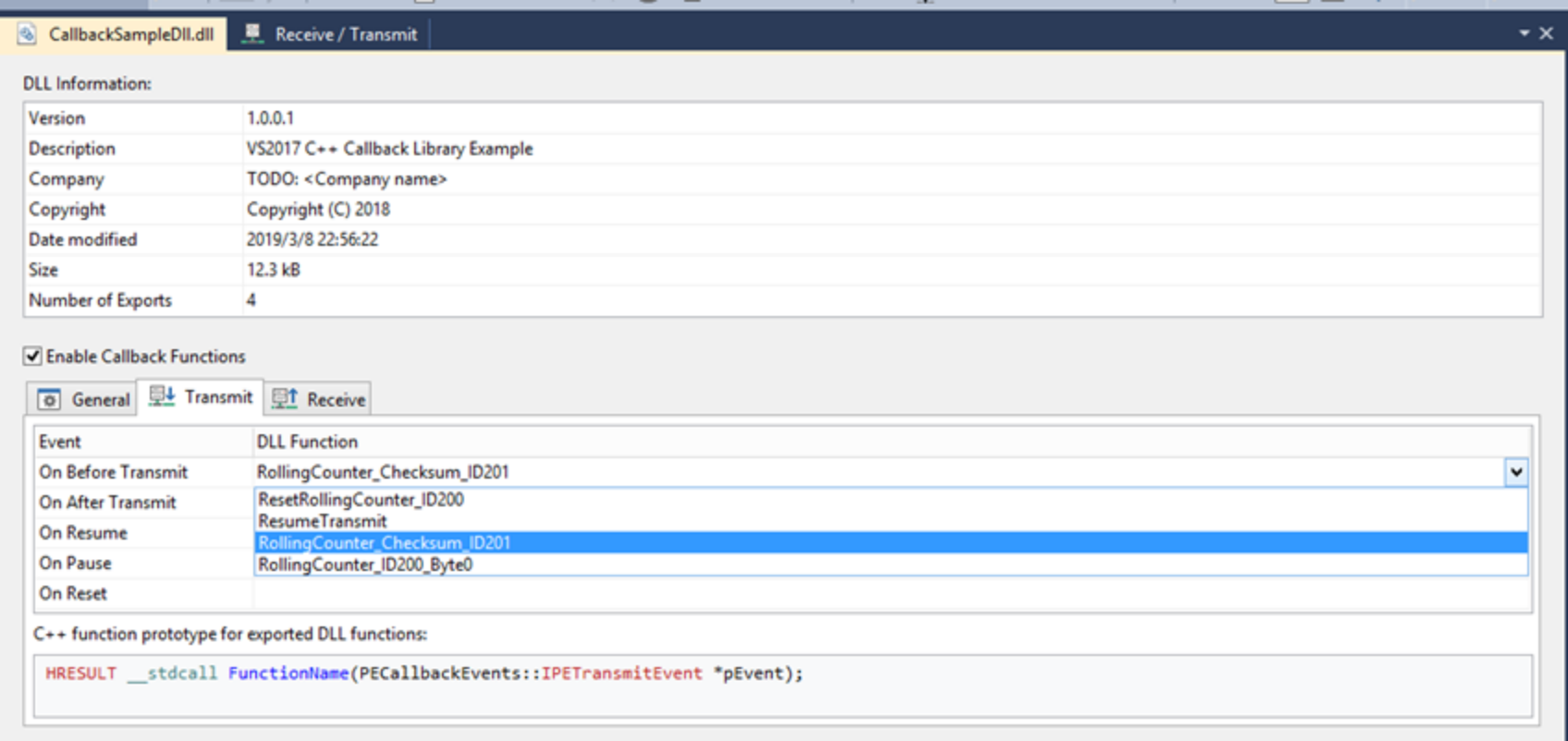

虹科干货丨轻松掌握PCAN-Explorer 6,dll调用一文打尽!

虹科分享 | 近距离接触最新的3个勒索软件

虹科分享 | 近距离接触最新的3个勒索软件

评论