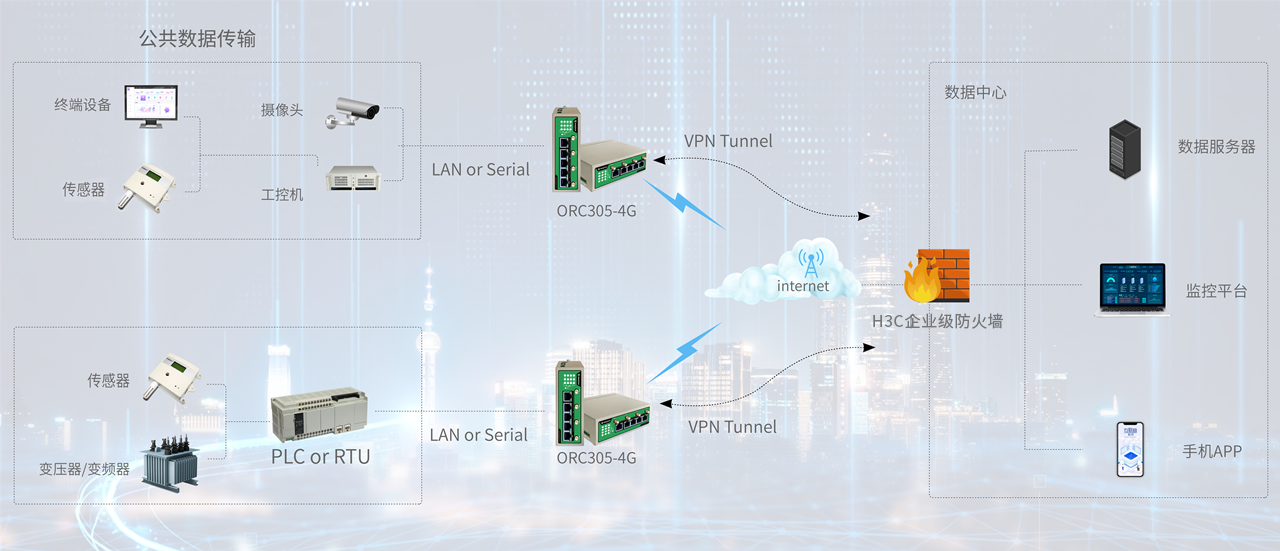

一、网络拓扑

在防火墙与ORC305之间建立一个安全隧道,对客户路由器端设备子网(192.168.2.0/24),与防火墙端服务器子网(172.16.99.0/24)之间的数据流进行安全保护。安全协议采用ESP,加密算法采用3DES,认证算法采用MD5,组网拓扑图如图所示。

二、H3C SECPATH U200-A端配置指导

(此处以多数客户使用专线上网形式为例)

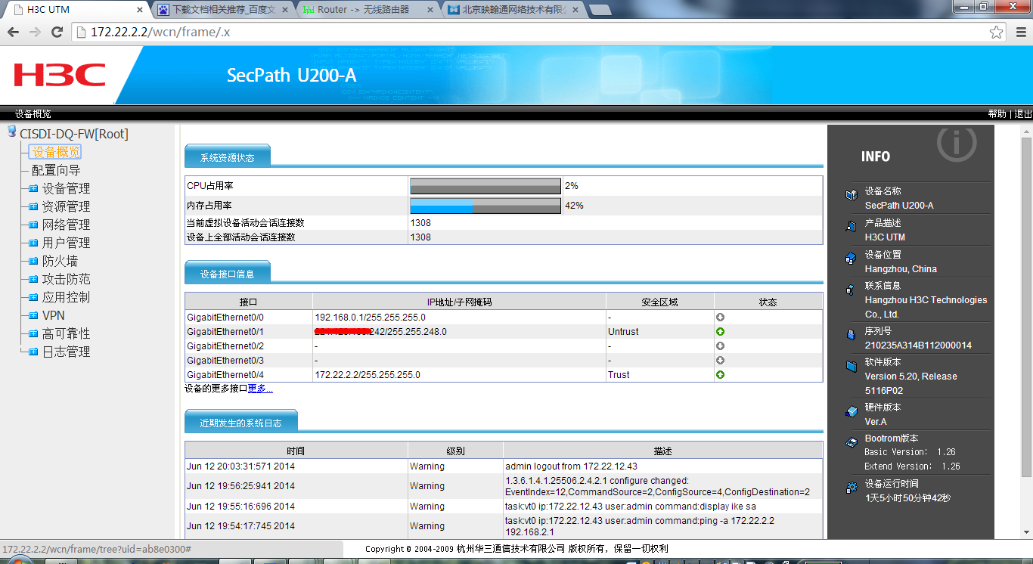

1、前提准备工作配置IPSec VPN时应保证该通过该设备已经可以正常上网,WAN,LAN,NAT等正常工作,如下图GigabitEthernet 0/1为WAN公网IP X.X.X.242,GigabitEthernet 0/4为LAN,IP为172.x.x.x/24

Interface所属安全域

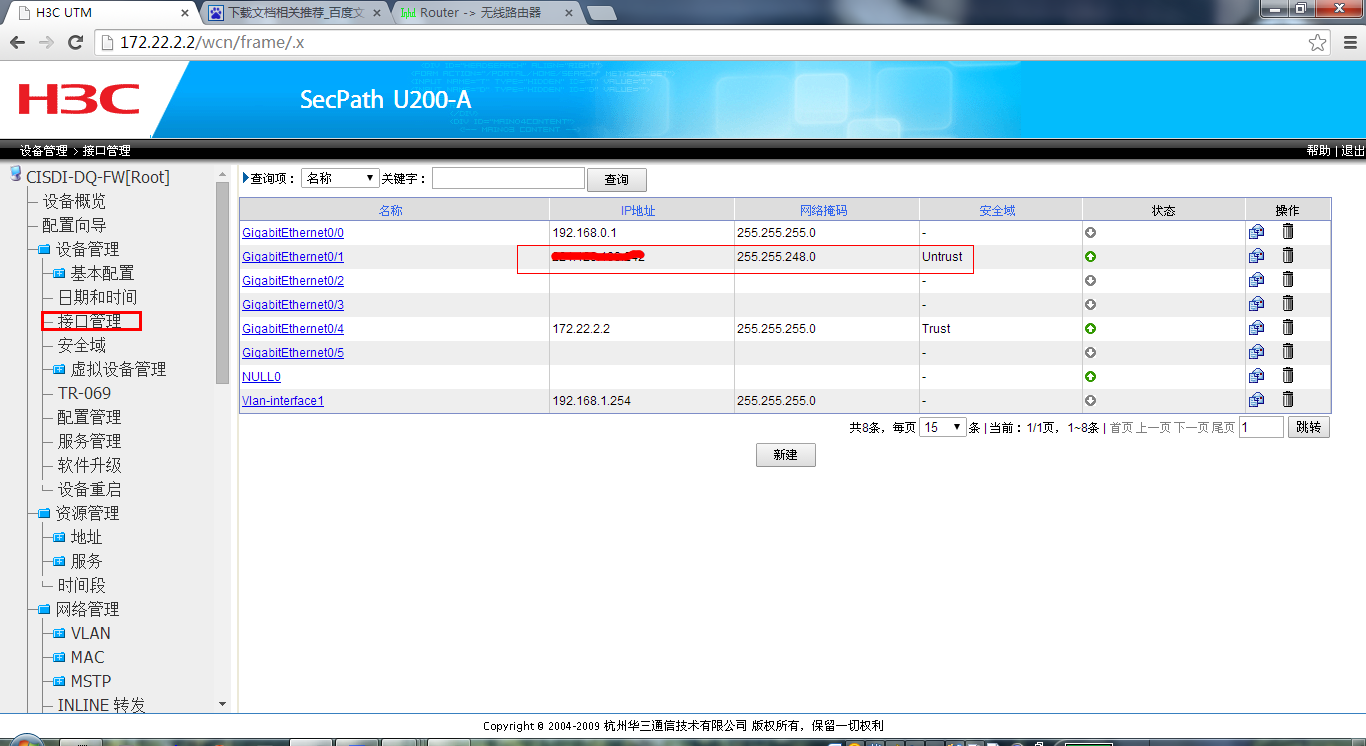

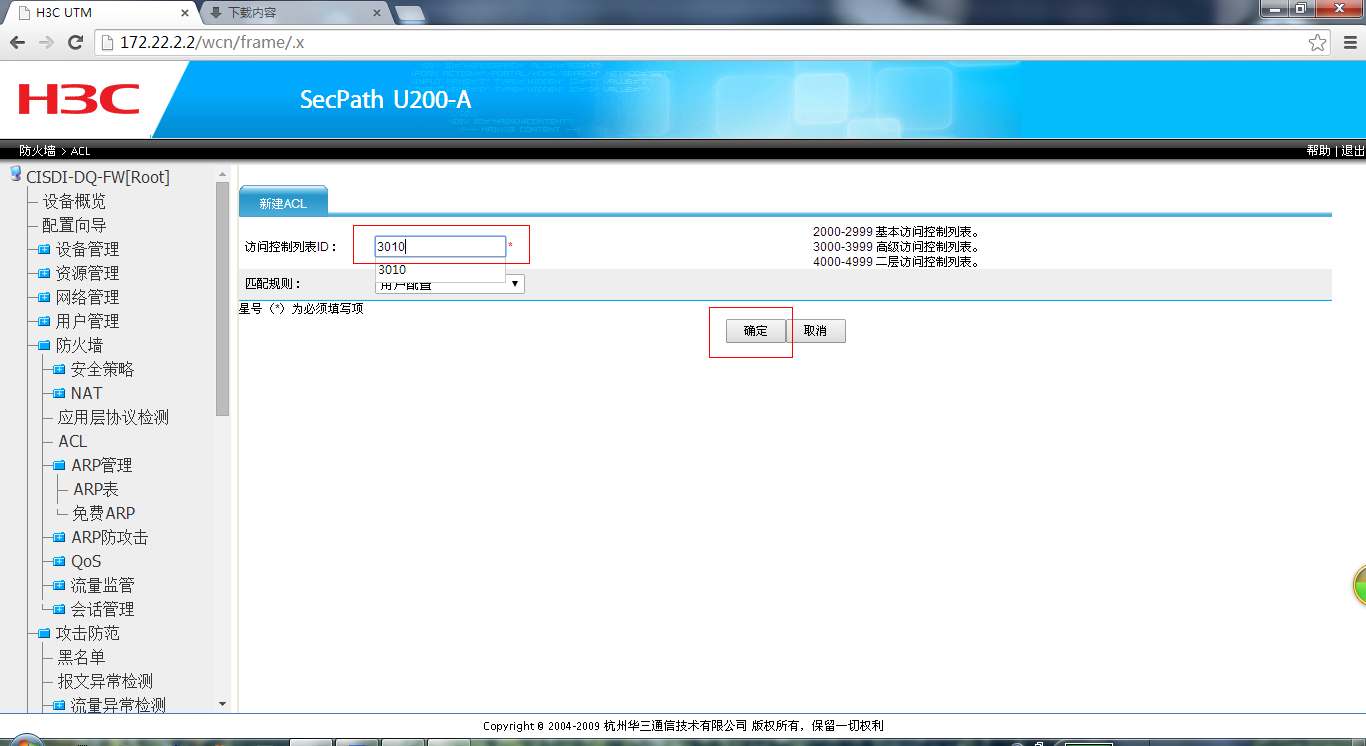

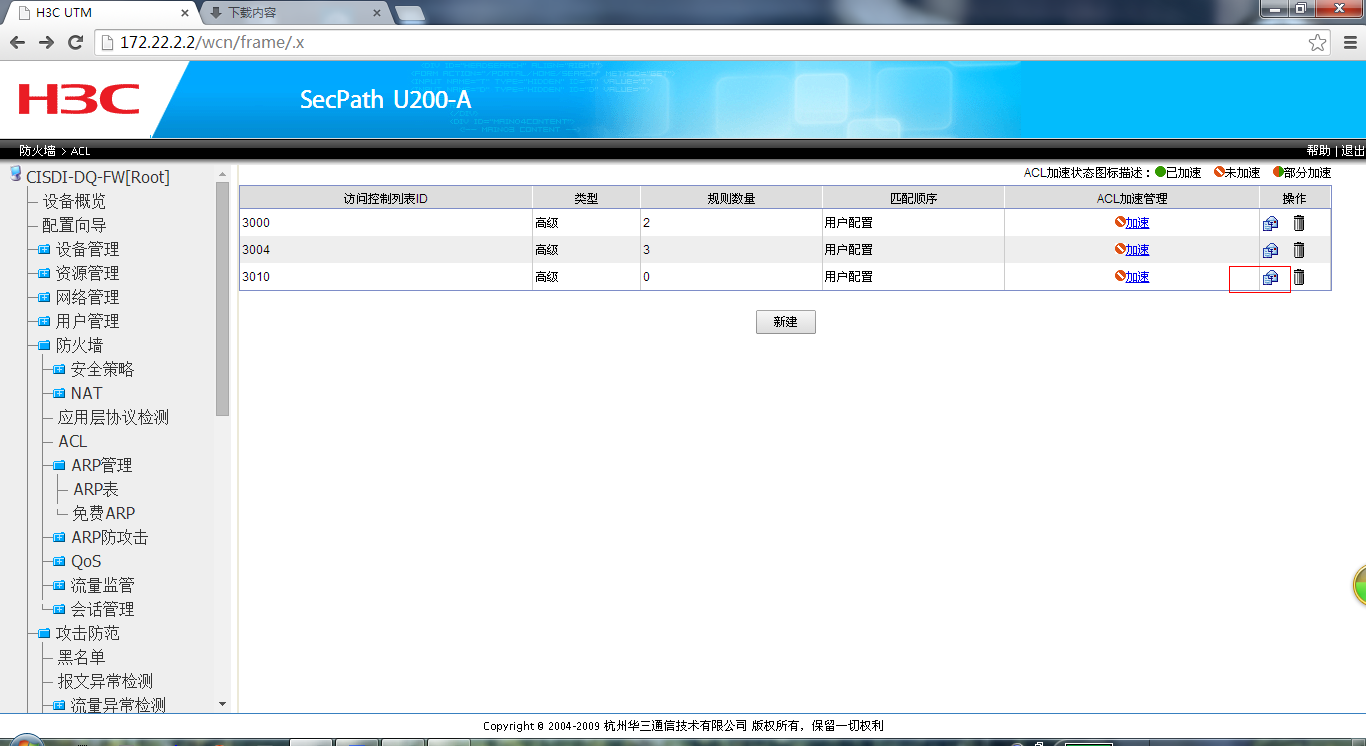

2、感兴趣流的ACL添加以及配置在设备中存在ACL3000和3004,该ACL是被NAT所调用,我们需要创建一条现场为192.168.2.0/24(目的网络)网段与H3C内外网段172.22.12.0/24(源网络)的ACL进行配置,如下新建ALC3010。以源网络到目的网络的IP数据流为感兴趣流。防火墙-ACL-新建

防火墙-ACL-新建-3010

防火墙-ACL-3010-操作

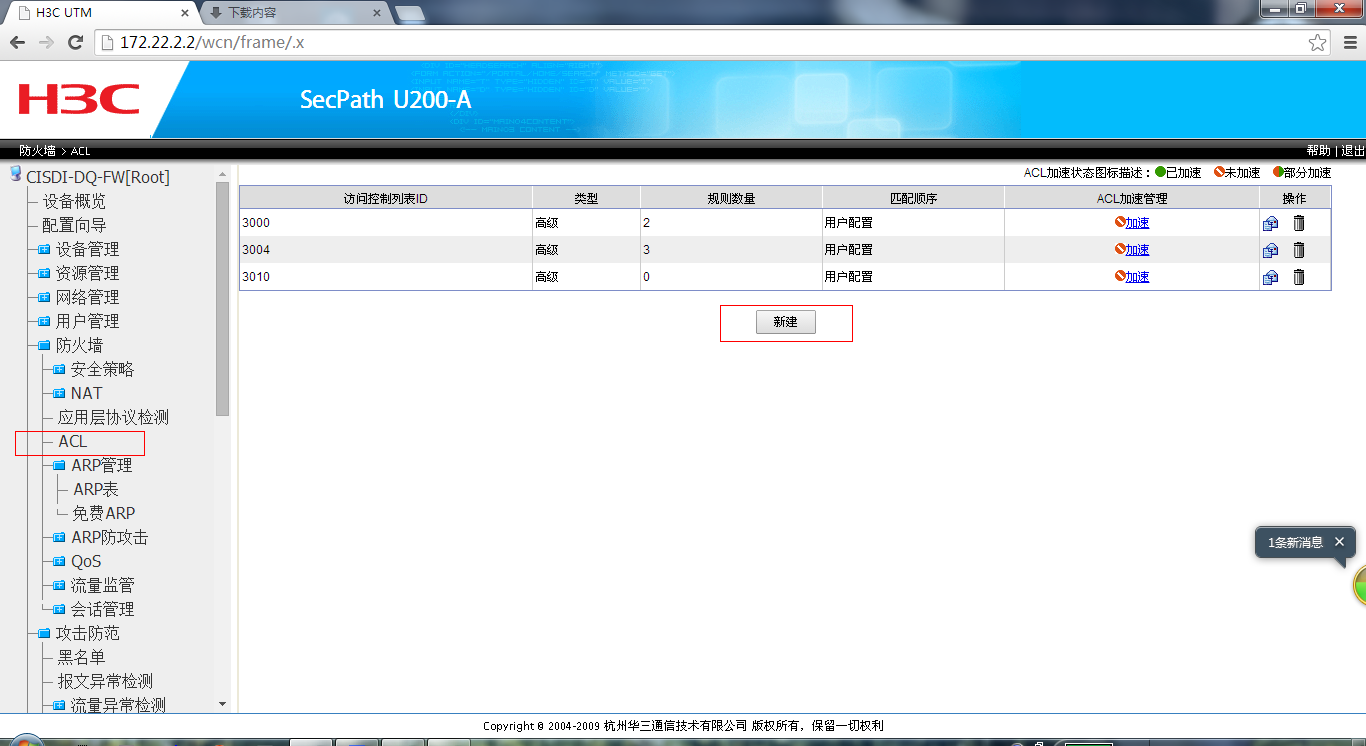

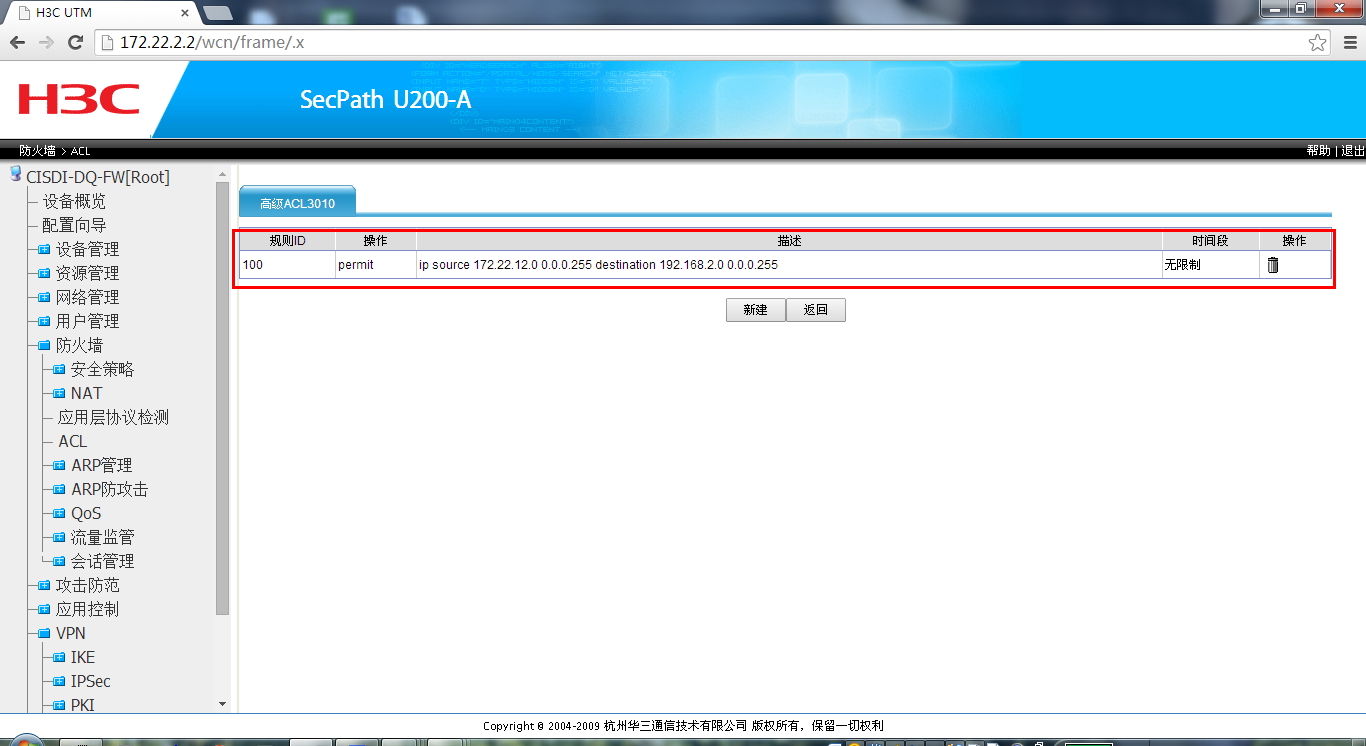

防火墙-ACL-3010-操作-新建:在ALC 3010中添加规则ID 100,匹配(permit)源网络至目的网络的的数据流,源网络为H3C其中的一个LAN172.22.12.0/24,目的网络为现场LAN 192.168.2.0/24。

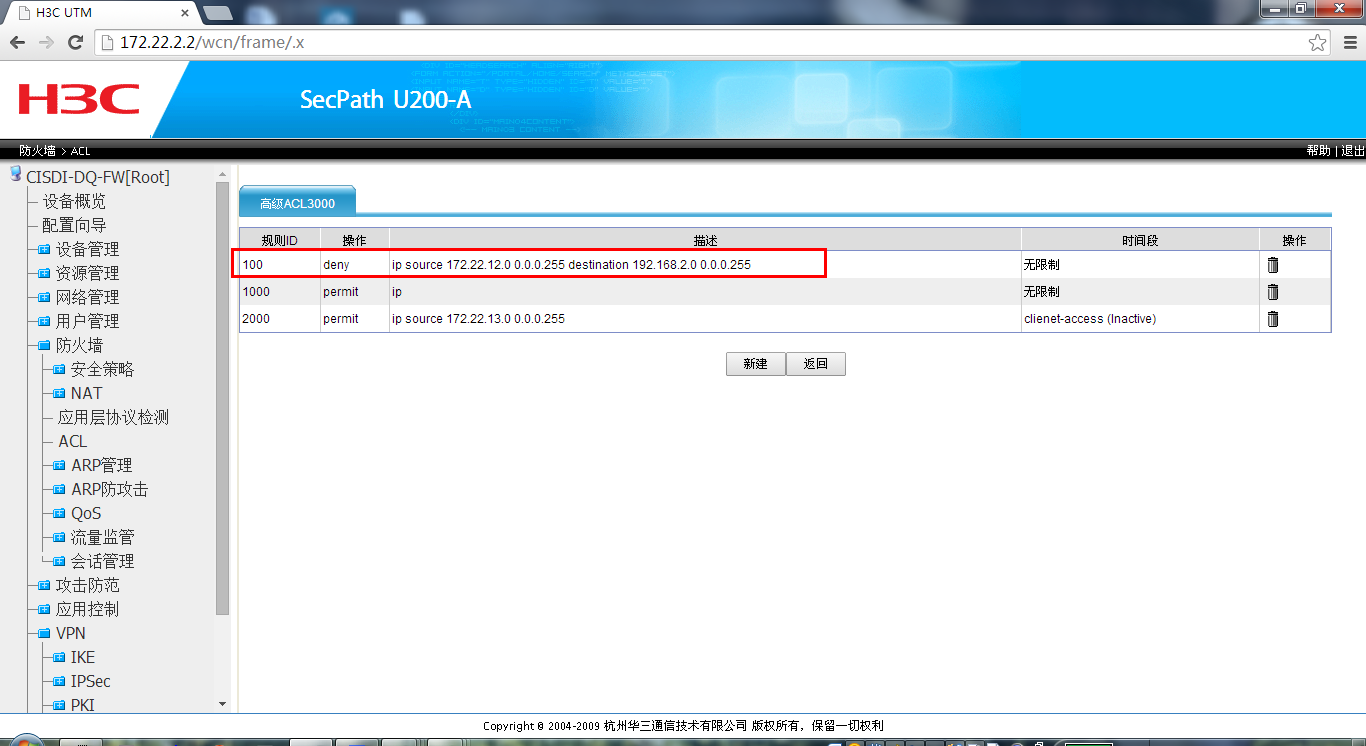

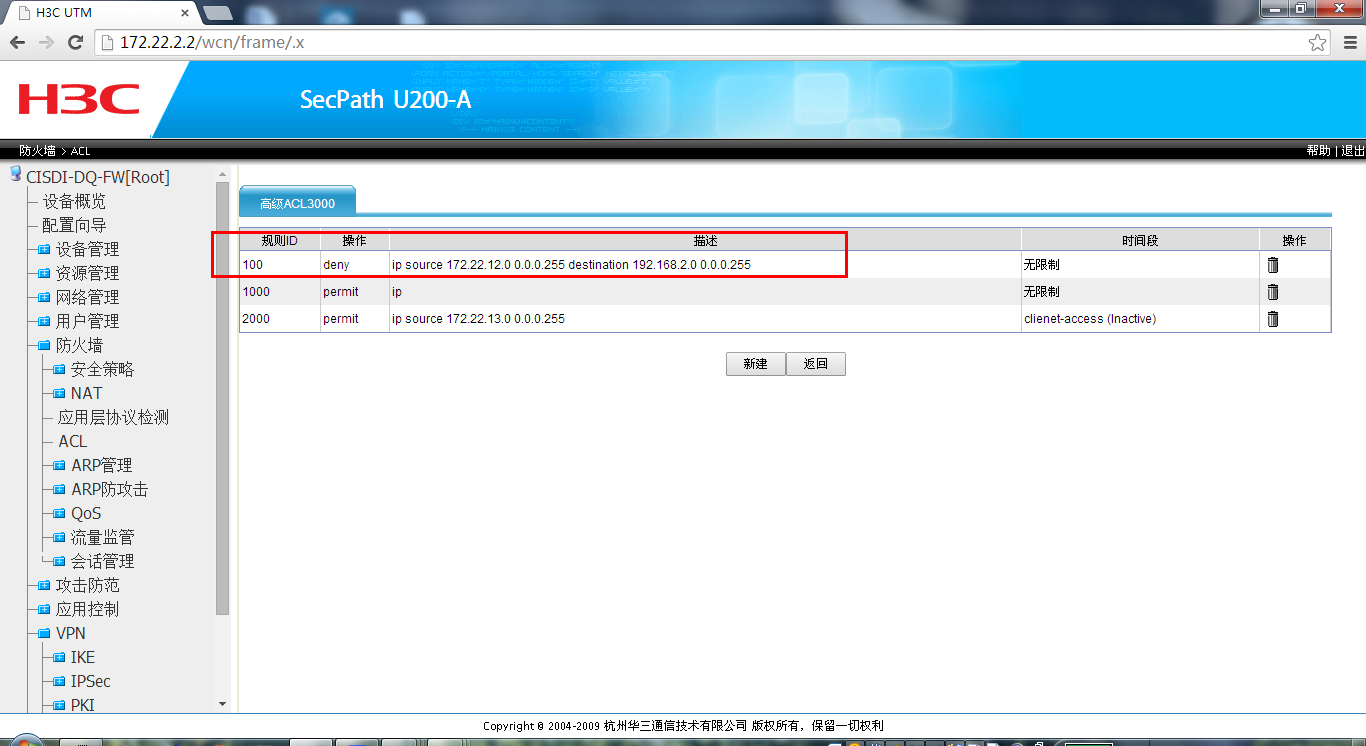

3、在原有配置的NAT中排感兴趣流防火墙-ACL-3000-操作-新建:新建一个ID号小于1000和2000的ID例如100,阻止(deny),感兴趣流通过NAT。

防火墙-ACL-3004-操作-新建:新建一个ID号小于1000和2000的ID例如100,阻止(deny),感兴趣流通过NAT。

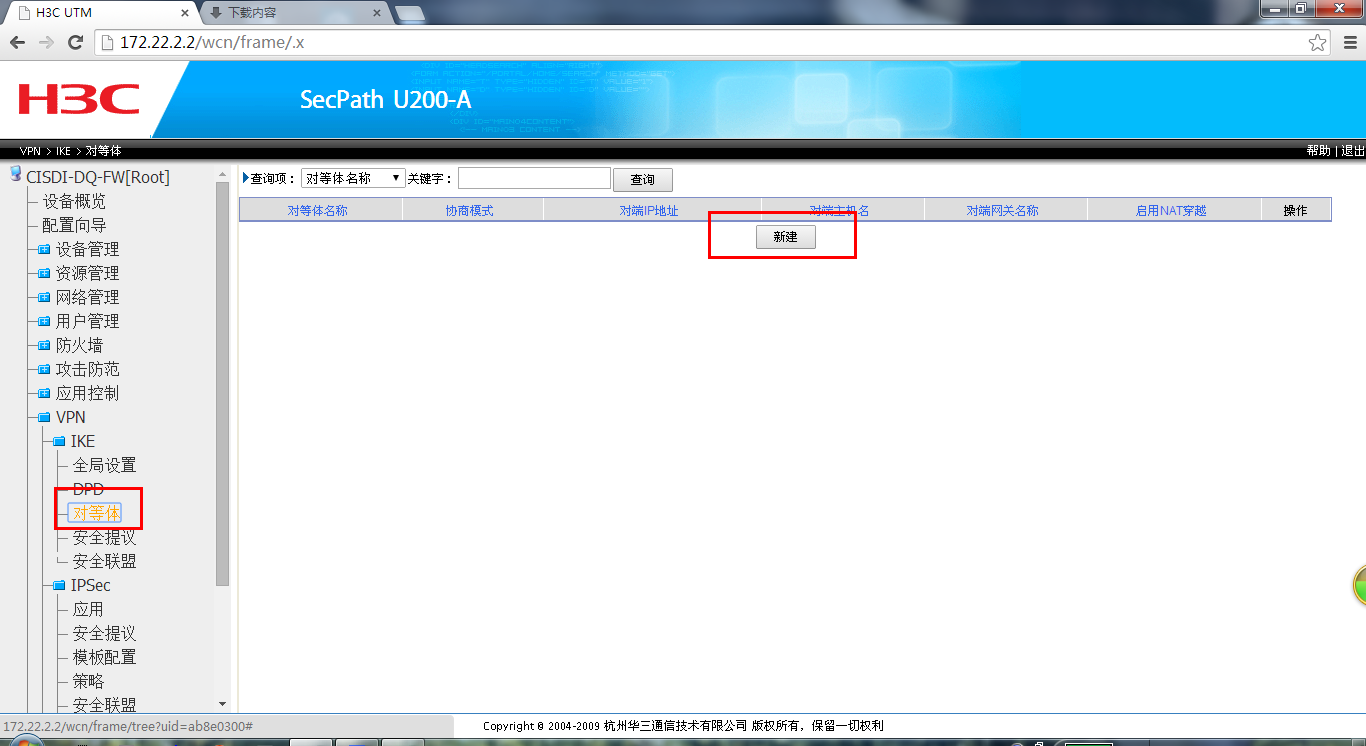

4、创建IKE 4.1 VPN-IKE-对等体-新建

对等体名称:test-1(自定义)协商模式:Aggressive(主动模式或野蛮模式)对端网关-主机名:test1对端ID:test1(FQDN,由于现场路由器拨号获得的是动态私网IP,所以使用FQDN来进行对每个对等体进行识别,每次新建ID不可以重复)启用DPD功能:打钩选择下面配置的DPD策略号10启用NAT穿越:打勾预共享秘钥:abc123(自定义)

4.2 VPN-IKE-安全提议-新建IKE安全提议号10认证方法:Preshared Key认证算法:MD5加密算法:3DES-CBC DH组:Group2 SA生存周期:86400秒(下图只是例图)

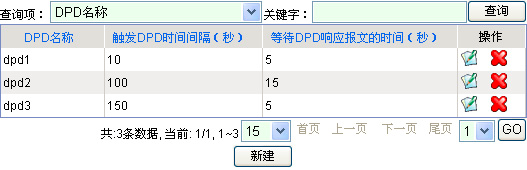

4.3 VPN-IKE-DPD(DPD Dead Peer Detection)VPN-IKE-DPD新建DPD名称:10触发DPD时间间隔:60s等待DPD现有报文时:60s(下图只是例图)

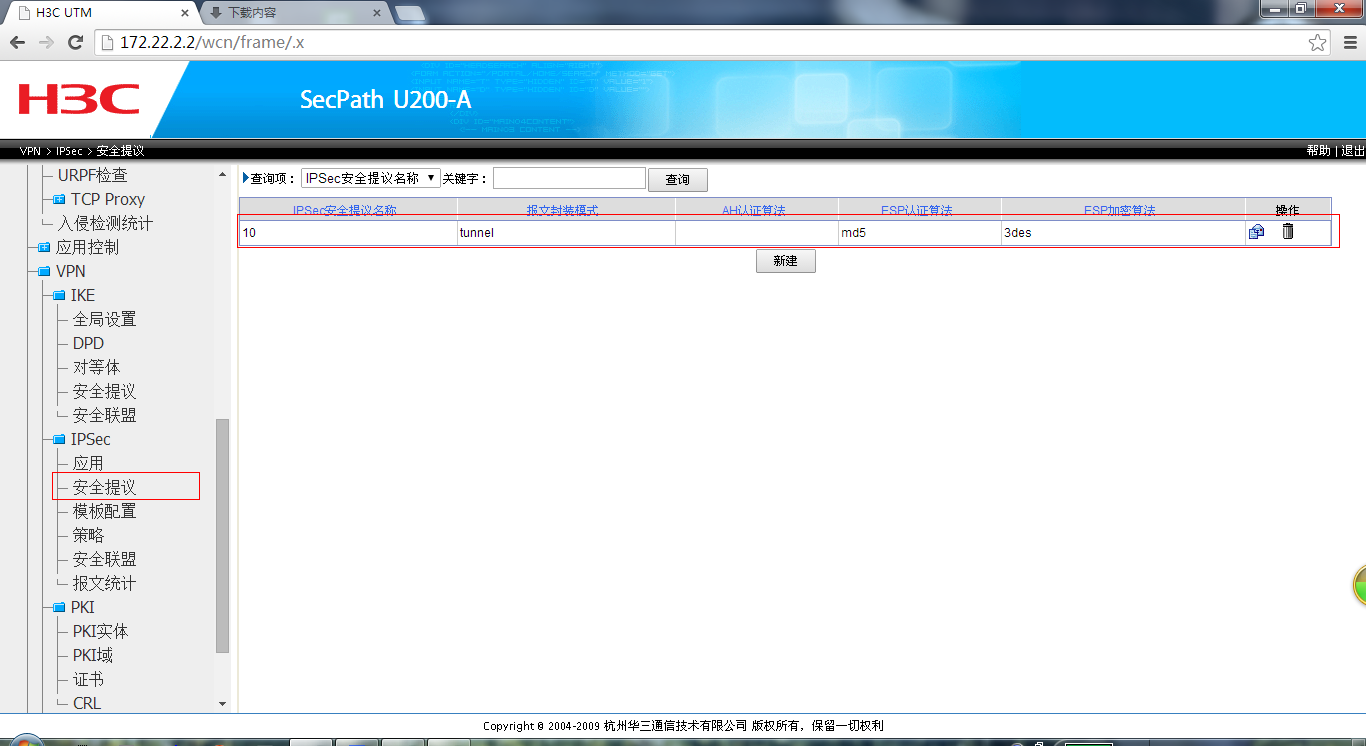

5、IPSec 5.1 IPSec安全提议IPSec安全提议名:10报文封装模式:tunnel ESP认证算法:MD5 ESP加密算法:3des

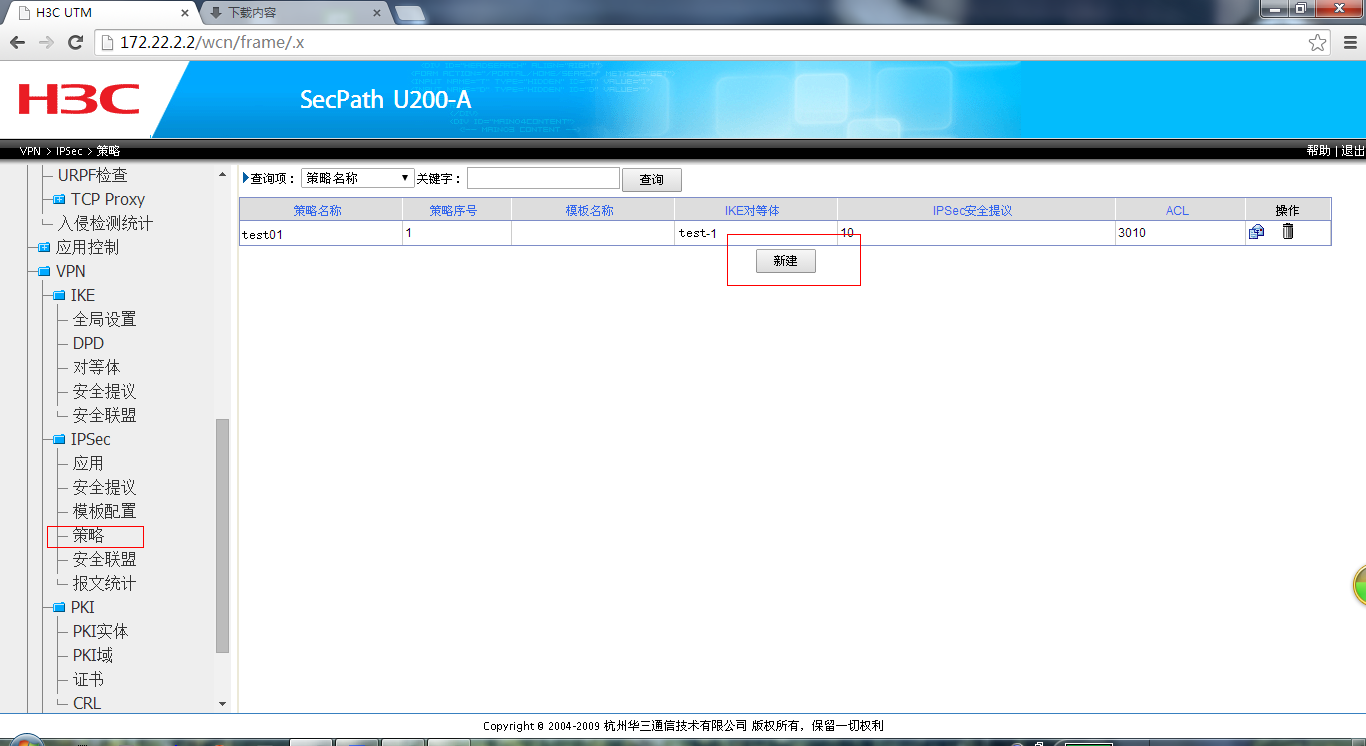

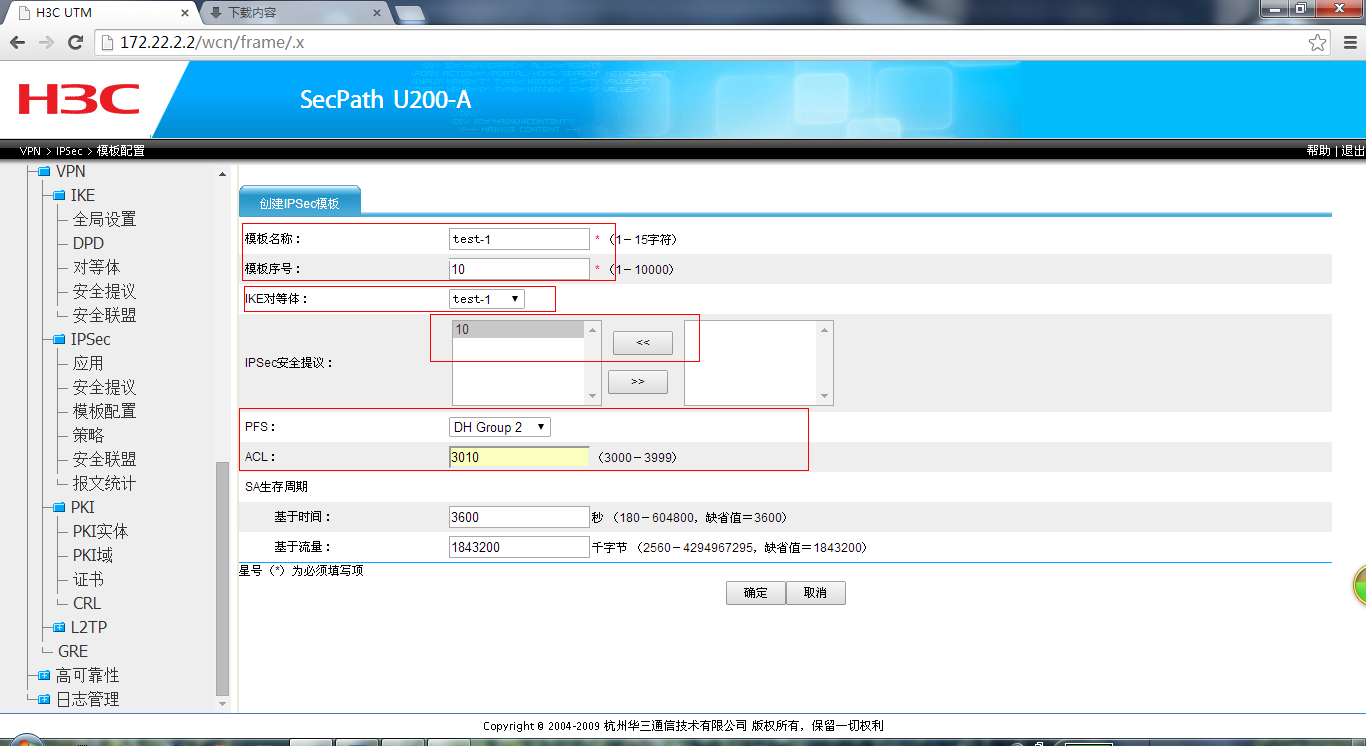

5.2创建IPSec模板配置模板名称:test-1(自定义)IKE对等体:test-1(之前已经定义的IKE)安全提议:10 PFS:“选择空”(与截图不符注意)ACL:3010

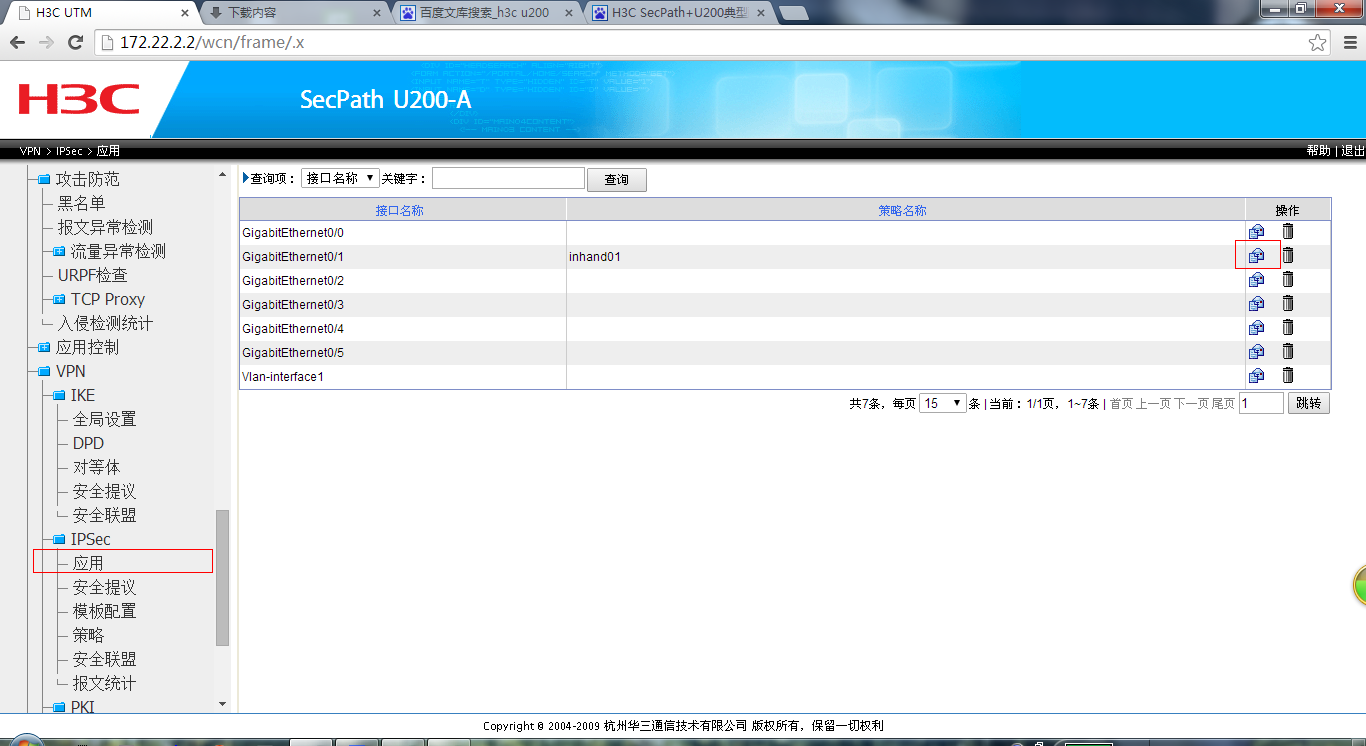

5.3调用IPSec模板配置IPSec-应用-G0/1-操作调用策略:test-1

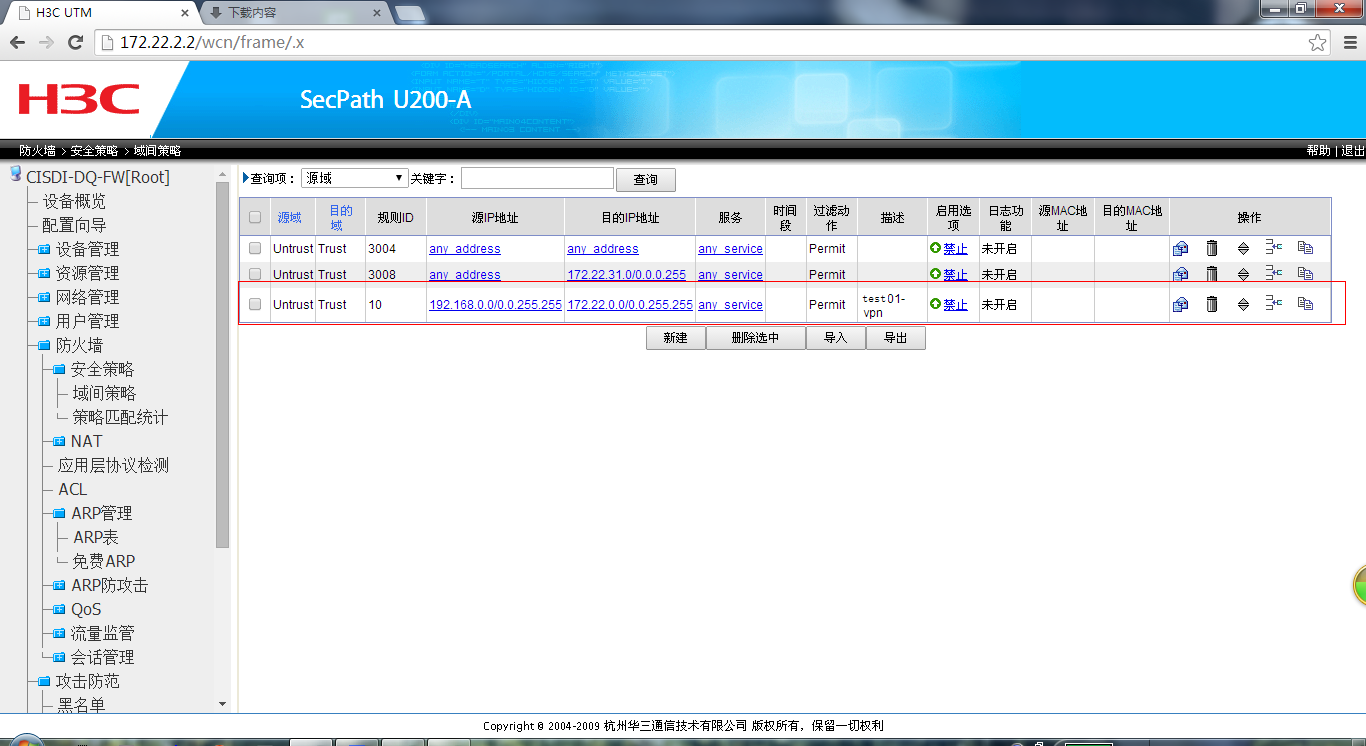

6、Policy防火墙-安全策略-域间策略-新建:源域:untunst目的域:trust策略规则:10源IP:192.168.2.0 0.0.0.255(与图中不符注意)目的IP:172.22.12.0 0.0.0.0255(与图中不符注意)

三、ORC305路由器端配置指导

1、将SIM卡插入路由器卡槽

2、给设备上电,登入路由器web页面(默认为192.168.2.1)

3、进入网络→接口→连链路备份界面启用对应SIM卡并上调链路优先级,保存配置

4、对应SIM卡拨号成功,当前链路变为绿色

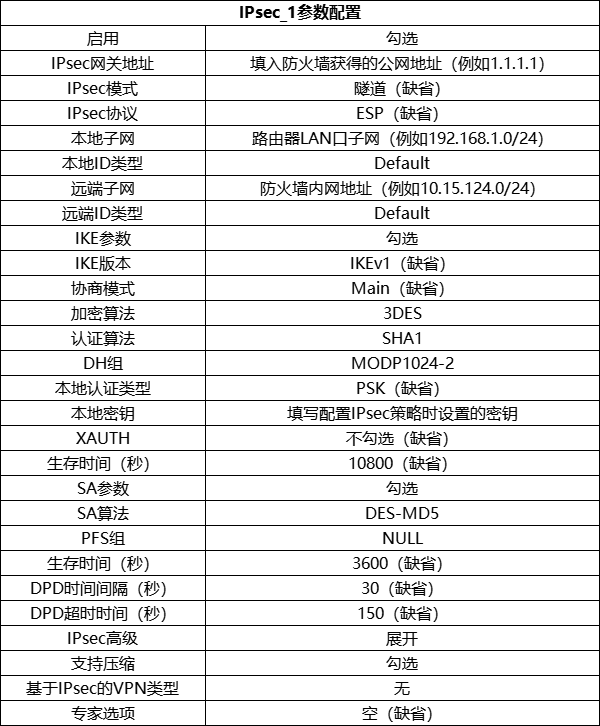

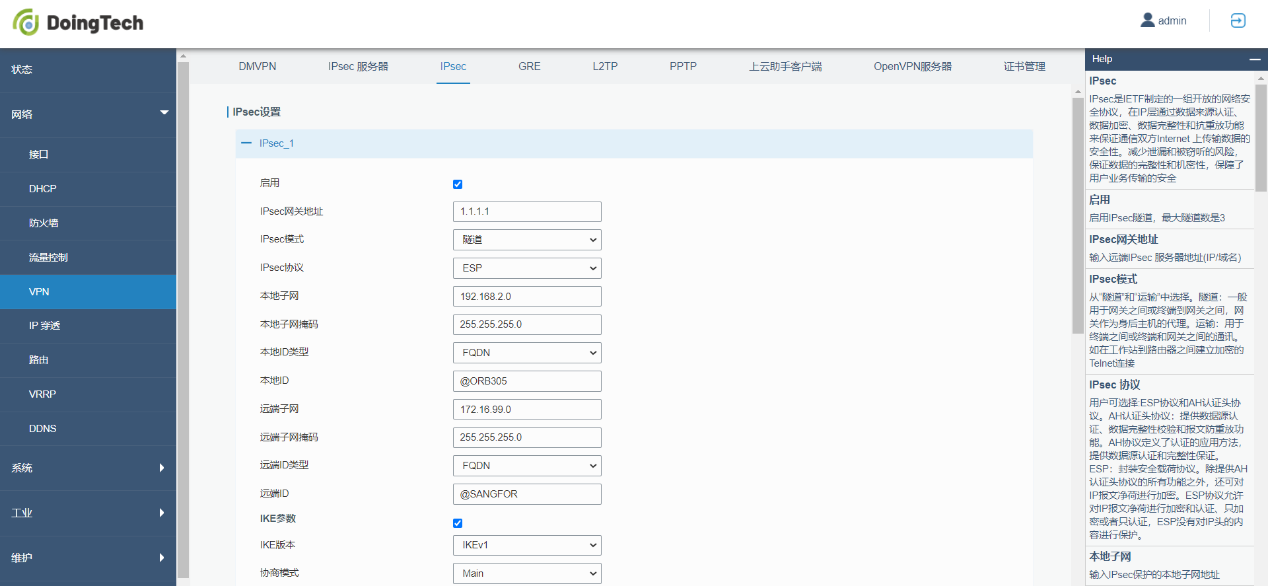

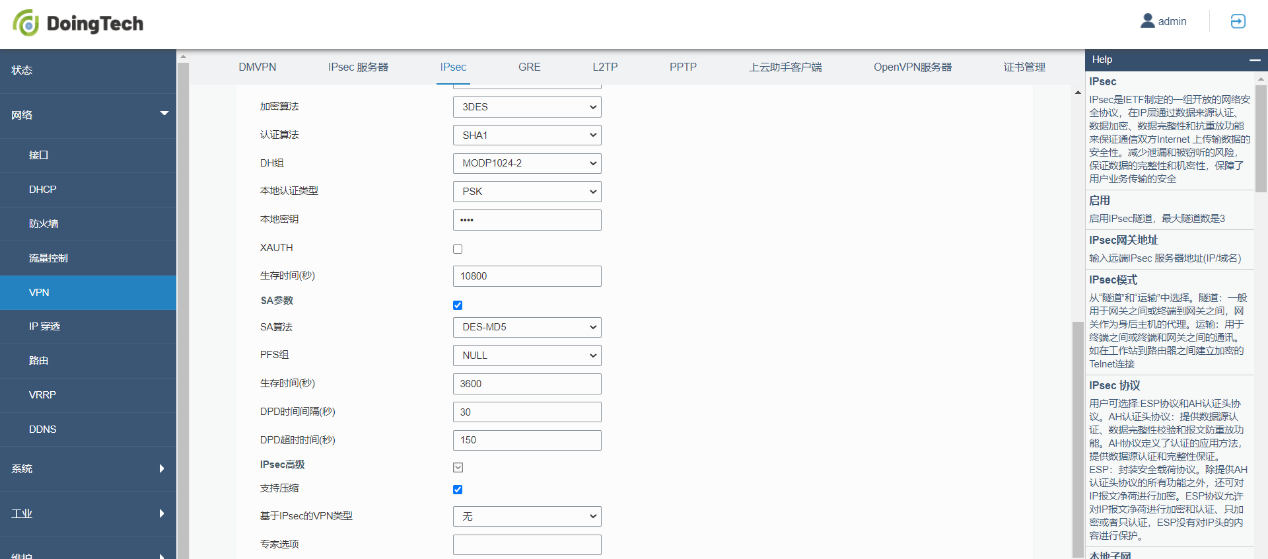

5、进入网络→VPN→IPsec界面进行路由器(IPsec VPN客户端)配置

保存并应用配置后即可进入状态→VPN页面看到IPsec VPN状态为已连接

-

H3C

+关注

关注

0文章

504浏览量

21316 -

工业路由器

+关注

关注

2文章

410浏览量

14532

发布评论请先 登录

相关推荐

手把手教你,工业路由器与H3C企业级防火墙构建IPsec VPN操作指南

手把手教你,工业路由器与H3C企业级防火墙构建IPsec VPN操作指南

评论