有两种CISO:入侵前和入侵后。入侵前的CISOs过于关注工具,并考虑投资于预防技术。在这样做的时候,他们几乎没有考虑一旦发生了不好的事情,恢复和及时恢复服务的问题。不好的事情会发生;这不是是否的问题,而是何时的问题(以及多久一次,所以“入侵节奏”似乎比入侵可能性更适合KPI)。

安全漏洞如何加强CISO的能力

“不是如果,而是何时”的口头禅,现在比以往任何时候都更需要在我们的风险管理思想中根深蒂固。另一方面,入侵后的CISO明白(通常被公平地认为是“来之不易的经验”),人员和流程要重要得多。在事故应对情况下,“全员出动”更多的是一种责任,而不是一种好处。有人可能试图帮助驱逐入侵者,但实际上是在销毁证据或破坏监护链,以防案件进一步提起刑事诉讼。

这种对入侵前和入侵后CISO的简单二分法揭示了每个行业和各种形状和规模的公司在安全计划的视角、优先顺序和准备方面的重要差异。突破会让您的企业变得更强大。

Mike Wilkes很幸运地在2021年拉斯维加斯的Black Hat和相应的Black Hat CISO峰会上发表了演讲。会议题为“执行(dis)命令:会议室中的认知和系统性风险”,而且出席人数和反响都很好,因为很多与会者后来要求复印一份会议记录。

虽然这段录音目前还没有提供,但去年12月,ActualTech Media发布了一段录音。这个演示包含了这篇文章的思想种子,因为它围绕着识别影响安全项目治理的认知风险。它还包括一节关于作为复杂系统的突现属性的系统性风险的性质。

系统风险需要更多的关注(怀疑不久的将来会有另一篇关于这个主题的博客文章),特别是当我们开始看到更多的“安全混乱工程”进入CISO社区关于风险管理的讨论时。

黑帽是自COVID - 19封锁以来第一个“外出任务”。在那里,CISO鲍勃·洛德(Bob Lord)做了一场题为“如何在简历中加入漏洞并活下来讲述故事”的演讲,这非常有见地,极大地促进了我们对韧性本质的思考,以及我们应该如何接受失败而不是害怕失败。

Bob Lord对入侵事件略知一二,因为他不仅是DNC的第一位安全官员,而且还成为雅虎的CISO!2015年11月,他在雅虎的工作!涉及披露2013年和2014年发生的一些历史上最大的入侵事件。

其中他的演讲的是他创建的事件响应时间表,其中包括通常没有记录或正式承认的事件响应生命周期的一部分:监管机构、网络保险公司、董事会和几乎每一位纸上谈兵的批评者对CISO以及他们在事件或入侵事件发生前所做的工作进行反思的时刻。

有第一个“攻击”,即当恶意攻击者以某种方式破坏或危害您的基础设施时。但还有第二次“攻击”,CISO往往无法幸免。在一个被排除在大多数D&O(董事和高级管理人员)责任保险范围之外的职业中工作是非常令人沮丧的,在这种职业中,主要的操作模式是将CISO引入迎面而来的是底部,而不管他们的安全计划的力度有多大。允许这种模式继续下去是危险的。

每次的泄密事件是一次极其宝贵的经历。一个“久经沙场”的CISO应该更值得珍视和重视。但相反,人们发现了充分的证据表明,违反CISO规定的继任者是获得加薪的人(无论是否应得)。

几年前在纽约的一次信息安全会议上,一名CISO讲述了一个故事,某人(而不是他们)在一家大公司工作,年薪80万美元,但实际上在安全程序本身上花费了宝贵的几美元,然后发生了勒索软件事件。

“砰!”就像军队里说的那样。“左侧的砰”是导致事故或破坏的事件,而“右边的砰”是事件和里程碑之后发生的时间线的一部分。

结果是CISO被解雇了,新的CISO得到了120万美元的报酬。安全计划预算与该行业的行业基准“协调”,约占IT总支出的5%。与支付赎金、增加安全预算并将CISO的补偿提高到此类组织的市场费率相比,使用合理的安全计划预算来保护组织会更便宜。

在网络安全方面采取“反脆弱”方法

一个学习武术的朋友提到了纳西姆·尼古拉斯·塔勒布的《反脆弱》一书。这本书的主题之一是,脆弱的系统和脆弱的事物在受到压力和压力时很容易崩溃。例如,骨骼可以通过施加压力和外力来改善和硬化。他们天生就能承受压力和冲击。

因此,反脆弱性也许是我们想要更好地理解的属性,以建立可靠和健壮的系统。系统实际上可以从波动性和随机攻击中受益。当然,反脆弱系统是用反脆弱组件构建的。稳健和抗脆弱系统是指那些在教育和心理学意义上表现出弹性的系统,而不是与延展性强度和拉伸性能相关的机械工程意义上的系统。

当云基础设施受到攻击时,我们不只是想将其恢复到以前的形状,只是恢复先前存在的功能和特性。相反,我们希望看到基础设施因奥运会而得到改善和转变,并变得更好。从这个意义上讲,网络弹性意味着适应。它说明了系统的模块化特性,允许我们以新的方式组合其元素,而无需太多额外的工作和费用。一个设计良好的云基础设施应该展示成功地帮助它优雅地失败的设计原则,而不是在出现故障时“一眨眼就消失了”。这只是“杀不死你的只会让你更强大”这句格言的一个方面。

这里有一些设计原则,感觉它们应该在现代信息安全程序中找到:

容错,健壮,适应性强

可扩展,弹性,自愈

分段/孤立的环境

改进和降低复杂性

优雅地降级而不是完全失败

原子、简单、模块化的组件

紧密集成和松散耦合

深度保障安全

坚持最小特权原则

值得信赖的设计,而不仅仅是认证或认证

CISO如何从网络入侵中走出来

总之,请允许我鼓励你和你的同行们从失败中寻找力量。当你经历了一次安全事件或漏洞时,你的勇气已经受到了考验。不要羞于讲述这个故事,用它来带来你应得的尊重和庄严。别人不会把这赐予你;你得把它赐予自己。有了这次入侵,你实际上已经通过跨越“入侵后”ciso社区提升了你的形象。

就拿约翰·西蒙尼为例吧。他目前是戴尔技术公司的首席安全官。他手下有60个首席信息官。2019年,我在旧金山RSA的CISO训练营遇到了他。在会上,他谈到了在戴尔拥有和运营的众多组织(包括RSA)中寻找信息安全人才所面临的挑战。他还提到,2014年11月索尼遭到朝鲜黑客攻击时,他在索尼担任全球首席信息技术官(值得注意的是,他只担任了两个月)。因此,破裂后还有生活,你应该弄清楚如何最好地把它写进简历,并围绕为什么这件事让你变得更强大,写出一篇扎实(真实)的叙述。

SecurityScorecard可以帮助您从网络事件中前进

如果您有兴趣了解您和您的企业如何更好地准备和响应网络攻击,SecurityScorecard的事件响应解决方案使CISO能够在发生攻击时立即采取行动补救事件并降低风险。

今日推荐

网络安全评级

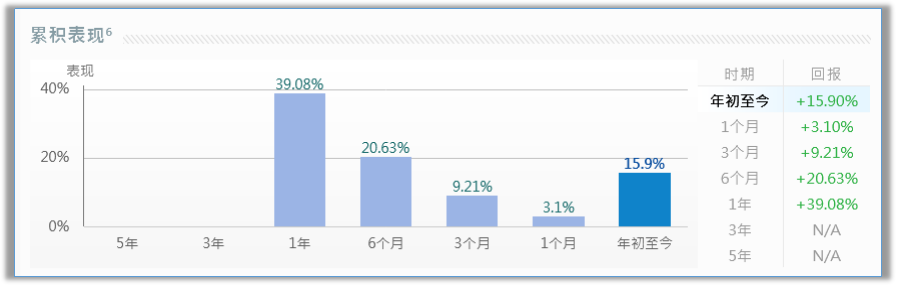

虹科网络安全评级是一个安全评级平台,使企业能够以非侵入性和由外而内的方式,对全球任何公司的安全风险进行即时评级、了解和持续监测。获得C、D或F评级的公司被入侵或面临合规处罚的可能性比获得A或B评级的公司高5倍。虹科网络安全评级对企业的安全状况以及任何组织的安全系统中所有供应商和合作伙伴的网络健康状况提供即时可见性。

该平台使用可信的商业和开源威胁源以及非侵入性的数据收集方法,对全球成千上万的组织的安全态势进行定量评估和持续监测。网络安全评级提供十个不同风险因素评分的详细报告:

- 应用安全

- 端点安全

- CUBIT评分

- DNS健康

- 黑客通讯

- IP信誉

- 信息泄露

- 网络安全

- 修补频率

- 社会工程

虹科网络安全评级为各行各业的大小型企业提供最准确、最透明、最全面的安全风险评级。

虹科是在各细分专业技术领域内的资源整合及技术服务落地供应商。虹科网络安全事业部的宗旨是:让网络安全更简单!凭借深厚的行业经验和技术积累,近几年来与世界行业内顶级供应商Morphisec,DataLocker,Allegro,SSC,Mend,Apposite,Profitap,Cubro,Elproma等建立了紧密的合作关系。我们的解决方案包括网络全流量监控,数据安全,终端安全(动态防御),网络安全评级,网络仿真,物联网设备漏洞扫描,安全网络时间同步等行业领先解决方案。虹科的工程师积极参与国内外专业协会和联盟的活动,重视技术培训和积累。

此外,我们积极参与工业互联网产业联盟、中国通信企业协会等行业协会的工作,为推广先进技术的普及做出了重要贡献。我们在不断创新和实践中总结可持续和可信赖的方案,坚持与客户一起思考,从工程师角度发现问题,解决问题,为客户提供完美的解决方案。

-

网络安全

+关注

关注

10文章

3176浏览量

59927 -

系统

+关注

关注

1文章

1017浏览量

21376

发布评论请先 登录

相关推荐

电科网安荣获2024年网络安全技术应用典型案例

龙芯3A5000网络安全整机,助力保护网络信息安全

随着全球网络安全威胁日益升级,3只网络安全美股值得投资者关注

网络安全技术商CrowdStrike与英伟达合作

虹软科技获ISO/SAE 21434 网络安全管理体系认证

人工智能大模型在工业网络安全领域的应用

IBM和微软加强在网络安全领域的合作

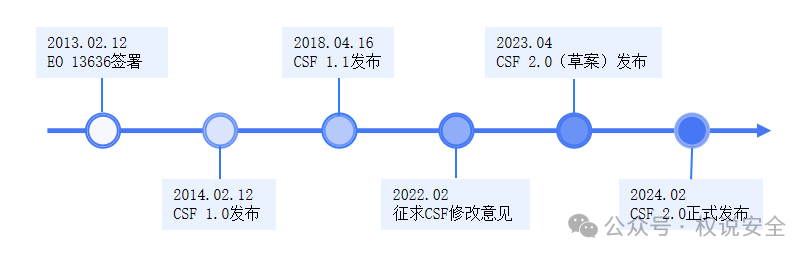

专家解读 | NIST网络安全框架(1):框架概览

4G无线路由器:为您的网络安全提供保护

普华基础软件荣获ISO/SAE 21434汽车网络安全管理体系认证证书

工业发展不可忽视的安全问题——OT网络安全

知语云全景监测技术:现代安全防护的全面解决方案

虹科分享 | PCAN工具:强大的CAN通讯解决方案,你了解多少?

虹科分享 | 网络安全评级 | 突破能够让您变得更加强大

虹科分享 | 网络安全评级 | 突破能够让您变得更加强大

评论