什么是身份验证?

身份验证是证明断言的行为。在信息安全中,这通常被理解为验证计算机用户的身份。

标识必须与身份验证区分开来。识别是识别唯一事物的能力:一个人,一台机器,在计算机中运行的进程,...身份验证是证明该事物身份的能力。但我们将看到 - 它提供的远不止这些。

身份验证的典型应用

这是五个常见的身份验证应用程序。在之前的博客文章中,我们学习了公钥加密、公钥基础结构和密钥加密的使用。这些是理解身份验证的这一新部分的基础。

应用 1:证明寻求访问公司应用程序、Web 服务器等的人类用户的身份。这种类型的身份验证通常涉及查询人员的唯一标识符,例如电子邮件地址和密码。此身份验证方案通常通过第二个因素来增强,以减轻密码的泄露。第二个因素可以是发送到用户手机的一次性代码:这种额外的保护迫使攻击者窃取密码和用户的手机,这极大地限制了风险。这称为多重身份验证。

应用2:证明机器的身份。在安全网络中,计算机或连接的设备(如物联网设备)必须在交换数据之前相互进行身份验证。如果不采取此措施,黑客可以将流氓设备连接到网络并冒充合法设备。机器通常使用基于公钥的身份验证(参见第 1 部分和第 2 部分)。与使用他们记住的密码和其他物理属性来验证自己的人类不同,机器使用私钥对验证者发送的随机数(又名“挑战”)和网络证书颁发机构颁发的证书进行签名。此身份验证方案称为“强身份验证”或“质询-响应身份验证”。

应用3:证明数据的来源和完整性。当联网机器通过网络接收数据时,必须确保发送机器的身份,并确保数据在传输过程中未被修改。如果没有这个,黑客可能会伪造虚假的网络流量(欺骗),或篡改传输中的数据。如今,大多数网络都使用协议来减轻这种风险,例如传输层安全性(TLS,以前称为SSL),它将相互机器身份验证作为初始步骤(如上面的应用程序),与两台机器之间的密钥安全交换,以及基于密钥的身份验证这两台机器之间交换的所有数据(而且经常, 加密),使用交换的密钥。这样,数据的来源得到保证,因为错误的发送方没有正确的会话密钥,并且数据的完整性得到强制执行,因为对数据的任何修改都会导致接收方的验证失败。

应用4:证明计算机的程序来源。显然,计算机或任何类型的连接设备都必须执行合法软件。将任意软件注入此类设备的攻击者可以控制其操纵的数据,包括个人用户数据。攻击者还可以将设备武器化,并使用它来攻击网络上的其他计算机(如 DoS 攻击 – 拒绝服务)。这种身份验证也称为“代码签名”,也使用公钥加密:代码签名者使用私钥对软件进行数字签名,设备使用相应的公钥来确保软件的来源。

应用 5:证明。证明可以看作是对计算机当前状态的身份验证。计算机状态可以是任何内容,包括执行的软件/操作系统修订版、计算机硬件修订版、计算机配置、执行的软件已经过身份验证的事实(如在以前的应用程序中)以及其他问题的答案,例如:“是否应用了上次操作系统更新?”或“防病毒软件是否正在运行?”。通常,状态是一组属性,用于在计算机中建立某种信任。在网络通信中,这为机器之间提供了额外的保证。例如,即使您经过了完全身份验证,您的银行网站也可能拒绝您连接过时的操作系统版本。同样,证明使用公钥加密。

身份验证支持可信计算

如今,典型的信息安全 (InfoSec) 结合了上述所有功能,以提供所谓的“可信计算”:用户向网络应用程序进行身份验证,底层机器相互进行身份验证,通过证明获得相互可信度的保证,并验证流量的完整性,以便用户和应用程序之间的应用程序级交换完全可靠。加密几乎总是在此之上添加,以通过网络保存用户的个人数据。

还可以防止硬件假冒

与上面的应用程序 2 一样,强身份验证也是防止生产假冒设备的强大工具。基于公钥或密钥的身份验证可用于对一次性医疗设备等硬件设备进行身份验证,以确保它们是真实的。在配件连接到主设备的情况下,设备可以使用质询-响应身份验证来确认设备是由授权制造商生产的,而不是克隆设备。设备可以通过证明对制造商密钥的了解(如果使用密钥身份验证)或拥有制造商认证的私钥(使用基于公钥的身份验证时)来证明其真实性。

结论

总之,身份验证对于信息安全以及通过防止假冒设备的生产来确保用户安全至关重要。

审核编辑:郭婷

-

物联网

+关注

关注

2950文章

48101浏览量

418111 -

计算机

+关注

关注

19文章

7836浏览量

93444 -

服务器

+关注

关注

14文章

10344浏览量

91737

发布评论请先 登录

基于VMM验证方法学的MCU验证环境

python要学哪些内容?

光模块为什么要上机验证?

关于ADPD105 / 108在生产验证阶段,请问要如何验证芯片?

怎么找到所有MCC的Apple Primar内容?

数字IC验证之“UVM”基本概述、芯片验证和验证计划(1)连载中...

使用MySQL数据库要学习的所有重要命令

湿热灭菌工艺验证解决方案

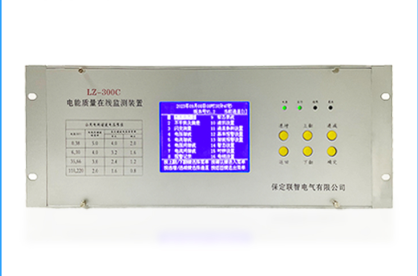

电能质量在线监测装置数据验证报告应包含哪些内容?

为什么要验证所有内容

为什么要验证所有内容

评论