近年来,游戏行业欣欣向荣,游戏玩家也呈指数级增长,全球数以亿计的游戏玩家享受着网络游戏广泛的互动体验,然而,由于游戏的崛起和受欢迎程度也使其成为网络黑客寻求利用其漏洞的首选目标。

出于多种原因,游戏行业对于网络攻击者来说是一个有吸引力的目标,毕竟网络游戏每年在全球产生数百亿美元的收入,使其成为利润丰厚的经济收益目标。同时游戏玩家的庞大用户群又为黑客提供了大量个人信息资料,而这些信息可被用于身份盗窃和其他恶意目的。

而且因为用户常常希望使用模组、作弊工具或其他第三方程序修改他们的游戏,这又让网络黑客进一步扩大了攻击面。由于游戏行业竞争激烈,一些玩家获取BUG成功后会获得丰厚的奖金,这让攻击者也有动力利用网络攻击来破解和确保他们击败竞争对手。

1DDoS攻击:极大的破坏玩家游戏体验

分布式拒绝服务(DDoS)攻击是游戏行业的常见威胁,这些攻击涉及用大量流量淹没目标网络或服务器,从而导致目标无法处理合法请求,进而导致服务中断。攻击者可能会针对游戏网络进行DDoS攻击,以获取经济利益、报复,或者只是为了造成混乱并破坏用户的游戏体验。

由于游戏行业需要依赖稳定的互联网来玩多人游戏和加载高质量内容,因此任何网络中断都可能造成严重后果。

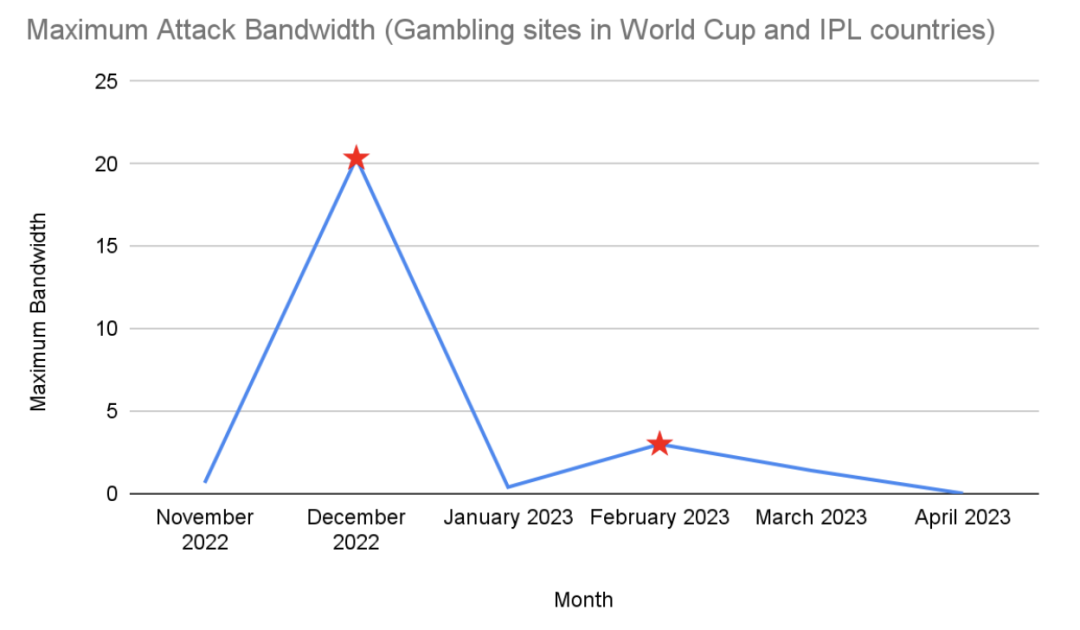

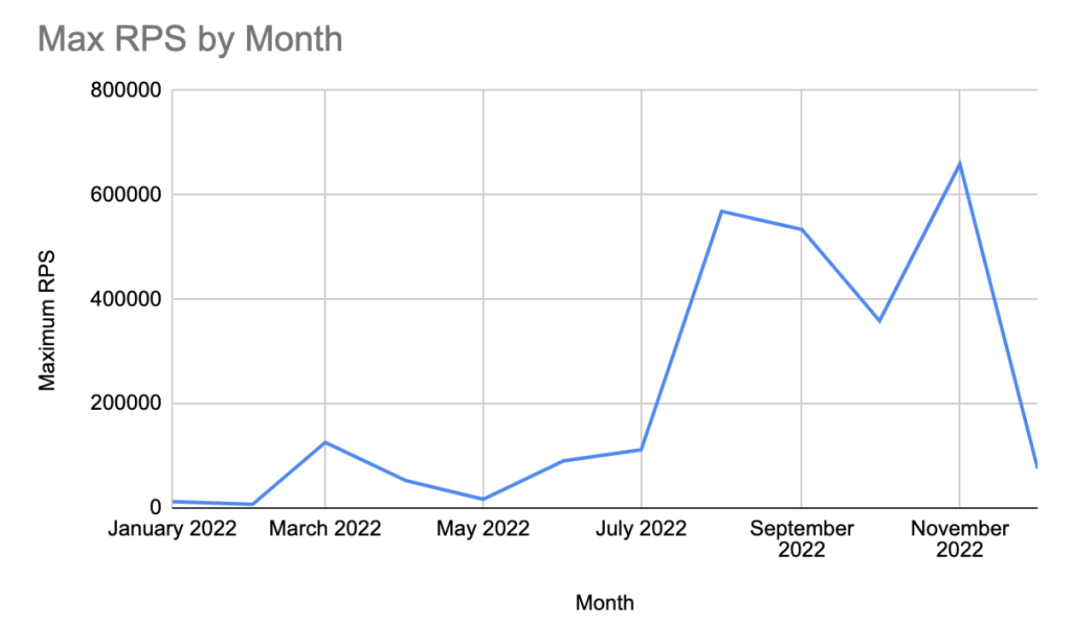

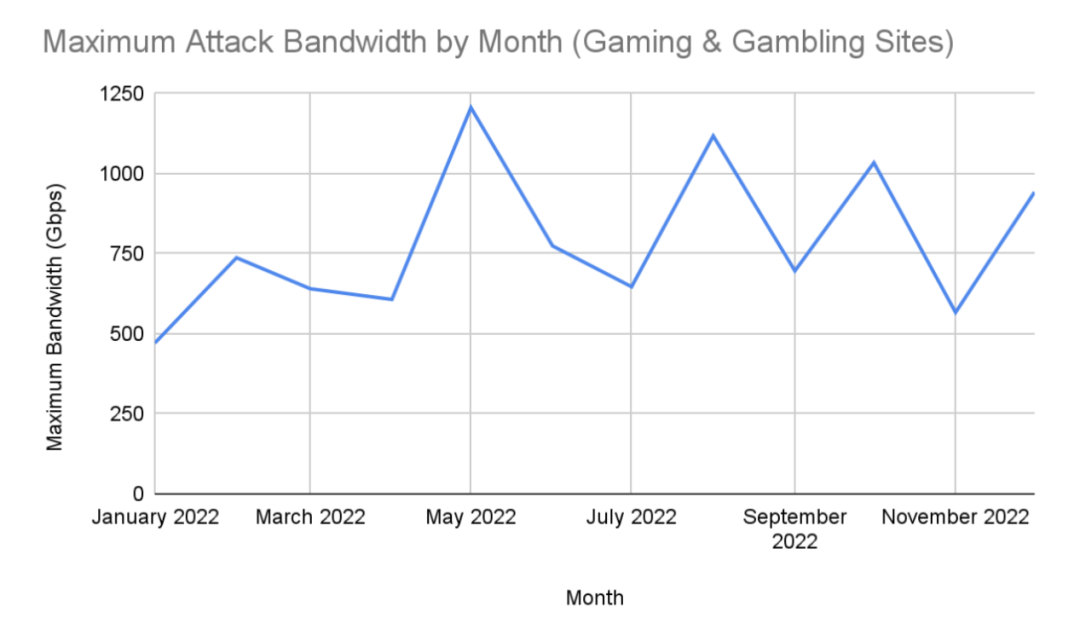

2022年下半年,受保护的游戏网站遭受的应用程序DDoS攻击明显增多。这是因为此期间热门游戏经常发布,DDoS攻击量经常增加。

经常用于租用出去的DDoS攻击成为了游戏行业的常见威胁。攻击者还可能选择网络DDoS来尝试造成最大程度的中断,而不是针对特定游戏功能的应用程序。

2确保游戏行业安全:Web应用程序和API保护

Web应用程序和API是游戏行业不可或缺的一部分,为在线多人游戏体验到游戏内购买的一切提供动力。然而,这些技术一直存在攻击者可以利用的漏洞。攻击者以各种动机瞄准游戏行业:窃取用户数据、未经授权访问游戏系统或破坏服务。所以Web应用程序和API安全对于确保游戏行业的安全和保护用户数据至关重要。

2022年,游戏行业最常见的攻击是跨站脚本攻击,在所有攻击种类中占比32.2%。究其根源是因为2022年6月针对一款流行在线角色扮演游戏的针对性攻击。XSS可能是游戏行业的常见威胁,因为用户生成内容的盛行为攻击者提供了可乘之机输入恶意脚本。去年排名靠前的CVE主要是远程代码执行漏洞,例如Log4Shell(CVE-2021-45105和CVE-2021-44228)以及Oracle和ThinkPad错误。这些漏洞可能使攻击者能够控制游戏服务器、窃取数据并运行作弊代码,从而在游戏过程中获得利益,特定游戏中发现的其他零日漏洞可能会被利用来访问用户数据或操纵游戏玩法。

社会工程攻击在游戏行业也很常见,许多玩家使用的在线社区、虚拟聊天室和消息平台很容易受到社会工程攻击,匿名性允许黑客冒充游戏官员,甚至游戏平台,试图获取凭证和其他有价值的信息。

API(允许程序相互交互的协议)是另一个常见的攻击媒介,它们很容易受到影子API和业务逻辑滥用等威胁,影子API或未记录且未由正常IT管理和安全流程维护但未删除的API对游戏网站构成威胁。2022年,游戏中所有API流量的28%都流向了标记为影子API的API端点。这些被遗忘和无人维护的API为攻击者提供了通往网络其余部分的途径,这可能会造成灾难性的后果。游戏公司可能更容易受到API威胁,因为他们经常处理敏感数据,例如用户凭证和财务信息。此外,游戏公司更有可能使用API来提供游戏服务,这使得API成为攻击者有吸引力的目标。

3恶意机器人和自动化攻击对游戏的影响

恶意机器人是自动化软件程序,旨在执行恶意任务,例如抓取数据、发起DDoS攻击或利用Web应用程序和API中的漏洞。机器人可能会窃取用户数据、扰乱服务和操纵游戏内经济,从而对游戏行业造成严重破坏。攻击者利用不良机器人瞄准游戏行业,以获取经济利益、竞争优势。

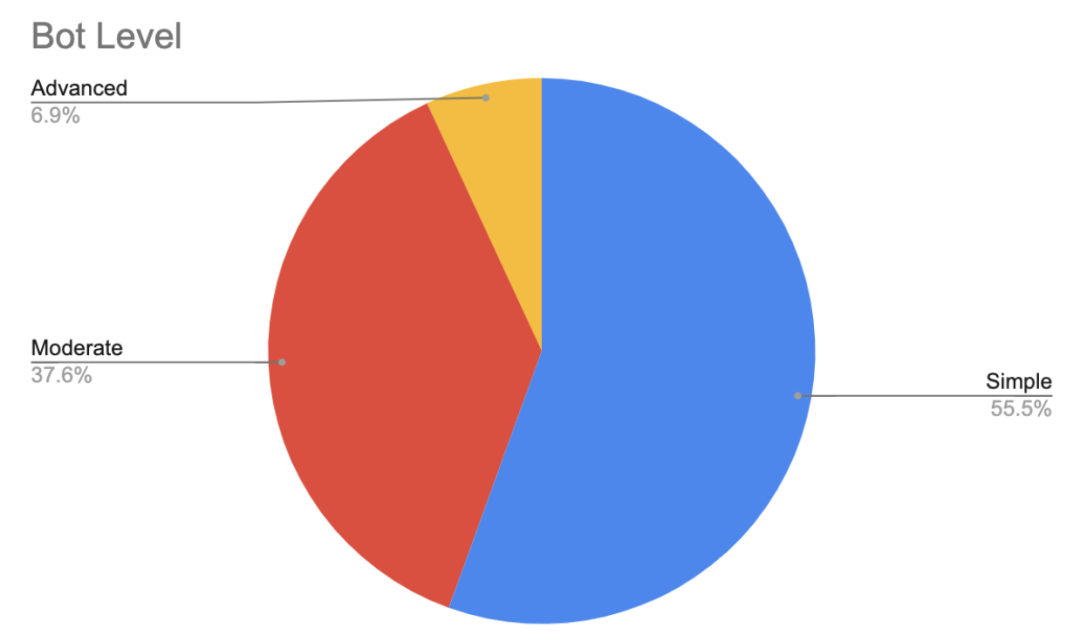

我们通常讲机器人分为三个级别:简单、中等和高级。简单的机器人使用自动化脚本连接到网站,并且不会自我报告为浏览器,而中等机器人则模拟浏览器技术,而高级机器人则模仿人类行为。

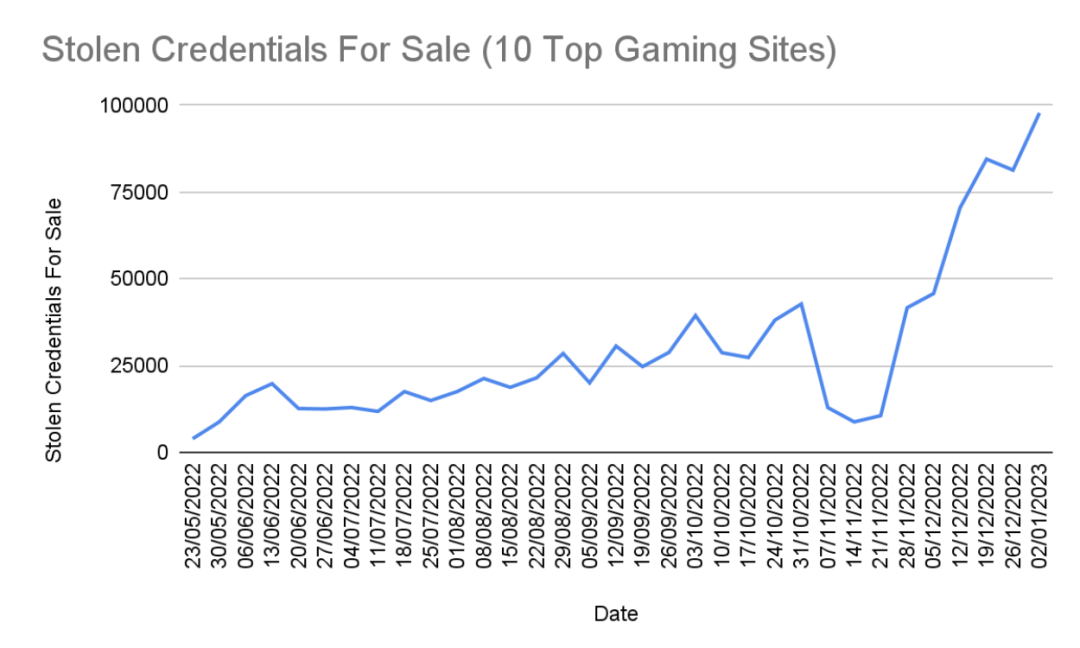

帐户接管是另一种常见的机器人攻击,它利用被盗的凭据访问帐户,目的是泄露有价值的信息。ATO在游戏行业很常见,因为许多黑市网站将被盗的游戏帐户、虚拟物品或游戏内货币转换为现实世界的货币。此外,游戏网站的安全措施通常比受到严格监管的网上银行账户等网站的安全措施要低,这给攻击者提供了较低的进入门槛。如下图所示,去年黑客论坛上出售的游戏凭证数量稳步增长。

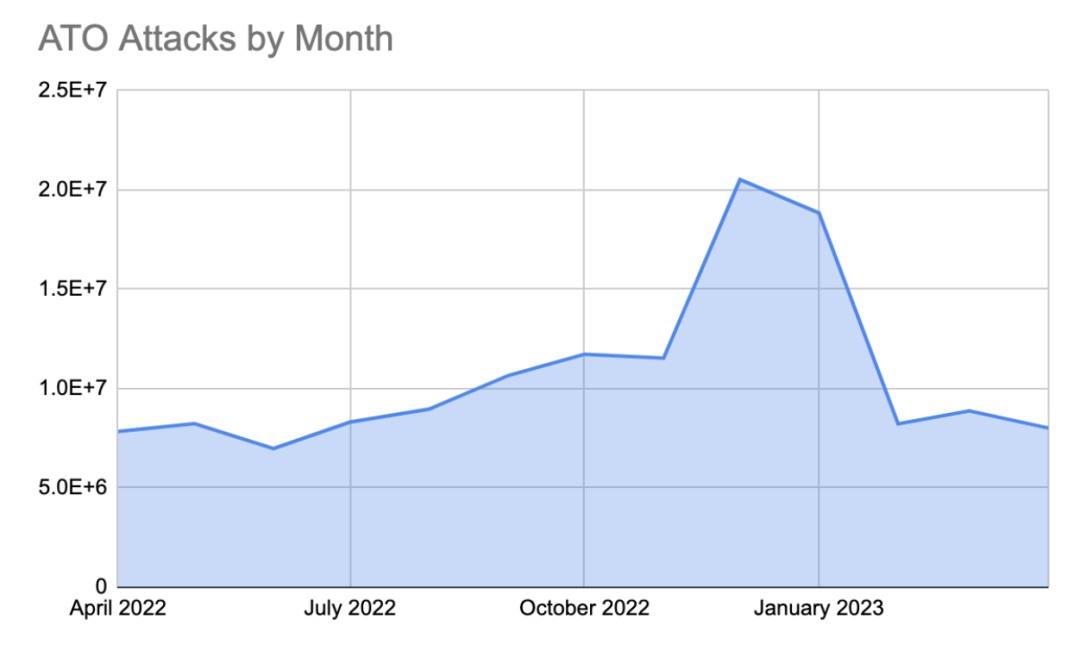

ATO攻击在假期期间达到顶峰,这可能是由于在线活动增加以及对游戏相关礼品产品的高需求所致。

04结论

火伞云APP盾是针对各类APP面对DDoS、CC攻击推出的高度可定制化的网络安全管理解决方案。产品拥有海量分布式抗D节点,理论上可以做到无限防御DDOS攻击;拥有的防御CC集群,通过针对私有协议的解码,支持防御游戏行业特有的CC攻击;用户SDK集成后接入,拥有较快的调度能力和加密能力。通过封装登录器的方式达到隐藏真实IP的目的,显示的多节点由高防节点池和共享节点池组成,欢迎大家咨询和了解。

-

互联网

+关注

关注

54文章

11149浏览量

103245 -

网络

+关注

关注

14文章

7557浏览量

88736

发布评论请先 登录

相关推荐

广电计量亮相工业互联网行业高质量发展论坛

工业物联网网关的应用场景有哪些

恒讯科技介绍:互联网专线是什么意思?有什么优势?

智慧物联网网关是什么

esp8266已连接到Wifi但无法连接到互联网,为什么?

工业互联网关键技术的三大功能要素

工业互联网平台中什么是关键

工业互联网网关有什么功能

工业互联网三大体系是什么?

什么是卫星互联网?卫星互联网的组成

浪潮云洲成功入选2023年工业互联网试点示范名单

工业互联网实训是什么?工业互联网实训包括哪些?

跨周期,创未来!华秋喜获中国产业互联网十周年-杰出企业

物联网的应用行业

为什么互联网网络攻击绝大多数都发生在游戏行业

为什么互联网网络攻击绝大多数都发生在游戏行业

评论