隐写技术

隐写技术(Steganography)是一门关于信息隐藏的技巧与科学。隐写技术将信息隐藏在载体或数据中,由于人类感觉器官的具有不敏感性,可以使信息有效被隐藏,且不被感官察觉。

01

隐写技术的前世今生

隐写技术的历史最早可以追溯到古代,公元前500年的波希战争时期,古希腊人将信息刻在奴隶剃光的头皮上,等头发长出来后,用头发来掩盖头皮上的信息,以此方式来传送秘报。

同样是古希腊人,在记载中,他们使用蜡板来记录情报信息,把文字写在蜡版凹槽的木板上,然后在上面涂上一层蜡作为隐藏涂层,只有掌握正确方法的人才能读取隐藏在蜡板中的消息。

随着时间的推进,隐写技术也逐渐发展出多种形式。举个大家熟悉的例子,我们在谍战电影中常会看到这样的情景:为了更好地掩人耳目,发信人在纸张上使用隐形墨水写字,纸张文字不可见,在常人看来只是一张普通的白纸,到了收信人手里,一涂药水,字迹就显现了。

以上这些,都是隐写技术在保密通信上的最早的应用体现。

02

数字世界的隐写技术

在现代,随着数字技术的发展,隐写技术也得到了进一步的发展和应用。现代隐写技术按载体类型一般可分为以下四种:基于文本隐写技术、图像隐写技术、音频隐写技术和视频隐写技术等。

文本隐写:将信息嵌入到文本文件中,在文本的空白字符、单词或字母之间插入隐藏的信息,或者通过改变字体、颜色或其他文本属性来实现信息隐藏。

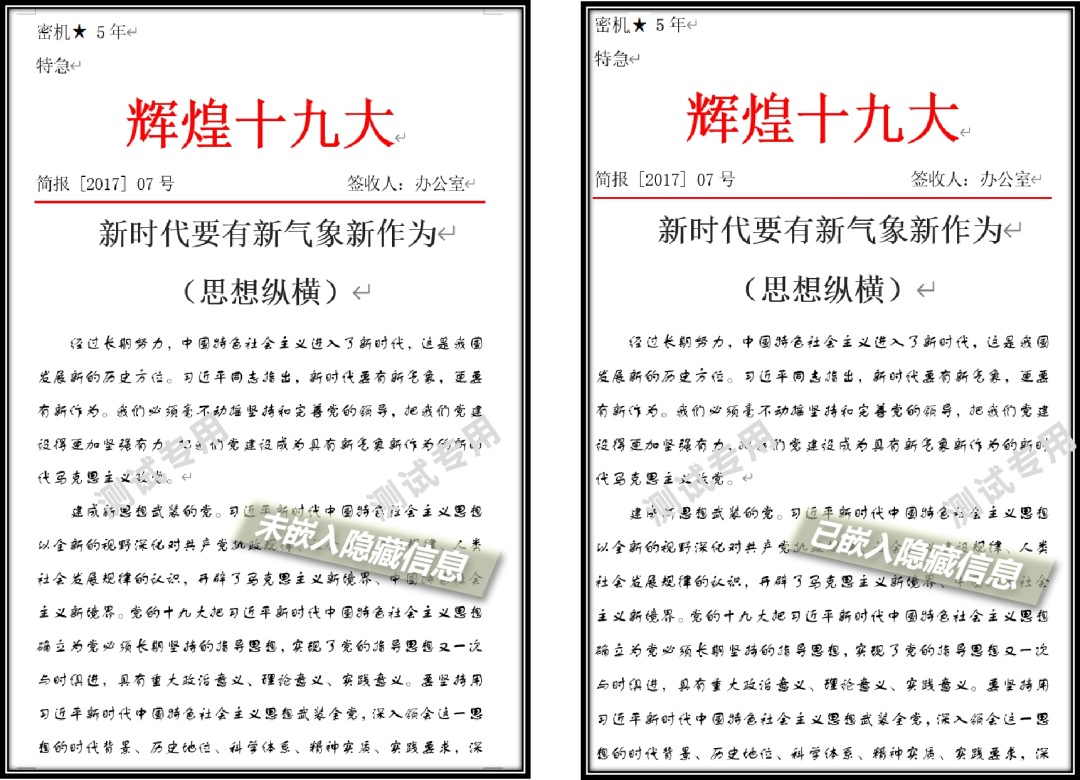

▲ 信息隐藏在文本里

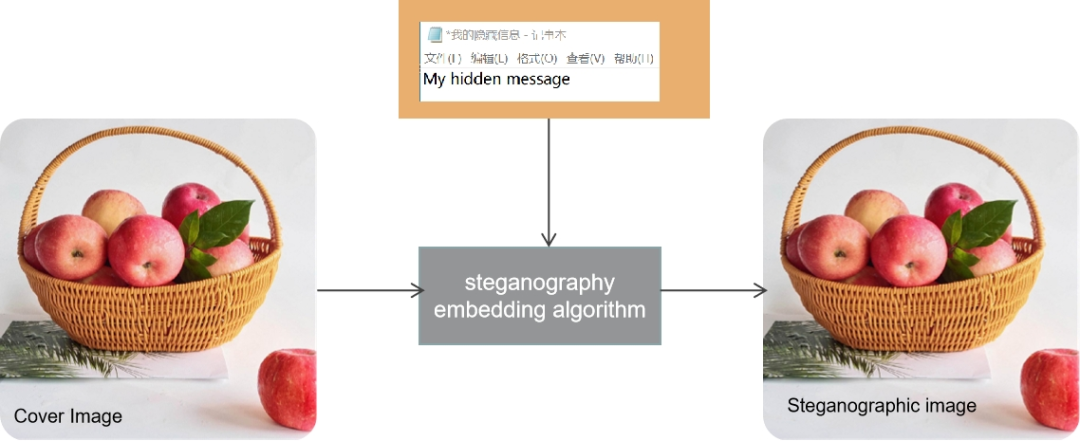

图像隐写:图像本身具有非常丰富的信息量,将信息嵌入到图像文件中,进行少量修改(篡改)的情况下实现信息隐藏,不会影响整体视觉效果。最常见的可以通过在像素的最低有效位(LSB)中嵌入信息比特来实现,或者利用图像的频域转换(如离散余弦变换)进行隐藏。

▲信息隐藏在宿主图像里

此外,基于音频和视频的隐写技术,和图片隐写相同,音频和视频载体都存在着信息冗余,可以为隐蔽信息提供支持。音频隐写通常是通过对音频样本进行微小的改变来实现信息嵌入,例如加入噪音、调整音调等。视频隐写可通过视频帧的像素值中进行嵌入,或者在视频帧之间的差异中隐藏信息。

03

现代隐写技术在保密安全的应用

通过隐写技术的实现原理我们知道,隐写技术在现代保密通信领域中,对于保护通信的隐私和机密性起到非常重要的作用。除此之外,隐写技术还为文档泄密后的追踪溯源提供了强有力的支撑,这也是保密安全领域重点研究的方向之一。

一些政府单位或大中型企业的数字化转型升级中,随着数据共享应用不断深入,带来大量的数据生产、流转及获取使用,数据安全防护也面临更严峻的挑战。一些重要信息系统网络已经建立有数据库防泄漏的纵深防护体系,计算机及相关设备内的电子数据得到了相对的安全保障。

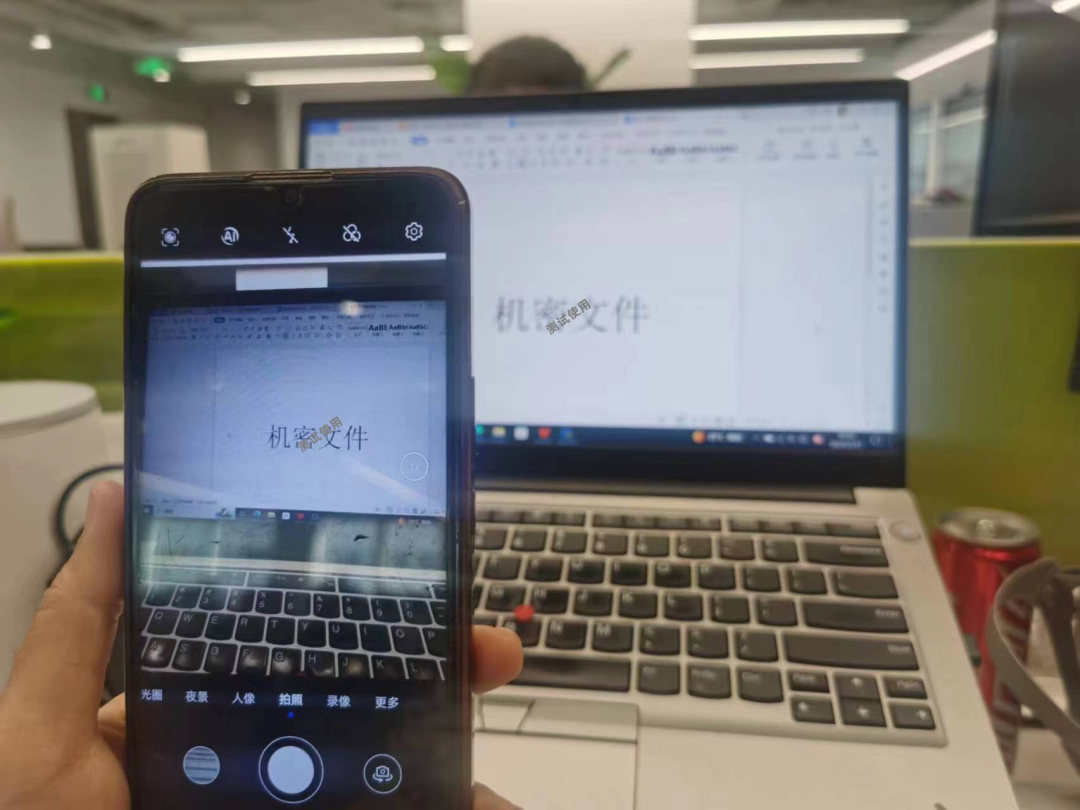

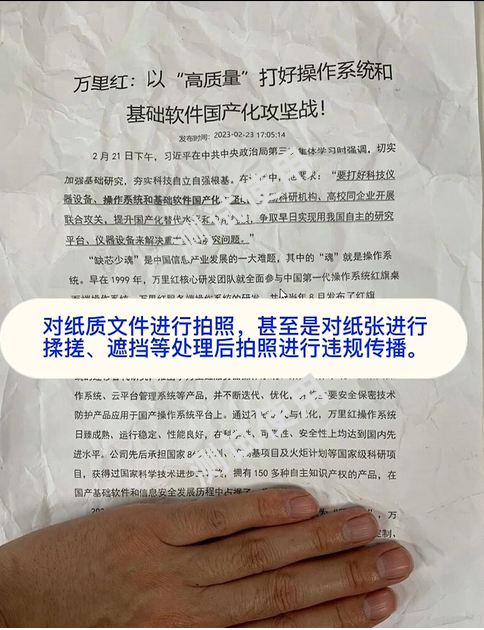

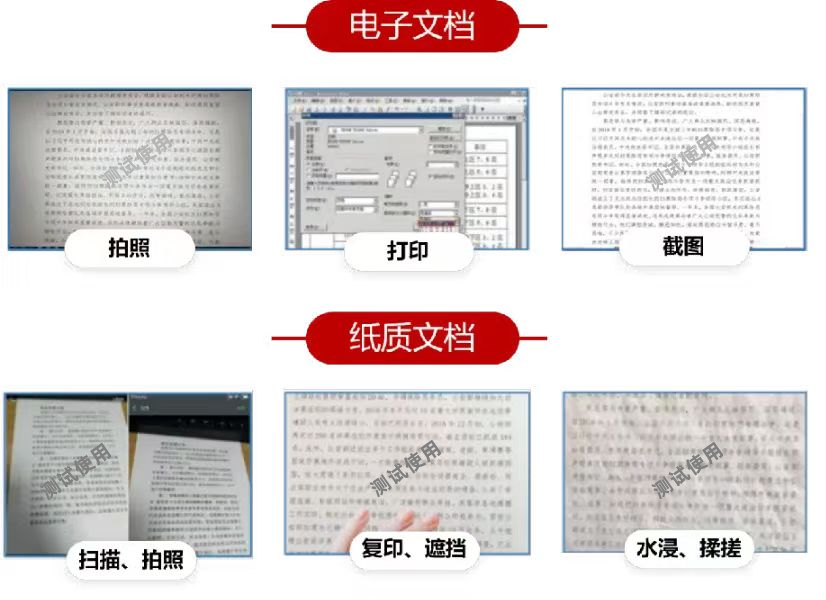

但当电子数据转换为人类可以直接感知到的信息形式——如通过显示屏幕转换为光学信息、通过打印机转换为纸质信息,则脱离了传统电子数据的安全管理范围,成为数据安全管理的新盲区。例如显示屏幕容易被偷拍、被截屏、被非法打印,纸质文档被拍照、非法复印及扫描等。如今,显示屏幕和纸质文档已经成为物理隔离环境下的信息跨域转移、失泄密的主要出口。

▲对电子屏幕拍照/截屏

对纸质文件拍照

究其根本原因在于,文档中缺少可以用来溯源的标记信息,一旦信息泄漏,无法能通过有效方法快速溯源追责,这就让文档泄密追踪溯源技术成为了防泄密不可或缺的技术。

04

万里红文档发文信息隐写溯源系统

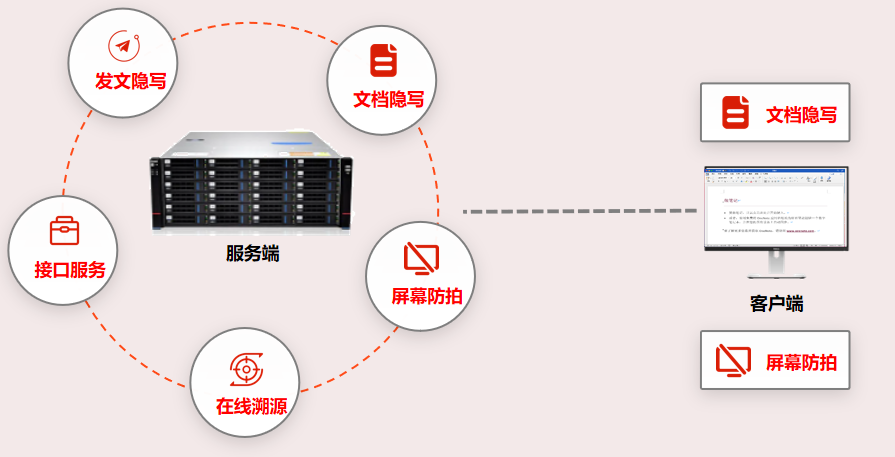

万里红文档发文信息隐写溯源系统基于文本隐写技术,可在不改变文档内容和版式的情况下,在文档显示或打印过程中动态、无感地植入肉眼不可见的隐写信息。文档中的隐写信息可以跨域纸质、电脑、手机以及电子板式等不同媒介形式,当对带有隐写信息的媒介进行拍照、截屏、打印复印或扫描后,隐写信息依然有效。

▲ 文档隐写安全防护

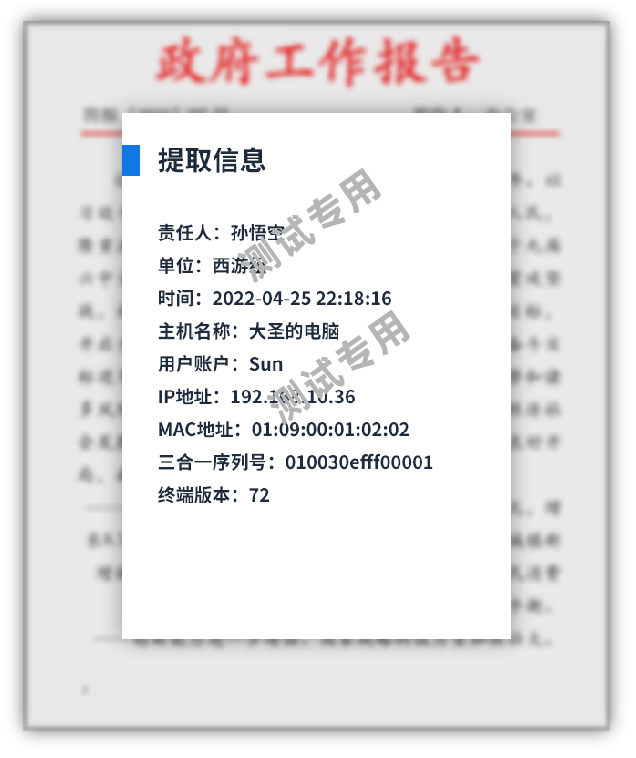

如果发生泄密事件,可通过系统从外泄的文件中溯源提取隐写信息,包括文件泄露单位、责任人、时间、主机名称、IP地址、MAC地址等,迅速追溯泄漏源头。

▲多维度精准溯源

产品的隐写信息还具有很强的鲁棒性,即使外泄文件被裁剪、揉搓、水浸、缩放后产生变形也不影响溯源结果。

万里红文档发文信息隐写溯源系统包括客户端和服务端两大系统模块,在客户端主要实现文档隐写、屏幕防拍等功能,服务端主要用于提取隐写信息、终端用户标识管理、隐写溯源等操作。

▲ 万里红文档发文信息隐写溯源系统

目前产品已经成熟应用在政府机关、金融领域、科研院所、大型国央企等领域,可从根本上解决文档泄密源头追踪定位的问题,同时也将加强相关部门监管能力、提高人员保密防范意识,并对潜在的泄密者发挥警示和威慑作用,为保障全行业信息安全提供强有力的技术保障。

-

音频

+关注

关注

31文章

3228浏览量

86356 -

数据库

+关注

关注

7文章

4084浏览量

68559 -

数字化

+关注

关注

8文章

10858浏览量

67432 -

信息系统

+关注

关注

0文章

216浏览量

21315

原文标题:浅谈隐写技术在保密安全中的应用

文章出处:【微信号:wanlihong2001,微信公众号:万里红 Superred】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

基于NTFS的最小侵入式隐写系统

针对JPEG格式的数字隐写与隐写分析

针对特定测试样本的隐写分析方法

面向AAV压缩域的通用隐写分析方法

基于空域图像变换参数扰动的隐写术

浅谈隐写技术在保密安全中的应用

浅谈隐写技术在保密安全中的应用

评论