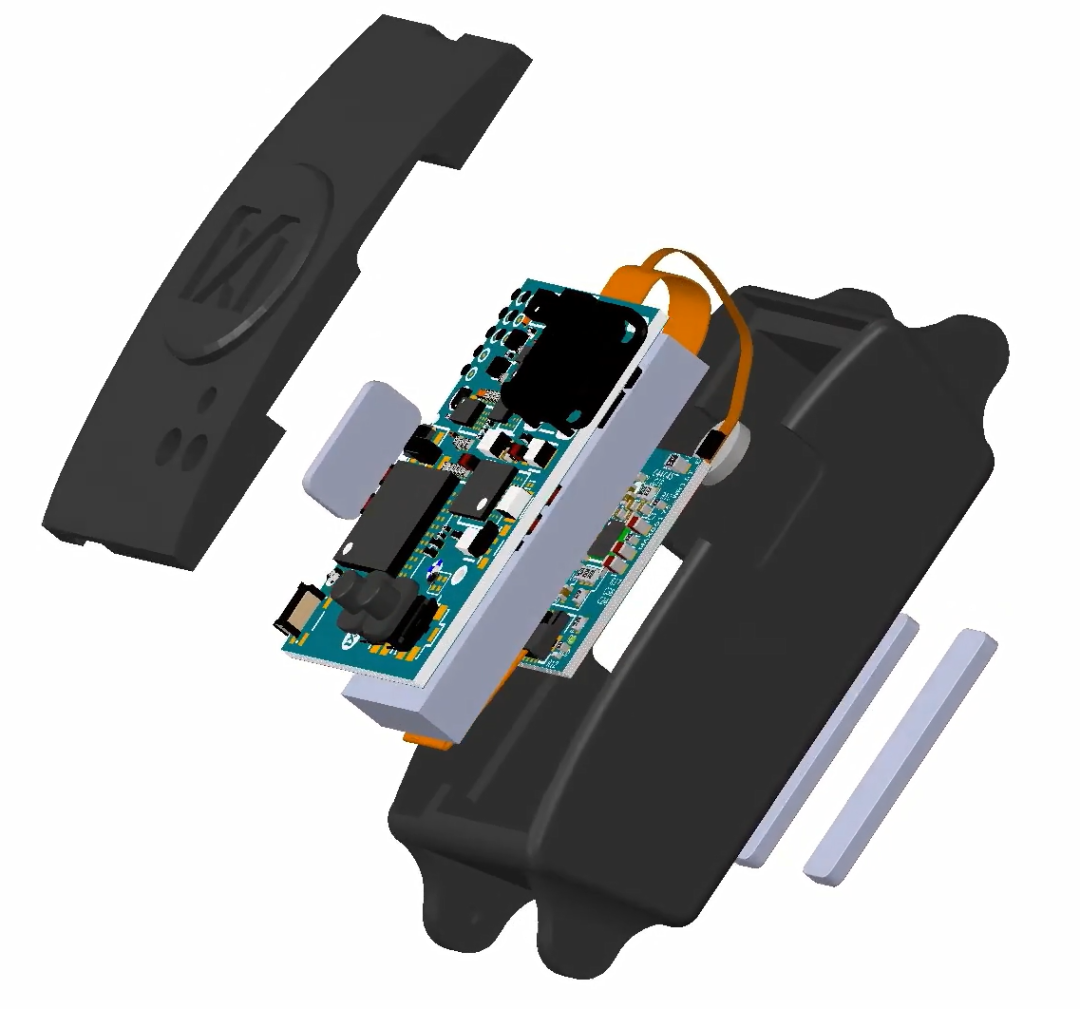

可穿戴设备的迅速普及在推动相关行业迅速发展的同时,其安全性问题也日益凸显。可穿戴设备通常集成了各类生理传感器、GPS定位以及摄像头等,拥有更强的隐私感知能力,因此IoT设备不仅面临非法网络入侵,也面临隐私数据泄露等安全问题。可穿戴式产品的安全性需求主要包括身份认证、软件安全性以及网络安全性。身份认证需要有安全的身份标识来表征设备的身份信息,并对传感器等配件身份进行识别和防伪;软件安全性既要实现IP保护和授权管理,也要支持完整的软件引导和升级管理方案;网络的安全性要通过身份标识来实现双方通信的安全握手,然后利用算法实现传输数据的加密和解密等要求。

安全算法的简介及应用

对于上述的安全性需求,数学家们创造出了非常多且实用的算法来解决对应的问题。安全算法大体分为两类,一类是对数据进行加密和解密处理,比较常用的算法有AES、RSA、3DES、ECC等,主要是用于一些数据的安全传输、安全数据存储等,比如对网上的数据进行加密和解密、DVB系统中的码流加扰和解扰等。另一类是安全身份认证和数据完整性验证,常用的算法有MD5、SHA-x、ECDSA等,典型的应用就是所有要求安全身份识别的场景,比如商品防伪、网上身份识别、系统配件识别等。

所有的数据加密算法都可以应用于安全身份认证,加密算法大体分为两种类型:对称加密算法和不对称加密算法。前者收发双方采用相同的密码进行运算,所以密码必须安全保管,在相同的安全等级条件下,前者的实现通常是基于一些逻辑运算,所以比后者更简单、用时更短。后者收发双方采用不同的密码进行运算,由私钥生成公钥或公钥生成私钥,一方采用私钥加密则另一方需采用公钥解密,反之亦然,公钥为公开信息,而私钥必须妥善保管,后者可以更有效地实现数字签名。

和实现的安全性功能

•ADI安全芯片的介绍

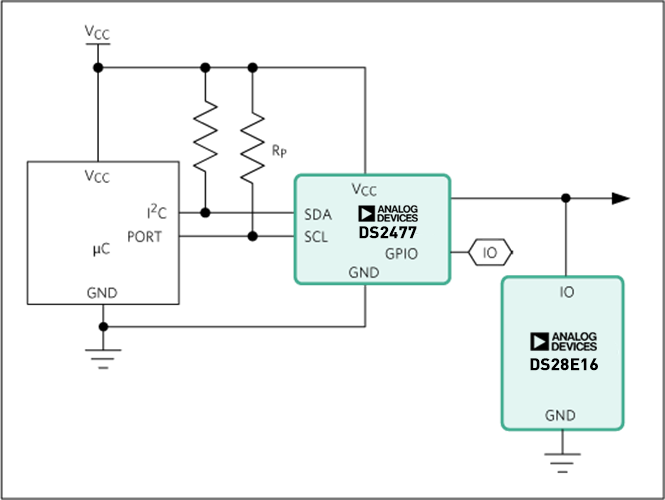

技术型授权代理商Excelpoint世健就ADI的安全芯片展开了详细介绍。ADI的安全芯片包括SHA-3对称加密算法产品、ECDSA不对称加密算法产品以及应用于loT方面的安全产品。首先,SHA-3对称加密算法产品拥有多种接口,比如1-Wire、I2C以及非接触类的接口(NFC/RFID),其中1-Wire接口通过一条I/O线就可以实现芯片的供电、时钟和数据的传输,可以极大地简化配件接口设计,因此非常适用于系统的配件。

SHA-3对称加密算法产品比较热门的有DS28E16/DS28C16、DS28E50/DS28C50、DS2477等,其中DS28E16是ADI目前SHA-3系列里成本较低且性价比极佳的一款产品。此外SHA-3的NFC/RFID产品热门的包含MAX66301、MAX66250等。

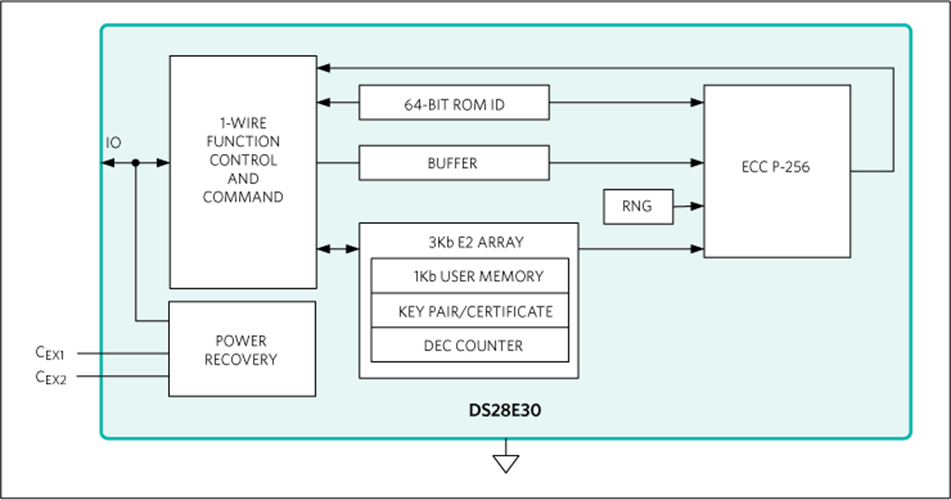

ECDSA不对称加密算法产品不仅提供1-Wire/I2C接口,也提供多种电压的版本。ECDSA算法引擎包括唯一的64-bit ROM ID,10K-bit安全OTP存储器以及17-bit不行复位的递减计数器等,有特定用于汽车电子和应用医疗的,本次介绍几个比较特殊的产品。

其中DS28E30是ECDSA不对称加密算法产品中成本较低且性价比极佳的一款产品,同时也提供DS28E38/E39/DS28C39这类PUF产品用于对安全性要求更高的使用场景。loT安全芯片包含MAXQ系列和DS28S60,这些芯片包含了应用所需要的安全算法,同时MAXQ系列内置完整的TLS协议栈可以简化loT软件方面的设计。

• ADI安全芯片实现的安全性功能

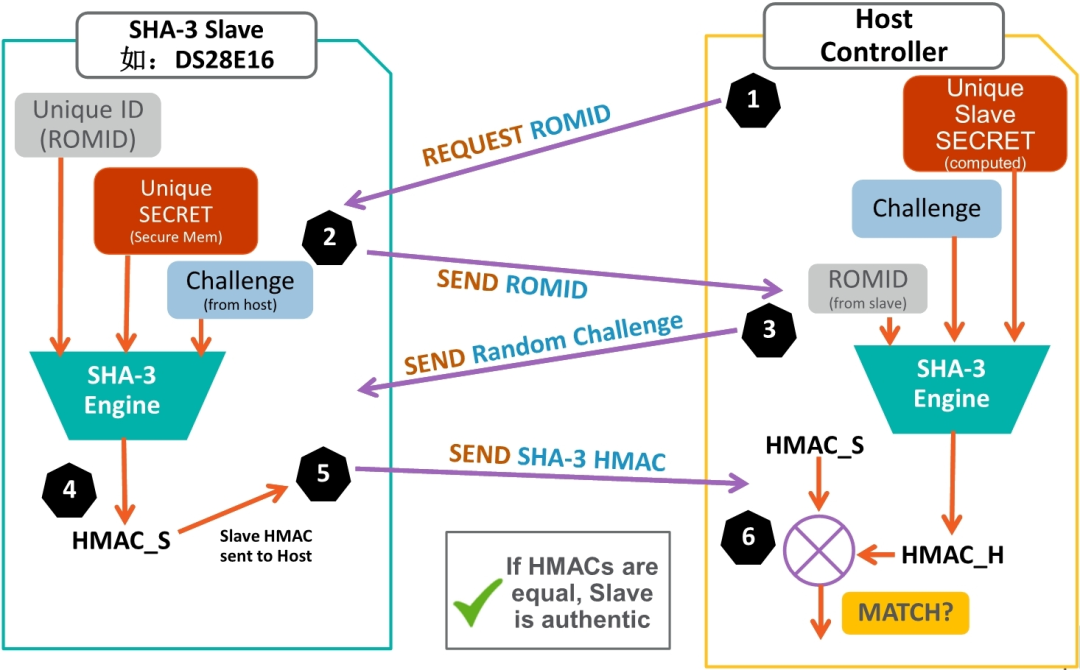

在ADI安全芯片所实现的安全性功能方面,首先介绍基于SHA-3对称加密算法的器件如何生成唯一的身份信息(基于预置的器件密码)。SHA-3器件的内部包含SHA-3引擎,而芯片内部包含密码,密码加上外部认证数据通过SHA-3引擎计算得到的HMAC结果作为数字签名代表器件的身份,因此不同的密码会对应不同的数字签名。

通常是在一个安全且不被第三方知晓的生产环节来为芯片置入唯一的密码,系统的主密码System SECRET结合器件的ROM ID通过SHA-3的算法引擎计算出对应的HMAC结果,将HMAC结果注入到芯片内部,每个器件不同的ROM ID使其会得到唯一的密码,因此每个器件有唯一的身份信息,为防止被第三方截取需通过比对SHA-3算法结果来间接的比对。

主机认证SHA-3器件时首先获取器件的ROM ID,通过ROM ID+主密码可计算出器件的密码,接着主机产生认证随机数,加密芯片基于ROM ID、认证随机数和密码送入到SHA-3算法引擎,算法的结果回传给主机,然后主机在内部做相同的算法认证,结果一致则代表器件是合法的。

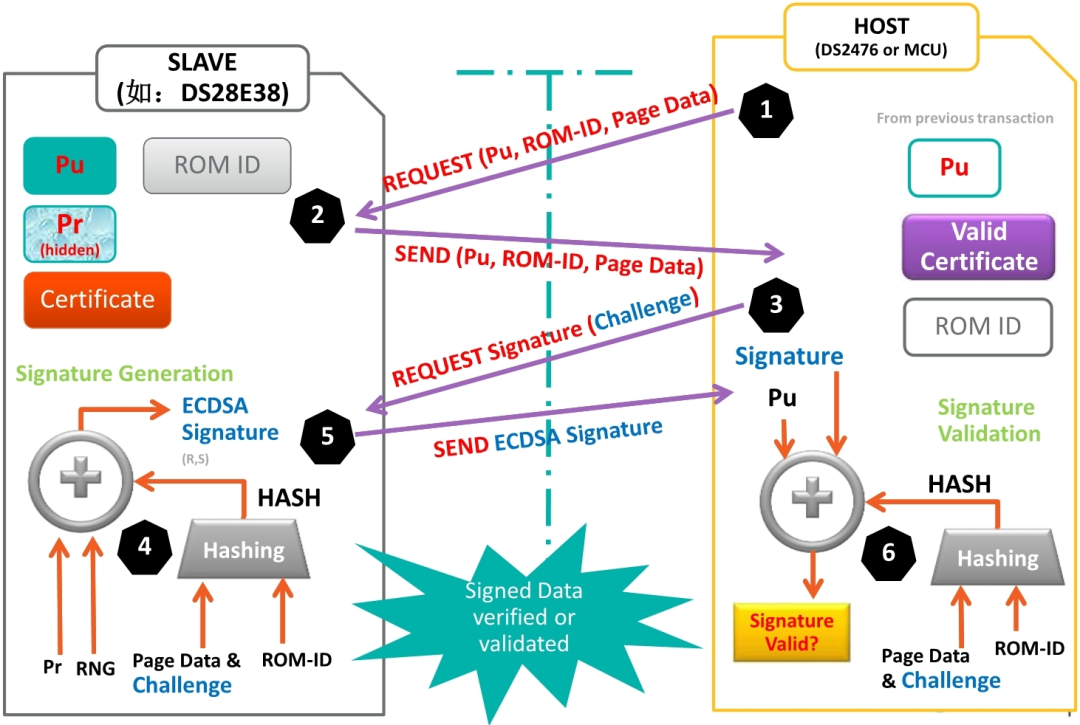

为非对称算法ECDSA器件创建安全的身份信息,表征一个ECDSA器件的身份需要有配对的公钥和私钥,而且需要系统管理者签发数字证书来证明配对的公私钥是由系统管理者创建的,因此在创建安全的ECDSA器件身份时需先在内部生成密码对,然后基于器件唯一的ID信息和公钥让系统管理者安装证书。

ECDSA的密码对生成相对简单,由随机数发生器来生成器件的私钥置入器件内,然后用ECDSA算法引擎计算出对应的公钥也置入到器件内就创建完成了。最后再通过ECDSA-256算法安装证书,重要的是使用系统管理者所定义的系统级的私钥来签发证书,算法的结果作为证书写入到器件内部就完成了证书安装。

ADI安全芯片的实际应用和推荐型号

• DS28E16

ADI的安全芯片可实现FPGA/uC/PC软件的IP保护以及授权管理,当程序运行到认证节点时,数字签名验证通过就可以正常运行软件,如果验证失败则软件拒绝执行来保护IP。Excelpoint世健与ADI合作超过三十年,多年来基于ADI的产品和解决方案组合,打造了多个贴近客户应用需求的解决方案并获得了市场的认可。针对ADI的安全芯片,世健结合当前市场,重点推荐DS28E16。

DS28E16安全认证器集FIPS202兼容安全散列算法(SHA-3)质询和响应认证安全EEPROM于一身,提供一组核心加密工具,包括SHA-3引擎、256位安全EEPROM、递减计数器和唯一的64位ROM识别码(ROM ID)。

DS28E16拥有可靠反制措施防御安全攻击,所有储存的数据采用加密保护,防止侦测。唯一的ROM ID用作加密运算的基本输入参数,也作为应用中的电子序列号。通过单触点1-Wire总线通信,ROM ID作为多器件1-Wire网络中的节点地址。常应用于配件/外设安全认证、电池认证/充电周期跟踪、医疗工具/配件认证和校准等场景。

•DS28E30

DS28E30提供基于FIPS-186ECDSA标准的高度安全且易于部署的统包式身份验证解决方案。安全认证器将ECDSA质询和响应认证与用于存储密钥和用户数据的安全EEPROM相结合。

该器件提供一组源自集成块的核心加密工具,包括非对称硬件引擎、真随机数生成器(TRNG)、3Kb安全EEPROM、递减计数器和唯一的64位ROM标识号(ROM ID)。ECC公钥/私钥功能根据NIST定义的P-256曲线运行,以提供符合FIPS186的ECDSA签名生成功能,以支持双向非对称密钥身份验证模型,拥有强大的对策防止安全攻击。

唯一的ROM ID用作加密操作的基本输入参数,并用作应用程序中的电子序列号。此外芯片的真实性可以通过ADI提供的公钥证书进行验证。该器件通过单触点1-Wire进行通信公交车超速行驶。通信遵循1-Wire协议,在多器件1-Wire网络中,ROM ID用作节点地址。

综上所述,Excelpoint世健认为,在可穿戴设备的迅速发展的背景下,ADI的安全芯片在配件识别和防伪方面应用广泛,能帮助客户更好地迎接各类挑战。

-

芯片

+关注

关注

456文章

50967浏览量

424923 -

数据

+关注

关注

8文章

7085浏览量

89230 -

可穿戴产品

+关注

关注

0文章

21浏览量

8679

发布评论请先 登录

相关推荐

一文读懂什么是PDM产品数据管理系统软件?

用在可穿戴设备的超小尺寸晶振FC2012SN

可穿戴设备多个环节完成融资,XR芯片、显示技术潜力待挖掘

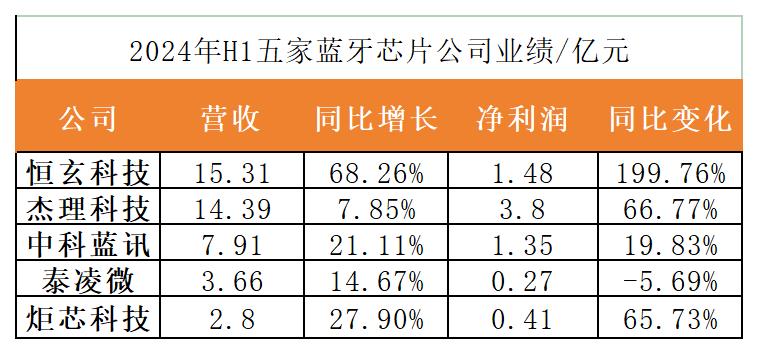

可穿戴芯片细分市场机会来了,大算力产品、出海布局加速

高危行业的安全守护者,顶坚防爆手机无惧挑战

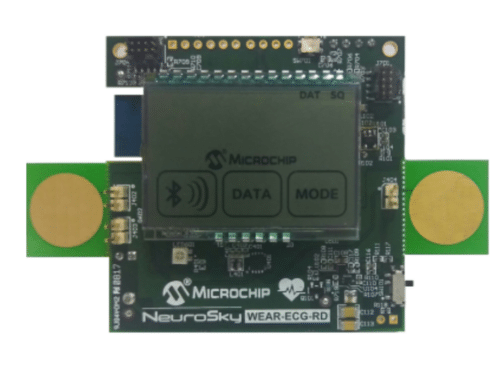

#参考设计#可穿戴心电图设计方案

深圳特信屏蔽器|4G5G手机信号屏蔽器:如何高效应对信息泄露风险.

面向可穿戴应用的多轨 DC/DC转换器TPS62770数据表

面向可穿戴应用的多轨 DC/DC 转换器TPS62770数据表

无惧可穿戴产品数据泄露风险 安全芯片护您周全

无惧可穿戴产品数据泄露风险 安全芯片护您周全

评论