在当今的数字时代,网络安全已成为企业和个人都十分关注的重要话题。通过IP地址进行网络监控,可以有效地检测异常流量和可疑活动,从而保护网络免受潜在威胁。本文将详细讨论如何利用IP地址进行网络监控,以及如何识别和应对异常流量和可疑活动。

IP地址与网络监控的基础

IP地址是互联网中设备的唯一标识符,它在网络通信中起着至关重要的作用。通过监控IP地址,可以获得网络中设备的活动信息,从而识别潜在的安全威胁和性能问题。网络监控的主要目标包括:

流量分析:监控和分析网络流量,识别正常和异常的通信模式。

入侵检测:识别和阻止恶意活动,如黑客攻击和网络入侵。

性能优化:识别网络瓶颈和性能问题,优化网络配置。

合规管理:确保网络活动符合相关法律和政策要求。

IP地址定位: [https://www.ipdatacloud.com/?utm-source=LMN&utm-keyword=?2693]

如何通过IP地址进行网络监控

通过IP地址进行网络监控,主要包括以下几个步骤:

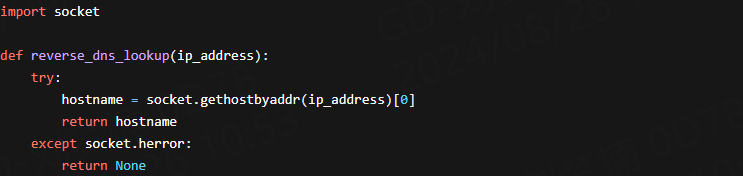

收集网络流量数据:利用网络监控工具(如IP数据云、ip66等)收集网络流量数据,包括源IP地址、目的IP地址、端口号、协议类型和数据包大小等。

分析流量模式:对收集到的数据进行分析,建立正常流量模式的基线。通过比较当前流量与基线,识别异常流量和可疑活动。

设置警报和通知:配置监控系统,当检测到异常流量或可疑活动时,立即发送警报和通知给网络管理员,以便及时响应和处理。

实施访问控制策略:根据监控结果,实施适当的访问控制策略,如限制或阻止特定IP地址的访问,保护网络安全。

日志记录和审计:记录所有网络活动日志,定期进行审计,以识别潜在的安全威胁和合规问题。

检测异常流量和可疑活动

检测异常流量和可疑活动是网络监控的核心任务。以下是几种常见的异常流量和可疑活动及其检测方法:

DDoS攻击: 分布式拒绝服务(DDoS)攻击通过大量的恶意流量使目标服务器瘫痪。通过监控IP地址的流量模式,识别异常高的流量峰值,可以检测到DDoS攻击。

端口扫描:黑客通过端口扫描探测网络中的开放端口,以寻找漏洞。通过监控IP地址的端口活动,识别频繁的端口扫描行为,可以检测到潜在的入侵尝试。

恶意软件传播:恶意软件通过网络传播,感染设备并窃取数据。通过分析IP地址的通信模式,识别异常的流量和数据包,可以检测到恶意软件的活动。

数据泄露:数据泄露通常伴随异常的外部通信和大规模数据传输。通过监控IP地址的数据传输量和通信频率,识别异常的数据泄露行为,可以保护敏感信息。

内部威胁:内部员工的恶意行为或误操作也可能导致安全问题。通过监控内部IP地址的活动,识别异常的访问和操作行为,可以防范内部威胁。

网络监控工具和技术

有效的网络监控需要借助先进的工具和技术,包括:

入侵检测系统(IDS): IDS可以实时监控网络流量,识别和报警潜在的安全威胁。

安全信息和事件管理(SIEM): SIEM系统可以收集和分析网络日志和事件,提供综合的安全态势感知。

人工智能和机器学习:利用AI和机器学习算法,可以自动分析网络流量,识别异常模式和潜在威胁。

行为分析:通过分析用户和设备的行为模式,识别异常和可疑活动,增强网络安全。

综上所述,通过IP地址进行网络监控是保障网络安全的重要手段。通过收集和分析网络流量数据,设置警报和通知,实施访问控制策略,记录日志和审计,可以有效地检测异常流量和可疑活动,保护网络免受潜在威胁。在现代网络环境中,利用先进的监控工具和技术,结合人工智能和行为分析,进一步提升网络安全防护能力,确保网络的稳定和安全运行。

审核编辑 黄宇

-

IP

+关注

关注

5文章

1716浏览量

149883 -

网络监控

+关注

关注

0文章

111浏览量

21810

发布评论请先 登录

相关推荐

ISP与IP地址池

决定IP地址的是电脑主机还是网络?

IP地址会被黑?

IP地址与子网划分

IP地址安全与隐私保护

IP地址与NAT技术的结合与应用

IP地址与网络监控

IP地址与网络监控

评论