随着互联网的普及和Web应用的广泛使用,跨站脚本攻击(XSS)成为了网络安全领域中的一个重要威胁。在XSS攻击中,攻击者常常会巧妙地利用各种元素,包括用户的IP地址,来实现其恶意目的。

跨站脚本攻击(XSS)概述:XSS攻击是一种通过在目标网站注入恶意脚本代码,当用户访问该网站时,恶意代码在用户浏览器中执行的攻击方式。攻击者可以窃取用户的会话信息、Cookie、浏览器历史记录等敏感数据,或者进行其他恶意操作。

IP 地址在 XSS 攻击中的利用方式

(一)地理定位和社交工程

攻击者可以通过获取用户的IP地址来确定其大致的地理位置。然后,利用这些地理信息进行针对性的社交工程攻击,例如伪装成当地的服务提供商或机构,骗取用户的信任,从而更容易诱导用户执行恶意脚本。

(二)绕过访问控制

某些Web应用可能根据用户的IP地址来实施访问控制策略。攻击者可以篡改其发送的IP地址信息,绕过这些限制,获取未授权的访问权限。

(三)指纹识别和跟踪

通过收集用户的IP地址,攻击者可以创建用户的数字指纹,用于跟踪用户在不同网站上的活动。结合XSS漏洞,攻击者可以将这些跟踪信息与窃取的其他敏感数据关联起来,进一步侵犯用户的隐私。

(四)分布式 XSS 攻击

在分布式XSS攻击中,攻击者利用多个被感染的客户端(其IP地址不同)同时向目标服务器发送恶意请求,增加攻击的成功率和隐蔽性。

IP 地址利用带来的危害

IP 地址被利用会带来诸多危害。首先,用户隐私极易泄露,攻击者能够获取用户的个人信息以及浏览习惯等隐私数据,并加以滥用。其次,攻击者会利用所获取的信息开展精准的网络欺诈和钓鱼活动,这使得受害者更加难以辨别真伪。最后,若大量用户在网站上因 IP 地址被利用而遭受 XSS 攻击,将会导致网站的信誉严重受损,进而造成用户的大量流失。

防范措施

(一)输入验证和输出编码

Web应用应严格验证用户输入的数据,对可能包含IP地址的输入进行过滤和消毒。同时,在输出数据时进行适当的编码,防止恶意脚本的执行。

(二)使用内容安全策略(CSP)

通过配置CSP,限制脚本的来源和执行,阻止来自不可信源的脚本运行,包括基于IP地址的恶意请求。

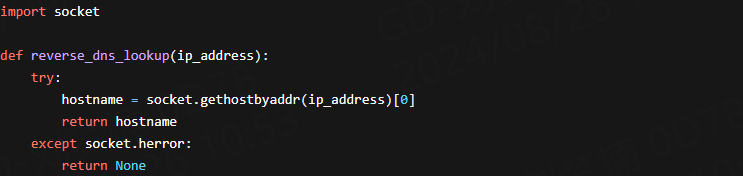

(三)IP 地址隐藏和混淆

采用技术手段对用户的真实IP地址进行隐藏或混淆,增加攻击者获取准确IP地址的难度。

(四)定期安全审计和漏洞扫描

及时发现和修复Web应用中可能存在的XSS漏洞,以及与IP地址处理相关的安全隐患。

IP风险画像评估:https://www.ipdatacloud.com/?utm-source=LMN&utm-keyword=?2693

(五)员工培训和用户教育

提高开发人员对XSS攻击和IP地址安全的认识,同时教育用户增强网络安全意识,不轻易点击可疑链接或提供个人信息。

IP地址在跨站脚本攻击中可能被攻击者以多种方式利用,给用户和Web应用带来严重的安全威胁。通过采取有效的防范措施,包括输入验证、输出编码、使用安全策略、IP地址保护以及安全审计和教育等,可以显著降低XSS攻击的风险。

审核编辑 黄宇

-

IP

+关注

关注

5文章

1740浏览量

150430 -

XSS

+关注

关注

0文章

25浏览量

2427

发布评论请先 登录

相关推荐

DHCP在企业网的部署及安全防范

怎么绑定IP地址和MAC地址

IP地址会被黑?

IP地址与子网划分

IP地址安全与隐私保护

IP 地址在XSS中的利用与防范

IP 地址在XSS中的利用与防范

评论