随着科技不断发展,生活、工作等都离不开网络。但网络追踪技术也随着科技的进步不断发展,人们在网络上的在线活动越来越容易被追踪和监控。这会威胁到个人隐私、信息泄露、身份盗窃等严重后果。所以,今天我想分享如何避免被网络追踪。

常见的网络追踪方式

1.IP 地址追踪:每个设备在网络上都会匹配唯一 IP 地址,通过该IP 地址可以确定设备的大致物理位置及网络服务提供商等信息,从而追踪用户的在线活动。

2.浏览器指纹识别:浏览器指纹是由浏览器类型、版本、插件、字体、屏幕分辨率等组成的独特标识符,即便是匿名模式,浏览器指纹也可能会被用于追踪用户。

3.第三方脚本追踪:许多网站会加载广告网络、分析工具等第三方脚本。这些脚本可以跟踪用户在不同网站上的行为,建立用户画像。

4.Cookie追踪:网站通过在用户设备上存储 cookie 来跟踪用户的浏览行为。这些 cookie 可以记录用户的登录信息、浏览历史、购物偏好等。

如何远离网络追踪

如何远离网络追踪

网络追踪的风险

1.隐私泄露:网络追踪可能会导致姓名、地址、电话号码、信用卡信息等个人敏感信息被泄露,这些信息可能被用于恶意目的,如身份盗窃、网络攻击、诈骗等。

2.个性化广告骚扰:广告商尝尝会通过追踪用户行为来投放个性化广告,这可能会给用户带来不好的使用体验。

3.数据滥用:被追踪的数据可能会被滥用,假如出售给第三方、舆论炒作等。

IP地址风险画像:https://www.ipdatacloud.com/?utm-source=LMN&utm-keyword=?2693

避免被网络追踪的方法

1.使用虚(拟)专用网络:

原理:通过在用户设备和服务器之间建立加密隧道,隐藏用户的真实 IP 地址,使网络流量看起来像是来自其服务器的地址。这样可以防止 IP 地址追踪,并加密用户的通信,保护隐私。

选择可靠的服务:确保提供商有严格的隐私政策,不会记录用户的活动日志;选择使用强大加密算法的服务,以确保通信安全;选择有多个服务器位置的服务,以便在需要时切换 IP 地址;选择速度快、稳定性好的服务,以确保良好的用户体验。

2.加密通信

使用加密邮件服务:加密邮件服务可以保护用户的电子邮件通信不被拦截和读取。例如,ProtonMail 和 Tutanota 提供端到端加密的邮件服务,确保只有收件人和发件人能够读取邮件内容。

使用加密即时通讯工具:加密即时通讯工具使用端到端加密技术,保护用户的聊天内容不被第三方窃取。

使用加密浏览器扩展:一些浏览器扩展可以强制网站使用加密连接,并阻止跟踪脚本。

3.调整浏览器设置

启用隐私模式:大多数浏览器都提供隐私模式,在隐私模式下,浏览器不会记录浏览历史、缓存文件但这并不能完全防止被追踪。

调整浏览器指纹设置:一些浏览器插件可以修改浏览器指纹,减小被识别的概率。

禁用 cookie 或使用隐私保护插件:用户可以在浏览器设置中禁用 cookie或使用隐私保护插件来阻止 cookie 和跟踪脚本。

通过使用虚(拟)专用网络、加密通信、调整浏览器设置、管理 cookie 以及注意在线行为等方法,用户可以有效地减少被网络追踪的风险,与此同时,用户在访问网络设施时也要提高警惕心,减少被追踪的风险。

审核编辑 黄宇

-

IP

+关注

关注

5文章

1735浏览量

150328 -

Cookie

+关注

关注

0文章

30浏览量

10443

发布评论请先 登录

相关推荐

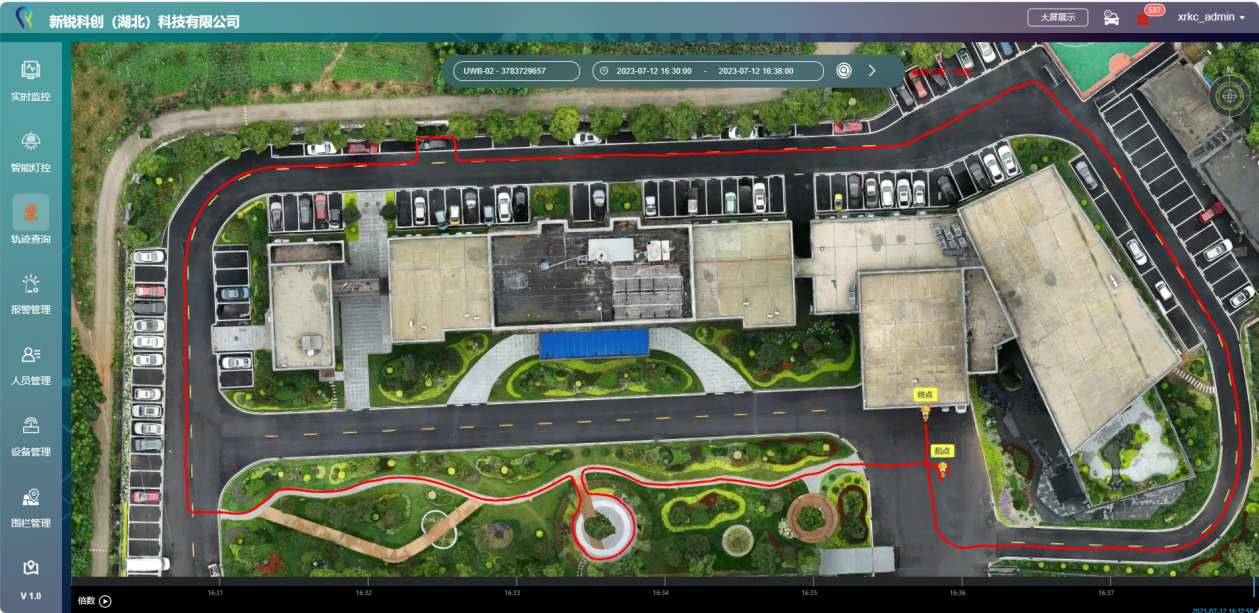

智慧园区人员定位及轨迹追踪技术哪个好?

家庭网络优化小技巧

本源产品丨指数追踪真机应用

基于光线追踪的渲染算法实现

边缘计算对网络延迟的影响

园区封闭化管理之人员和车辆定位及轨迹追踪

无线定位器追踪器跟手机怎么连接

卡巴斯基称谷歌网络跟踪器活跃量全球第一

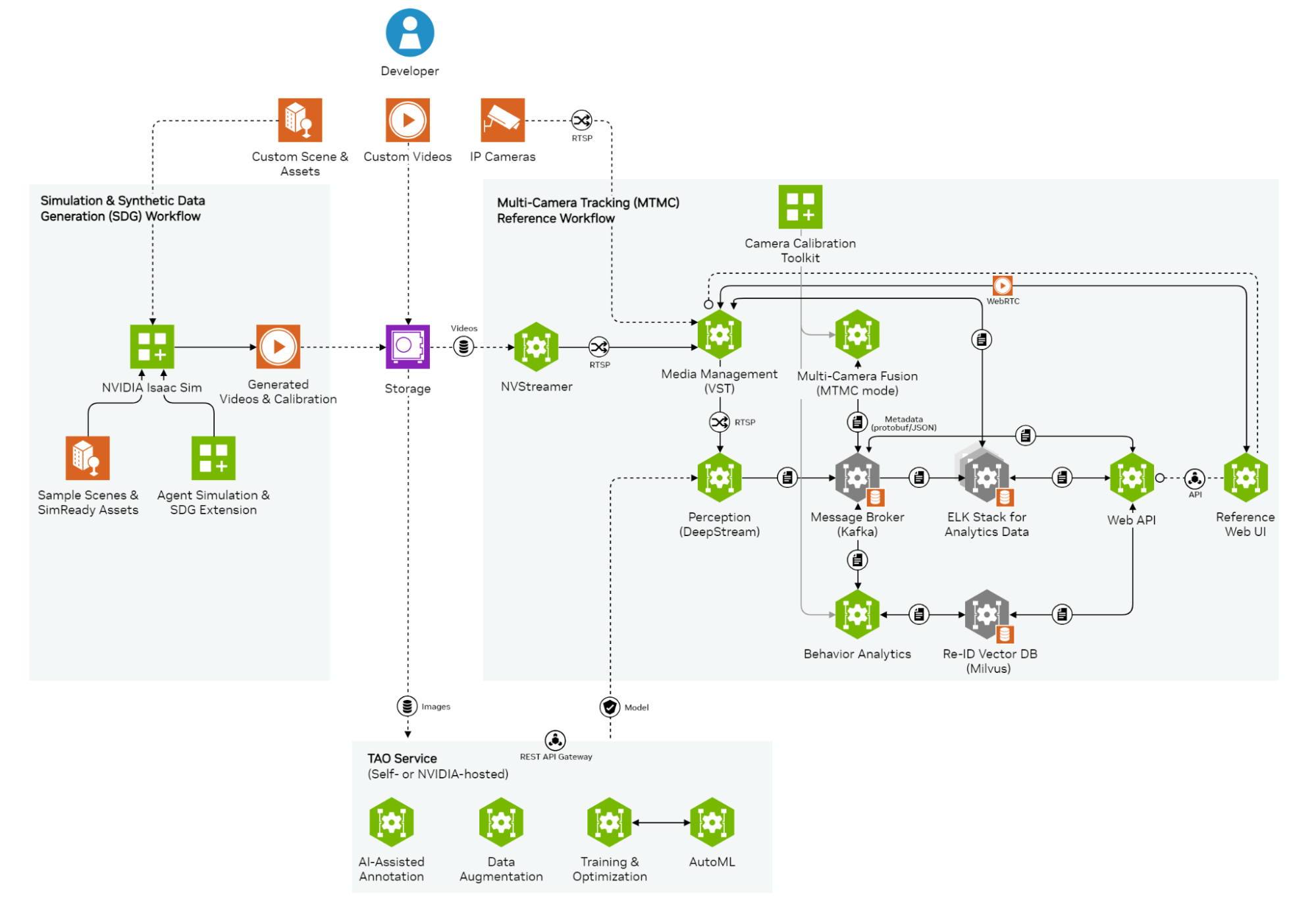

NVIDIA多摄像头追踪工作流的应用架构

IP定位技术追踪网络攻击源的方法

IP地址追踪与网络犯罪调查

橙群微电子BLE SoC支持最新的苹果和谷歌联合推出的蓝牙追踪器行业规范

卡尔曼滤波是什么 卡尔曼滤波与目标追踪技术分析

如何远离网络追踪

如何远离网络追踪

评论