随着网际网络的发达,DDos攻击手法也变得越来越多元且难以防范,尤其官方网站、线上交易平台、使用者登入页面皆為攻击者之首选目标,DDos攻击让许多厂商与企业蒙上巨大的损失,那究竟有什么DDos防御措施能在遭受攻击事前进行佈署或於事后进行防范再次的攻击呢?本篇就带各位认识一下常见的DDos攻击手法,以及遇到攻击后要如何进行防御应变。

DDoS(分散式阻断式服务攻击)是什么?与DoS的差别是什么?

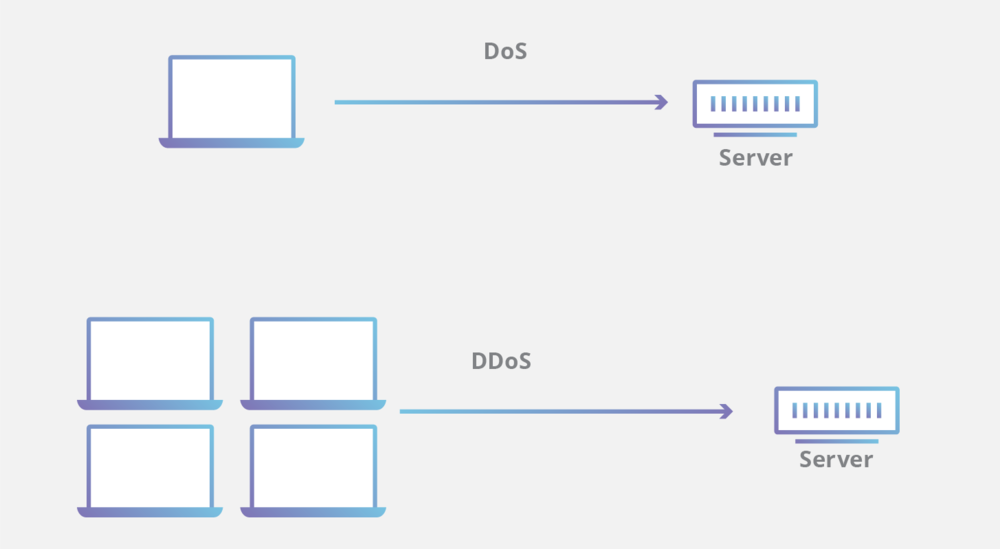

DDos攻击全名为 distributed denial-of-service attack,又称为分散式阻断服务攻击,是旧时Dos攻击(denial-of-service attack,阻断服务攻击)的扩大版,其目的是以各种攻击手法,让网络系统的功能瘫痪或资源耗尽,迫使网页或游戏服务器中断服务,以致正常的用户无法使用网页功能与进行游戏。

DoS攻击:

单一来源:DoS攻击通常来自单一的攻击者或系统。

攻击方式:攻击者利用各种方法,如洪水攻击(Flood Attacks)或系统漏洞,来耗尽目标服务的资源。

影响范围:由于来自单一来源,DoS攻击的规模和影响通常较小。

DDoS攻击:

多重来源:DDoS攻击涉及多个攻击来源,通常是由大量受感染的电脑(僵尸网络)组成。

攻击方式:这些受控系统协同发起攻击,使得攻击更难以防范和追踪。

影响范围:DDoS攻击由于来源众多,因此攻击强度和影响范围远大于DoS攻击。

| Dos (Denial-of-service Attack) | DDoS (Distributed Denial-of-service Attack) | |

| 形式 | 一对一 | 多对一 |

| 常见类型 | 常见于部分网路游戏,被心怀不轨的玩家或竞争对手广泛利用 | 针对重要服务和知名网站进行攻击,例如游戏业、金融业等 |

而早期因为电脑不如今日发达,只要攻击方电脑性能高于被攻击方,一对一的Dos攻击就容易达到目的,不过如今电脑科技的进步,单纯的Dos攻击大多能被成功防御与破解,所以多对一的DDos便成为了现今黑客爱用的攻击手法。

DDoS攻击手法有哪些呢?

DDos攻击手法都是以大量的无效请求进行网页的资源消耗,可略分为:

宽频消耗型攻击

藉由传送大量无效、或恶意放大流量的数据请求,堵塞被攻击的服务器频宽,使其达到饱和状态,让正常用户无法进入,甚至造成网页当机瘫痪的DDos攻击。像是常见的UDP Flood、ICMP Flood ,给予服务器大量无效的数据内容,又称洪水攻击;捏造资料切割位移资讯,导致系统发生重组问题,占用网页宽频,达到DDos攻击效果的TearDrop(泪滴攻击);与能生成超过IP协定能容忍的数据长度,导致系统当机的Ping of Death,皆属此类。

资源消耗型攻击

有别于宽频消耗型的DDos攻击,资源消耗型攻击是让被攻击方的服务器不断进行反覆的无效运作,导致网页资源被耗尽,无法再回覆正常用户的请求与提供需求。这类型的DDos攻击手法如SYN Flood,即对服务器提出建立TCP连线需求,却蓄意阻断TCP的三次握手,让服务器持续发出请求并等待回覆,进而导致资源消耗,使一般用户无法使用;若将 SYN Flood 攻击中提出请求的IP来源,设定为被攻击方的位址,就会让系统不断的自我答复,直到资源耗尽,即为常见的 LAND 攻击手法。除此之外,还有利用大量服务器对被攻击方提出模拟HTTP正常请求的CC攻击、网络僵尸攻击等,都是以耗尽服务器资源为目标。

要如何侦测DDoS攻击?

要侦测DDoS攻击通常涉及多种技术和策略,主要目的是识别异常流量和潜在的攻击模式。以下是一些常见的DDoS攻击侦测方法:

1.流量监控:透过监控网络流量,可以识别出不寻常的流量增加。例如,如果某个网站突然间流量暴增,这可能是DDoS攻击的跡象。

2.异常行为分析:分析流量模式,寻找与正常行为不符的模式。DDoS攻击通常会产生异常的流量模式,如流量突然增加或来自特定地区的异常流量。

3.基线建立:建立正常网络流量的基线,以便于比较。当实际流量与基线有显着差异时,可能表示正在发生DDoS攻击。

4.封包分析:分析网路封包,寻找可疑或非正常的封包模式。例如,大量相同类型的封包或来自同一来源的封包可能是攻击的迹象。

5.IP地址黑名单:使用IP地址黑名单来过滤已知的恶意来源。这可以帮助阻止来自已知攻击者的流量。

6.异常连接数据分析:监控连接数据,如同时连接数量和连接请求速率。异常的增加表示可能有DDoS攻击。

7.使用第三方安全服务:利用专业的DDoS防护服务,这些服务通常具有更先进的侦测和防御机制。

8.响应时间监控:监控服务器和应用程式的响应时间。如果响应时间突然变长,可能是因为服务器正承受着DDoS攻击。

DDoS攻击会对企业造成哪些影响?

当企业遭受DDoS攻击时,除了被勒索高额赎金、造成重大财务损失之外,也会失去客户对企业的信任度,影响企业信誉,而漏洞不只会导致企业负面形象产生,更可能会因此承担法律责任。

被勒索赎金,造成财务损失

失去客户对企业信任度

影响企业信誉

法律责任

面对DDoS攻击,能採取哪些解决办法?

DDos攻击之所以难以防御,是因为DDos的攻击会用看似正常的需求包装,加上难以追踪来源,也是DDos攻击棘手的主因,不过仍能利用下述3个面向,加强系统的DDos防御:

加强防火墙的通行规则

藉由高性能的防火墙设置,限制异常IP位址发出的请求,降低大量无效数据占用频宽或损耗资源的可能性,加强筛选机制、阻断DDos攻击的效果。

提升设备的性能、规格

提升设备的性能,让其遭受DDos攻击时可争取多一点的缓冲时间,在不让网页瘫痪的状况下,即时针对攻击模式採取应对的DDos防御措施,将伤害减至最低。

使用具备DDos防御的系统

像是DDos流量清洗机制,会将流量导入清洗系统中,把异常的流量来源过滤、剔除,又或是系统本身具备防御一定数目的无效数据包、以及设定合理的同时连线数量等,让DDos攻击无功而返。

-

DDoS

+关注

关注

3文章

182浏览量

24161 -

网络

+关注

关注

14文章

8372浏览量

95683 -

网络安全

+关注

关注

11文章

3534浏览量

63621

发布评论请先 登录

程序加载过程中遇到的问题及其解决方法

M1 Mac开发Android遇到的坑与解决方法

使用Keil软件的过程中所遇到Error & Waring的解决方法

Proteus8.x仿真时遇到External model DLL的解决方法

DDoS攻击溯源优化方法

浅析电感啸叫的原因及解决方法

DDoS是什么?遇到后有哪些解决方法?

DDoS是什么?遇到后有哪些解决方法?

评论