一、背景

根据 FreeBuf(标题为:潜藏系统2个月未被发现,新型网络攻击瞄准中国高价值目标)和 The Hacker News(标题为:New Cyberattack Targets Chinese-Speaking Businesses with Cobalt Strike Payloads)的报道,近期,针对中文企业的新一轮网络攻击活动引起了广泛关注。攻击者使用了Cobalt Strike 载荷,针对特定目标进行了精确打击。Securonix 研究人员 Den Iuzvyk 和 Tim Peck 在报告中指出,攻击者设法在系统内横向移动,建立持久性,并在两个多月的时间里未被发现。

攻击开始于恶意的 ZIP 文件,当这些文件被解压缩时,会激活感染链,导致在被攻击的系统上部署后开发工具包。攻击者通过发送精心设计的钓鱼邮件,诱导受害者下载并执行恶意文件,从而启动感染链。研究人员强调,鉴于诱饵文件中使用的语言,与中国相关的商业或政府部门很可能是其特定的目标。尤其是那些雇佣了遵守“远程控制软件规定”的人员的公司,通常被认为具有较高的商业价值和数据价值,吸引了攻击者的注意。

二、防止 Cobalt Strike 载荷攻击的一般措施

为了有效防止 Cobalt Strike 载荷攻击,需要企业采取更加全面的安全措施:

1、端点检测与响应 (EDR):部署高级的端点安全解决方案,这些工具能够检测和阻止 Cobalt Strike 载荷的执行和活动。

2、网络流量监控:利用网络监控工具检测可疑的网络行为,尤其是与 Cobalt Strike 的命令与控制 (C2) 通信相关的流量。

3、访问控制和最小权限:严格控制远程访问权限,确保只有必要的用户和设备能够访问关键系统。

4、定期安全更新:保持操作系统、应用程序和远程访问工具的及时更新,以修补已知的漏洞。

5、用户培训:定期进行安全意识培训,教育用户如何识别钓鱼攻击和其他社工攻击,防止初始感染。

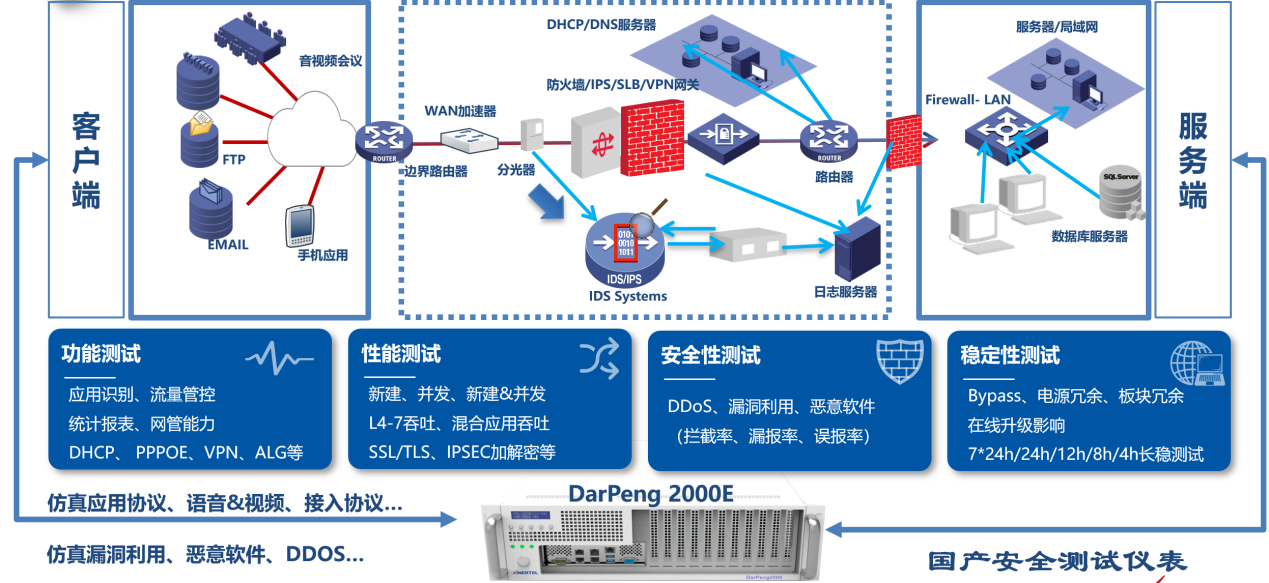

6、多层防御:结合使用防火墙、入侵检测和防御系统 (IDS/IPS) 等其他安全工具,形成多层次的防御机制。

三、使用 Splashtop 防止 Cobalt Strike 载荷攻击的一些实践建议

使用 Splashtop 安全远程访问能够在一定程度上防止 Cobalt Strike 载荷攻击并缩小攻击所带来的影响,下面是一些具体的原理说明及实践建议。

1、网络分段及关键业务隔离

从 Cobalt Strike 攻击的原理来说,它首先感染一些易感染的机器,譬如那些需要经常移动办公、需要经常处理文件拷贝、邮件等等。然后,通过横向移动,进一步感染网络内其他节点,并获取企业敏感数据或者发起其他攻击。

针对这个行为,我们可以对这些易感染的机器和企业关键业务相关机器进行网络隔离,在企业关键业务机器网络设置严格的防火墙规则、入侵检测和防御系统(IDS/IPS),并使用 Splashtop 安全远程访问产品从这些易感染的机器访问关键业务机器及服务。

因为 Splashtop 安全远程桌面是基于流媒体的私有远程桌面协议,它本身不会突破网络区隔,因此,能够有效防止攻击的横向移动,缩小攻击面。

2、身份及设备验证

Splashtop 安全远程访问提供了多种身份及设备验证机制,能够有效地控制访问的设备的可信度:

AD、SSO 等账号集成选项

设备验证

多因素验证

3、严格的访问权限控制

Splashtop 安全远程访问提供了精细化权限管理功能,帮助企业实现最小化授权:

用户访问设备授权:用户仅能访问被授权的机器。

功能精细化控制:对访问中的功能进行控制,譬如文件传输等。

4、端到端数据加密

Splashtop 安全远程访问的数据传输都采用了 AES256 安全传输,防止中间人嗅探及攻击。

四、关于 Splashtop 安全远程桌面

Splashtop 安全远程访问产品是企业级远程桌面产品,它具有高性能、高安全、多功能的特点,广受世界500强企业的信赖,适用于远程办公、远程技术支持等多种场景,被广泛应用于金融、制造、娱乐与多媒体、IT服务、教育、政府等领域。

-

网络安全

+关注

关注

11文章

3217浏览量

60425 -

网络攻击

+关注

关注

0文章

331浏览量

23571 -

Splashtop

+关注

关注

0文章

45浏览量

5934

发布评论请先 登录

相关推荐

芯盾时代助力企业应对远程办公安全挑战

DeepSeek 遭受 DDoS 攻击敲响警钟,企业如何筑起网络安全防线?

华为云 Flexus 云服务器 X 实例搭建企业内部 VPN 私有隧道,以实现安全远程办公

DHCP在企业网的部署及安全防范

华纳云企业建立全面的网络安全策略的流程

P2link——强大的内网穿透和远程访问工具

打破网络边界:P2Link助力实现高效远程访问与内网穿透

打破网络边界:P2Link助力实现高效远程访问与内网穿透

国产网络安全主板在防御网络攻击中的实际应用

为什么远程访问优于 VPN?

Splasthop 安全远程访问帮助企业对抗 Cobalt Strike 载荷网络攻击

Splasthop 安全远程访问帮助企业对抗 Cobalt Strike 载荷网络攻击

评论