在数字化时代,企业网络面临着复杂多变的威胁与挑战。因此,构建一个稳固的网络安全体系至关重要。而IP查询技术,作为网络安全防御体系中的一把利剑,正日益成为企业防范网络风险的重要工具。

什么是IP查询技术?

IP查询技术,简而言之,是通过分析特定IP地址的活动和行为,来评估其潜在的网络威胁和安全风险。这一技术不仅关注IP地址的所在位置、历史活动记录,还深入剖析其连接模式、使用频率等关键信息。通过这些数据的综合评估,企业能够迅速识别并防范来自恶意IP地址的攻击,有效保护自身的网络安全。IP数据云作为一个高精准IP查询与分析的平台,有着数年IP数据的积累,在维护网络安全方面具有十分丰富的经验,并一直致力于为企业构建一个安全、稳定的网络环境。

接下来我将从几个方面介绍IP数据云在维护企业网络安全上的具体应用。

一、精准识别潜在威胁

在浩瀚的网络空间中,恶意IP地址如同藏匿的暗礁,时刻威胁着企业的网络安全。IP数据云能够通过对IP地址的深入分析,精准识别出那些存在异常行为的IP地址。这些IP地址可能是僵尸网络的一部分,也可能是恶意广告的传播源。通过阻隔这些IP地址的访问,企业能够显著降低遭受攻击的风险。

二、加强身份验证

信息时代,用户身份验证和访问限制是确保网络安全的重要环节。IP数据云可以辅助企业实现更加严格的身份验证机制。例如,在网站登录过程中,系统可以检查用户IP地址的物理位置,以识别可能的欺诈行为或异地登录。这种基于IP地址的身份验证方式,不仅提高了用户身份的真实性,还增强了系统的安全性。

三、优化安全策略与响应机制

面对不断演变的网络威胁,企业需要不断调整和优化自身的安全策略,IP数据云为此提供了有力的支持。通过对IP地址的风险评估,企业可以将高风险IP地址纳入重点监控范围,并采取相应的安全措施,如加强访问限制、实施加密传输等。同时,当系统检测到来自高风险IP地址的异常活动时,能够迅速启动响应机制,为企业做出应对措施提供充分的准备时间。

目前,IP数据云【IP地址查询】已经在企业网络安全实践中得到了广泛的应用。从入侵检测与防御到数字取证与查询,从网络监控与响应到IP风险画像查询,IP数据云贯穿了网络安全的各个环节。随着网络技术的不断进步和网络环境的日益复杂,IP数据云也将继续发展完善。同时,随着大数据、人工智能等技术的深度融合应用,IP数据云将为企业构建更加智能、高效的网络安全防御体系。

审核编辑 黄宇

-

IP

+关注

关注

5文章

1893浏览量

156949 -

网络安全

+关注

关注

11文章

3532浏览量

63619

发布评论请先 登录

汽车网络安全TARA分析全指南:从基础原理到落地实操

汽车网络安全合规全流程深度解析——从法规门槛到落地实践

汽车网络安全 ISO/SAE 21434是什么?(一)

汽车网络安全:法规、强标、标准的关系(二)

IDIADA将参加TAAS LABS 2026中国汽车网络安全及数据安全合规峰会

解读“网络安全等级保护”:守护网络空间的法律基石与实战指南

人工智能时代,如何打造网络安全“新范式”

攻击逃逸测试:深度验证网络安全设备的真实防护能力

陶氏化学借助AI技术重塑网络安全

国产“芯”防线!工控机如何筑牢网络安全屏障

制造商利用人工智能加强网络安全防护

华为亮相2025国家网络安全宣传周

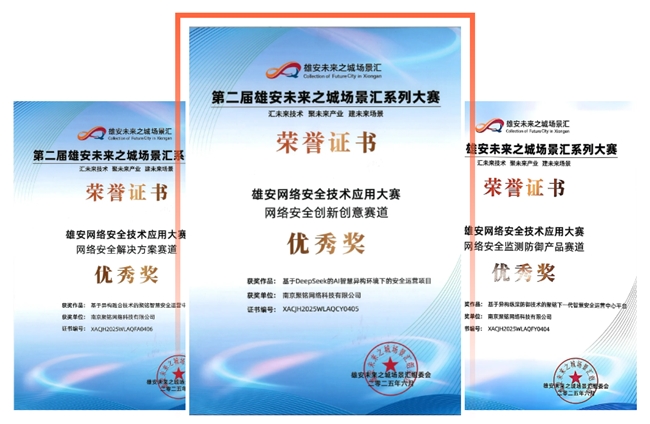

全赛道获奖!聚铭网络闪耀第二届雄安未来之城场景汇网络安全技术应用大赛

如何利用IP查询技术保护网络安全?

如何利用IP查询技术保护网络安全?

评论