作者:圈圈

ID:wljsghq

Nat server技术原理

Nat server:指定公有地址:端口和私有地址:端口形成一对一映射关系——映射表。这也是Nat server与其他nat的区别之一,Nat server可以指定端口进行映射。

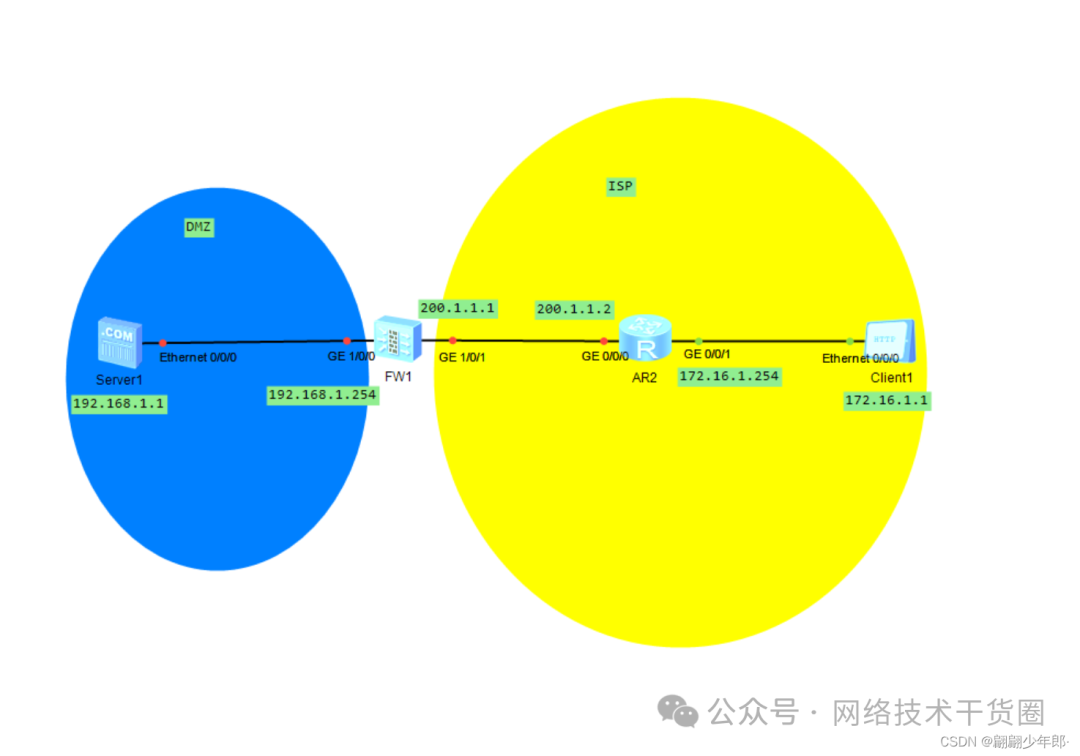

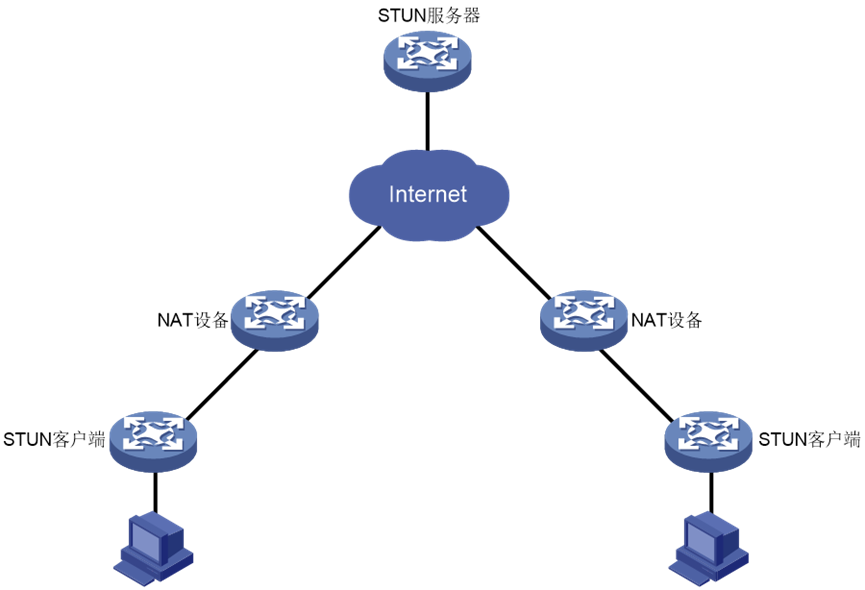

网络topo如下:

配置过程:

FW:

首先对FW进行配置,给接口配置IP、掩码。

顺便把接口服务打开,为了方便直接开启所有服务。(生产中建议按需开启)

创建域,并将接口加入。

创建策略。

##配置IP [USG6000V1]intg1/0/0 [USG6000V1-GigabitEthernet1/0/0]ipadd192.168.1.25424 [USG6000V1-GigabitEthernet1/0/0]service-manageallp [USG6000V1-GigabitEthernet1/0/0]intg1/0/1 [USG6000V1-GigabitEthernet1/0/1]ipadd200.1.1.124 [USG6000V1-GigabitEthernet1/0/1]service-manageallpermit [USG6000V1-GigabitEthernet1/0/1]q ##端口加入域 [USG6000V1]firewallzonedmz [USG6000V1-zone-dmz]addintg1/0/0 [USG6000V1-zone-dmz]q [USG6000V1]firewallzoneuntrust [USG6000V1-zone-untrust]addintg1/0/1 [USG6000V1-zone-untrust]q ##放行策略 [USG6000V1]security-policy [USG6000V1-policy-security]rulename1 [USG6000V1-policy-security-rule-1]source-zonedmz [USG6000V1-policy-security-rule-1]destination-zoneuntrust [USG6000V1-policy-security-rule-1]source-address192.168.1.024 [USG6000V1-policy-security-rule-1]actionpermit [USG6000V1]security-policy [USG6000V1-policy-security]rulename2 [USG6000V1-policy-security-rule-2]source-zoneuntrust [USG6000V1-policy-security-rule-2]destination-zonedmz [USG6000V1-policy-security-rule-2]destination-address192.168.1.024 [USG6000V1-policy-security-rule-2]actionpermit ##配置默认路由 [USG6000V1]iproute-static0.0.0.00.0.0.0200.1.1.2 ##基于端口映射 [USG6000V1]natserverprotocoltcpglobal200.1.1.18888inside192.168.1.180

R2:

配置接口IP即可。

[Huawei]intg0/0/0 [Huawei-GigabitEthernet0/0/0]ipadd200.1.1.224 [Huawei-GigabitEthernet0/0/0]intg0/0/1 [Huawei-GigabitEthernet0/0/1]ipadd172.16.1.25424

验证:

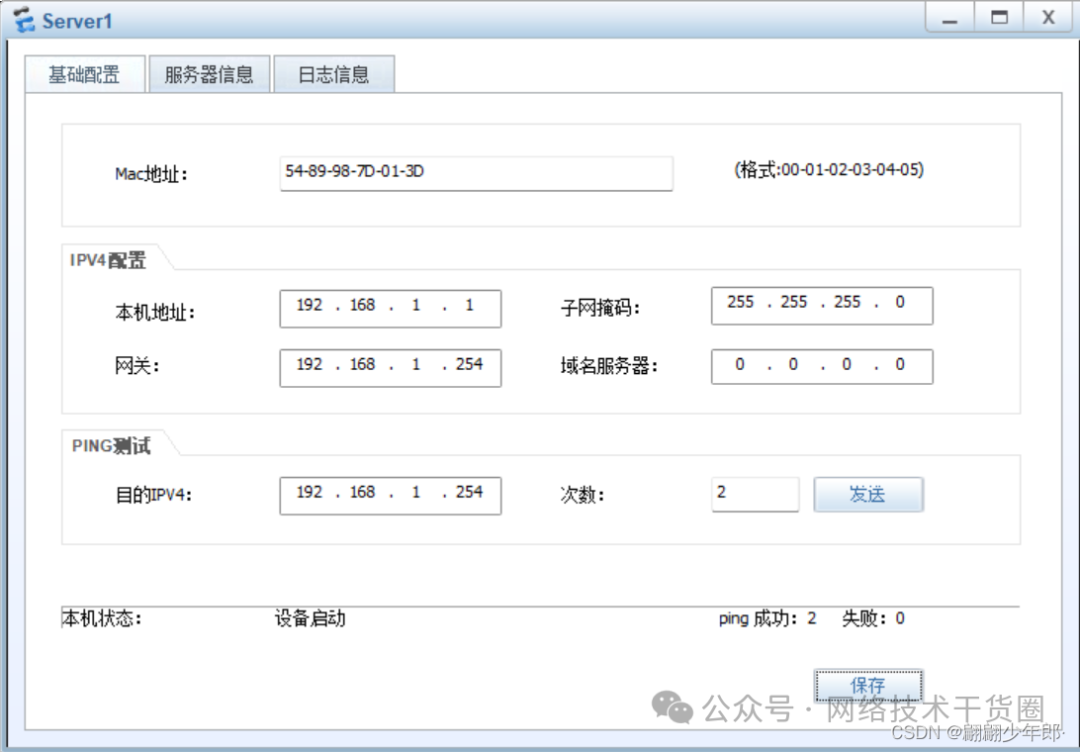

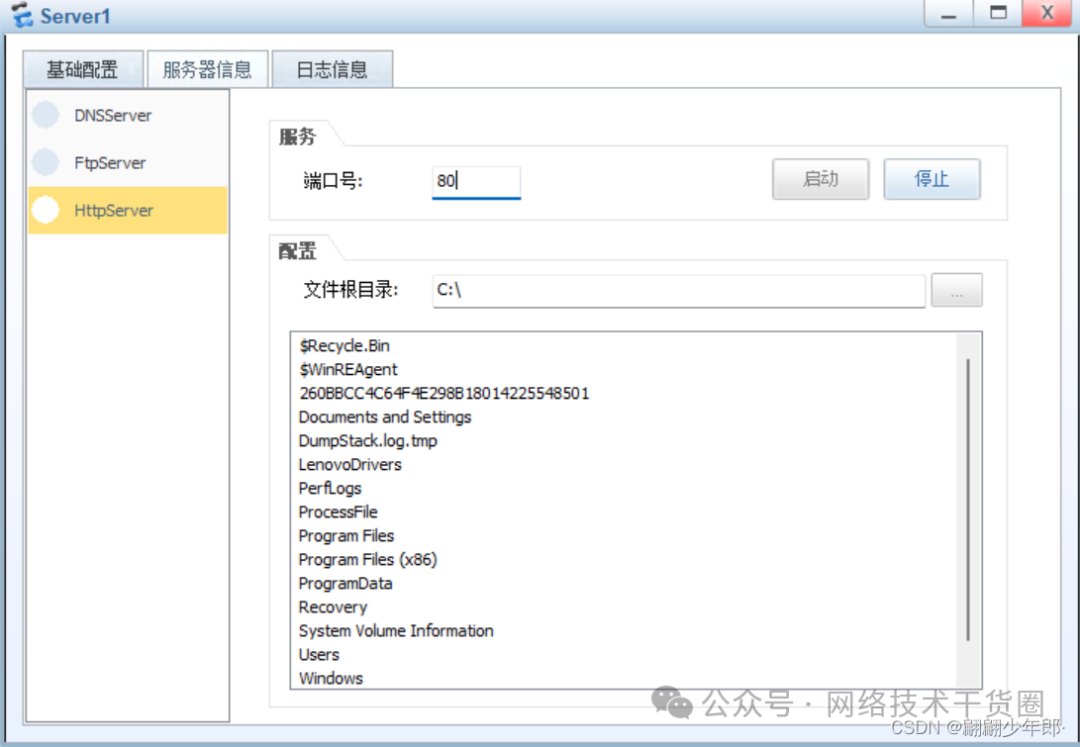

给server和client配置IP。

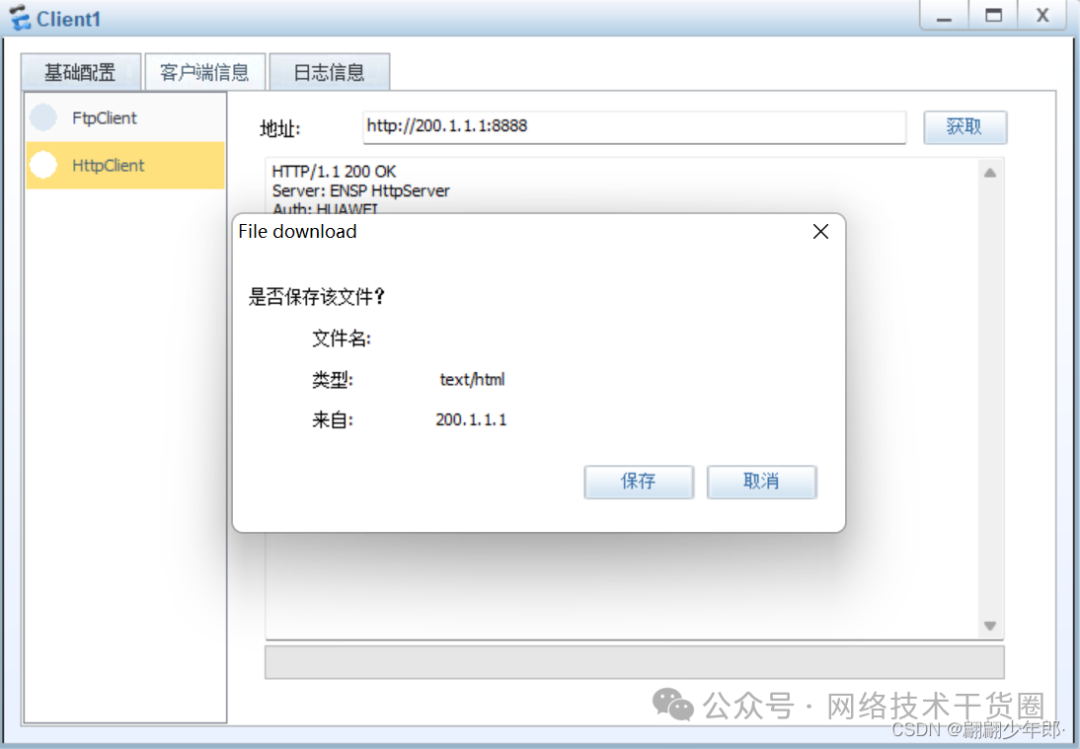

如下所示:Client可以成功访问内网内网服务器。

也可以查看会话表信息

[USG6000V1]disfirewallsessiontableverbose

会话表不存在的原因,可能是:

访问报文没有到达防火墙。

访问报文被防火墙安全策略丢包。

防火墙没有到内网服务器的路由。

防火墙防攻击导致丢包,例如IP spoofing。

如果会话表项存在,但是服务器响应报文数量为0,可能的原因:服务器服务未开启,中间设备没有到虚拟IP地址段的路由:

displayfirewallsessiontableverbosesourceglobal10.100.10.100destinationglobal192.168.10.100 httpVPN:public-->publicID:a48f3fdcb655030b65720d507 Zone:untrust-->trustTTL:2400Left:2359 RecvInterface:GigabitEthernet1/0/7 Interface:GigabitEthernet1/0/0NextHop:192.168.10.1MAC:00-03-fa-56-c2-4c <--packets:9 bytes:8772 -->packets:8bytes:728//8表示发送给服务器报文的数量,9表示服务器响应报文数量 10.100.10.100:63334-->192.168.10.100:80PolicyName:SSLVPN

以上就是Nat Server配置过程及验证,如果问题望指出,希望可以一起进步,加油~

-

服务器

+关注

关注

12文章

9010浏览量

85160 -

防火墙

+关注

关注

0文章

416浏览量

35588 -

Server

+关注

关注

0文章

90浏览量

23999

原文标题:华为防火墙技术之NAT Server

文章出处:【微信号:网络技术干货圈,微信公众号:网络技术干货圈】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

一步步教你在局域网内玩转NAT命令

NAT网络穿越技术的研究

基于Netfilter的NAT技术及其应用

Windows2003 中怎样配置NAT服务器?

路由器NAT功能配置知识

Ubuntu Server菜鸟配置手册

用实例讲解静态NAT配置过程

穿越NAT的SDWAN技术实现(上)

穿越NAT的SDWAN技术实现(中)

DHCP和NAT组网配置全过程

什么是NAT?NAT类型有哪些?NAT是如何工作的?NAT解决了什么问题?

NAT技术及其应用

Juniper防火墙配置NAT映射的问题分析

Nat server技术原理和配置过程

Nat server技术原理和配置过程

评论