随着云计算技术的快速发展,越来越多的企业和个人开始将数据存储在云平台上。然而,数据安全问题也随之成为人们关注的焦点。为了保护数据的安全性和隐私性,云存储服务提供商采用了多种数据加密技术。

- 对称加密技术

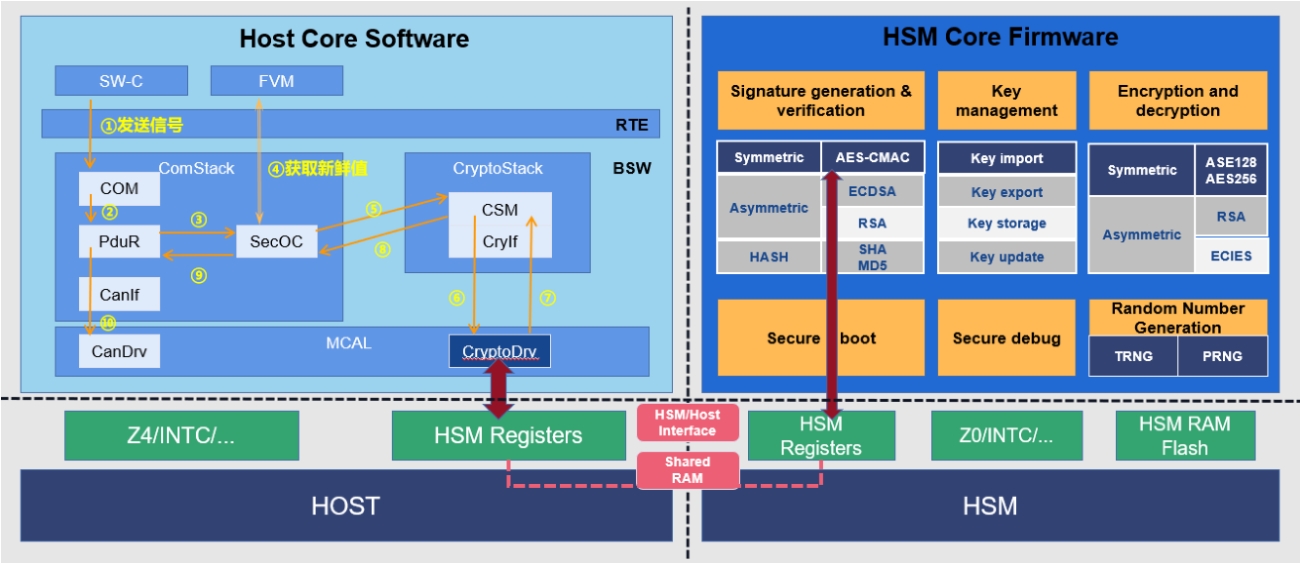

对称加密技术是一种经典的加密方法,其特点是加密和解密使用相同的密钥。在云存储服务中,对称加密技术主要用于数据传输和存储过程中的加密。常见的对称加密算法有AES(高级加密标准)、DES(数据加密标准)和3DES(三重数据加密算法)等。

对称加密技术的优点是加密和解密速度快,适合大量数据的加密。然而,对称加密技术的缺点是密钥管理较为复杂,需要确保密钥的安全性和唯一性。为了解决这一问题,云存储服务提供商通常会采用密钥管理服务(KMS)来管理密钥的生成、存储、分发和销毁等过程。

- 非对称加密技术

非对称加密技术是一种基于数学难题的加密方法,其特点是加密和解密使用不同的密钥,即公钥和私钥。在云存储服务中,非对称加密技术主要用于数据传输过程中的身份验证和密钥交换。常见的非对称加密算法有RSA、ECC(椭圆曲线密码学)和DSA(数字签名算法)等。

非对称加密技术的优点是安全性较高,可以有效防止中间人攻击。然而,非对称加密技术的缺点是加密和解密速度较慢,不适合大量数据的加密。为了解决这一问题,云存储服务提供商通常会采用混合加密技术,即在数据传输过程中使用非对称加密技术进行身份验证和密钥交换,而在数据存储过程中使用对称加密技术进行加密。

- 同态加密技术

同态加密技术是一种特殊的加密方法,其特点是在加密数据上进行计算,得到的结果与在原始数据上进行相同计算的结果相同。在云存储服务中,同态加密技术主要用于保护数据的隐私性,使得云服务提供商可以在不解密数据的情况下对数据进行处理和分析。

同态加密技术的优点是可以保护数据的隐私性,使得云服务提供商无法访问用户的敏感数据。然而,同态加密技术的缺点是计算速度较慢,不适合实时性要求较高的应用场景。为了解决这一问题,云存储服务提供商通常会采用优化算法和硬件加速技术来提高同态加密技术的计算速度。

- 区块链技术

区块链技术是一种分布式数据库技术,其特点是数据存储在多个节点上,且数据的修改和删除需要得到大多数节点的共识。在云存储服务中,区块链技术主要用于确保数据的完整性和不可篡改性。

区块链技术的优点是可以确保数据的完整性和不可篡改性,防止数据被篡改或丢失。然而,区块链技术的缺点是数据存储和查询速度较慢,不适合大量数据的存储和查询。为了解决这一问题,云存储服务提供商通常会采用分层存储和索引技术来提高区块链技术的数据存储和查询速度。

- 多因素认证技术

多因素认证技术是一种身份验证方法,其特点是需要用户提供多个身份凭证,如密码、指纹、面部识别等。在云存储服务中,多因素认证技术主要用于防止未经授权的访问和数据泄露。

多因素认证技术的优点是可以提高身份验证的安全性,防止未经授权的访问和数据泄露。然而,多因素认证技术的缺点是用户体验较差,需要用户进行多次身份验证。为了解决这一问题,云存储服务提供商通常会采用生物识别技术和智能设备来简化多因素认证过程。

- 数据脱敏技术

数据脱敏技术是一种数据保护方法,其特点是对敏感数据进行处理,使其在不泄露原始数据的情况下可以用于测试、开发和分析等场景。在云存储服务中,数据脱敏技术主要用于保护数据的隐私性,防止敏感数据被泄露。

数据脱敏技术的优点是可以保护数据的隐私性,防止敏感数据被泄露。然而,数据脱敏技术的缺点是数据脱敏过程较为复杂,需要专业的数据脱敏工具和技术支持。为了解决这一问题,云存储服务提供商通常会采用自动化数据脱敏工具和专业的数据脱敏服务来简化数据脱敏过程。

总结

云存储服务中的数据加密技术是保护数据安全性和隐私性的重要手段。随着云计算技术的不断发展,数据加密技术也在不断创新和优化。未来,云存储服务提供商需要不断研究和开发新的数据加密技术,以满足用户对数据安全性和隐私性的需求。同时,用户也需要提高自身的数据安全意识,合理选择和使用数据加密技术,以保护自身的数据安全。

-

云计算

+关注

关注

39文章

7774浏览量

137351 -

云存储

+关注

关注

7文章

736浏览量

46042 -

数据加密

+关注

关注

0文章

51浏览量

12713

发布评论请先 登录

相关推荐

云存储服务中的数据加密技术

云存储服务中的数据加密技术

评论