2024年,工信部发布了《关于开展“网络去NAT”专项工作 进一步深化IPv6部署应用的通知》,加速了国内网络由IPv4向IPv6的转型步伐。未来,各行各业将逐步去NAT,逐步向IPv6迁移。在此过程中,网络安全解决方案和产品能力将面临新的挑战,需要根据IPv6环境进行针对性的调整。在当前的网络环境中,随着远程办公、物联网(IoT)和云计算的普及,企业网络边界逐渐模糊,传统的边界安全模型越来越难以应对。如何确保每次访问的合法性和安全性?尤其是在IPv4环境下,由于广泛应用的网络地址转换(NAT)和动态IP分配技术,导致设备IP频繁变化,甚至隐藏在多个设备之后。这不仅增加了溯源难度,还影响到对访问主体的可信度评估,产生了“无法确认你是你”的困境。在这种背景下,零信任架构逐渐成为一种有效的安全策略。本文将重点探讨零信任架构与IPv6结合带来的安全提升,如何应对这一系列的挑战。

零信任架构简介

零信任架构是一种安全模型,其核心理念是“永不信任,始终验证”。与传统的“信任但验证”模型不同,零信任架构在设计时假设所有的网络流量,无论来自内部还是外部,都不可被信任。无论是用户、设备、应用程序还是服务,都必须经过严格的身份验证和授权才允许访问资源。市面上已经有各种文章介绍过零信任的基本概念,这里不过多赘述。

IPv6网络的安全优势

IPv6是互联网协议的下一代版本,其最大特点是提供了一个极为庞大的地址空间(128位地址),相比IPv4(32位地址)能够支持更多的设备接入,解决了IPv4地址枯竭的问题。IPv6不仅仅是地址空间的扩展,它还引入了多种增强的安全特性,包括:

更强的身份验证

IPv6网络可为每个终端配置全球唯一的“身份证”,可以应用到网络资产探测、流量综合分析及流量行为异常检测、资产唯一标识等场景。每个IPv6地址都是全球唯一的,且可以在不同的网络环境中分配,减少了IP地址碰撞的可能性。为通信双方提供数据完整性保护、数据内容的机密性验证、有限的数据流机密性保证和数据起源验证,并提供了抗报文重放保护。因而,可以将用户、报文和攻击一一对应,实现对用户行为的安全监控,在网络层实现端到端数据加密传输。

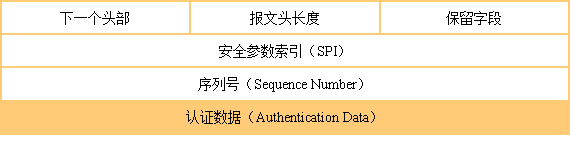

传输安全能力增强

IPv6支持IPSec(互联网协议安全性)协议,这为数据的加密和身份验证提供了原生支持,有助于提高数据传输的安全性。

监控、检测与溯源能力增强

IPv6网络可以规范地址管理策略,实现终端标识信息与位置信息的扩展、实现用户与IP绑定,禁止自生成地址和隐私扩展地址等。在威胁的检测和阻断方面,通过基于媒体访问控制(Media Access Control,MAC)地址或端口的阻断可以精确地识别和阻断威胁终端,通过五元组/三元组精准阻断威胁流量而不影响正常业务。IPv4网络中由于大量私网的存在,使得恶意行为很难溯源,在IPv6网络中,节点采用公网地址取代私网地址,每一个地址都是真实的,易于对威胁行为溯源。

随着IPv6在全球范围内的推广和部署,越来越多的企业开始过渡到IPv6网络环境中,这为零信任架构的实施提供了新的技术平台和可能性。

零信任与IPv6的结合

战略层面

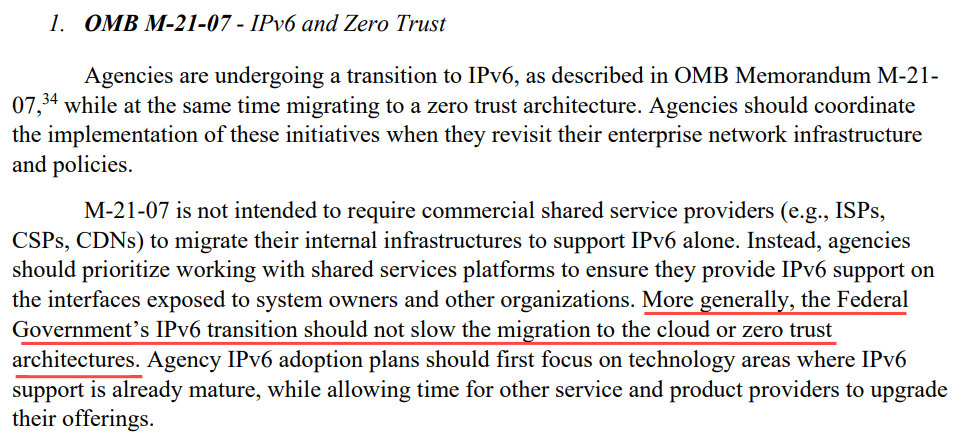

组织的IPV6网络改造和零信任战略应当同步实施。这里我引用了美国OMB发布的《MEMORANDUM FOR THE HEADS OF EXECUTIVE DEPARTMENTS AND AGENCIES》,主题是:推动美国政府迈向零信任网络安全原则。

其中要求各个机构在向IPv6过渡的过程中同步推进零信任架构的实施,并强调联邦政府的IPv6过渡不应影响云计算或零信任架构迁移的进程。

注:OMB(Office of Management and Budget),译为行政管理和预算局,美国总统行政办公室之一,是美国总统维持对联邦政府财政计划控制的机构。

技术层面

增强设备和身份可溯源性

在传统的IPv4环境下,地址空间有限,NAT(网络地址转换)广泛应用于缓解IPv4地址短缺问题。这使得设备的IP地址经常发生变化,给安全防护带来了隐患。与此同时,

NAT还使得网络流量的追踪和监控变得更加困难

,攻击者可能通过伪造源IP地址绕过安全检测,增加了对恶意行为溯源的复杂性,甚至使某些情况下的溯源变得几乎不可能。

而在IPv6中,设备的IP地址是全球唯一且较为固定的,这为零信任架构的身份验证和设备管理提供了有力支持

。每个设备的IPv6地址可以作为设备身份的一部分,结合零信任的身份验证机制,可以对每个设备进行更加精确的认证和控制。这种结合使得持续信任评估变得更加准确,确保了每个接入网络的设备都经过充分验证且符合安全要求。

动态访问控制与细粒度授权

零信任架构的一个核心原则是

动态访问控制

,即实时评估设备和用户的信任状态,基于多种因素(如设备健康状态、用户角色、网络环境等)来动态决定是否允许访问。在IPv6环境下,网络更加分布式和灵活,设备可以随时连接到网络中,而IPv6的地址特性为这种动态控制提供了支持。例如,利用

IPv6的地址分配机制

,可以为不同类型的设备分配特定的地址池,这样可以在动态授权时,根据设备的IP地址范围、地址类型以及其他因素,快速实施细粒度的访问控制策略。

网络安全边界的重新定义

随着越来越多的设备和应用迁移到云环境中,传统的网络边界已经不再适用。零信任架构正是应对这一挑战,通过持续验证每个请求,不依赖传统的网络边界。而IPv6的引入,使得网络环境变得更加灵活和可扩展。IPv6提供的巨大的地址空间和对多种网络配置的支持,使得企业能够在多样化的网络环境中实现更加灵活的安全架构。例如,企业可以在IPv6环境下通过

多种子网和地址块

来划分不同的安全区域,对不同区域内的流量应用不同的安全策略。这种细分和隔离使得零信任架构能够更加精细地实施,确保每个网络区域都得到合适的安全控制。

IPv6与零信任的全球化支持

随着全球网络的互联互通,越来越多的企业在全球范围内进行业务布局。IPv6的全球唯一性特性,使得设备和用户无论身处哪个地理位置,都能有一个唯一的标识。这为零信任架构提供了全球范围内一致的安全控制策略。通过在全球范围内部署

分布式的零信任服务

,结合IPv6的全球地址分配,企业可以确保跨国、跨区域的流量和设备都能够符合安全策略,避免不同地域和网络环境带来的安全漏洞。

零信任与IPv6结合带来的安全提升

结合零信任架构和IPv6带来的安全提升主要体现在以下几个方面:

“

● 更强的设备身份验证

IPv6的全球唯一地址和内建的加密支持,使得设备身份验证更加精确和安全。

●精细化的访问控制

IPv6的灵活地址分配和零信任的动态访问控制,帮助企业实施更加细粒度的安全策略。

● 增强的数据保护

IPv6支持IPSec加密,而零信任架构的加密要求确保了数据在传输过程中的完整性和机密性。

● 提高对分布式环境的支持

IPv6和零信任架构的结合能够为云计算、物联网等分布式环境提供更加灵活且安全的防护。

结语

随着网络环境的不断变化,传统的安全防护措施已经无法满足企业对安全的需求。零信任架构和IPv6的结合,为应对现代网络安全挑战提供了新的思路和技术支持。通过充分利用IPv6的独特优势,结合零信任架构的精细化控制,企业能够在全球化、分布式的网络环境中实现更加安全和灵活的防护。未来,随着IPv6的普及和零信任架构的深入应用,二者的结合将成为推动网络安全创新的重要力量,帮助企业应对不断变化的安全威胁,构建更加安全、可靠的网络环境。

审核编辑 黄宇

-

网络安全

+关注

关注

10文章

3172浏览量

59840 -

IPv6

+关注

关注

6文章

690浏览量

59429

发布评论请先 登录

相关推荐

常见的IPv6网络问题与解决

如何检测IPv6连接

IPv6网络的最佳实践

IPv6和DNS的关系

什么是IPv6隧道技术

IPv6对网络速度的影响

如何配置IPv6网络

IPv6 Sec机制的深度解析与优势探讨

请问esp idf支持配置静态IPv6吗?

STMCUBE如何设置IPV6地址?

IPv6助力工业互联网驶上快车道,打通工业应用中最后一公里

恒讯科技分析:IPv4与IPv6的网络速度与配置如何选择?

IPv6 开创了网络技术的创新空间

跨越网络边界:IPv6与零信任架构的深度融合

跨越网络边界:IPv6与零信任架构的深度融合

评论